简介

D-Link DSL-2888A AU_2.31_V1.1.47ae55之前版本漏洞源于包含一个execute cmd.cgi特性、该特性允许经过身份验证的用户执行操作系统命令,在该版本固件中同时存在着一个不安全认证漏洞(CVE-2020-24580),在登录界面输入任意密码就可以成功访问路由器界面,组合这两个漏洞以实现未授权的任意代码执行。

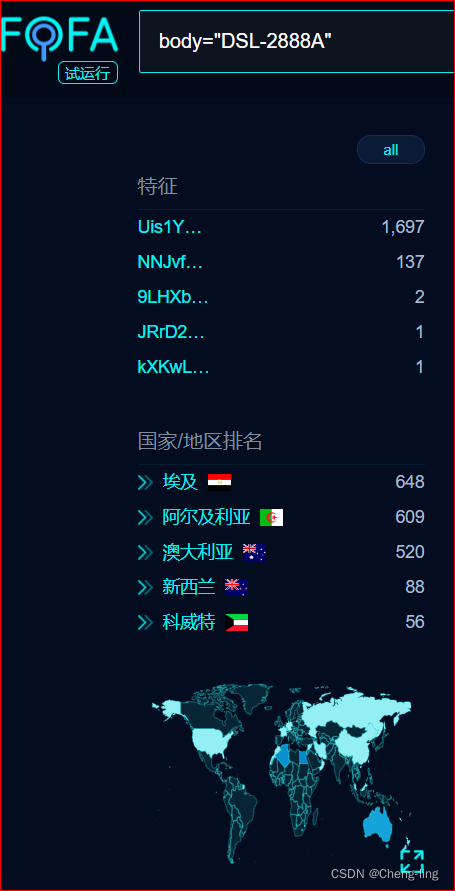

fofa

body="DSL-2888A"

影响范围

AU_2.31_V1.1.47ae55 <=

EG_1.00b4

漏洞复现

访问主页,大概是这个样子的,默认主页路径“/page/login/login.html”

本文详细介绍了D-Link DSL-2888A路由器的安全漏洞,包括其影响范围、复现过程。该漏洞允许经过身份验证的用户执行操作系统命令,且存在不安全认证问题,可导致未授权的任意代码执行。通过访问特定CGI脚本并利用漏洞,可以成功执行命令。文章提醒读者,此类信息仅用于学习和测试,利用可能产生法律风险。

本文详细介绍了D-Link DSL-2888A路由器的安全漏洞,包括其影响范围、复现过程。该漏洞允许经过身份验证的用户执行操作系统命令,且存在不安全认证问题,可导致未授权的任意代码执行。通过访问特定CGI脚本并利用漏洞,可以成功执行命令。文章提醒读者,此类信息仅用于学习和测试,利用可能产生法律风险。

订阅专栏 解锁全文

订阅专栏 解锁全文

540

540

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?