0x00 漏洞概述

Apache Tomcat JK(mod_jk)Connector是美国阿帕奇(Apache)软件基金会的一款为Apache或IIS提供连接后台Tomcat的模块,用以为Apache或IIS服务器提供处理JSP/Servlet的能力。

由于httpd和Tomcat在路径处理规范上存在差异,因此可以绕过Apache mod_jk Connector 1.2.0版本到1.2.44版本上由JkMount httpd指令所定义端点的访问控制限制。

如果一个只有只读权限的jkstatus的接口可以访问的话,那么就有可能能够公开由mod_jk模块给AJP提供服务的内部路由。

如果一个具有读写权限的jkstatus接口可供访问,我们就能通过修改AJP的配置文件中相关配置来劫持或者截断所有经过mod_jk的流量,又或者进行内部的端口扫描。

0x01 影响版本

Apache mod_jk Connector 1.2.0 ~ 1.2.44

0x02 漏洞评级

高危

0x03 漏洞环境搭建

本文使用docker搭建漏洞环境。

docker环境下载地址:

https://github.com/immunIT/CVE-2018-11759

使用 git 命令把docker文件下载到本地

git clone https://github.com/immunIT/CVE-2018-11759.git

然后进入目录CVE-2018-11759,运行命令 docker-compose up -d 运行环境。

运行完成后浏览器访问http://<你的IP>,出现如下界面则说明环境搭建成功。

0x04 漏洞验证

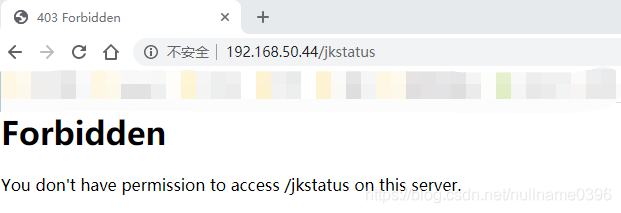

尝试访问http://<你的IP>/jkstatus,返回无权限访问的页面。

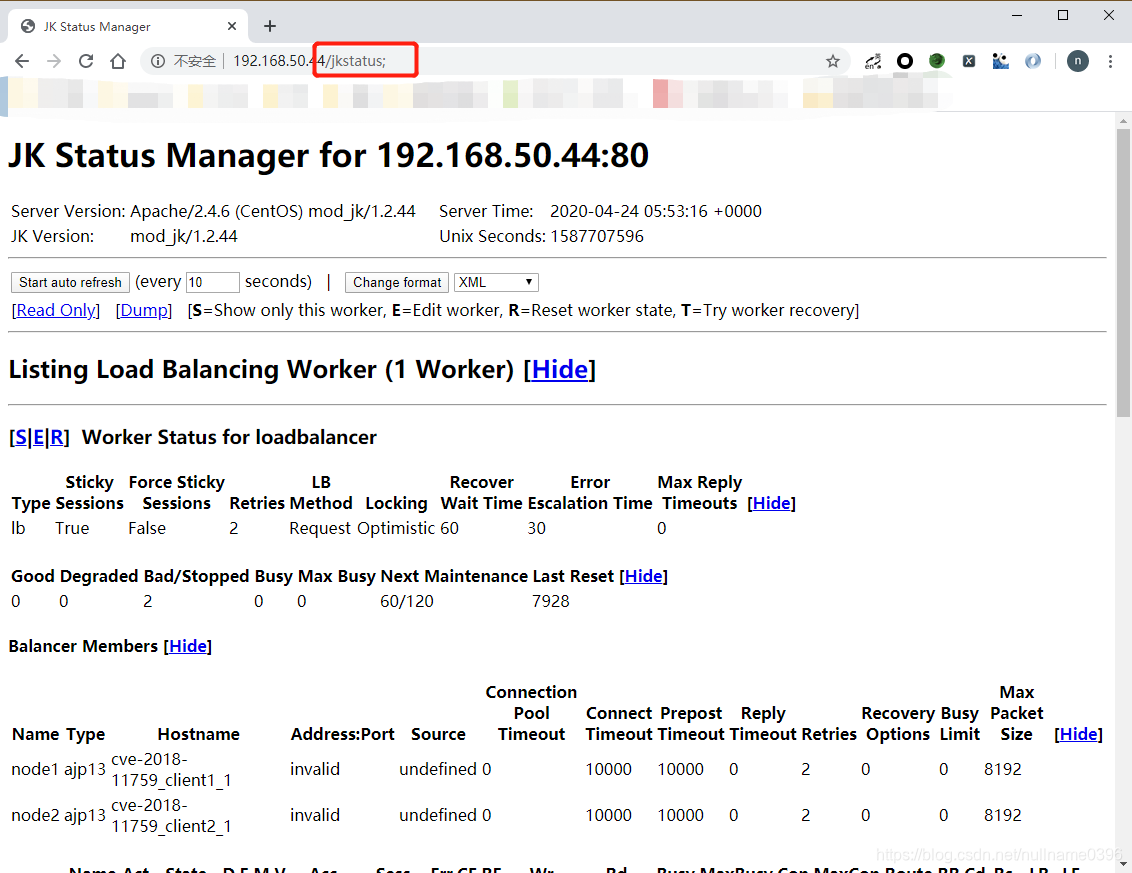

此时在路径 /jkstatus 后加上“;”,再次访问,发现成功绕过访问限制。

0x05 修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://lists.apache.org/thread.html/6d564bb0ab73d6b3efdd1d6b1c075d1a2c84ecd84a4159d6122529ad@%3Cannounce.tomcat.apache.org%3E

参考文章链接:

https://xz.aliyun.com/t/3974#toc-2

https://www.immunit.ch/blog/2018/11/01/cve-2018-11759-apache-mod_jk-access-bypass/

本文介绍了Apache mod_jk Connector的CVE-2018-11759漏洞,该漏洞允许攻击者绕过访问控制限制,影响1.2.0到1.2.44版本。漏洞环境可通过docker搭建,高危级别,修复建议是升级到最新补丁。通过在jkstatus路径后添加";"字符可验证漏洞。

本文介绍了Apache mod_jk Connector的CVE-2018-11759漏洞,该漏洞允许攻击者绕过访问控制限制,影响1.2.0到1.2.44版本。漏洞环境可通过docker搭建,高危级别,修复建议是升级到最新补丁。通过在jkstatus路径后添加";"字符可验证漏洞。

582

582

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?