在当今的数字环境中,保护 Web 应用程序的安全至关重要。随着 .NET 8.0 的不断发展,它提供了强大的工具来确保您的 API 既安全又高效。

示例代码:https://download.youkuaiyun.com/download/hefeng_aspnet/91490262

如果您喜欢此文章,请收藏、点赞、评论,谢谢,祝您快乐每一天。

.NET 8.0 Web API 🔒 JWT 身份验证和基于角色的授权

其中,JWT(JSON Web Token)身份验证作为一种强大的用户身份验证方法脱颖而出。结合基于角色的授权,它可以实现细粒度的访问控制,确保只有授权用户才能访问特定资源。本指南将引导您完成在 .NET 8.0 Web API 中实现 JWT 身份验证和基于角色的授权的过程,为构建安全且可扩展的 Web 应用程序奠定坚实的基础。

✅ ASP.NET REST API 模板入门套件

在 .NET 8.0 Web API 中实现 JWT 身份验证和基于角色的授权涉及一系列步骤。以下是入门指南:

1.创建一个新的.NET 8.0 Web API项目

您可以首先使用 .NET CLI 创建一个新的 Web API 项目:

dotnet new webapi -n UserManagement.D8.API

cd UserManagement.D8.API

2.安装所需的NuGet包

您需要以下 NuGet 包来实现 JWT 身份验证:

dotnet add package Microsoft.AspNetCore.Authentication.JwtBearer --version 8.0.1

dotnet add package Microsoft.EntityFrameworkCore --version 8.0.1

dotnet add package Microsoft.EntityFrameworkCore.SqlServer --version 8.0.1

dotnet add package Microsoft.EntityFrameworkCore.Tools --version 8.0.1

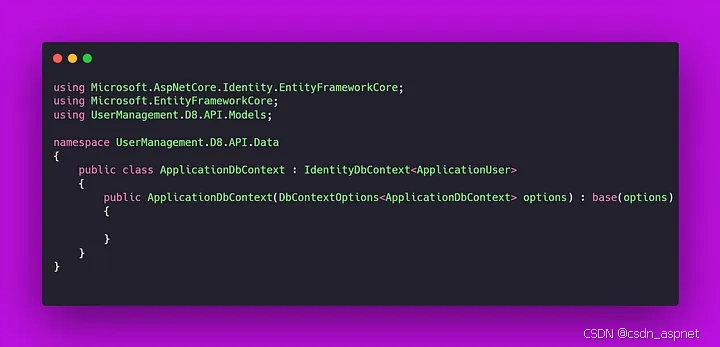

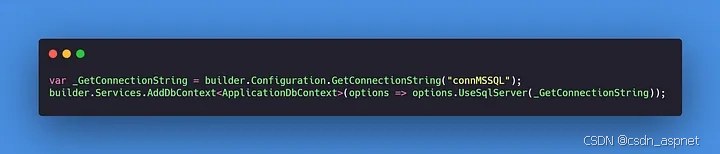

3. 配置实体框架以进行 MSSQL 数据操作

4.1 更新 appsettings.json 文件中的 DB 连接字符串和 JWT 密钥

4.2 数据库迁移与更新

dotnet ef migrations add InitialCreate

dotnet ef database update

-- using PMC

PM> add-migration initcreate

PM> update-database

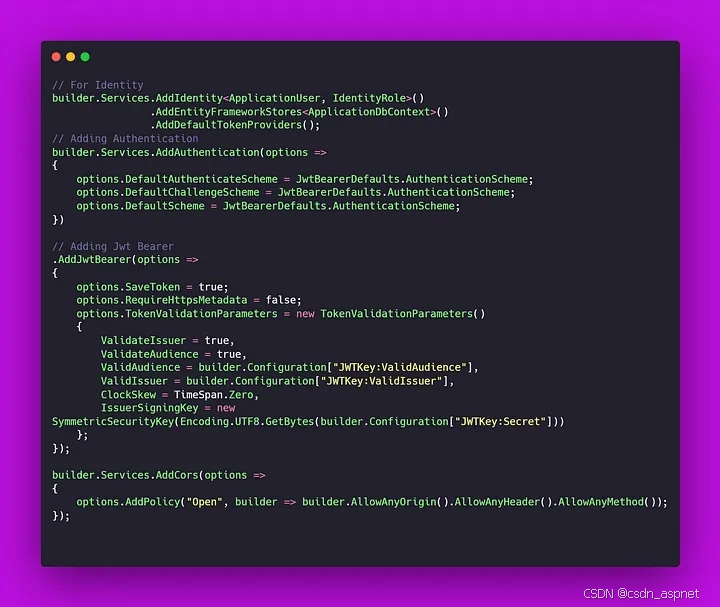

5.在 Program.cs 中配置 JWT 认证

在 Program.cs 文件中,配置 JWT 认证中间件:

6.创建令牌生成方法

您需要一个方法来生成 JWT 令牌。它可以位于服务类中,也可以直接位于控制器中:

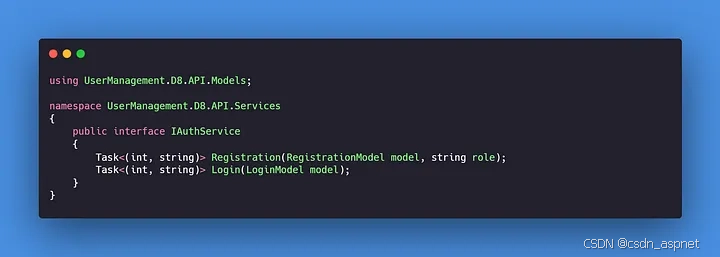

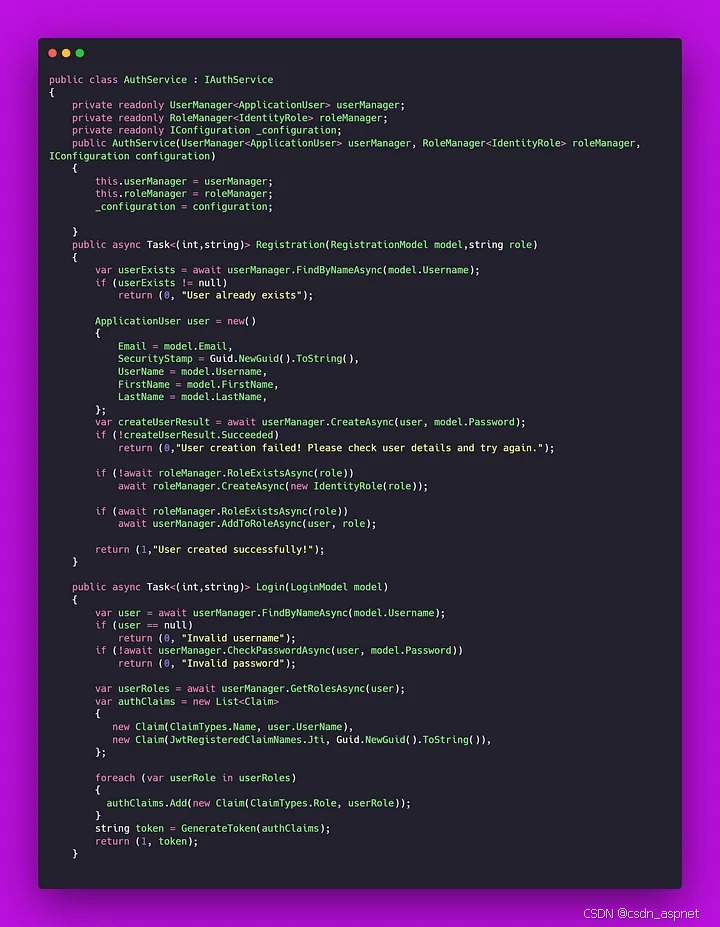

7.创建注册和登录认证服务

8. 实现身份验证控制器

创建一个控制器来处理登录和令牌生成:

9. 通过授权保护您的端点

在控制器或操作上使用 [Authorize] 属性来保护它们:

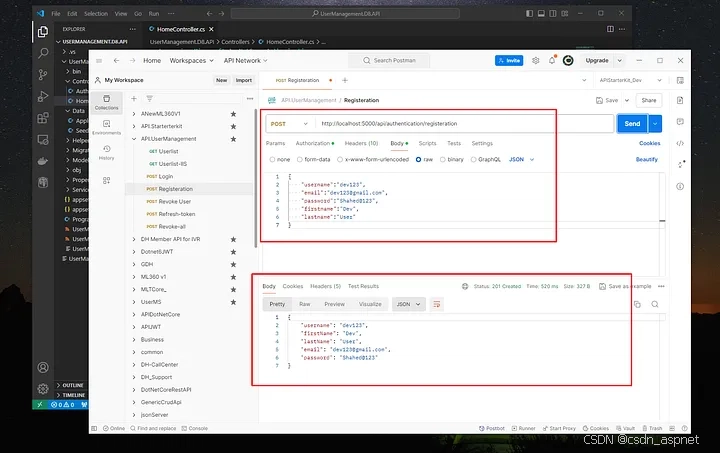

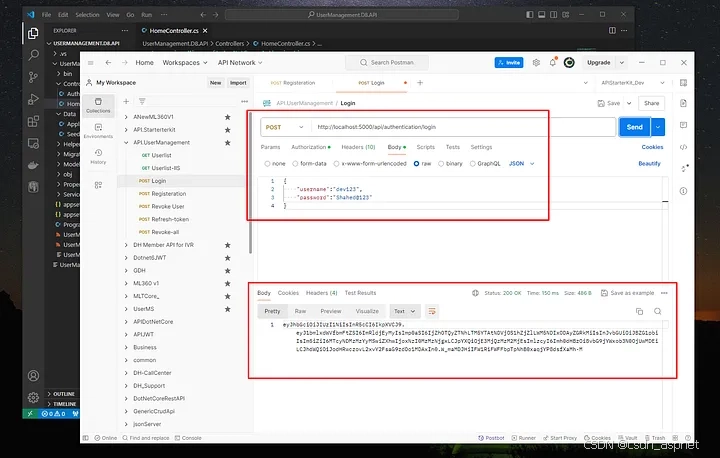

10.测试您的实现

使用 Postman 等工具测试您的 JWT 身份验证。首先,使用有效凭证向 /api/auth/login 端点发送请求以获取令牌。然后,在访问安全端点时,将此令牌作为 Bearer 令牌添加到 Authorization 标头中。

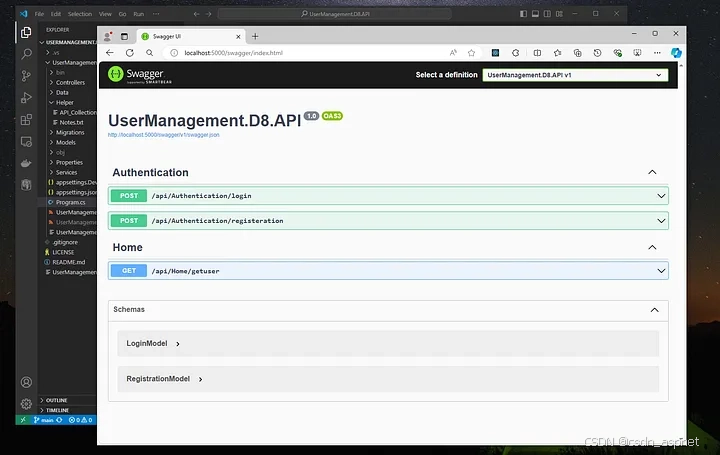

11. 使用 Swagger 测试应用程序

12. 增强功能和最佳实践

使用 HTTPS:确保您的 API 通过 HTTPS 传输,以保护敏感信息(例如令牌)的传输安全。

令牌到期和刷新:实现令牌到期和刷新机制以增强安全性。

用户验证:实现适当的用户验证和密码哈希处理。

环境变量:将密钥等敏感信息存储在环境变量中。

此设置将为您在 .NET 8.0 Web API 中实现 JWT 身份验证和基于角色的授权奠定坚实的基础。

因此,将 JWT 身份验证和基于角色的授权集成到 .NET 8.0 Web API 中对于构建安全且可扩展的应用程序至关重要。通过利用这些功能,您可以确保 API 端点受到保护,并根据用户角色授予访问权限,从而增强安全性和灵活性。随着数字环境的不断发展,掌握这些技术将使您能够创建能够轻松处理复杂安全需求的健壮应用程序。借助 .NET 8.0,保护您的 Web API 从未如此简单有效。

示例代码:https://download.youkuaiyun.com/download/hefeng_aspnet/91490262

如果您喜欢此文章,请收藏、点赞、评论,谢谢,祝您快乐每一天。

2476

2476

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?