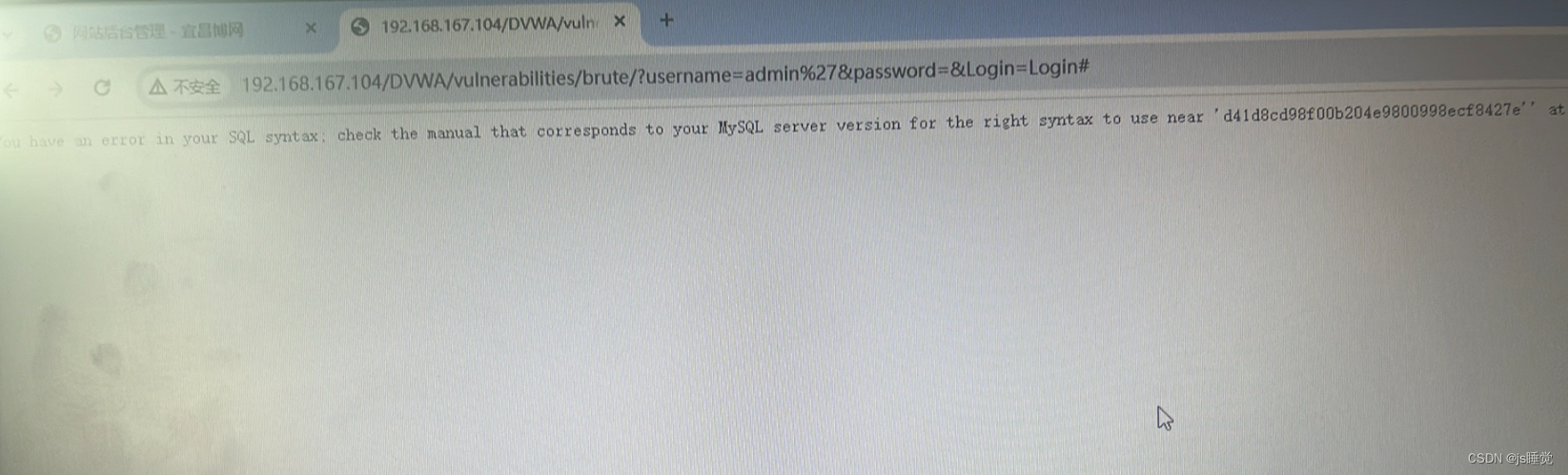

一、尝试破解登录网站

在输入框输入特殊字符发现收到保护

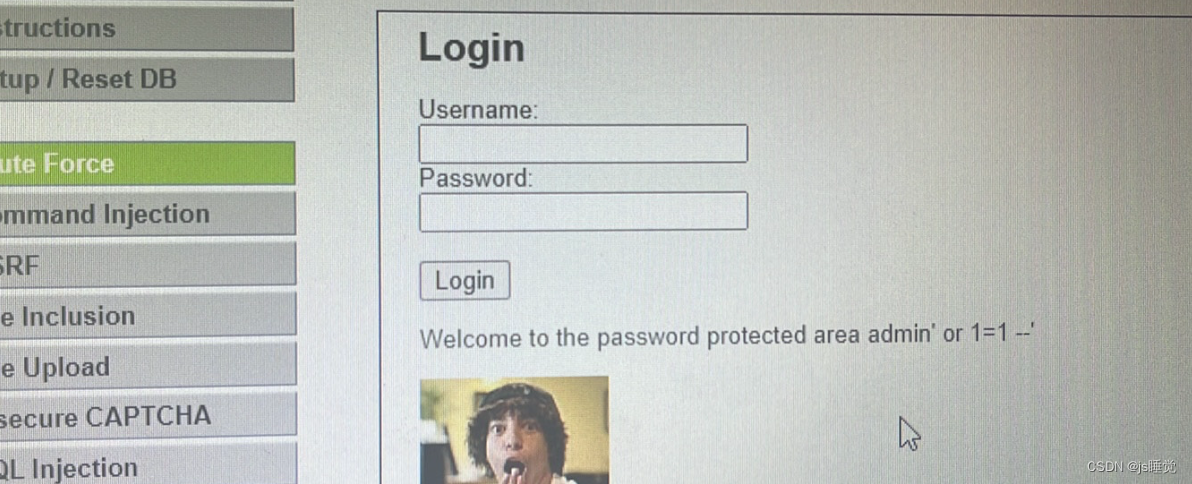

根据SQL语句格式尝试构造永真式

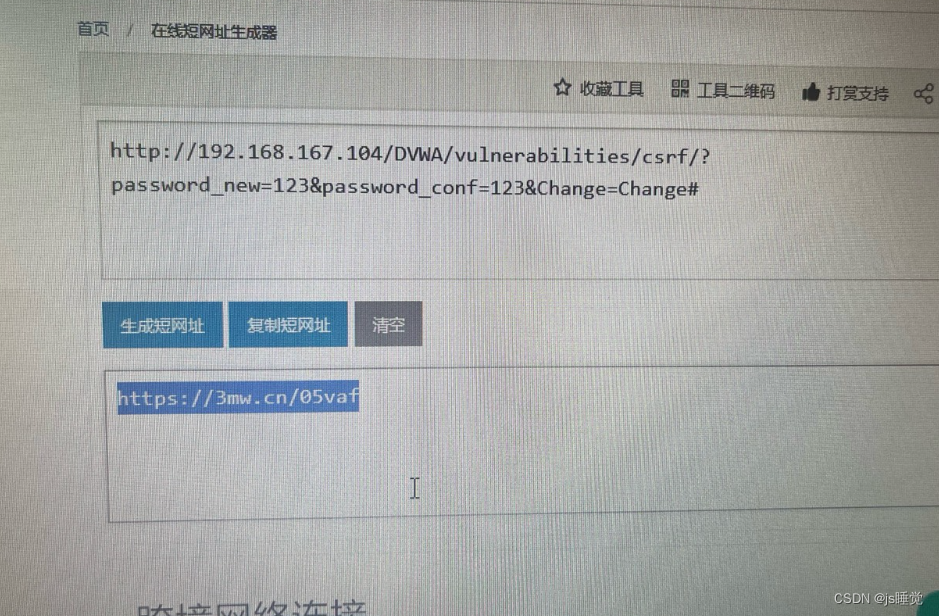

二、跨站请求伪造

http://IP/DVWA/vulnerabilities/csrf/?password_new=123&password_conf=123&Change=Change# (

在密码修改处根据网址进行伪造,在网站中找到短链接生成网址对修改密码进行伪造,发送给网站用户诱导其访问网站实现密码修改。

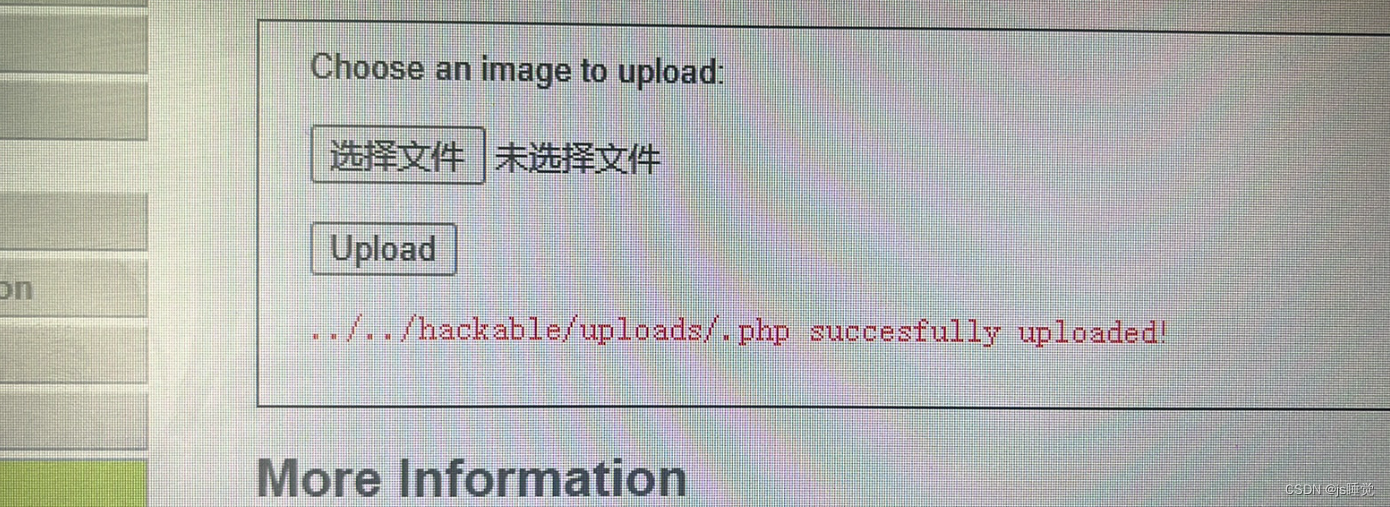

三、文件上传一句话木马

找到可以上传文件的位置进行木马上传

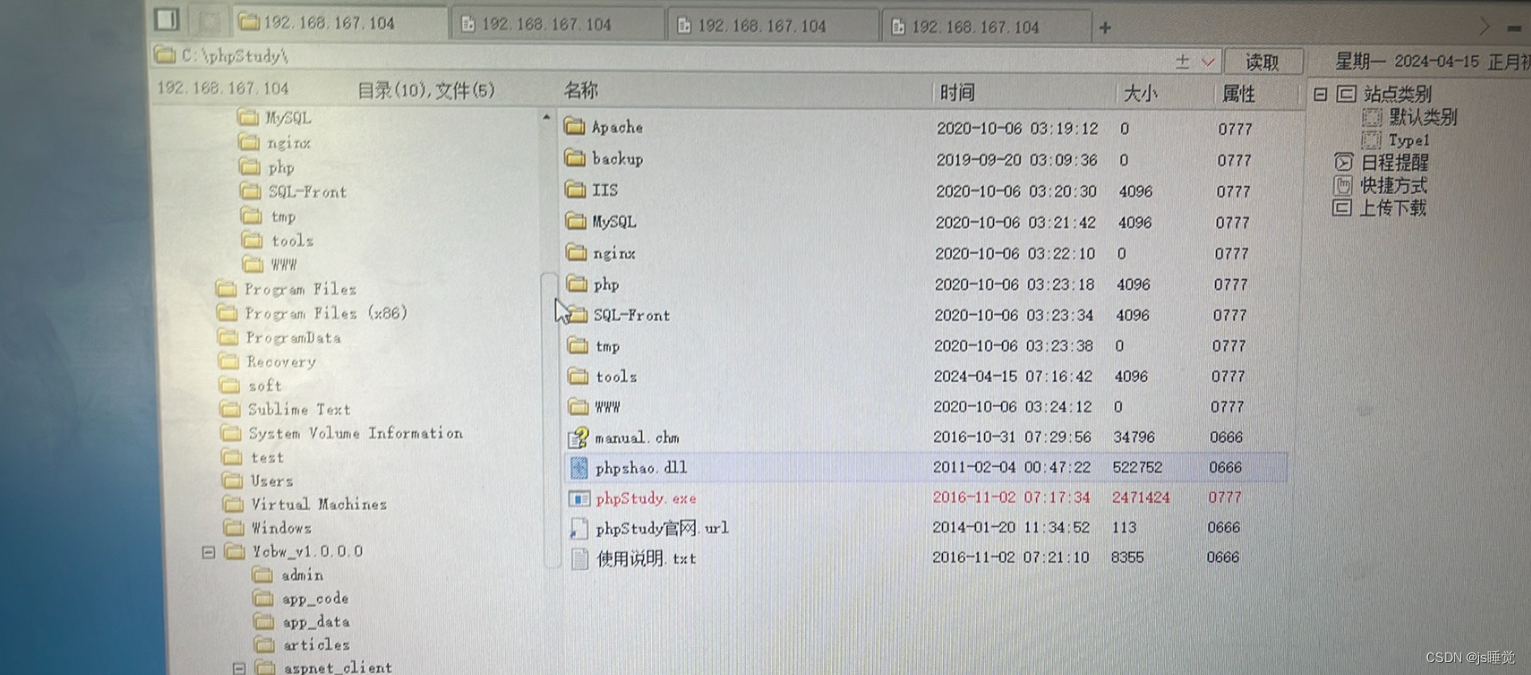

利用菜刀获取后台数据库文件

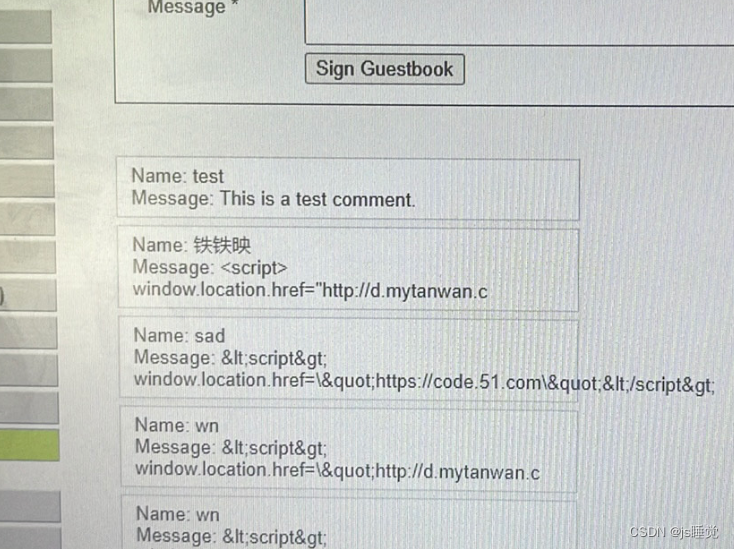

四、跨站脚本

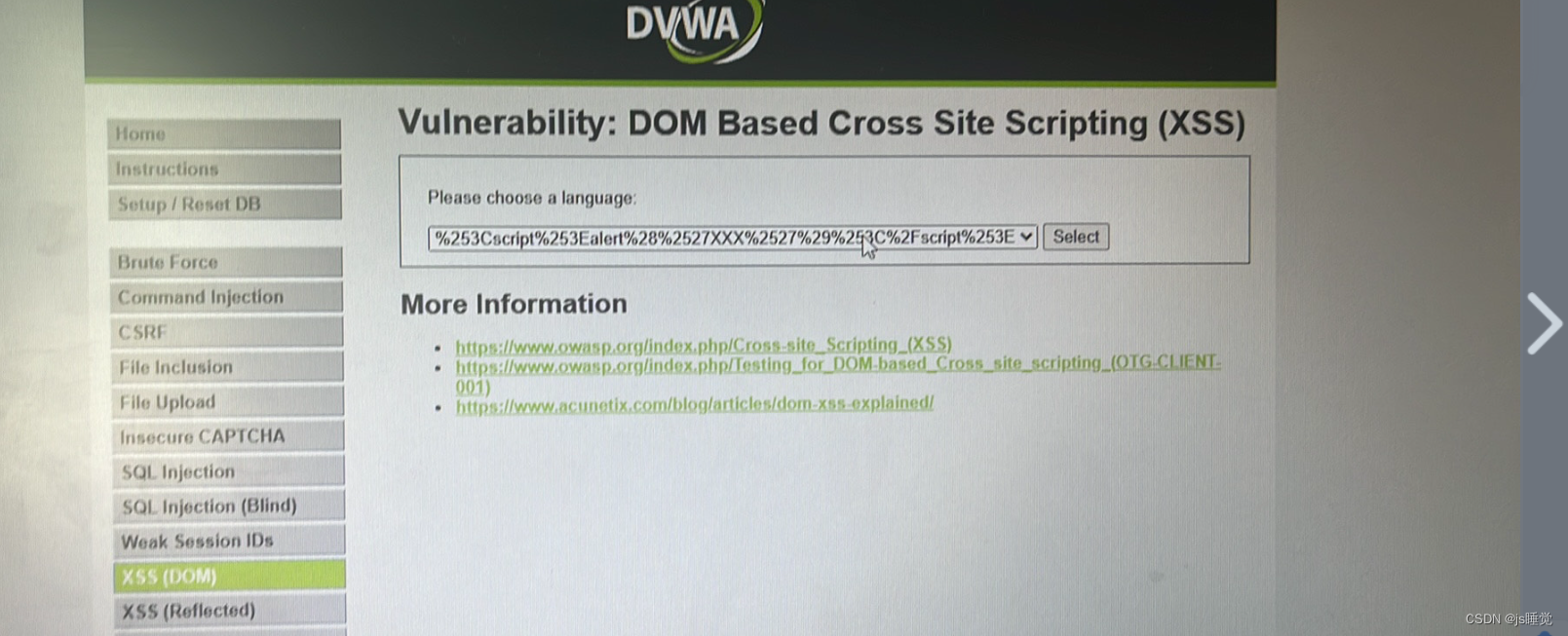

打开XSS(DOM)界面,点击Select按钮,修改地址栏中的default属性为< script>alert('XXX')< /script>,回车后命令被执行。

打开XSS(Reflected)界面,点击Submit,修改地址栏中的name=< script>alert('XXX')< /script>。利用在线短链接生成器(https://www.985.so/)伪造该链接,将短链接发送给用户,命令被执行

1189

1189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?