优先声明:下文提到的所有工具仅供学习研究使用,不涉及商业用途。本文涉及内容仅限学习研究,请勿在互联网尝试。

本周笔者正式开始进行实训课,第一次接触到了Web漏洞,同时也尝试了通过Web漏洞进行诸如弹窗攻击,通过js脚本来实现将网页导向到其他页面来实现劫持操作,通过漏洞来获取对方的数据等等。

首先简要介绍本次实验需要用到的软件:

DVWA(Damn Vulnerable Web Application)是randomstorm的一个开源项目。一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

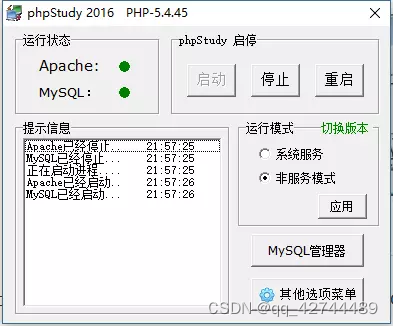

phpStudy是一个PHP调试环境的程序集成包。该程序包集成最新的Apache+PHP+MySQL+phpMyAdmin+ZendOptimizer,一次性安装,无须配置即可使用,是非常方便、好用的PHP调试环境。该程序不仅包括PHP调试环境,还包括了开发工具、开发手册等。

将phpstudy解压之后双击运行出现如下界面:

如果没有出现,可以在左边的提示信息中检查原因并尝试解决。

可能会遇到的原因:

某个端口被占用:可以尝试重启软件,若仍然不可运行,在网上查询如何解决端口占用的方法执行即可,此处不再赘述。

访问http://本机IP/DVWA/index.php,点击创建/重置数据库,点击创建数据库跳转到DVWA的登录界面,DVWA的默认用户名是"admin",密码“password”登录。输入用户名密码登录,登陆成功。如下图所示:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2588

2588

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?