Weblogic wls9_async_response 反序列化远程命令执行漏洞(CNVD-C-2019-48814)

我有一千种一万种想见你的理由,却唯独少了一种见你的身份。

漏洞概述:

- 跟该漏洞存在于wls9-async组件,这个组件主要作用是异步通讯服务,攻击者可以向/_async/AsyncResponseService路径下传入构造好的恶意xml格式的数据,传入的数据在服务器端反序列化时,执行其中的恶意代码,从而可以getshell。

漏洞版本:

WebLogic 10.3.6.0 12.1.3.0.0 12.2.1.1.0 12.2.1.2.0

漏洞搭建:

-

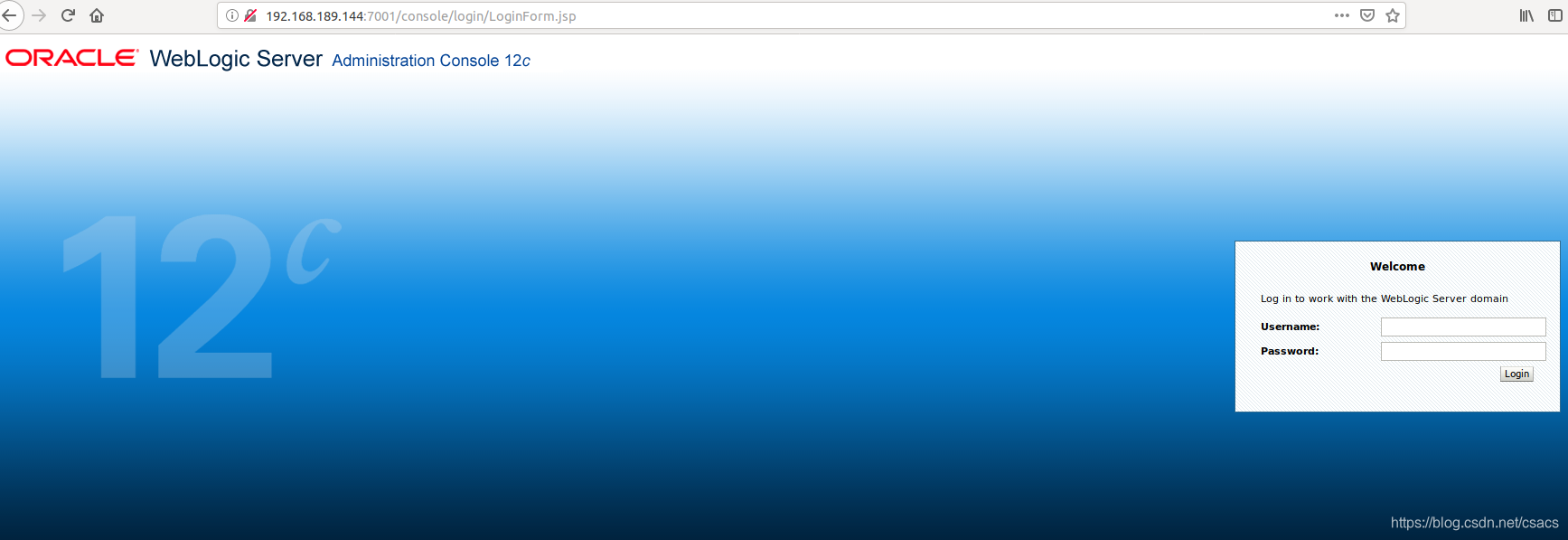

docker快速搭建,访问7001登录页面及成功。

-

docker pull ismaleiva90/weblogic12

docker run -d -p 7001:7001 -p 7002:7002 --restart=always ismaleiva90/weblogic12:latest

漏洞复现:

- Linux

首先访问/_async/AsyncResponseService来判断是否启用该组件。

本文详细介绍了Weblogic wls9_async_response组件存在的反序列化远程命令执行漏洞(CNVD-C-2019-48814)。攻击者可以通过构造恶意XML数据,利用该组件的异步通讯服务,在服务器端执行恶意代码,从而获取shell。文章涵盖了漏洞概述、受影响版本、漏洞复现步骤以及修复措施。

本文详细介绍了Weblogic wls9_async_response组件存在的反序列化远程命令执行漏洞(CNVD-C-2019-48814)。攻击者可以通过构造恶意XML数据,利用该组件的异步通讯服务,在服务器端执行恶意代码,从而获取shell。文章涵盖了漏洞概述、受影响版本、漏洞复现步骤以及修复措施。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2357

2357

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?