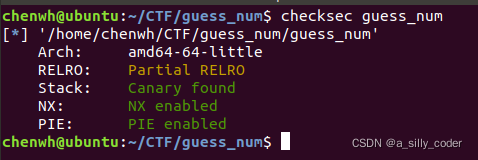

下载文件后,首先检查保护

开启了金丝雀,不能溢出到返回地址

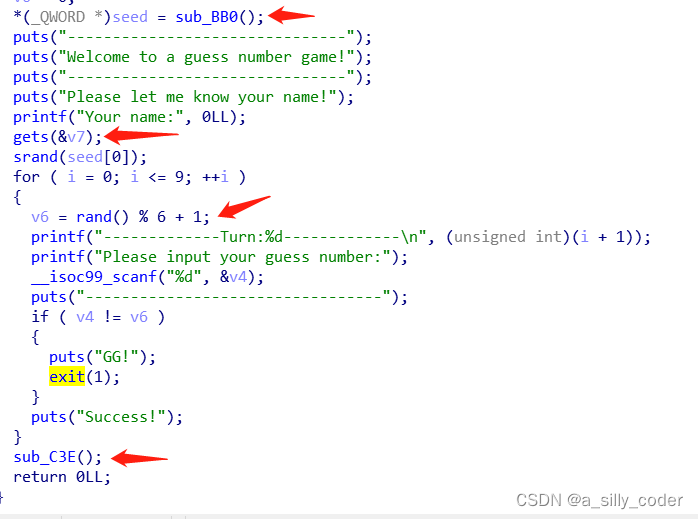

将文件拖入ida阅读

代码逻辑是:首先输入name(赋值给v7),接着使用seed[0]作为种子生成10个随机数,每一轮都要猜对,10轮后进入sub_C3E()函数,我们进入这个函数后,发现是直接执行cat flag。

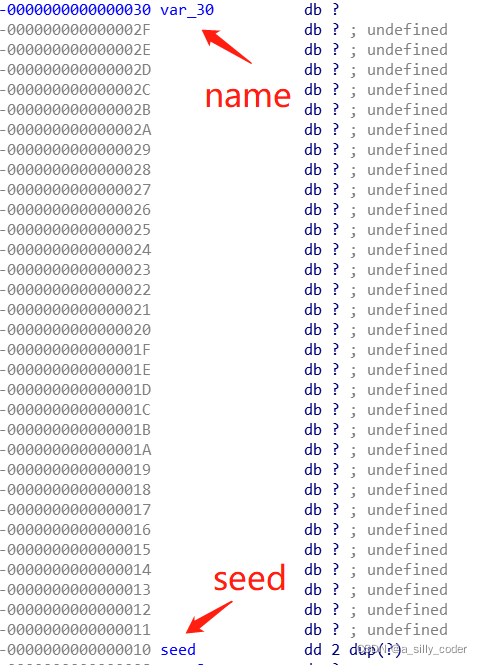

回头看main函数,发现v7和seed[0]都在栈上,且给v7赋值时使用的gets()方法

所以确定攻击思路:在输入name时,输入足够长的数据,覆盖seed[0],然后自己模拟C语言的rand()方法生成10个随机数,依次输入即可。随后开始编写脚本:

payload思路:用0x20的垃圾数据填充v7到seed[0]之间的空间,随后用p64(0)覆盖seed[0]的位置,表明此时读取seed[0],读出来的时0。然后用cdll运行C语言。

from pwn import *

from ctypes

本文介绍了如何解决CTF比赛中的一个安全挑战——guess_num。通过分析程序,发现存在金丝雀保护,但可以利用gets()函数的缓冲区溢出来覆盖seed数组的第一个元素。通过模拟C语言的rand()函数生成随机数,编写攻击脚本,最终成功进入sub_C3E函数并获取flag。

本文介绍了如何解决CTF比赛中的一个安全挑战——guess_num。通过分析程序,发现存在金丝雀保护,但可以利用gets()函数的缓冲区溢出来覆盖seed数组的第一个元素。通过模拟C语言的rand()函数生成随机数,编写攻击脚本,最终成功进入sub_C3E函数并获取flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

582

582

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?