一、nmap扫描

arp-scan -l发现主机为192.168.213.132

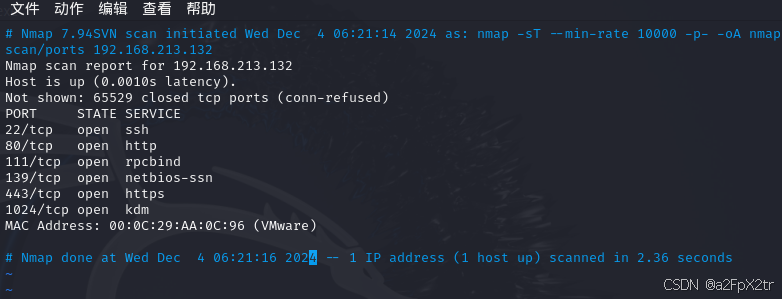

nmap -sT --min-rate 10000 -p-192.168.213.132 -oA nmapscan/ports

#扫描tcp开放了那些端口,保存到ports中

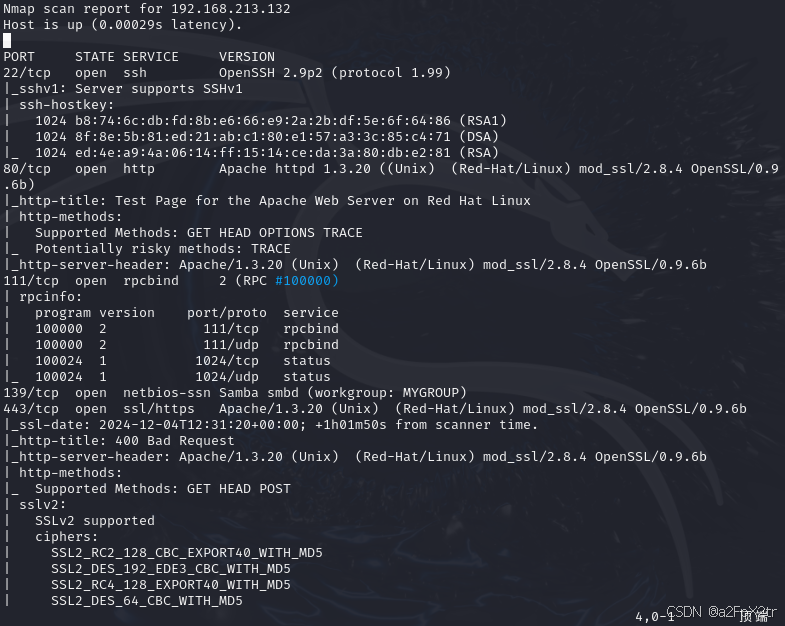

nmap -sT -sC -v -sV -O -Pn -p22,80,111,139,443,1024 192.168.213.132 -oA nmapscan/detail

#对开放的端口进行详细的探测服务版本,保存到detail中

nmap --script=vuln -p22,80,111,139,443,1024 -oA nmap/vuln

使用nmap进行漏洞脚本探测

二、漏洞发现

发现apache版本为1.3.20,打开网页使用Wappalyzer又发现mod_ssl 版本为2.8.4

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1918

1918

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?