arp-scan -l 主机发现,确定192.168.213.134为靶机

目录

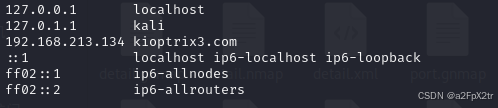

一、修改hosts文件

在打靶机之前,发现有一个readme.txt,提示要修改 hosts文件

所以首先 vim /etc/hosts 添加 靶机IP kioptrix3.com

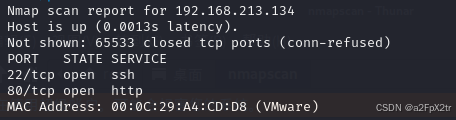

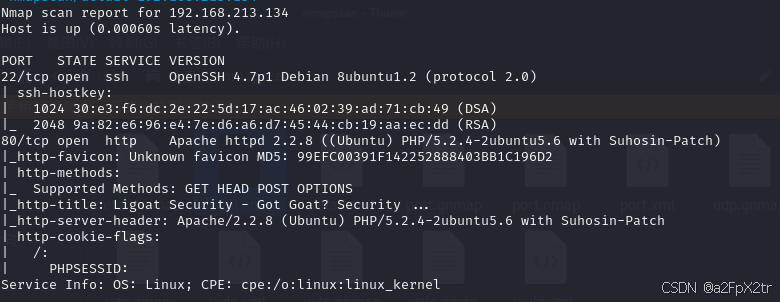

二、nmap扫描

nmap -sT --min-rate 10000 -p- 192.168.213.134 -oA nmapscan/port

nmap -sT -sC -sV -v -O -Pn -p22.80 192.168.213.134 -oA nmapscan/detail

nmap -sU -p- --min-rate 10000 192.168.213.134 -oA nmapscan/udp

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1251

1251

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?