声明

本文章中所有内容仅供学习交流使用,不得用于其他任何目的,不提供完整代码,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关。

若擅自使用本文讲解的技术而导致的任何意外,作者均不负责。文中若有侵权内容,请立即联系作者删除!

〇:友情提示

本文章已在微信公众号【逆向学习日记】发布,若在【优快云】中无法全部查看,可以关注微信公众号【逆向学习日记】查看,同时也可以阅读更多文章。同时感谢关注微信公众号和阅读文章的朋友!

Ⅰ:目标

- 网址:https://u.demo.com/web/login?url=https%3A%2F%2Fwww.caixin.com%2F

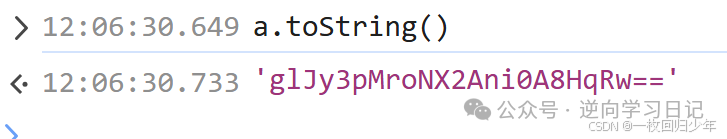

- 接口:https://gateway.demo.com/api/ucenter/user/v1/loginJsonp?account=135xxxxxxxx&password=glJy3pMroN…

- 目标:password

Ⅱ:抓包分析

-

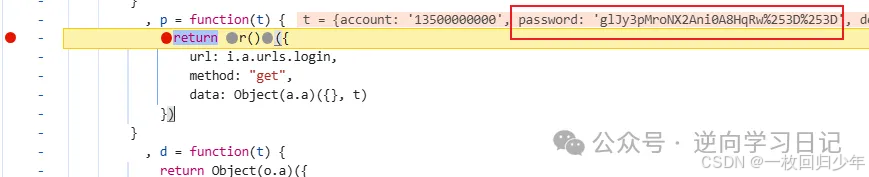

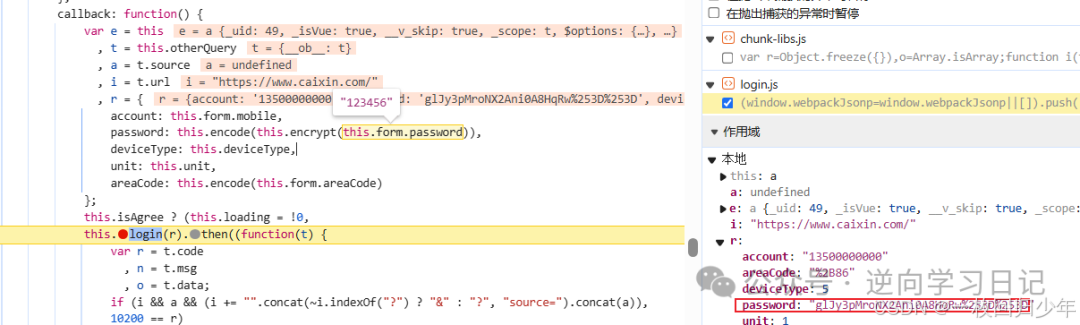

首先进行手机号和密码登录,抓包分析,观察其请求体以及调用栈。

-

我们发现请求体的 password 参数是加密了的,这就需要分析其加密过程,再看调用栈,其中 chunk-libs.js 这很像 webpack 打包生成的文件,其作用是分离第三方库,具体的可自行研究。那么我们直接在其下面的app.js处打上断点,重新登录并断在断点处。

-

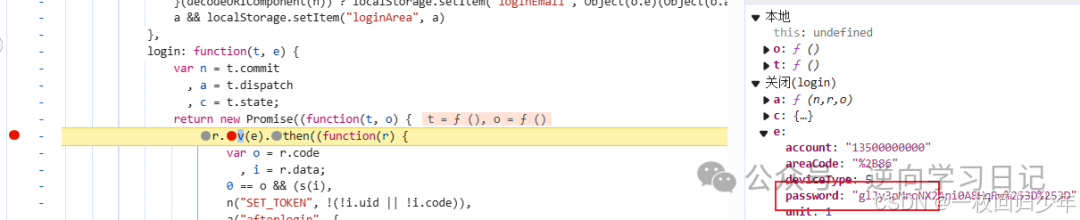

此时可以看到 password 以及加密的,这是需要继续向上看调用栈,并打上断点,重新登录并断在断点处。

-

这个时候看到 e 参数包含我们的加密 password 参数,观察其右边的作用域,发现他在一个闭包里面,那么我们就需要观察 e 是哪里来,通过观察就是其 login 函数的参数,我们可以打上断点,重新登录并断在断点处。

-

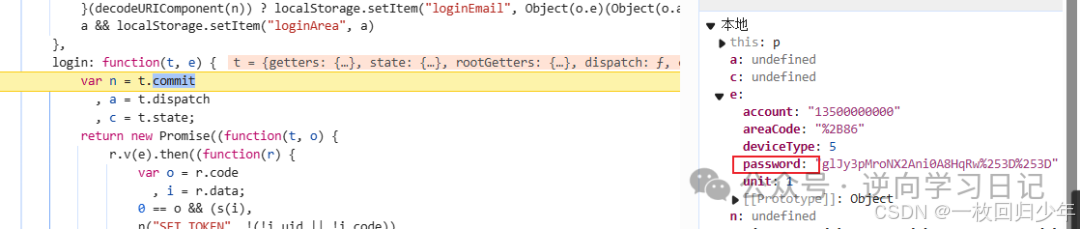

可以看到在 login 函数本地作用域中,password 已经加密,这是需要继续向上看调用栈,重新登录并断在断点处。

-

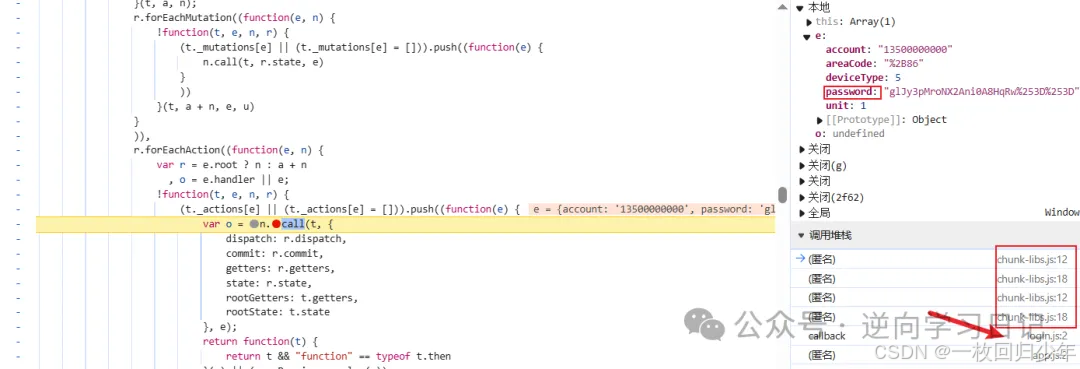

此时 password 已经加密,需要向上看调用栈,但是观察右边的调用栈,可以看到现在是在 chunk-libs.js 中,这是我们可以直接在login.js 并打上断点,重新登录并断在断点处。

-

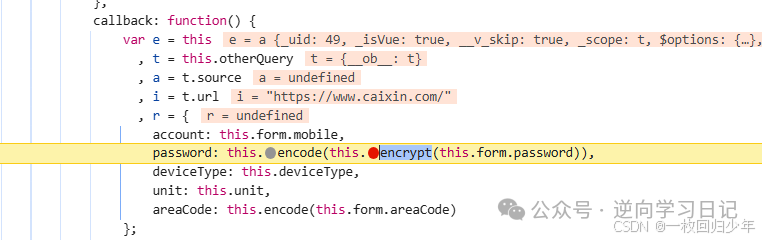

通过观察可以知道 r 就包含 password 对象,向上观察就可以知道 password 是 this.encode(this.encrypt(this.form.password)),加密生成的。其中 this.form.password 就是我们传入的密码明文,我们就要看 this.encrypt 函数的逻辑,直接断点在此处,重新登录并断在断点处。并进入该函数。

-

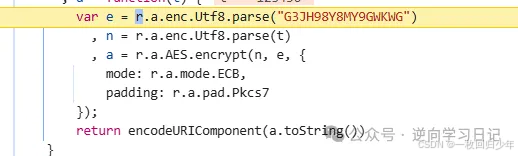

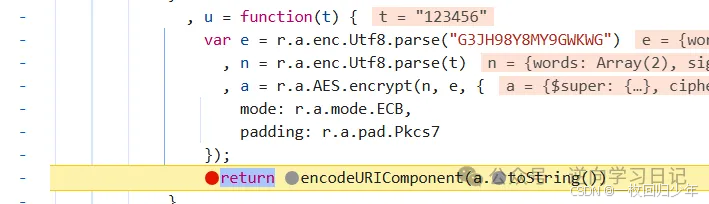

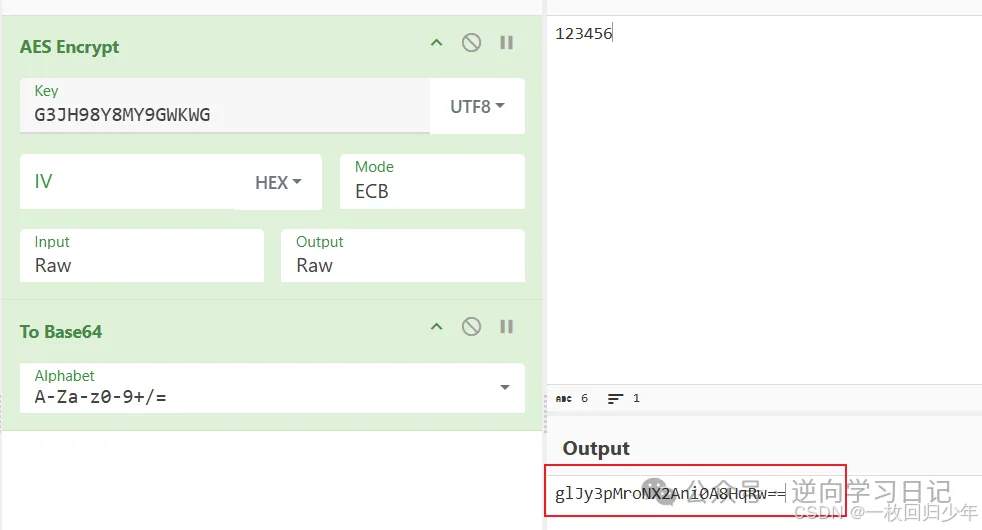

眼前一亮的就可以看到类似AES加密的模板,此时我们可以直接测试是否为标准的AES加密。

-

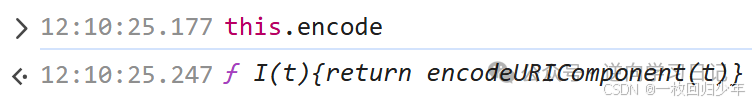

经过测试确定就是 AES加密,其中encodeURIComponent 是 JavaScript 中的一个内置函数,用于对 URI(统一资源标识符)的组成部分进行编码。此时我们需要跳出this.encrypt接着我们就要看 this.encode 函数,可以控制台打印该函数

-

可以看到没什么关键的函数,此时我们的 password 加密过程就分析完毕,剩余的就是复刻其js。

-

当然可以关键字、URL关键字搜索。

Ⅲ:总结

本次分析就到此结束,其中没有什么特别的,只是要知道webpack打包可能生成的文件什么样,这样就可以跳过不必要的调用栈。需要具体调试,公众号【逆向学习日记】回复【某新】获取地址。

2536

2536

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?