诚邀您,

与我们一起,

让连接更安全。

微信的使命,是连接每一个人。而安全,是这一切连接得以稳固的基石。

为了守护数亿用户在这方天地里的每一次交流、每一笔支付、每一次服务获取,微信团队联合TSRC,正式启动专项众测。这不仅仅是一次技术测试,更是一场对信任的守护。

福利一:

提交活动范围内的高危、严重漏洞最高获4倍安全币。

严重漏洞最高超5万元。

高危漏洞最高超2万元。

福利二:

为腾讯核心业务或重点业务提供高质量严重漏洞报告的师傅,TSRC还将授予月度即时现金奖励(1~3万元)。

福利三:

特定严重漏洞,月度即时现金奖励最高可达3~6万元。

福利四:

提交更加清晰明确、利用思路新颖、手法独特等的特别贡献安全报告,还将额外获得高质量报告奖励(最高5000元)。

本次众测,范围更广!核心更明确!高危严重漏洞场景更清晰!奖励更重磅!深度测试指定核心功能,单漏洞最高奖励12万元!

活动时间

2025.11.1 - 2025.11.15

活动范围

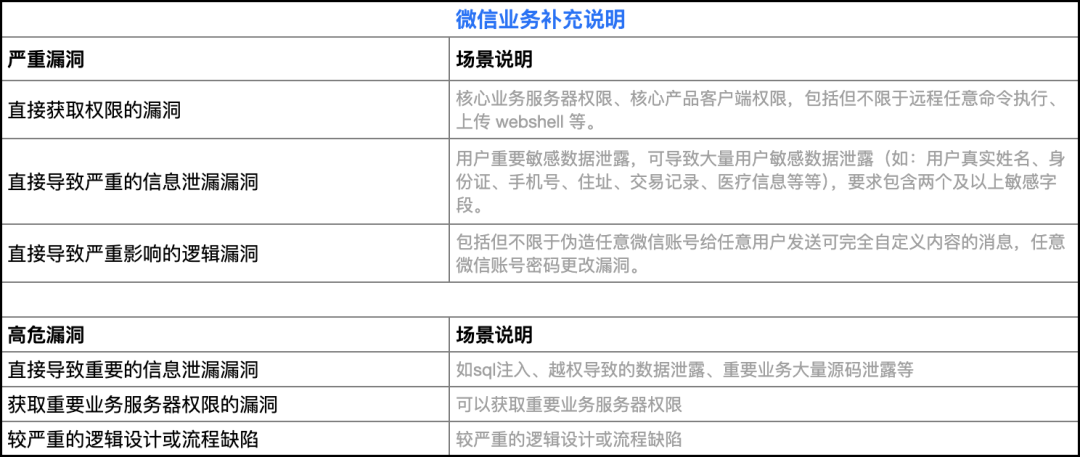

本次众测仅针对特定业务范围、特定漏洞类型,两者需同时满足。具体如下:

1. 特定业务范围:

微信指定核心功能、

微信全线业务

注:

1. 微信指定产品范围如下:

-【指定功能高危以上漏洞2倍激励】微信全线业务,包含微信、企业微信、微信读书、微信输入法、微信支付等各客户端及平台服务应用(不含电商)

-【符合微信核心功能4倍激励】微信客户端、微信登录、聊天、朋友圈、音视频、视频号、直播、小程序、游戏(小程序只收取影响小程序框架的高危漏洞)、微信支付(微信支付功能,微信钱包,微信支付商户平台,微信支付自研刷脸和刷掌设备,微信信用卡还款等)

* 微信活动一百万奖金池激励,先到先得!

2.特定漏洞类型:

👉客户端RCE漏洞,要求可以获取微信客户端程序权限。

👉服务器RCE漏洞,要求可以获取腾讯自营业务服务器权限。

👉用户重要敏感数据泄露,可导致大量(十万条以上)用户敏感数据泄露(如:用户真实姓名、身份证、手机号、住址、交易记录、医疗信息等等),要求包含两个及以上敏感字段。

多重活动奖励

1、符合上述众测范围的漏洞,在TSRC现有评分规则基础上

- 微信核心功能高危漏洞:4倍安全币

- 微信核心功能严重漏洞:4倍安全币

- 微信非核心功能高危漏洞:2倍安全币

- 微信非核心功能严重漏洞:2倍安全币

(贡献值不变)

2、TSRC月度即时现金奖励

符合TSRC即时现金奖励标准的严重漏洞,根据产品情况不同授予税后 1~3 万或以上人民币的奖励。

(针对活动范围内微信特定严重漏洞,额外激励提升至:3-6万/个)

3、TSRC高质量报告奖励

符合TSRC高质量报告奖励标准的漏洞报告,还将额外获得高质量报告奖励(最高5000元)。

参与方式

此次测试为预报备制,参与者需在报名入口提前报备,并遵守活动相关规则进行测试,才可享受活动奖励,参与者需同时遵守《漏洞提交基本原则》(详见文末)。

1、提前报备

为方便快速定位,本次众测活动中的所有漏洞测试行为需提前报备,未经提前报备的测试结果不享受活动奖励。

进入链接或扫码报备👇

https://wj.qq.com/s2/24613148/40wc/

2、TSRC官网提交

报告名称以“微信众测”开头。

漏洞提交基本原则

1、未经腾讯授权,您不得向任何第三方公开漏洞或提供任何与腾讯产品有关的安全情报。如发现相关情形,TSRC有权收回您因该漏洞获得的全部TSRC奖励及福利。

2、测试过程不得损害业务正常运行,不得以测试漏洞借口尝试利用漏洞损害用户利益,影响业务的正常运行或盗取用户数据等行为。

3、禁止内网渗透行为,包括但不限于利用 SSRF 或其他漏洞扫描内网、尝试系统提权等行为。

4、禁止进行网络拒绝服务攻击,包括但不限于 DoS、 DDos、CC 或其他明确在尝试前可知会影响服务稳定性的拒绝服务攻击。

5、禁止下载和业务相关的敏感数据,包括但不限于源代码、运营数据、用户资料等,若存在不知情的下载行为,需及时说明和删除。

6、在测试未限制发送次数的短信功能时,需填写自己的手机号,禁止对其他用户号码进行尝试。

7、禁止使用可能造成业务影响的漏洞尝试工具,包括但不限于 SQLMap 等,使用时需确认不会对业务数据造成破坏性的影响。

8、在测试过程中如包含数据获取功能时,包括但不限于 SQL 注入、用户资料的越权获取等,应尽可能的采取手动尝试,且获取的数据量不能超过 10 组,相关数据也需在报告后尽快删除。

9、测试越权尝试或其他可能影响用户数据的操作时,需尽可能将尝试控制在自己创建的多个账号生成的内容中,不得影响到线上业务中其他用户的正常数据。

10、禁止通过物理接触、社会工程学、钓鱼、水坑等不涉及 TSRC 奖励计划的非技术漏洞尝试。

11、我们反对和谴责一切以漏洞测试为借口,利用安全漏洞进行破坏,损害腾讯系统及腾讯用户的利益的攻击行为,对相关行为我们保留追究法律责任的权利。

12、漏洞测试和提交准则请参照《腾讯外部威胁情报处理流程》和遵守《SRC行业安全测试规范》。

13、沙箱环境中的代码执行/命令执行本身是预期的产品功能,如果能逃逸或影响到其他用户容器,则正常评分。(有效条件:逃逸到宿主机/物理机,获取有效敏感信息和权限,或证明通腾讯内网;可通过ssrf的方法验证通腾讯内网 )

补充说明

在漏洞处理过程中,如果报告者对处理流程、漏洞评定、漏洞评分等具有异议的,请通过当前漏洞报告页面中的“审核人员联系方式”及时沟通。

腾讯安全应急响应中心将根据漏洞报告者利益优先的原则进行处理,更多详情请参照“腾讯外部漏洞报告处理流程”。

附:《TSRC漏洞处理和评分标准》,详情请参考:

https://docs.qq.com/doc/DSW1Pa0h1SHJ0WWRh

895

895

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?