一、环境搭建

1.进入vulhub拉取启动靶场

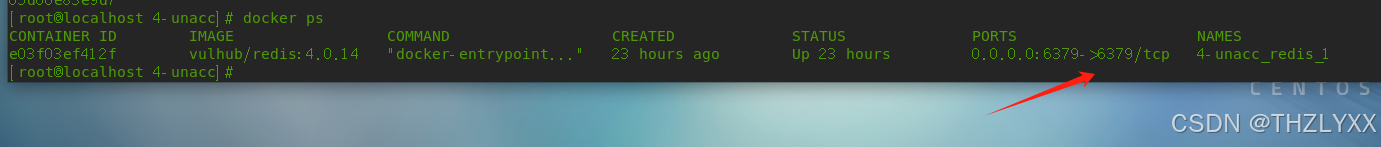

2.查看容器运行端口docker ps

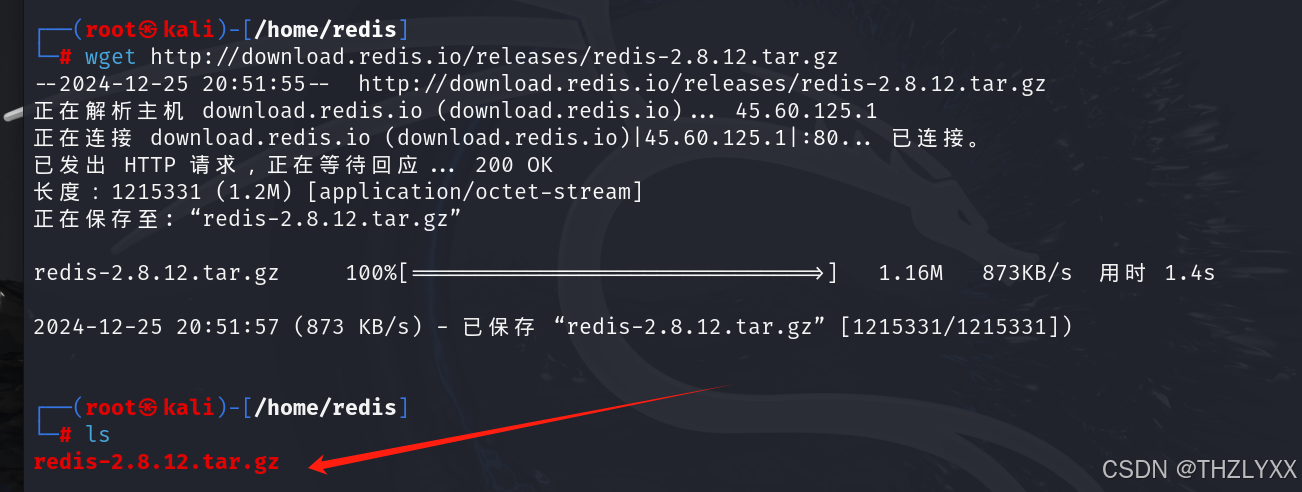

3.kali安装redis,先下载安装包

wget http://download.redis.io/releases/redis-2.8.12.tar.gz

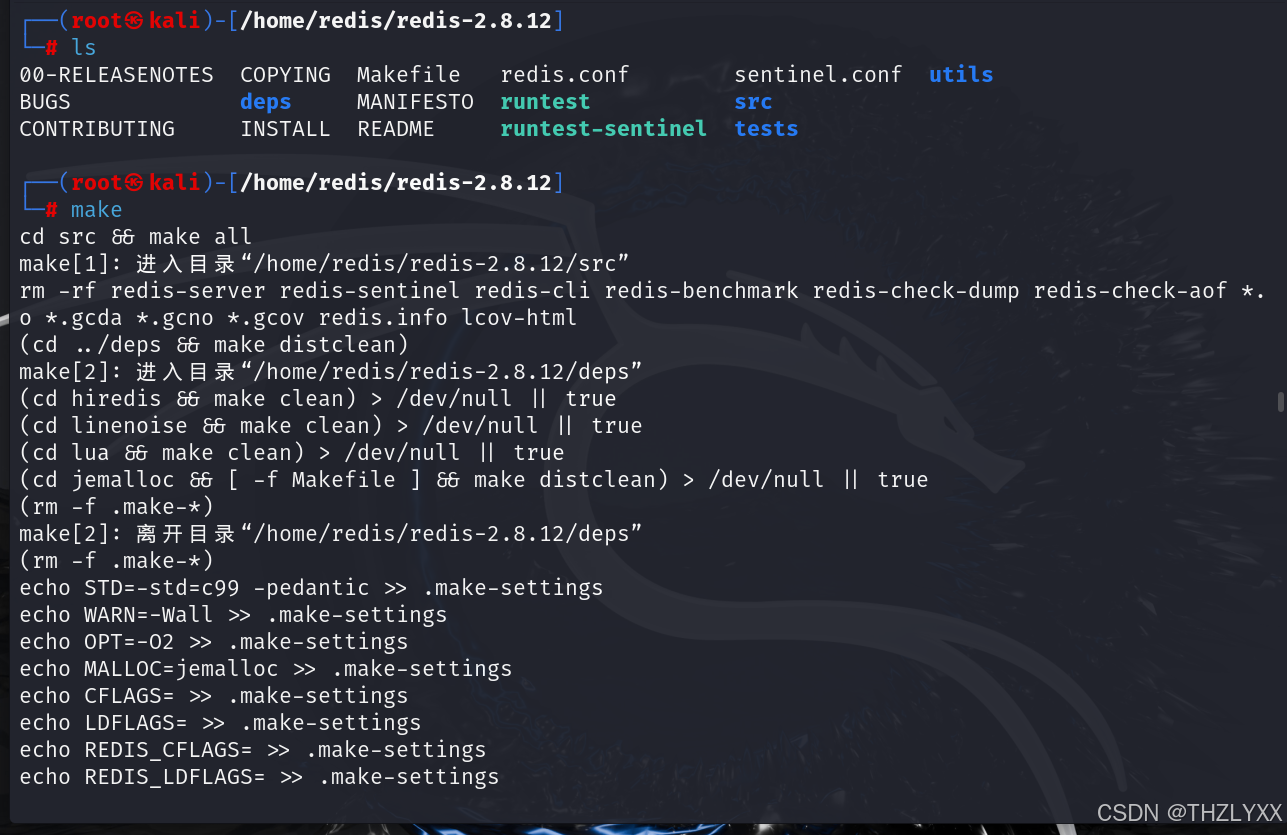

4.解压安装包并进入目录

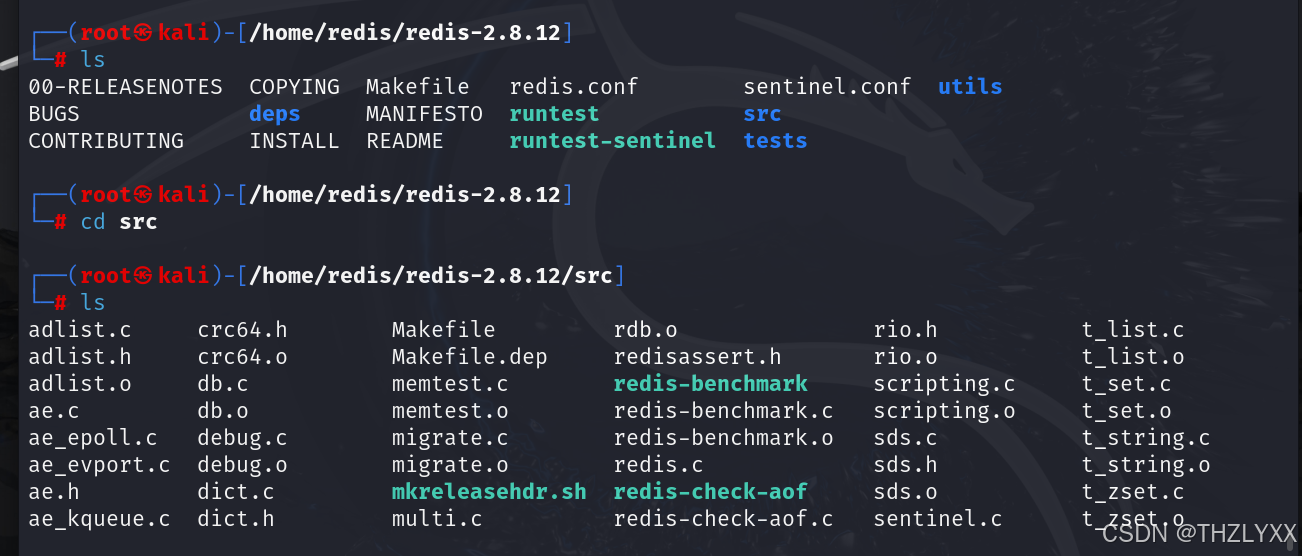

5.执行make进行编译

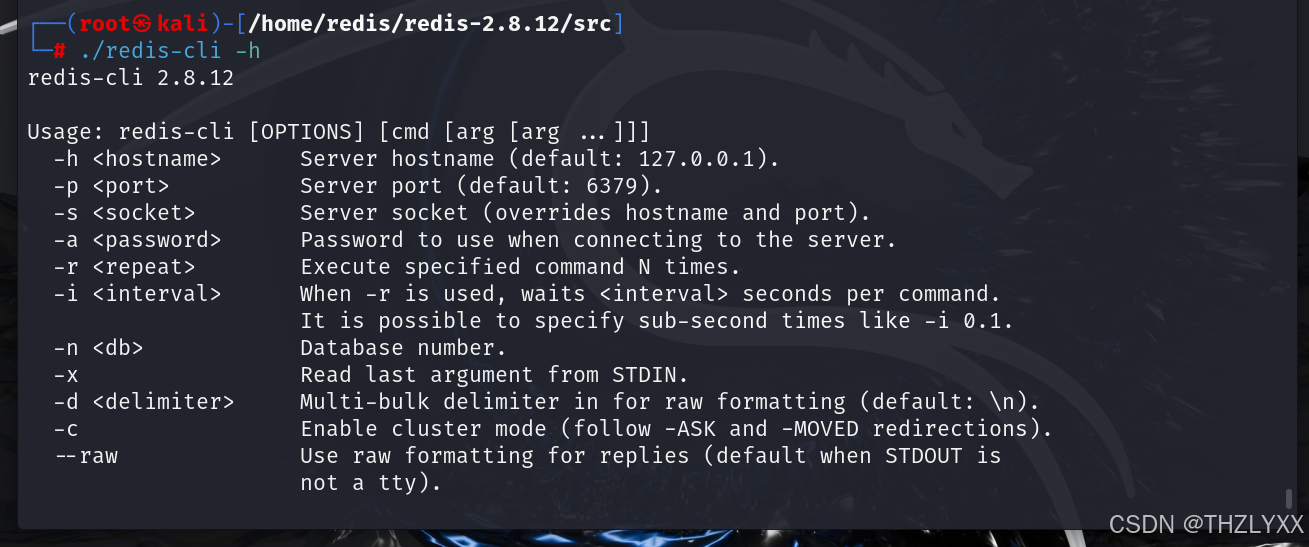

6.进入src目录

7.执行以下命令显示Redis客户端命令的帮助信息

./redis-cli -h

二、漏洞复现

1.kali使用nmap进行扫描

nmap -sV --open -p- 192.168.204.129 2.使用攻击机

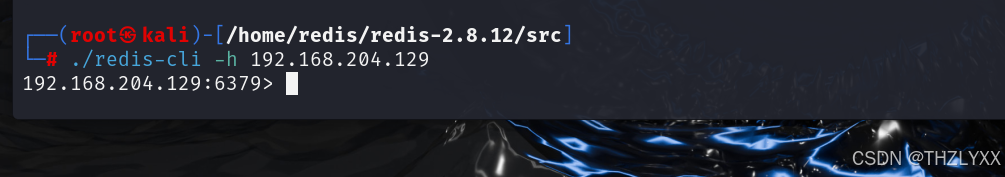

2.使用攻击机redis连接目标机redis

cd redis-2.8.12/src/

./redis-cli -h 192.168.204.129

3.连接成功使用info查看信息

1839

1839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?