进入靶场,直接先来个简单的xss

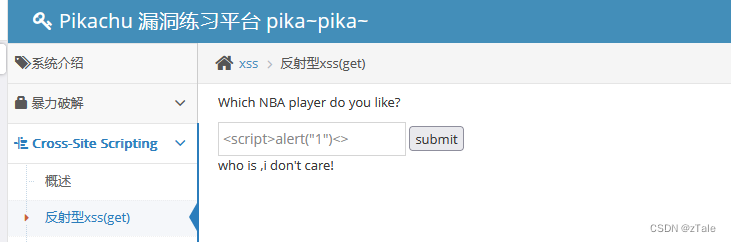

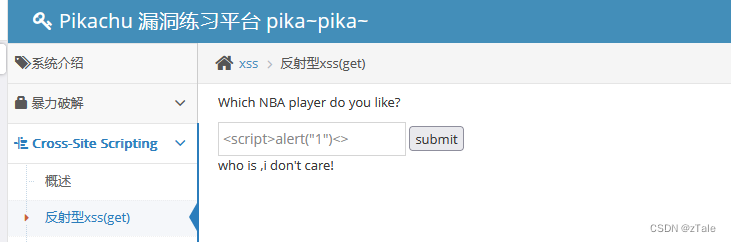

准备输入<script>alert("kobe")</script>,发现输入有长度限制。

先点击submit发送,发现浏览器上的URL命名为message的参数发生了变化:![]()

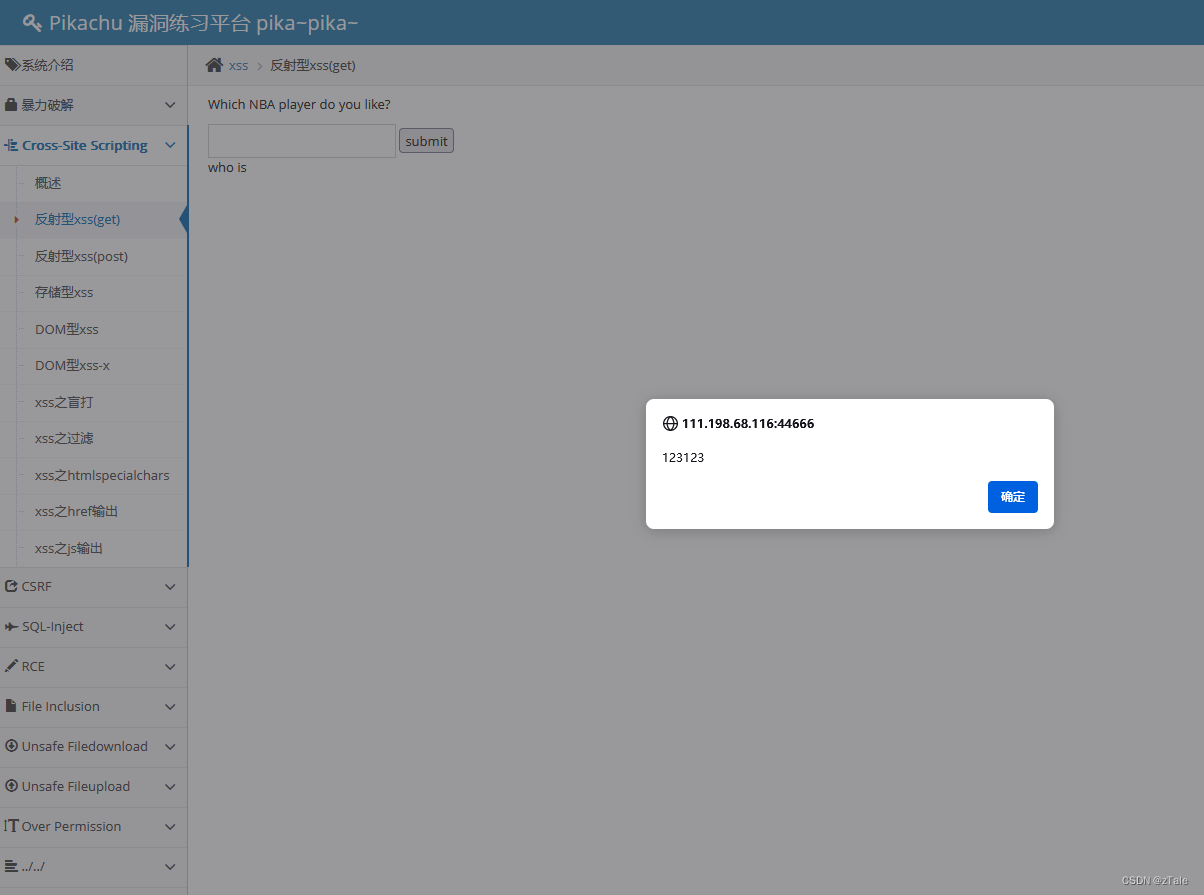

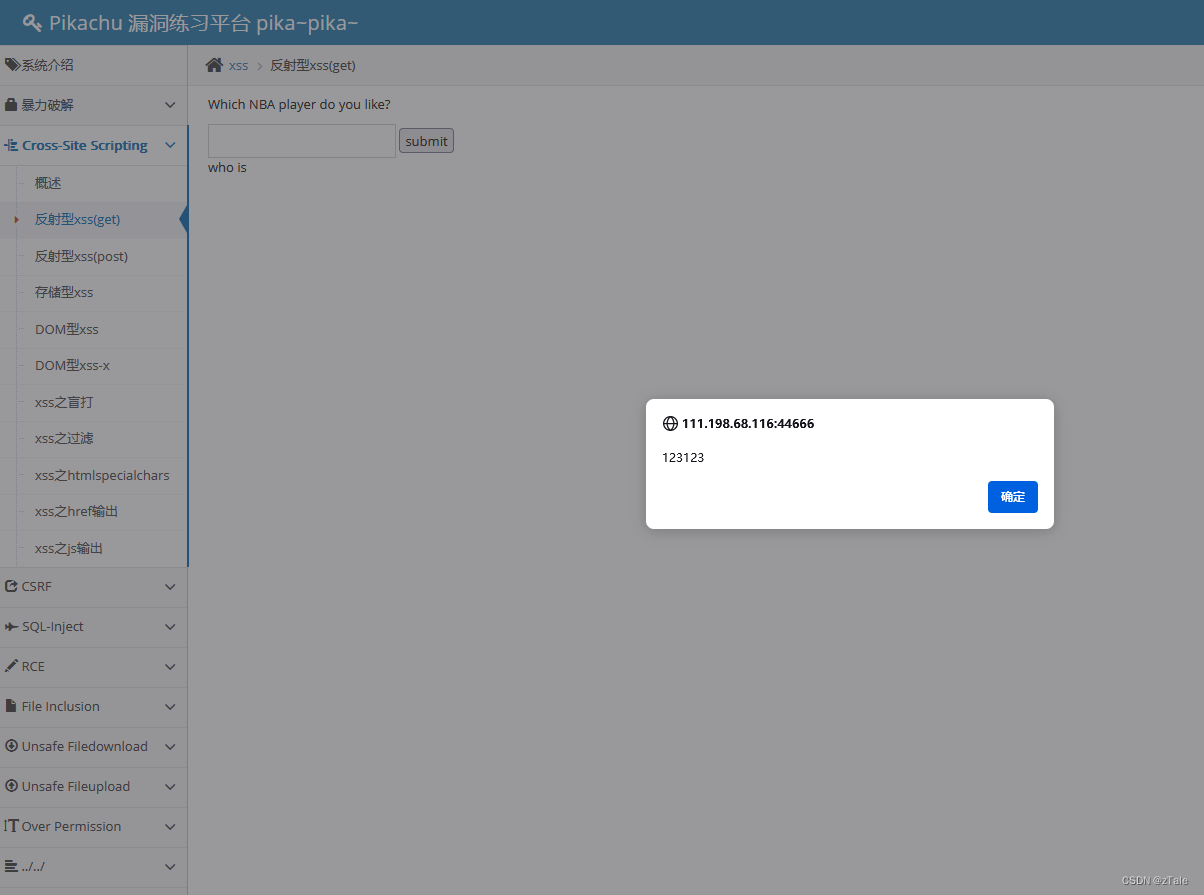

所以我们直接通过修改message参数就行了:

![]()

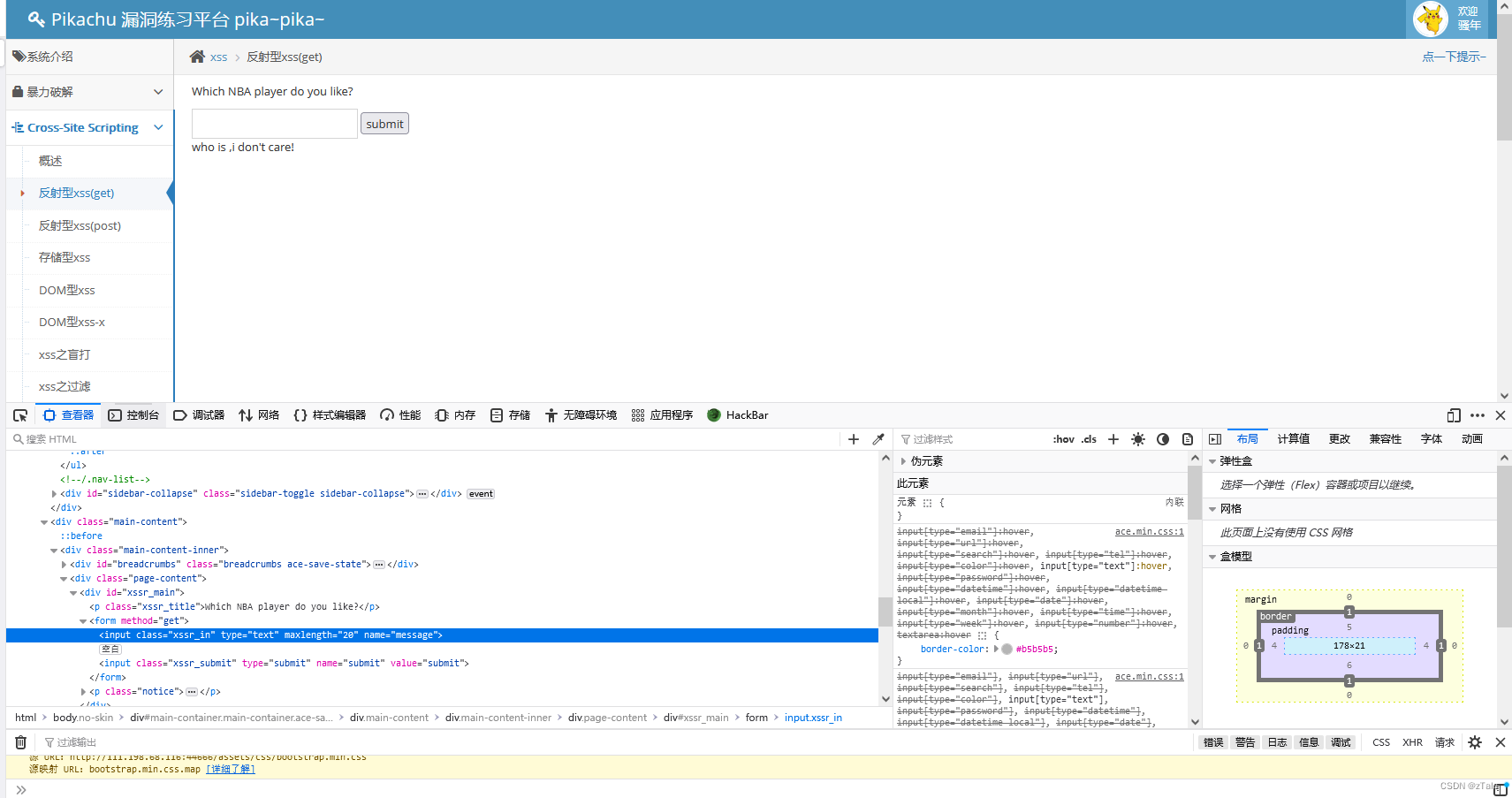

还有一个思路是:

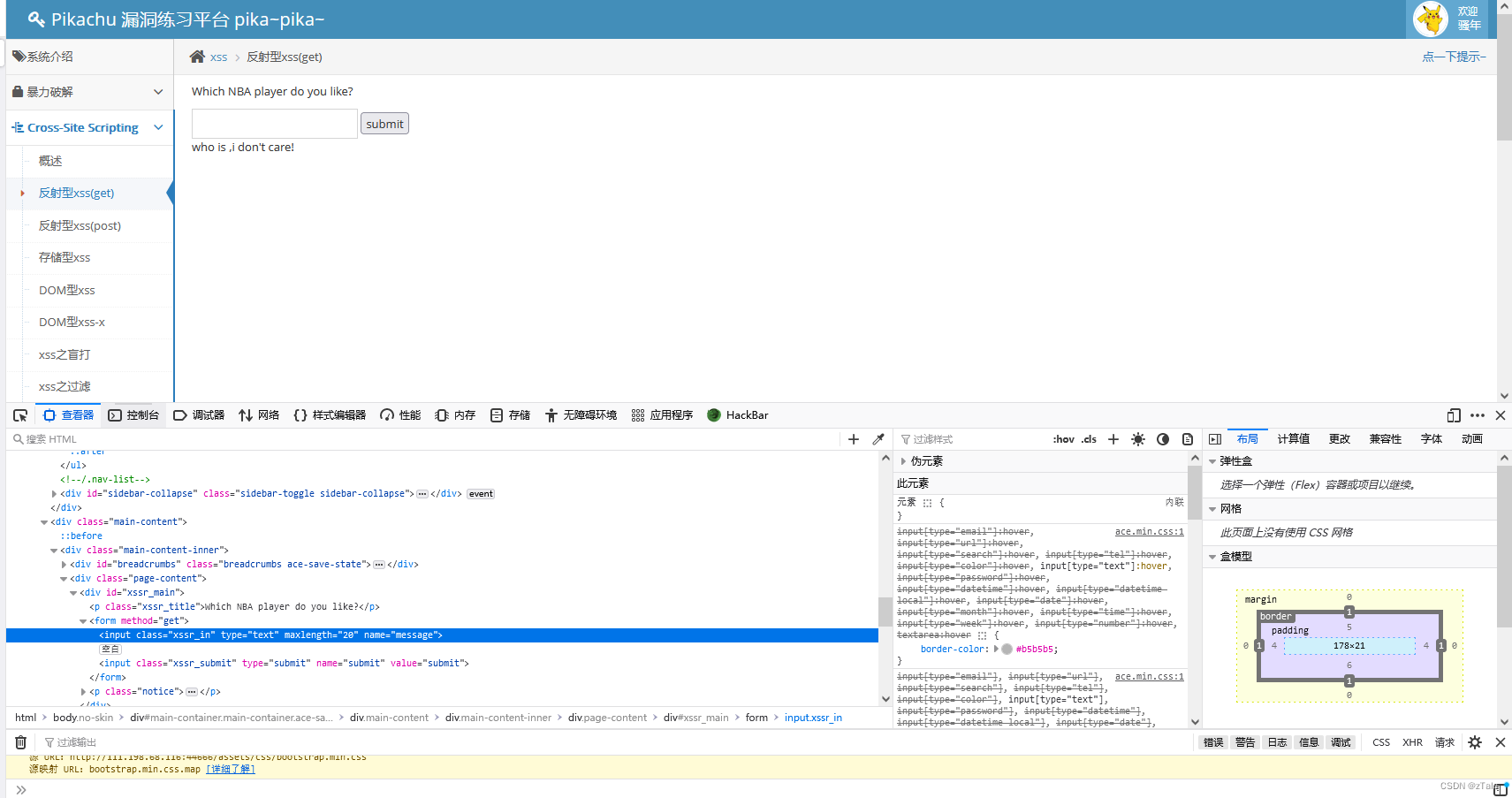

由于文本框有长度限制,我们按下F12

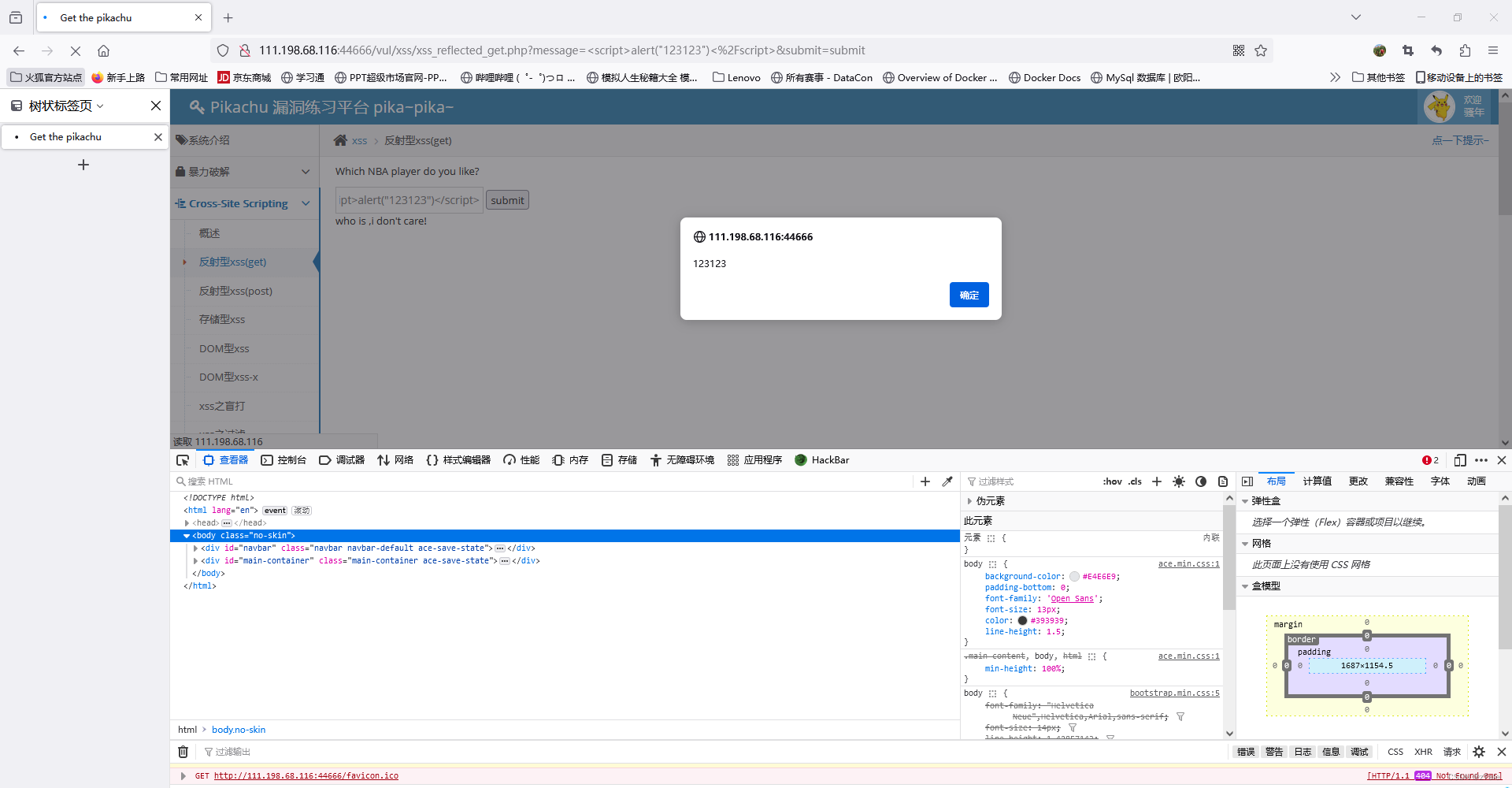

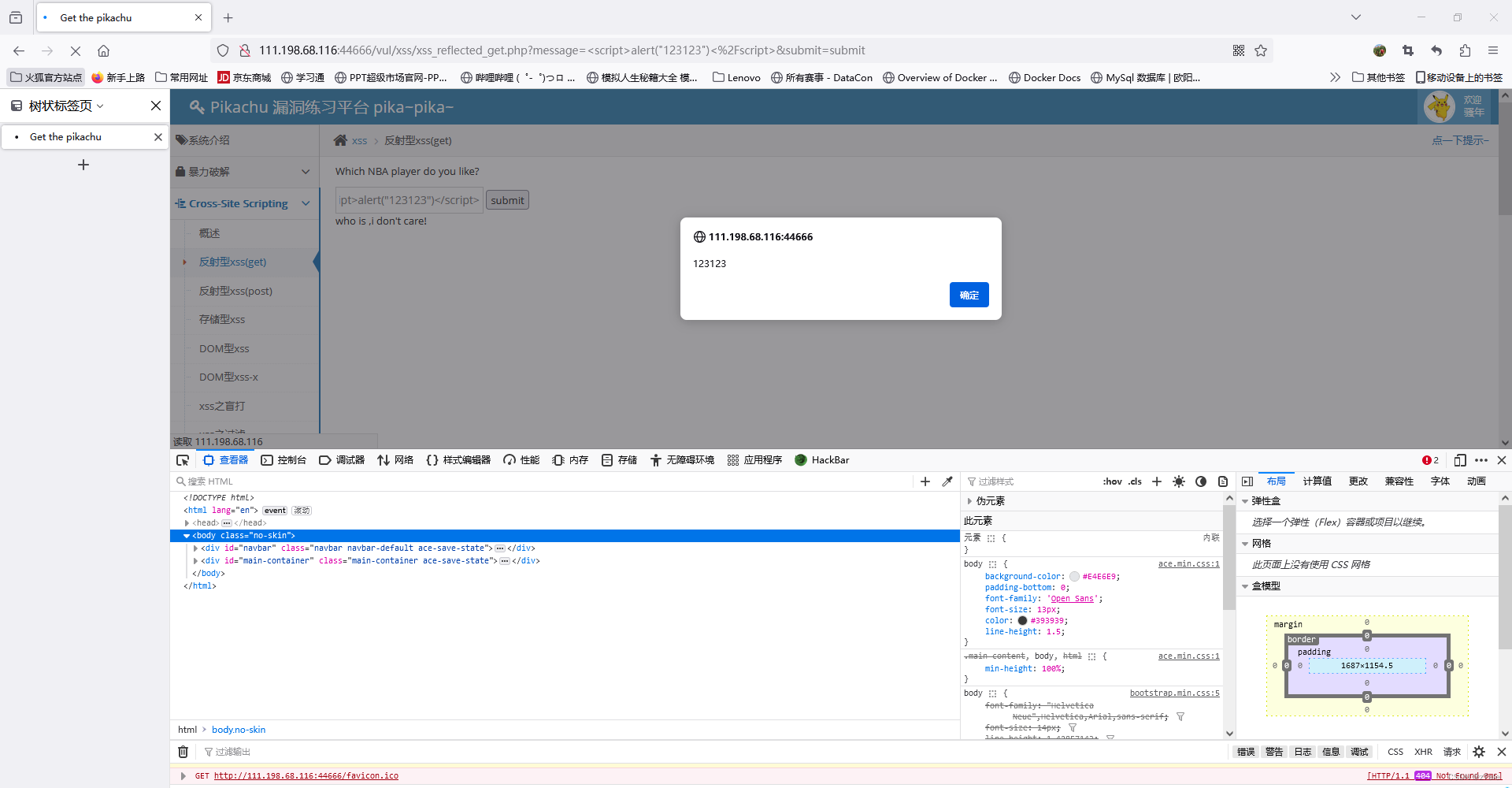

发现maxlength=20,所以限制了输入的长度最大为20,我们把它改成999,回车

再次在文本框尝试xss注入,同样可以成功。

本文讲述了在Web开发中遇到的XSS攻击实例,通过改变message参数实现攻击,以及利用文本框长度限制绕过防御,展示了如何在实际环境中利用开发者工具进行测试和渗透。

本文讲述了在Web开发中遇到的XSS攻击实例,通过改变message参数实现攻击,以及利用文本框长度限制绕过防御,展示了如何在实际环境中利用开发者工具进行测试和渗透。

进入靶场,直接先来个简单的xss

准备输入<script>alert("kobe")</script>,发现输入有长度限制。

先点击submit发送,发现浏览器上的URL命名为message的参数发生了变化:![]()

所以我们直接通过修改message参数就行了:

![]()

还有一个思路是:

由于文本框有长度限制,我们按下F12

发现maxlength=20,所以限制了输入的长度最大为20,我们把它改成999,回车

再次在文本框尝试xss注入,同样可以成功。

472

472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?