(Jarvis Oj)(Pwn) level1

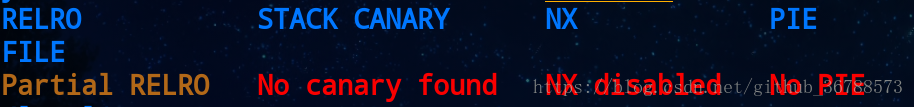

首先用checksec查一下保护。几乎没开什么保护措施。关键的是NX没开,意味着栈上的数据可执行。

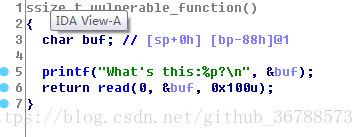

用ida反汇编,找到溢出点。

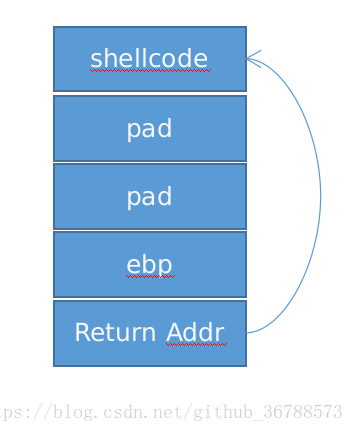

但这次没有找到system函数了,那么该怎么得到shell呢,发现这个函数调用了printf函数,输出了buf的地址,在结合NX保护是关闭的,那么就意味着,如果将shellcode写到buf中,函数返回时跳转到buf位置,就可以执行shellcode了,示意图如下。

写得脚本 。

1 from pwn import *

2

3 conn=remote("pwn2.jarvisoj.com",

该博客分析了Jarvis Oj的Pwn Level1挑战,指出保护机制近乎未开启,特别是NX保护。通过IDA反汇编,作者发现可以利用printf函数输出buf的地址,并在NX关闭的情况下,将shellcode写入buf,通过函数返回跳转执行shellcode来获取shell。

该博客分析了Jarvis Oj的Pwn Level1挑战,指出保护机制近乎未开启,特别是NX保护。通过IDA反汇编,作者发现可以利用printf函数输出buf的地址,并在NX关闭的情况下,将shellcode写入buf,通过函数返回跳转执行shellcode来获取shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2442

2442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?