jarvisoj_level1

最新推荐文章于 2024-02-04 13:36:45 发布

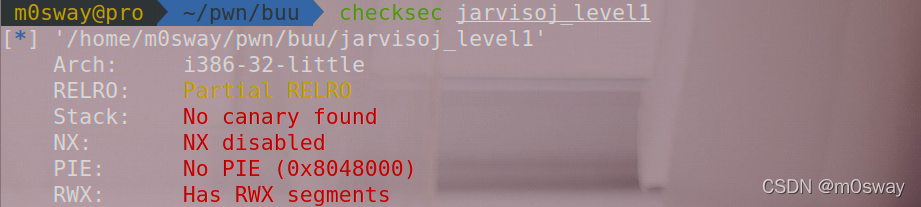

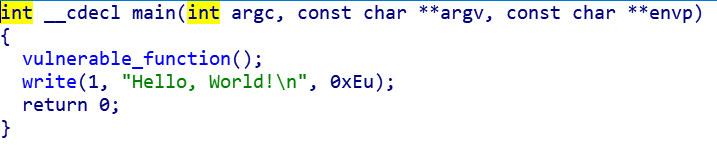

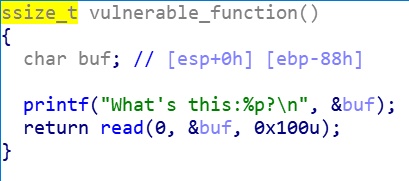

本文介绍了一种栈溢出题目的解决方法,通过ret2libc技术来绕过保护措施。作者首先使用checksec查看程序保护状态,发现无保护且存在RWX区域。由于环境问题无法直接使用ret2shellcode,转而采用ret2libc,通过write函数泄露libc地址,然后计算system和/bin/sh地址,构造payload实现shell获取。最终,通过远程连接发送payload并交互。

本文介绍了一种栈溢出题目的解决方法,通过ret2libc技术来绕过保护措施。作者首先使用checksec查看程序保护状态,发现无保护且存在RWX区域。由于环境问题无法直接使用ret2shellcode,转而采用ret2libc,通过write函数泄露libc地址,然后计算system和/bin/sh地址,构造payload实现shell获取。最终,通过远程连接发送payload并交互。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1968

1968

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?