pwn学习总结 栈溢出,canary绕过和格式化字符串

目录

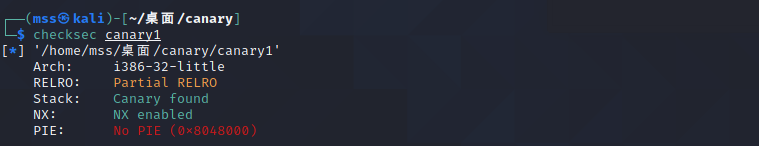

1. checksec看一下保护

- 开启了Canary和NX

- 有canary保护

- 并且堆栈不可执行

- PIE没有开,可以直接使用函数地址

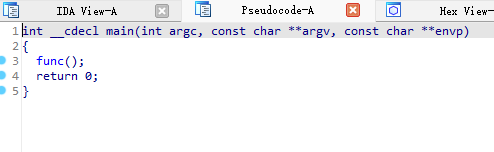

2. IDA 看一下

- 可以看到read函数可以读入0x50长度的字符

- buf的空间只有32,可以溢出

- 但是要绕过canary

- 所以我用gdb动态调试一下

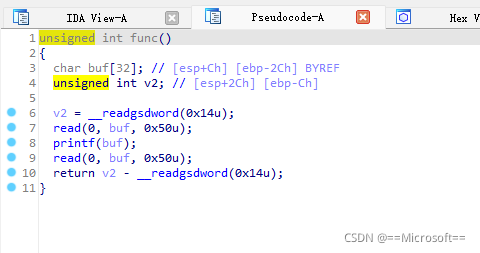

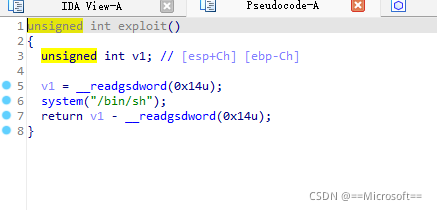

- 接着我们又看到了exploit函数

- 里面有system("/bin/sh")

- 可以获取权限

- 那么整个溢出的思路就有了

- 先找到canary的偏移

- 再利用printf格式化字符串泄露canary的地址

- 再构造payload

- 那么payload = 垃圾数据 + canary + 垃圾数据 + expolit函数地址 <

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

731

731

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?