钓鱼攻击威胁持续升级

2025年,钓鱼攻击仍是企业面临的重大安全挑战。随着攻击者越来越多地采用基于身份验证的技术而非软件漏洞利用,钓鱼攻击的威胁程度甚至超过以往。如今绕过多因素认证(MFA)的钓鱼工具包已成常态,能够窃取受短信验证码、一次性密码(OTP)和推送验证保护的账户,在预防措施失效的情况下,检测系统承受着持续压力。

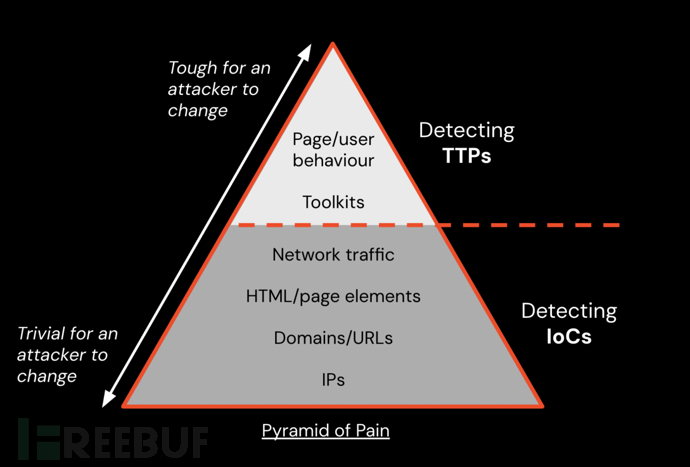

钓鱼检测的核心困境在于:基于行业通用的钓鱼页面识别指标(IoC),几乎每个钓鱼攻击都使用独特的域名、URL、IP地址、页面结构、目标应用等组合。实质上,每次钓鱼攻击都是全新的——甚至可称之为"零日攻击"(这说法可能令人倒吸凉气)。本文目的并非夸大钓鱼威胁,而是揭示当前检测机制的缺陷。如果每次钓鱼攻击都像零日漏洞,说明我们的检测方法存在根本性问题。

钓鱼检测基础原理

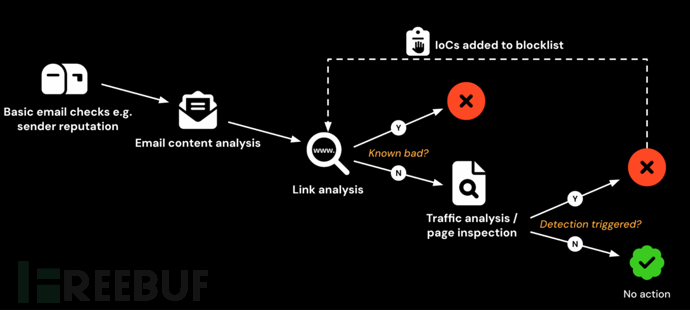

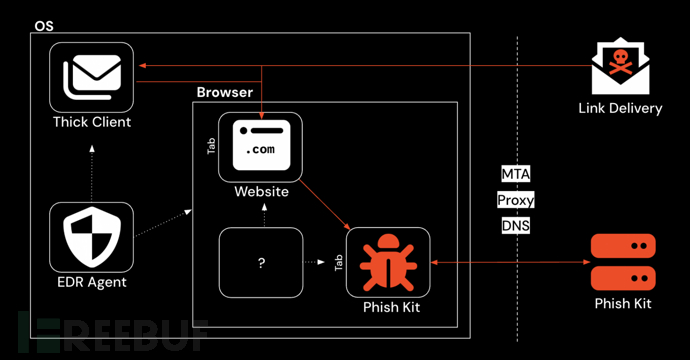

典型钓鱼攻击流程包含三个环节:攻击者向用户发送恶意链接→用户点击加载恶意页面→该页面通常是特定网站的登录门户,旨在窃取受害者账户凭证。当前检测机制主要依赖由已确认的恶意页面指标(IoC)组成的黑名单,这些指标包括攻击中出现的恶意域名、URL和IP地址。

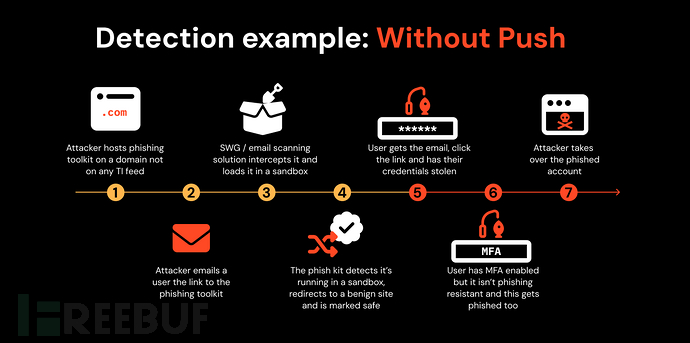

安全厂商通过多种渠道收集IoC数据,但前提是该恶意页面必须已被用于实际攻击。这意味着需要潜在受害者与之交互——要么上当受骗,要么举报可疑行为。页面被标记后,安全人员或自动化工具会进行调查分析,确认存在恶意内容后将其IoC加入黑名单。这些信息随后通过威胁情报渠道传播,最终集成到安全邮件网关(SEG)、安全Web网关(SWG)等网络层防护系统中。

这种机制存在根本缺陷:要检测拦截钓鱼页面,必须先有受害者遭遇攻击...

攻击者如何制造"全新"钓鱼攻击

现代攻击者深谙钓鱼检测的三大弱点:(1)依赖域名/URL/IP黑名单 (2)部署在邮件和网络层 (3)需先访问分析页面才能拦截。这些十年未变的方法已被攻击者轻松规避。

轻松绕过IoC检测

钓鱼域名本身具有高度可弃性:攻击者批量购买域名、劫持合法网站,并预设域名会被封杀。现代钓鱼架构还能动态轮换特征元素——例如从持续更新的链接池分配不同URL给每个点击者,甚至采用一次性魔法链接(使后续安全调查无法复现)。当域名被标记为恶意时,攻击者只需注册新域名或入侵受信任的WordPress服务器即可,这两种手段目前已被大规模使用。

多渠道攻击规避邮件检测

攻击者采用跨平台组合攻击规避邮件检测:通过即时通讯、社交媒体、恶意广告或可信应用发送信息。例如先在社交平台发送含链接的"无害"PDF,最终导向恶意网页。邮件安全方案虽有发件人信誉评估和DMARC/DKIM等检查,但无法直接识别恶意页面。深度邮件内容分析也仅能发现可疑链接,对跨媒介攻击束手无策。

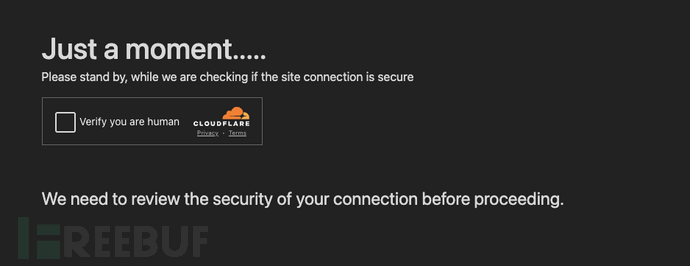

阻止安全分析的手段

现代钓鱼页面已非静态HTML,而是通过JavaScript动态渲染的Web应用,使基础静态检测失效。为应对沙箱分析,攻击者部署验证码或Cloudflare Turnstile等机器人防护。即使突破这些防护,还需提供正确的URL参数、请求头并执行JavaScript才能触发恶意内容。此外,攻击者还混淆视觉和DOM元素以规避特征检测。

事后检测模式亟待变革

这些规避技术导致实时钓鱼检测几乎不存在。基于代理的解决方案最多能通过用户交互产生的网络流量检测恶意行为,但由于TLS加密后网络请求重构的复杂性,这种检测存在延迟且不可靠。从页面被标记到IoC分发至黑名单,通常需要数天甚至数周——这就是为何大多数钓鱼攻击都能"全新"出现:当前检测本质是事后追溯(post mortem),依赖已知恶意指标。而指标被标记为恶性的前提,恰恰是有用户已上当...

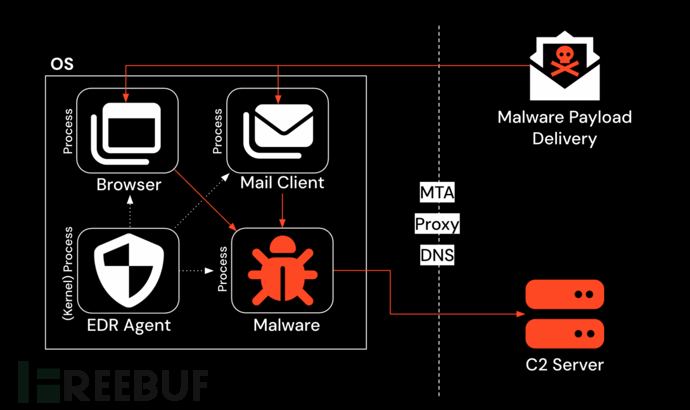

浏览器安全:钓鱼防御新战线

终端安全的发展历程为我们指明方向:2000年代末期,当终端攻击激增时,依赖网络检测、文件特征分析和沙箱运行的防御方式,最终被端点检测与响应(EDR)技术取代。EDR通过实时监控操作系统活动实现了有效防护。

当前我们面临相似转折点:现代钓鱼攻击发生在浏览器访问的网页上,而依赖邮件、网络甚至终端的检测工具都缺乏必要能见度。浏览器已成为新的操作系统——既是主要工作场景,也是攻击发生地。

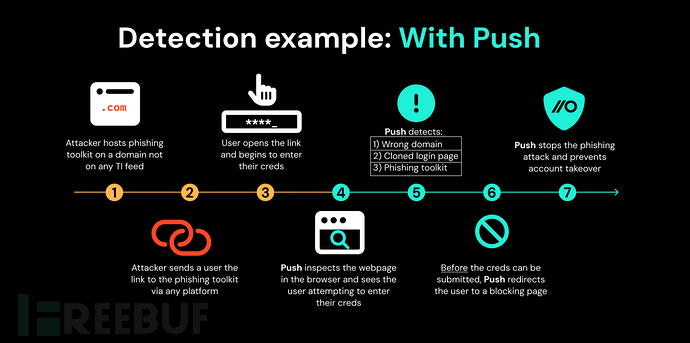

要实现有效防护,必须能在用户访问时实时观察页面内容(而非沙箱环境),才能建立基于战术技术流程(TTP)而非易变IoC的检测体系。

浏览器扩展防护实战对比

攻击者入侵WordPress获取可信域名后部署钓鱼工具包,向员工发送含恶意链接的邮件。传统SWG或邮件扫描方案在沙箱检测时,钓鱼工具会重定向至无害页面通过检查。最终用户可自由访问钓鱼页面,输入凭证和MFA代码导致账户沦陷。

而部署浏览器安全扩展后,系统能实时检测到:用户输入的密码曾用于其他网站(密码重用或正被钓鱼)、页面克隆自合法登录页、页面运行着钓鱼工具包。随即阻止用户继续交互,从根本上阻断攻击。

这种防护机制使攻击者难以规避——当用户无法在钓鱼页面输入凭证时,攻击自然失效。

120

120

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?