Burp Suite是一款功能强大的渗透测试工具,被广泛应用于Web应用程序的安全测试和漏洞挖掘中。

本专栏将结合实操及具体案例,带领读者入门、掌握这款漏洞挖掘利器

读者可订阅专栏:【Burp由入门到精通 |优快云秋说】

Where+SQL注入获取隐藏数据

存在一个业务场景如下

筛选商品时,后端查询语句如下:

SELECT * FROM products WHERE category = 'Gifts' AND released = 1

只有商品名匹配且该商品已发布(released=1),客户端才能回显数据。

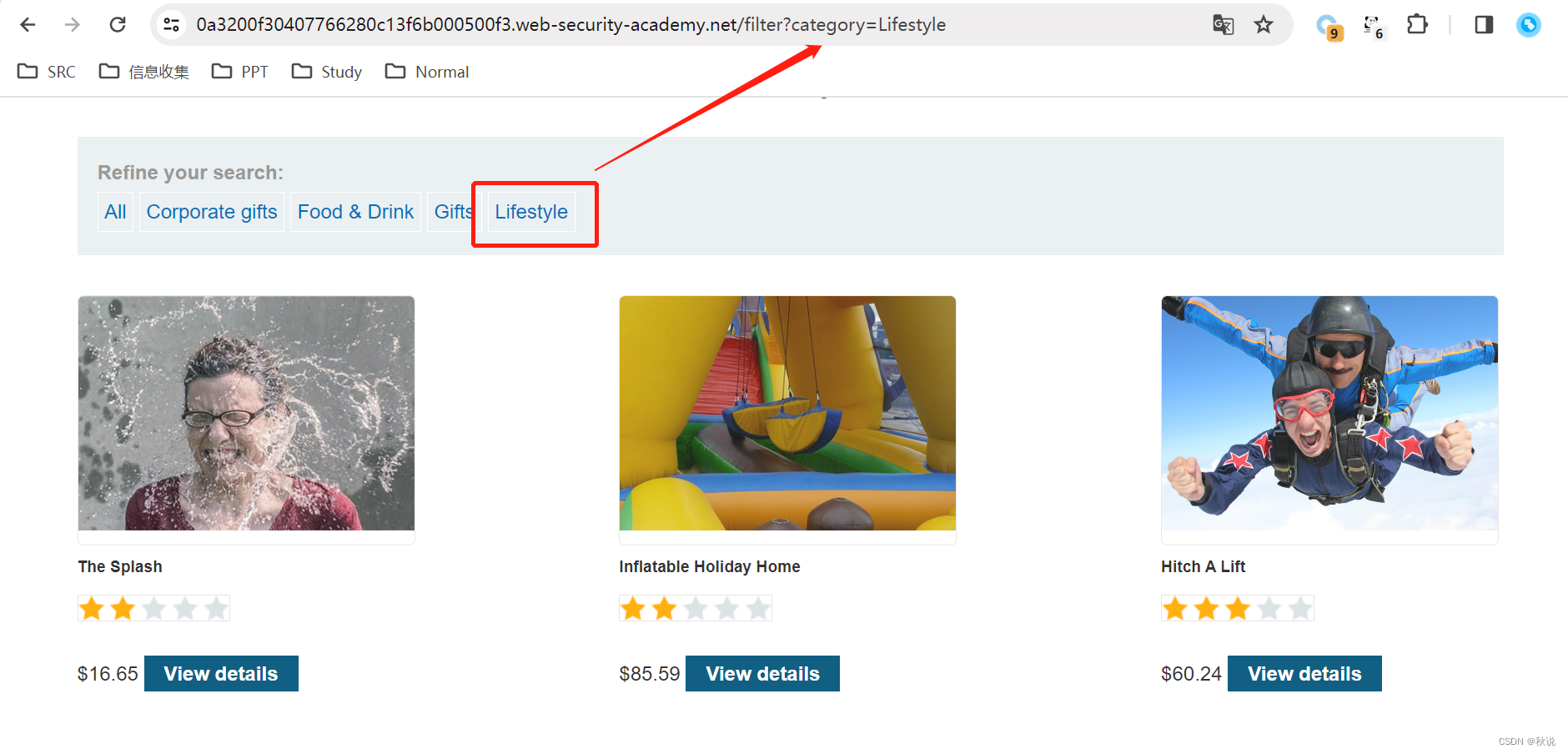

点击Lifestyle时,页面回显生活方式有关商品,并可知参数以GET方式传递:

构造参数值:'+or+1=1–,查询语句变为:

本文介绍了如何利用Burp Suite进行SQL注入攻击,包括通过Where条件绕过商品筛选,实现登录绕过,以及利用Union查询获取数据库类型和版本。通过具体的案例和实操步骤,读者可以深入了解SQL注入的原理和应用。

本文介绍了如何利用Burp Suite进行SQL注入攻击,包括通过Where条件绕过商品筛选,实现登录绕过,以及利用Union查询获取数据库类型和版本。通过具体的案例和实操步骤,读者可以深入了解SQL注入的原理和应用。

订阅专栏 解锁全文

订阅专栏 解锁全文

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?