原文教材 与 参考资料:

Boneh Dan , Shoup Victor . A Graduate Course in Applied Cryptography[J].

该书项目地址(可以免费获取):http://toc.cryptobook.us/

博客内容为对该书的学习笔记(包括但不限于翻译、额外绘图、注解、个人理解等),并非原创知识,仅帮助理解,整理思路.

19.6 Identification and Signatures from Sigma protocols

Sigma 协议关注的是对于“声明-证据”的关系证明,并不关心该关系的生成是如何生成的,此处,我们给Sigma协议增加一个密钥生成协议,即可得到一个通用的ID身份认证协议的构造。下面首先给出该构造是能够抵抗直接攻击(direct attacks)的。

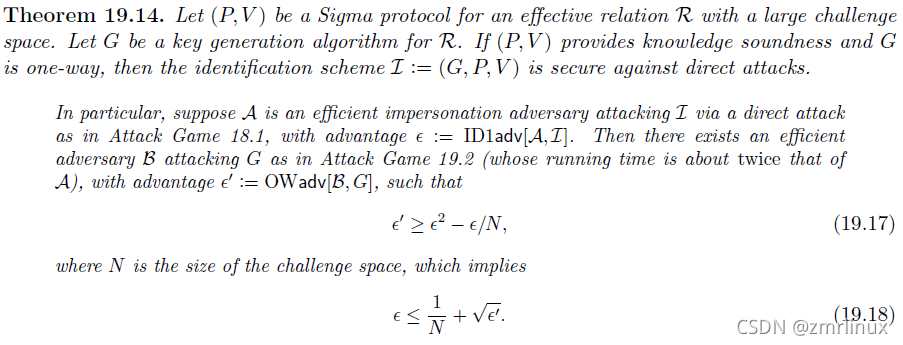

给出安全定理描述如下:

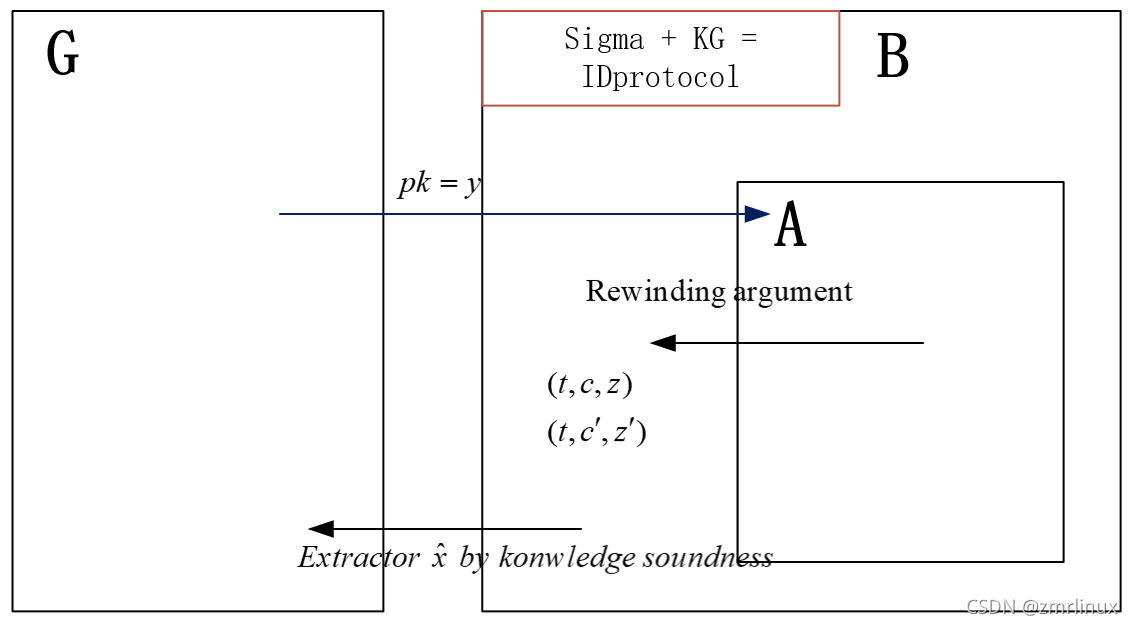

该规约过程如下图描述:

G :密钥生成算法,负责生成一对公钥和私钥,并且该算法G是单向的,并依据此有攻击游戏19.6.

B :B是G的敌手,同时B扮演A的挑战者。

A:一个仿冒攻击敌手,能够发起直接的仿冒攻击,生成“合法”的会话。

思路: B使用重绕技术调用敌手A运行2次,最终使用知识提取器算法得到G的秘密值x`。

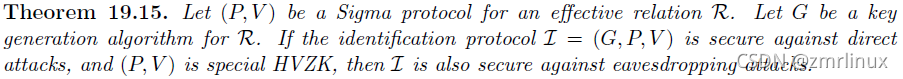

进一步,由于该协议可以抵抗直接攻击,显然我们可以使用先前的技术,得出其是抵抗窃听敌手的,不过是增加一些PV之间的会话给敌手A进行窃听,详细过程在之前博客中(对应本书19章前半部分内容)。

19.6.1 The Fiat-Shamir heuristic for signatures

在上文中,我们给出了Sigma+KG 可以构造一个ID认证协议,那么该ID协议转换为一个数字签名协议也是可能的并且是合理的。

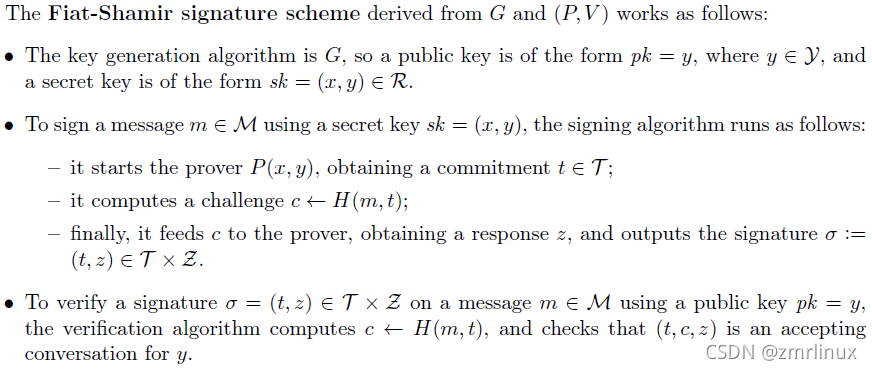

下面给出一个启发式的构造:Fiat-Shamir签名协议:

1. key gen 阶段,由密钥生成算法,给出具体的公钥和私钥对。

2. sign 阶段,生成一个承诺t, 然后计算c = Hash(m,t) , 再计算得到z. 输出(t,z)即为签名,其中m是公开的。

3. verify 阶段,对上述签名进行验证。

此时,我们还不能证明该签名协议是安全的,需要做出一些往外的假设与定义:

第一个定义 承

本文介绍了Σ协议在构造身份认证和数字签名协议中的应用。通过Σ协议加密生成密钥,实现ID认证协议的直接攻击抵抗力。Fiat-Shamir启发式方法用于将ID协议转化为签名协议,并分析了其安全性。GQ签名方案作为例子,展示了如何基于RSA构建更高效的签名协议。此外,文章还探讨了AND和OR证明构造,以及Σ协议的见证独立性及其在抵抗积极敌手攻击中的作用。

本文介绍了Σ协议在构造身份认证和数字签名协议中的应用。通过Σ协议加密生成密钥,实现ID认证协议的直接攻击抵抗力。Fiat-Shamir启发式方法用于将ID协议转化为签名协议,并分析了其安全性。GQ签名方案作为例子,展示了如何基于RSA构建更高效的签名协议。此外,文章还探讨了AND和OR证明构造,以及Σ协议的见证独立性及其在抵抗积极敌手攻击中的作用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

439

439

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?