在本次实验中,我们首先提取得到文件系统,然后根据网上公开的漏洞公告,使用IDA分析,明确了漏洞的利用机理后,学习在互联网上通过搜索引擎找到合适的设备进行验证。

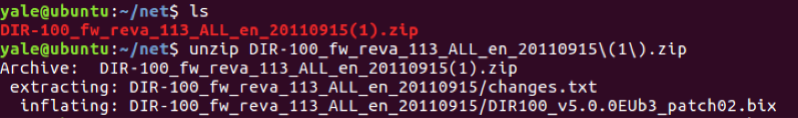

本次从官网下载得到一个压缩文件

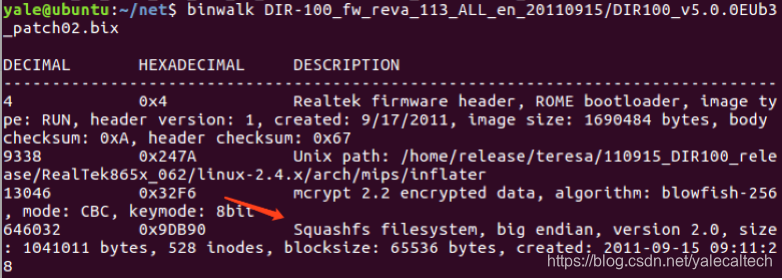

解压后得到一个bix文件,binwalk分析

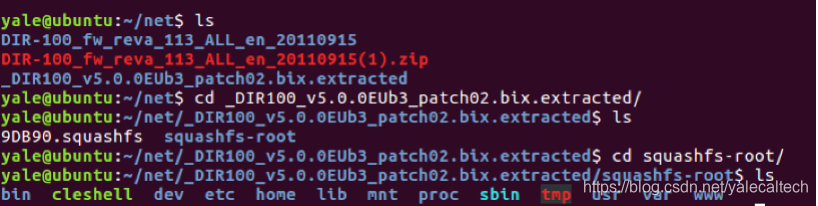

看到有squashfs文件系统,直接导出

由网上发布的漏洞公告可知,该固件存在一个认为设置的后门漏洞,攻击者通过修改user-agent值为xmlset********字符串即可绕过路由器web认证机制取得后台管理权限。

根据描述,应该与web服务有关

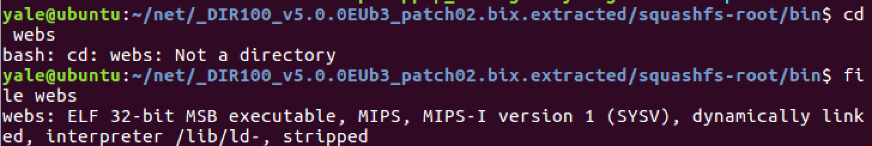

在bin下找到一个webs程序

。

ida分析

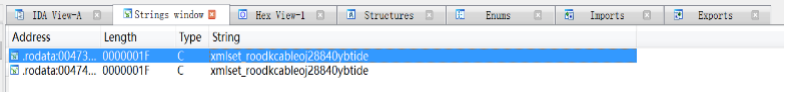

根据提示,直接在stirng window搜索关键字

选中第二个

交叉引用

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1985

1985

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?