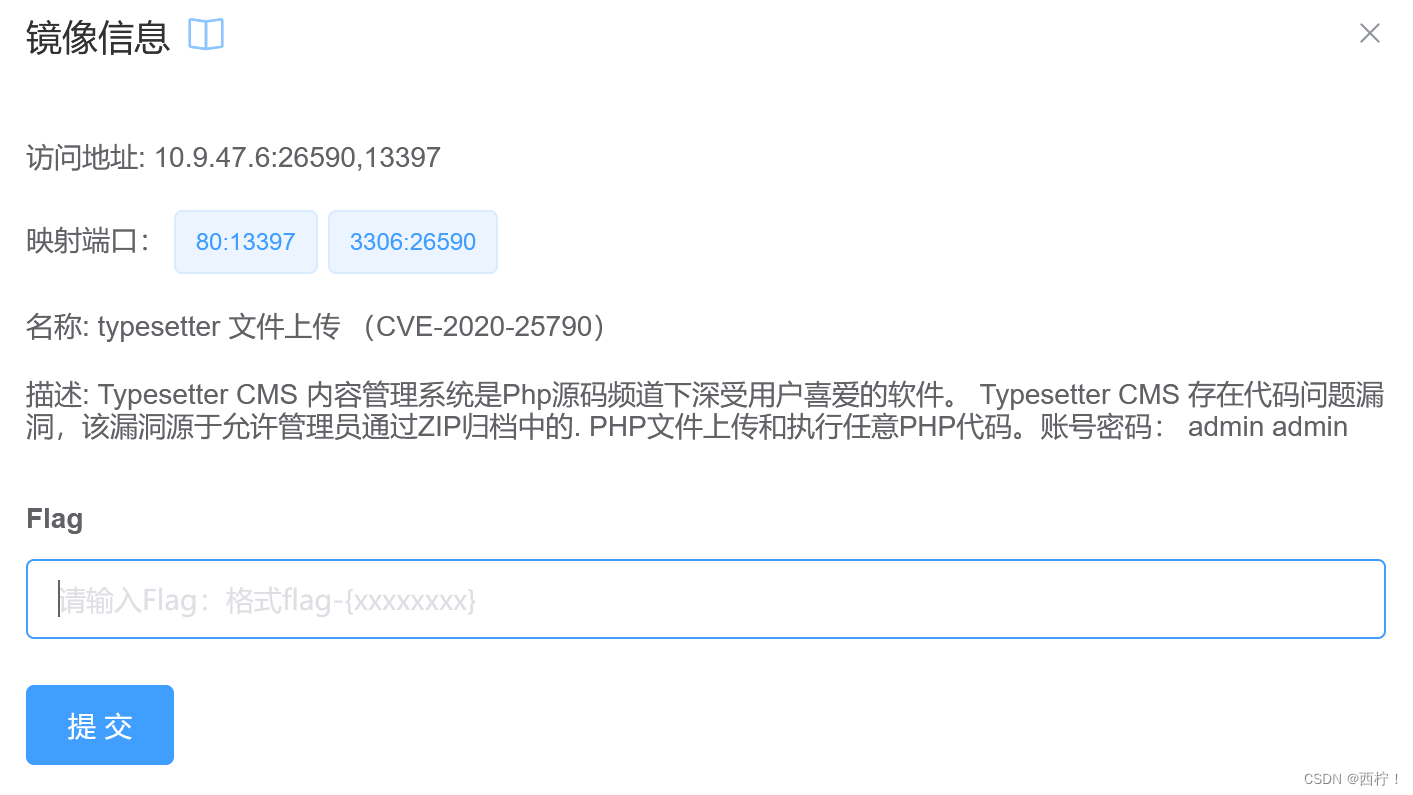

typesetter 文件上传漏洞 (CVE-2020-25790)

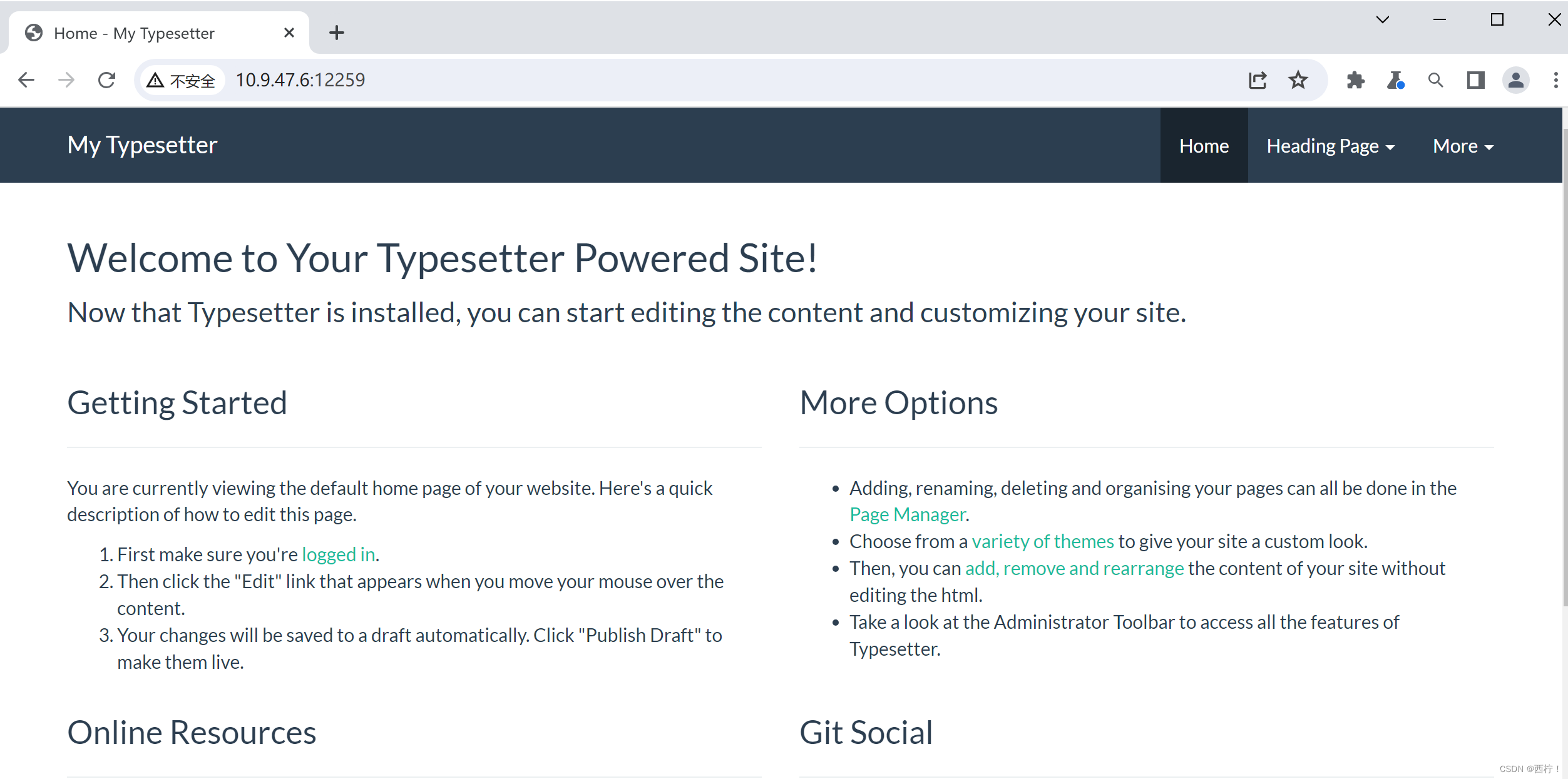

- 在bp网页中打开ip(10.9.47.6:13397)

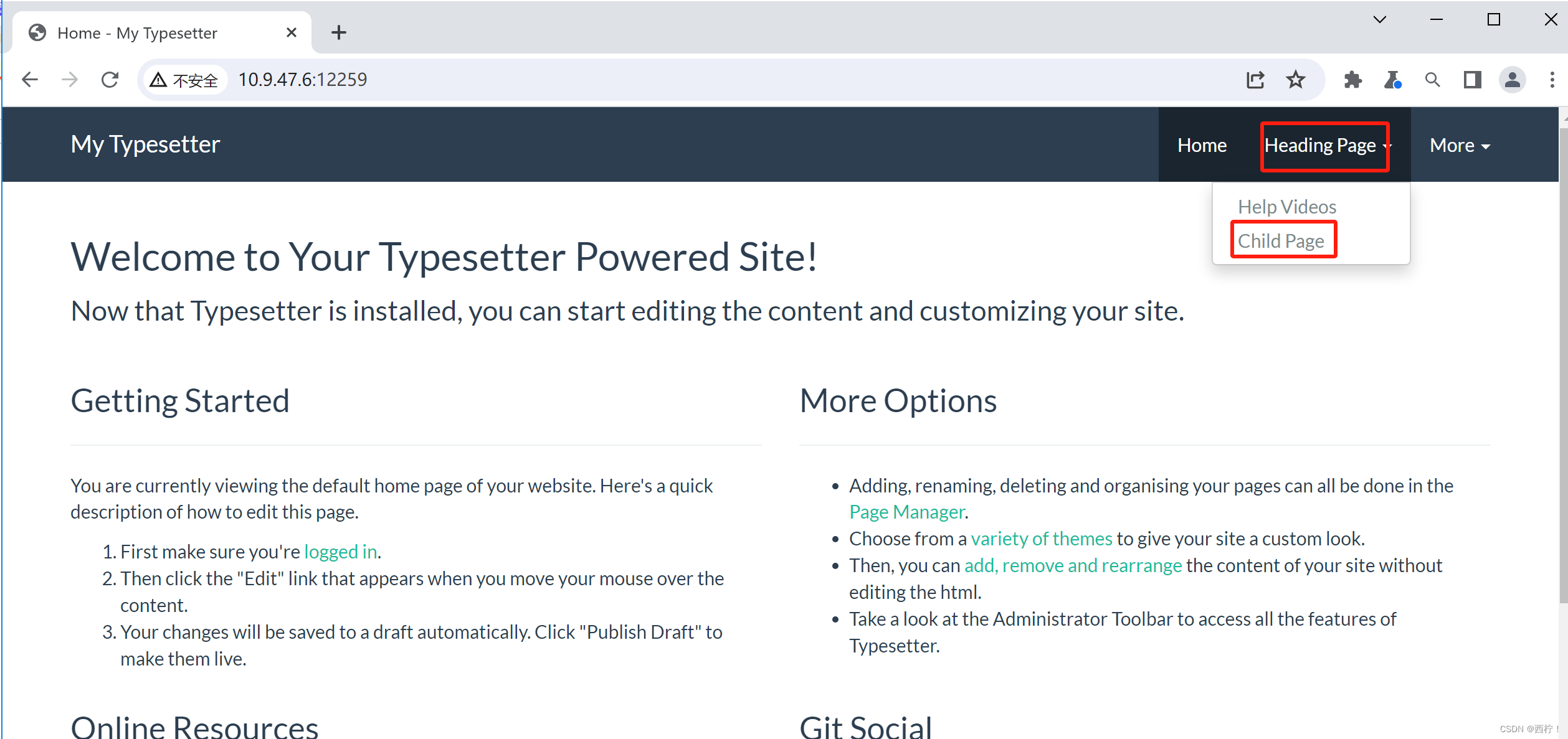

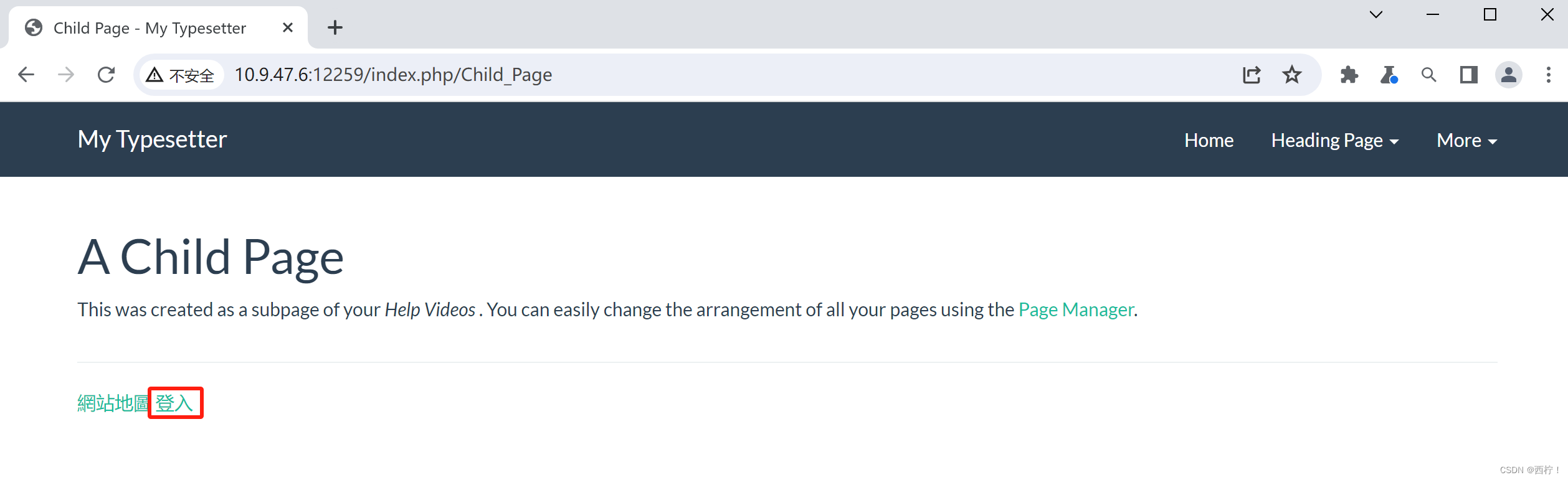

- 点击Heading Page——Child Page

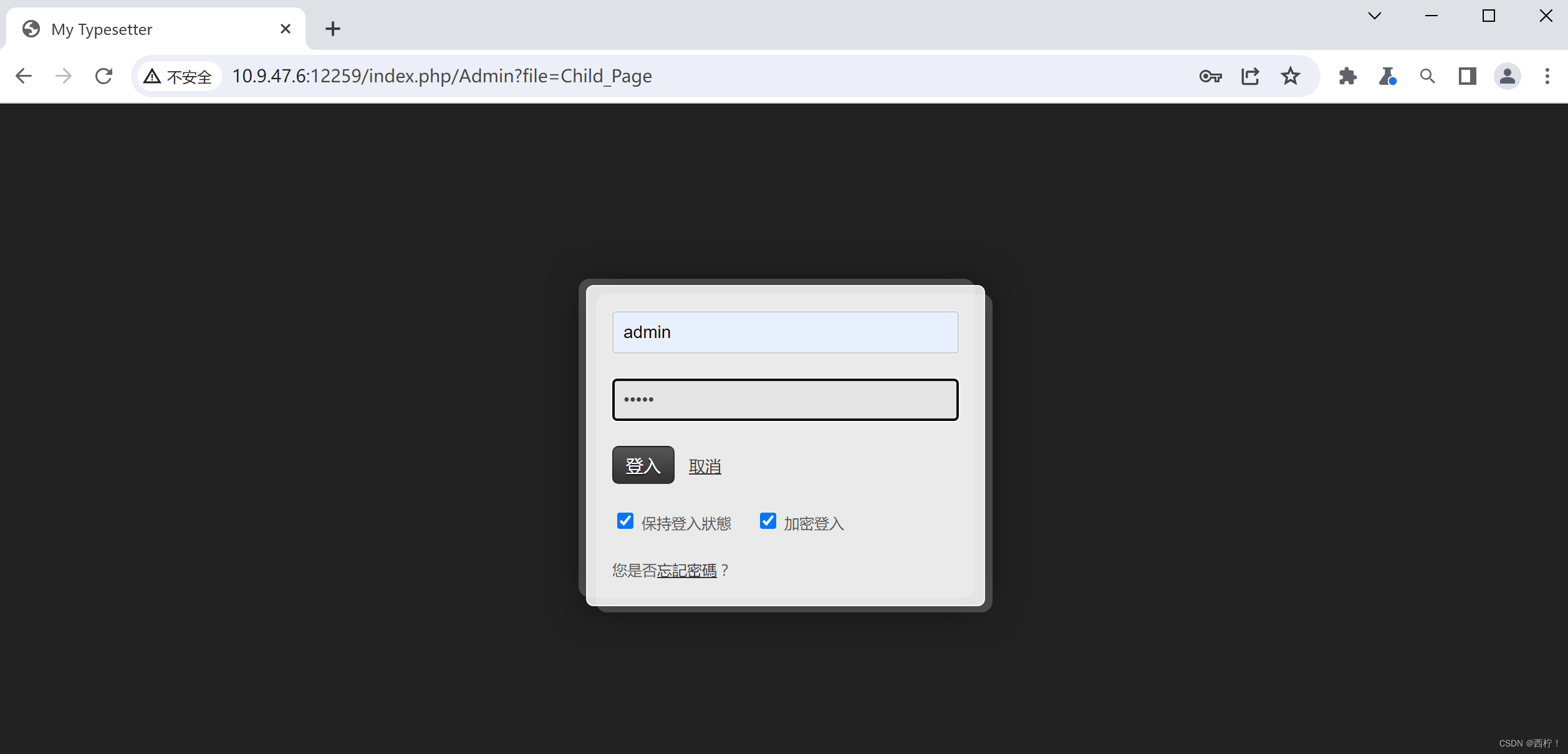

- 点击登录,进入后台输入用户用户名和密码(admin:admin)

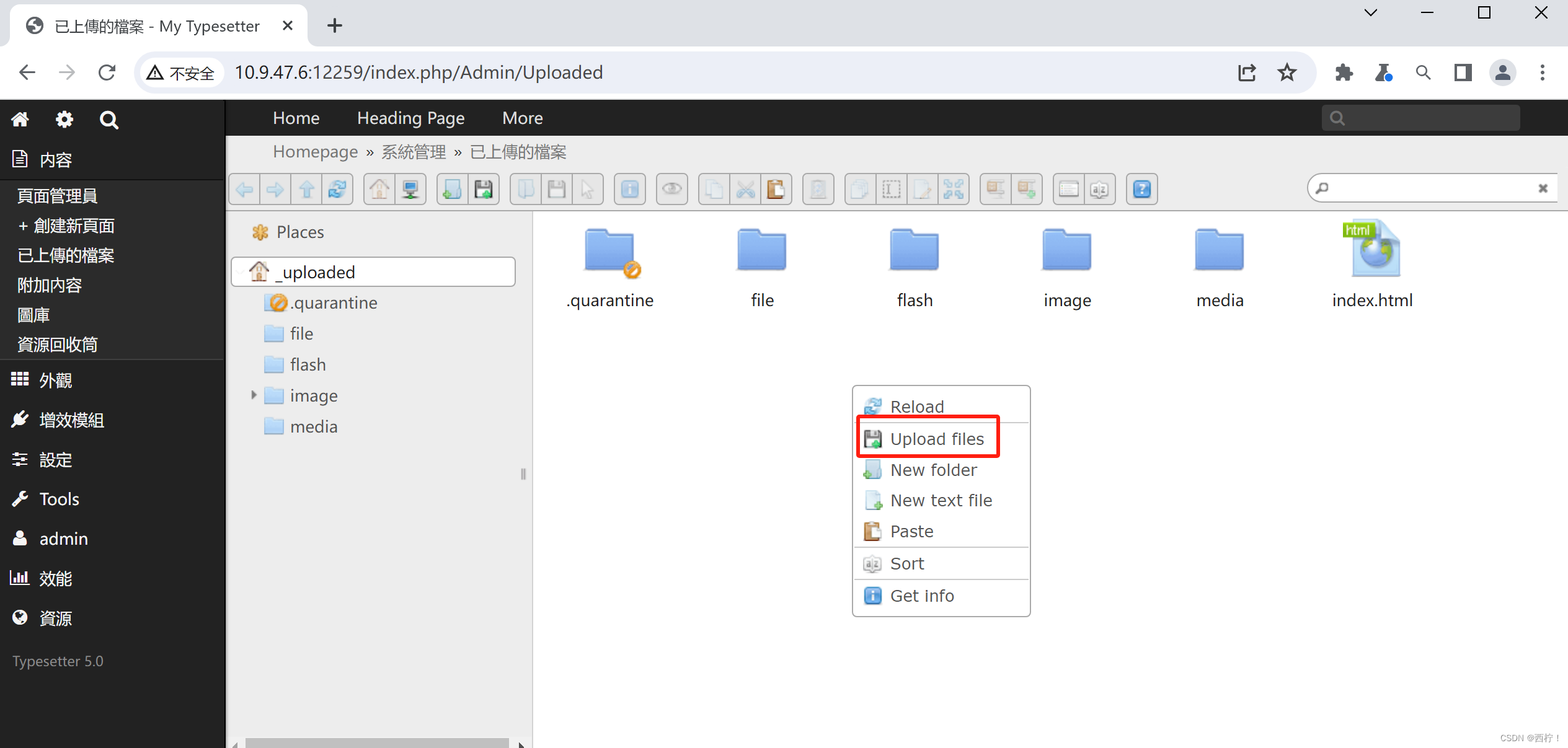

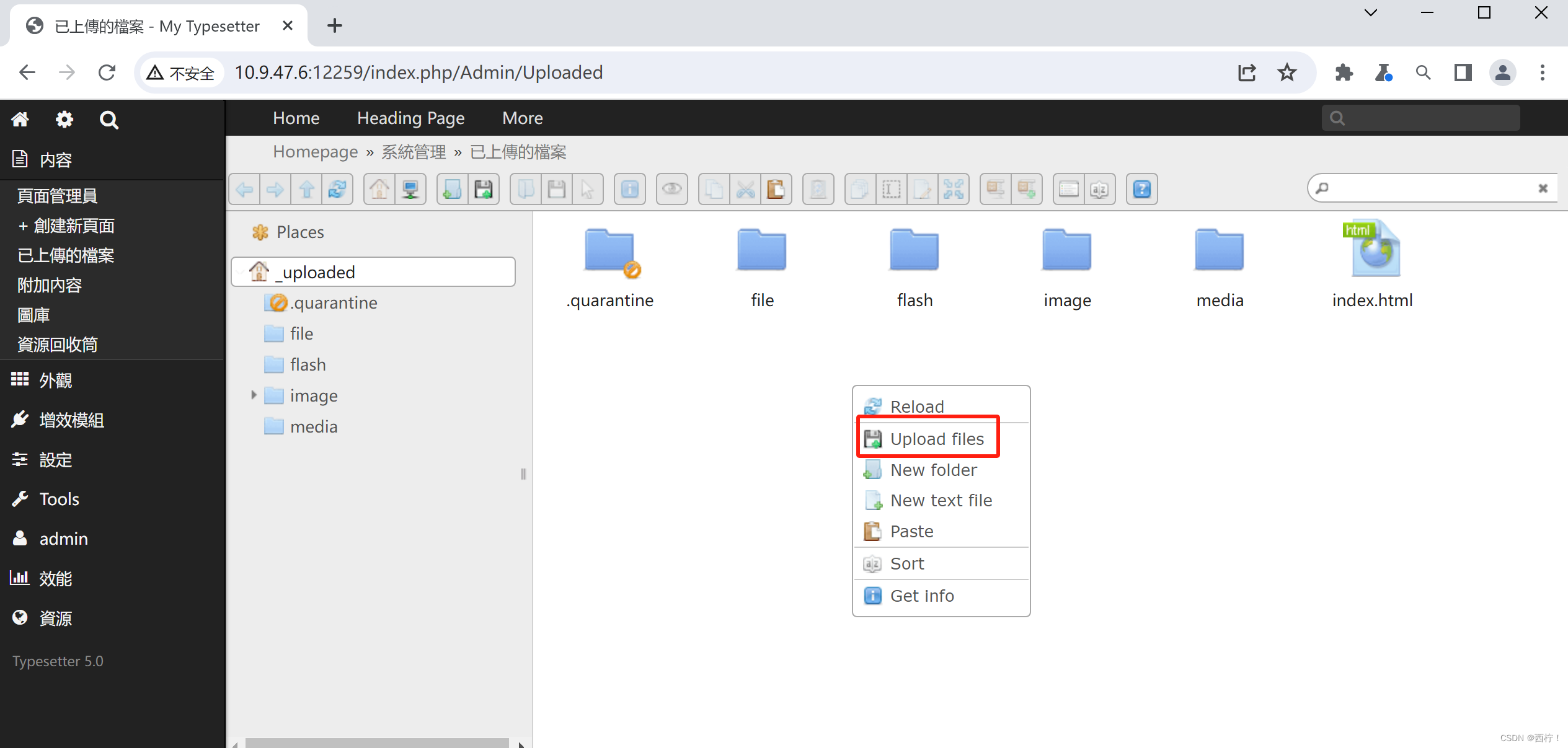

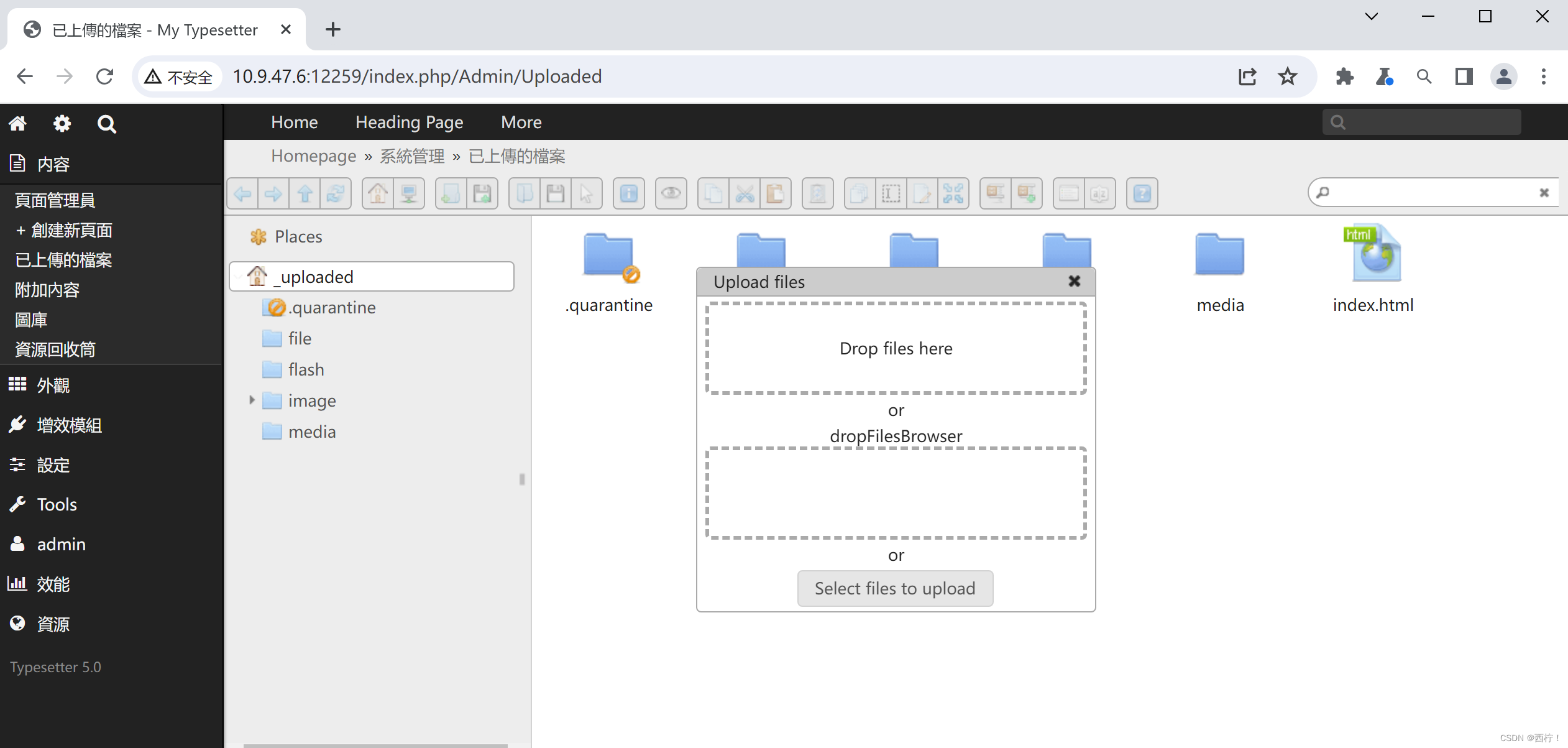

- 点击已上传的文件,点击Upload files上传

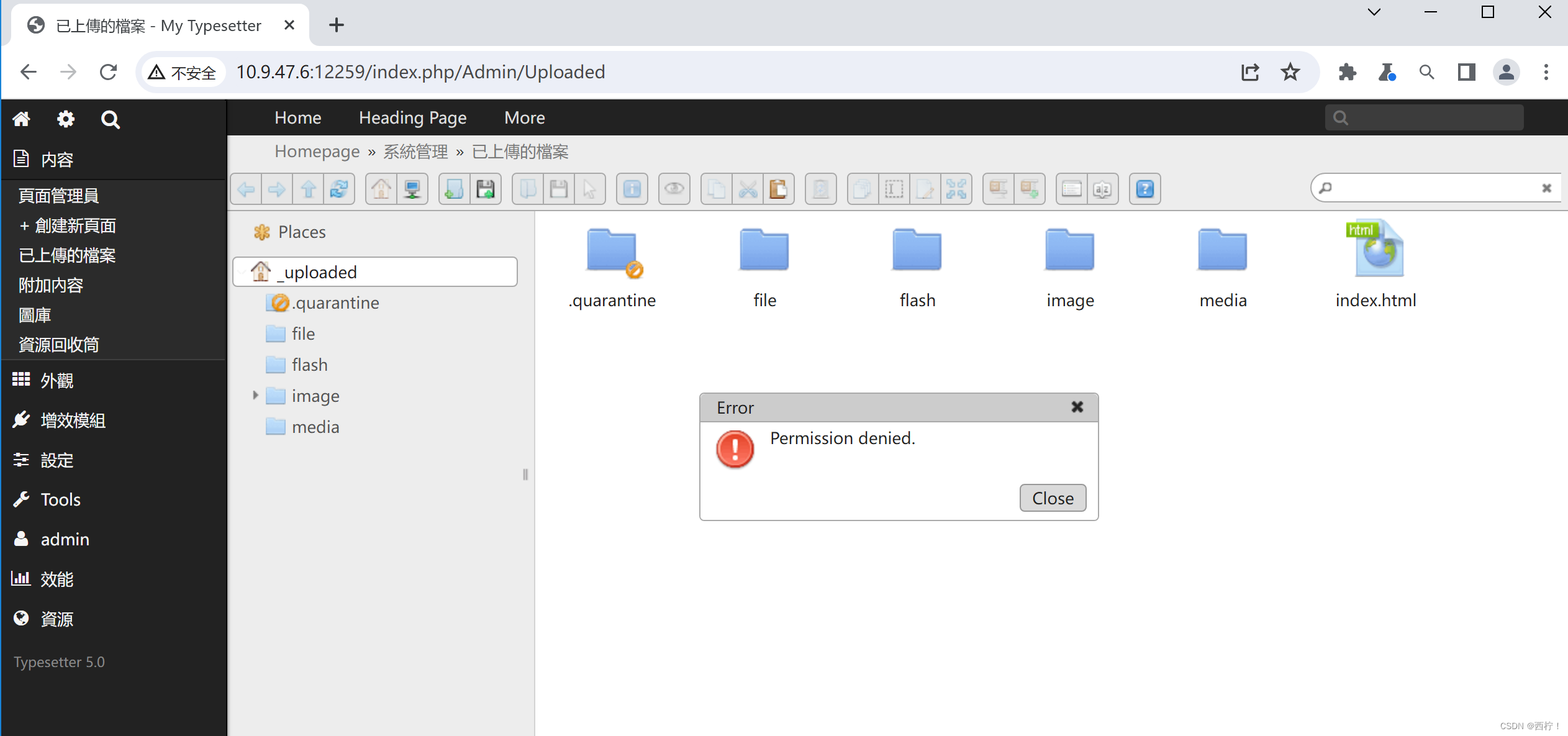

- 发现报错,报错内容是permission denied

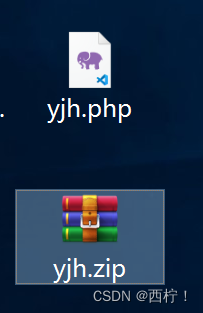

- 在桌面把yjh.php压缩成zip文件

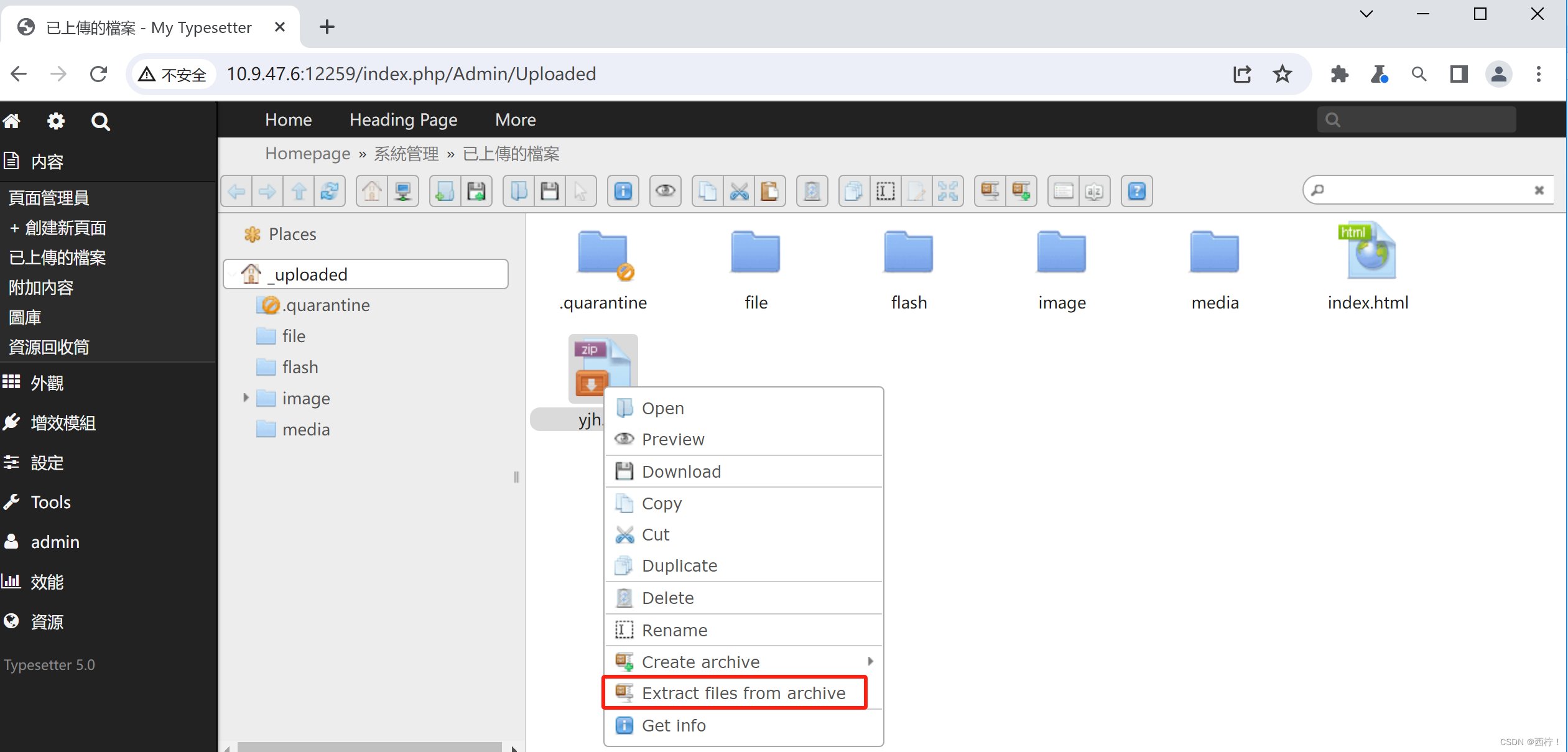

- 右击上传文件到后台

- 右击点击解压

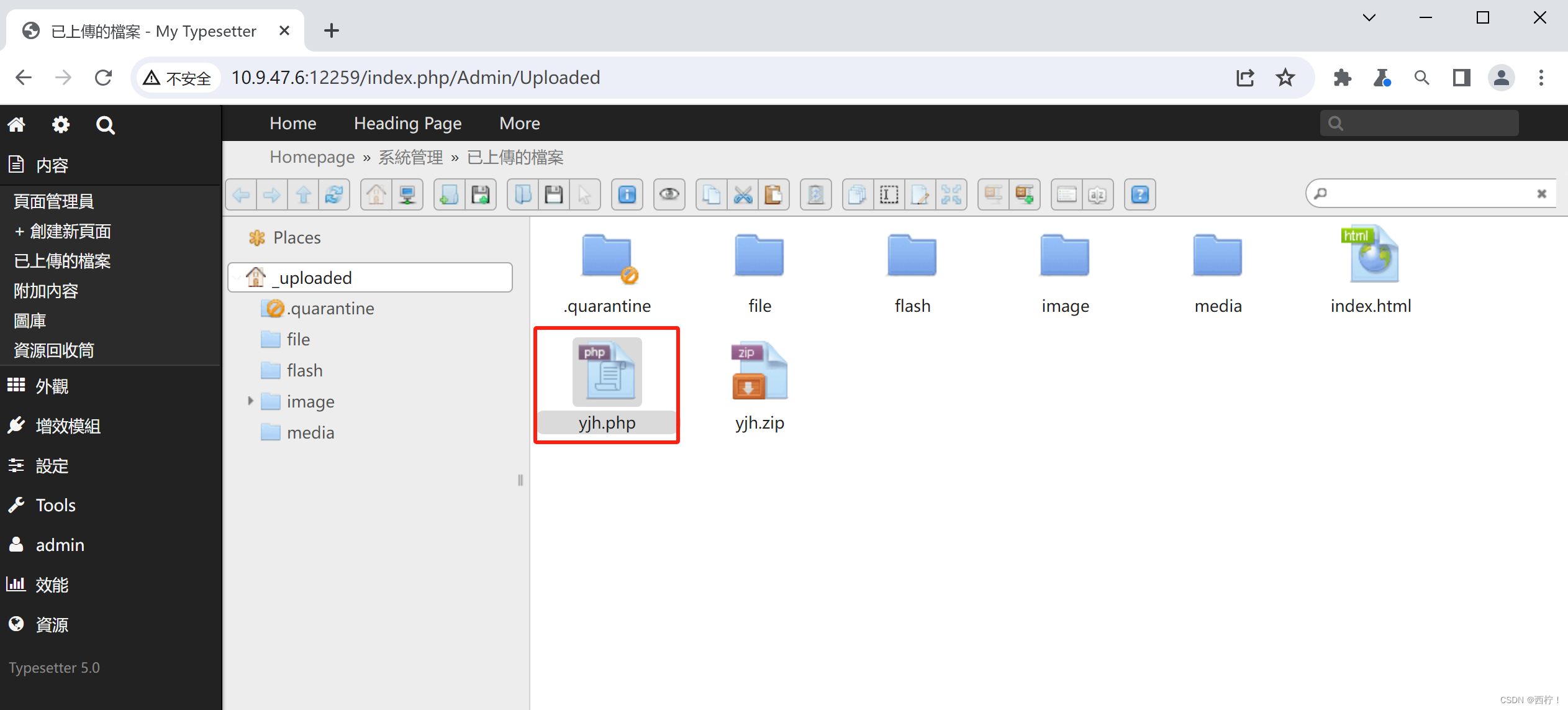

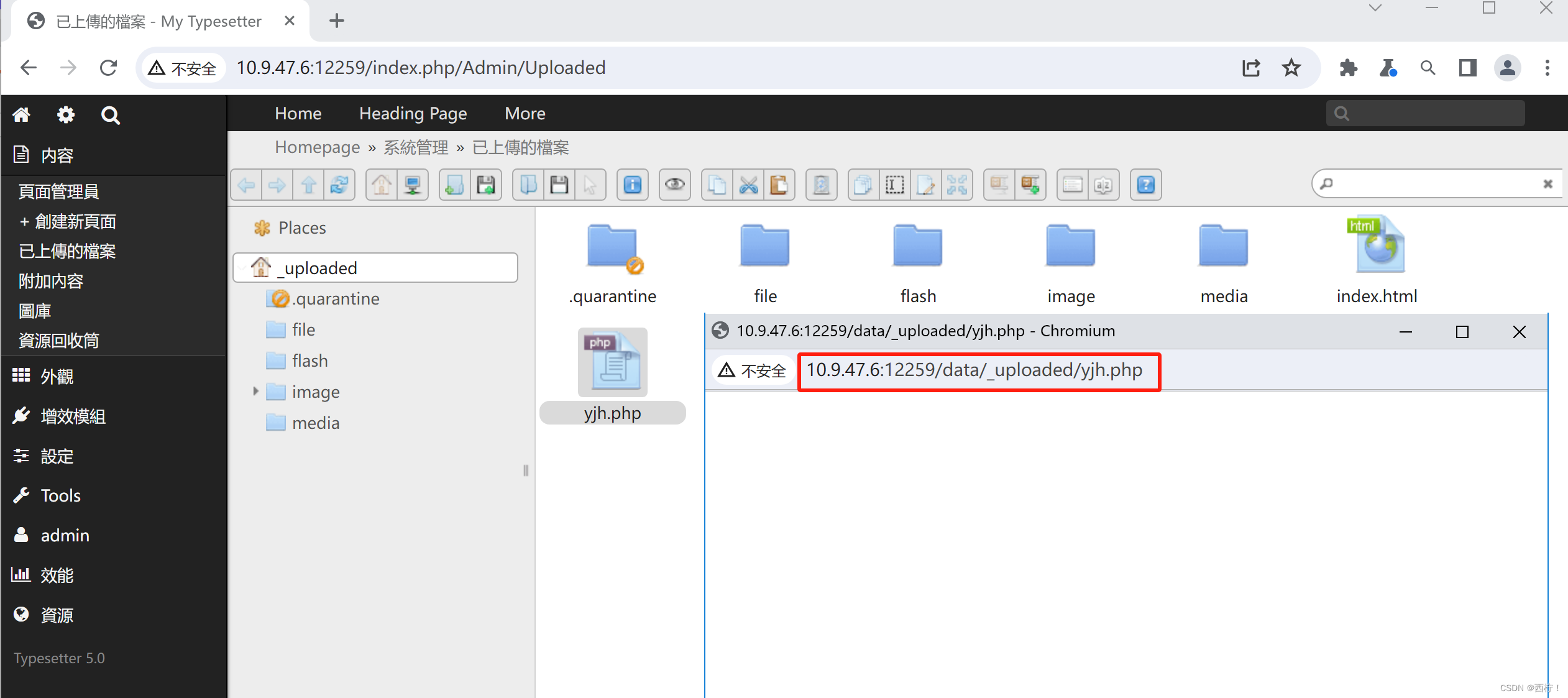

- 解压成功

- 双击yjh.php,发现页面为空,说明注入成功

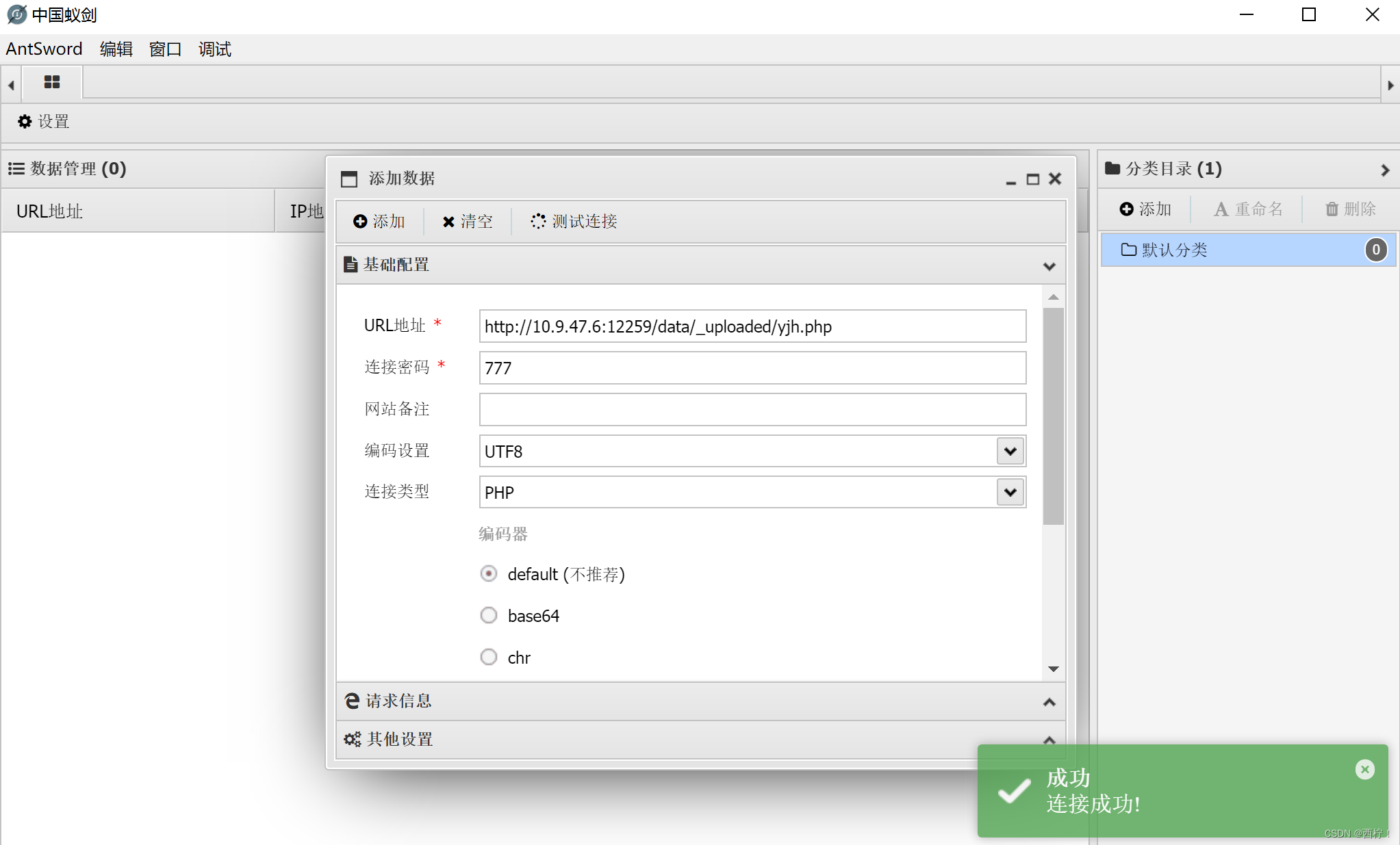

- 将url在蚁剑中连接,连接成功

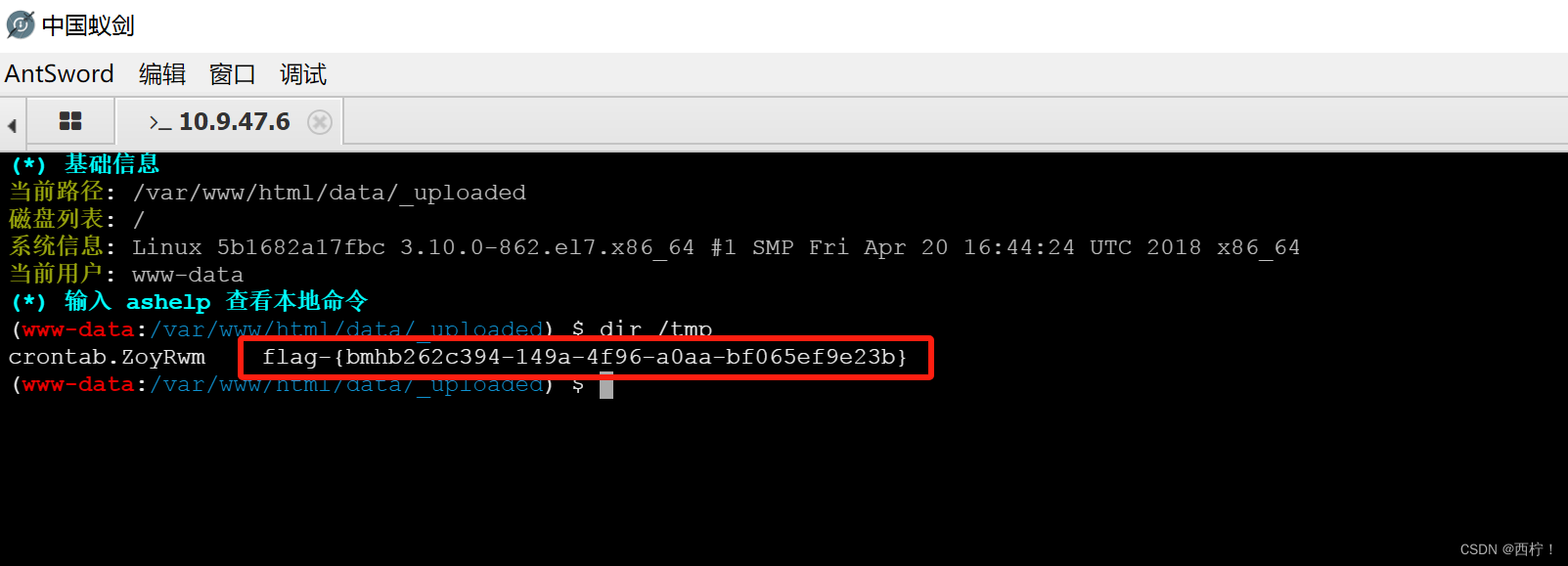

- 打开虚拟终端,输入命令(dir /tmp),查看flag

本文描述了一起针对bp网页typesetter组件的文件上传漏洞(CVE-2020-25790),黑客通过登录、上传压缩包并解压,实现SQL注入,最终获取服务器文件系统权限的过程。

本文描述了一起针对bp网页typesetter组件的文件上传漏洞(CVE-2020-25790),黑客通过登录、上传压缩包并解压,实现SQL注入,最终获取服务器文件系统权限的过程。

1392

1392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?