工作需要,最近在linux下开发,需要将windows里的文件传至虚拟机里以及下位机树莓派中,三者需要实现互传。

windows连接树莓派时是采用网口建立本地连接的,而当不需要连接树莓派时,windows和虚拟机不能通过有线本地连接传输。

两种传输模式的切换让我设置IP和网络的时候老是困惑。在一种形式下可以传输,在另一种情况下又出现连不上的情况。网上的文件大多只告诉你其中一种模式的网络设置。

故在这里分别说明,总结来说就是windows和虚拟机直接互传,通过NAT模式将VMnet8的IP和ubuntu的IP设置在同一网段。而采用本地连接方式实现互传,则需要将本地连接和虚拟机调整至桥接模式下设置同一网段。

一.windows和虚拟机互传。

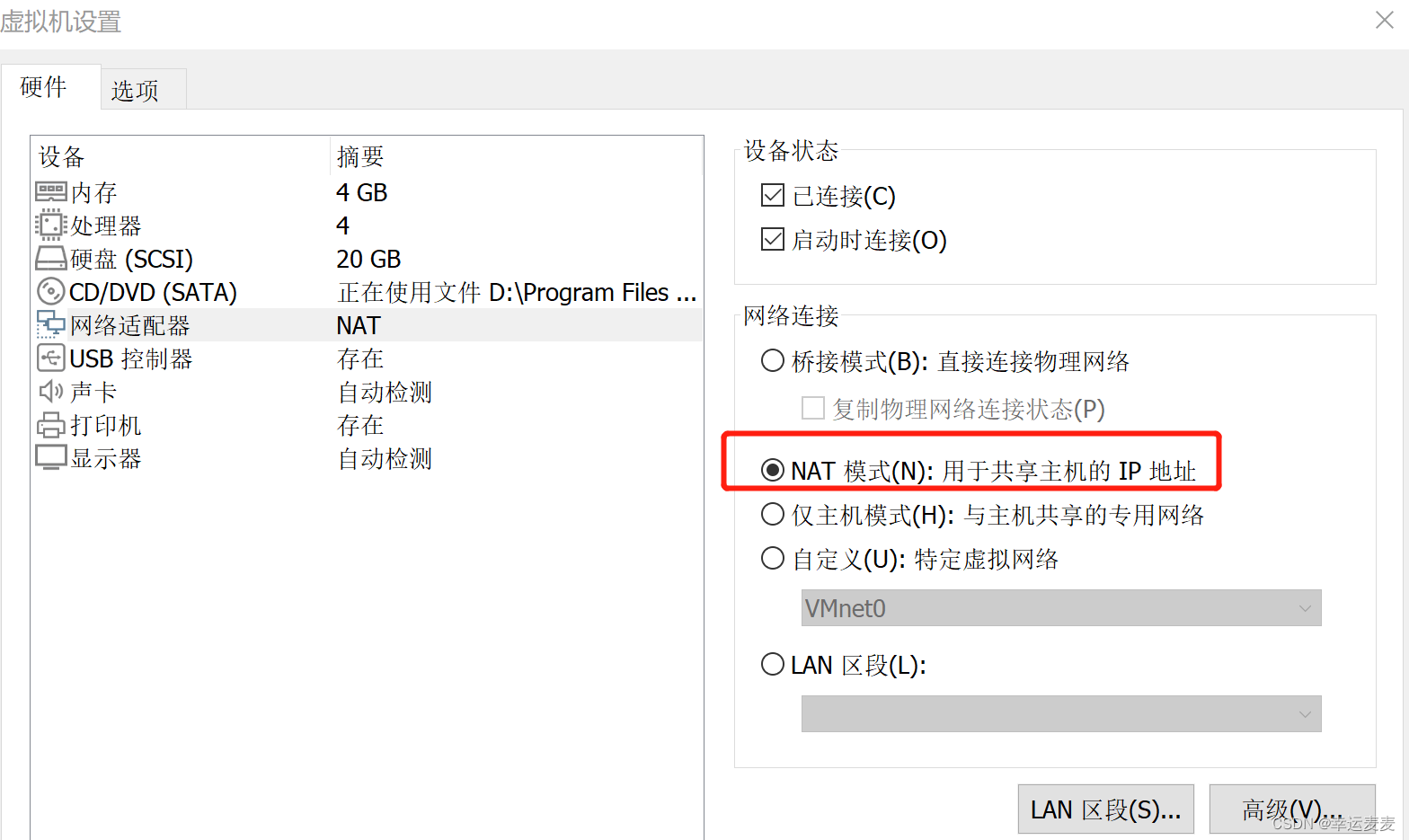

1.虚拟机下拉菜单设置里,选择NAT模式。

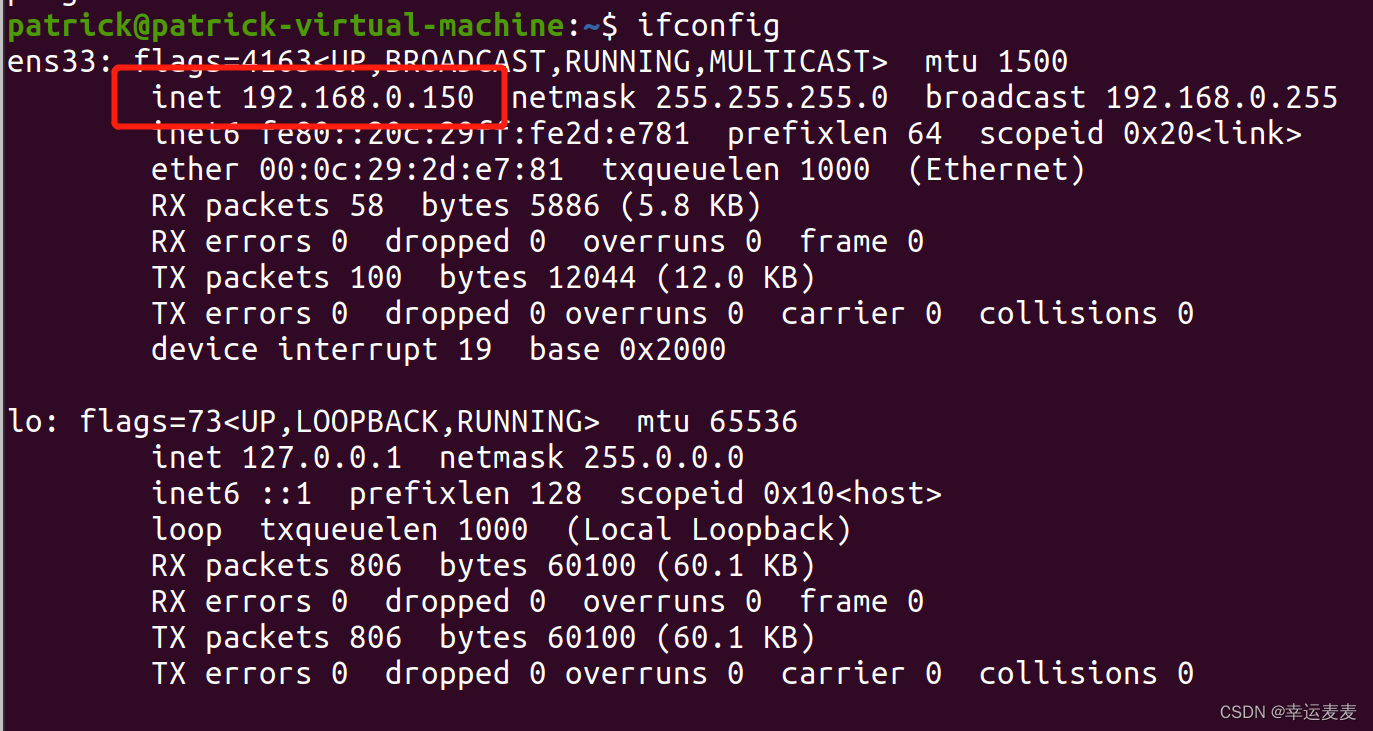

2.在终端里 ifconfig 查看自己的ip地址,

我已经将我的虚拟网卡设置为静态IP.

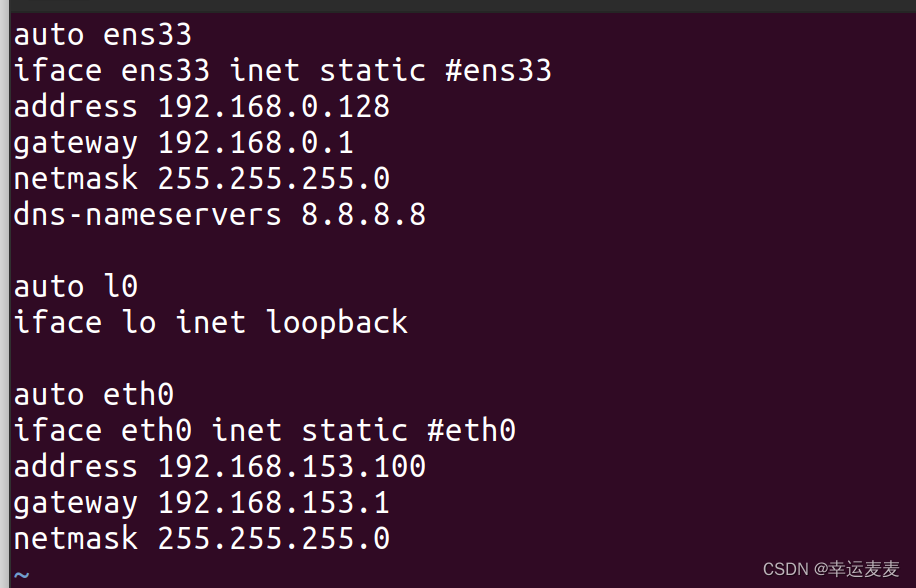

静态IP地址的设置参照其他文章,输入:sudo vi /etc/network/interfaces

参照如下格式设置好,但是我的网络只有ens33这个起作用,eth0并不起作用。暂时先不管了。

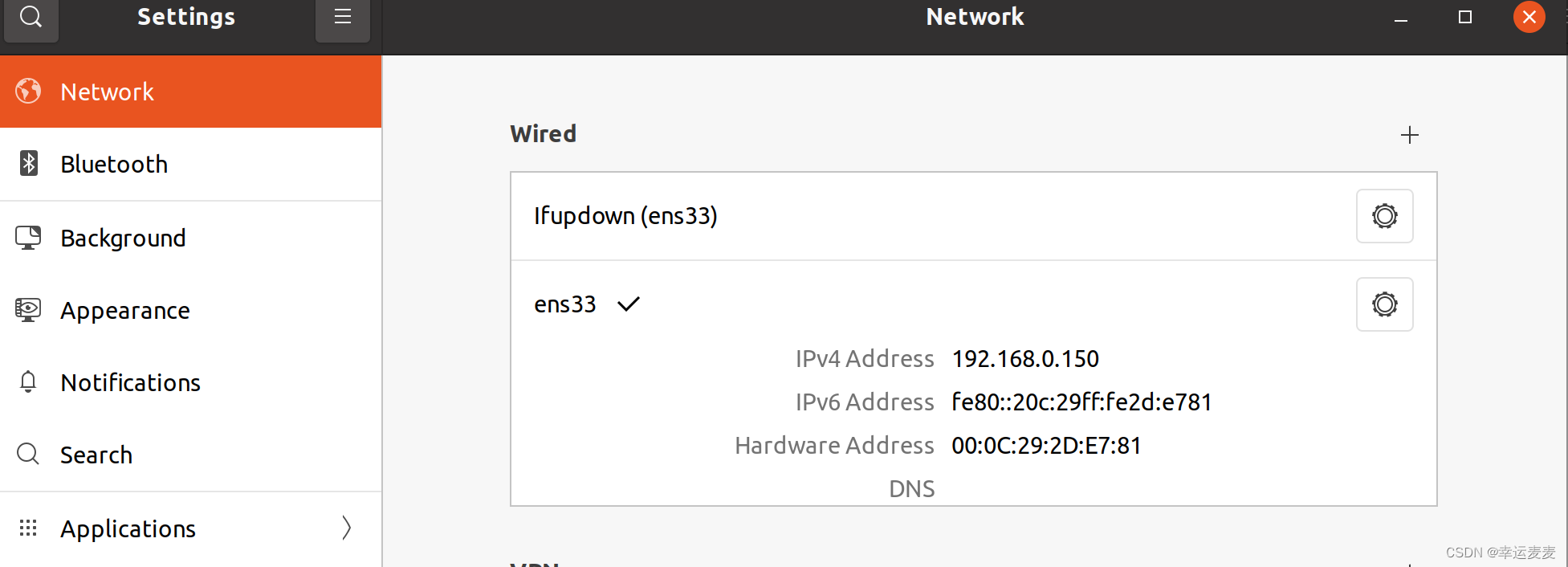

而且我设置的尾字原来是128,但实际显示的是150,这是我在ubuntu的network设置的IP地址。

不管怎么样,已经确定好虚拟机这边的IP,解下来就是在windows 这端设置IP.

3.打开windows的网络配置界面,选择VMnet8.

将里面的IP4地址设置为和虚拟机ubuntu里同一个网段:192.168.0.121

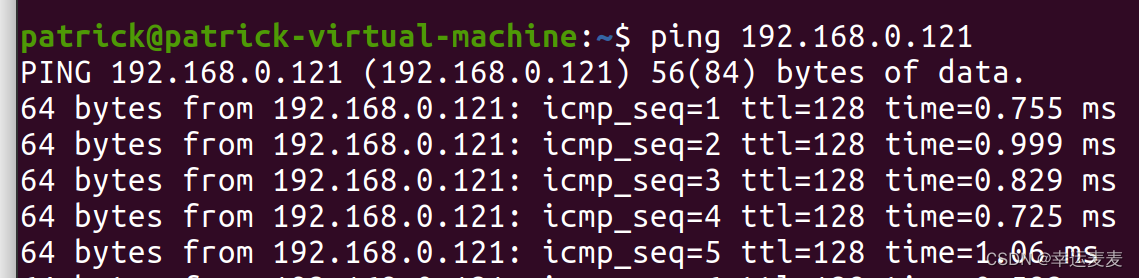

好了,回到ubuntu的里面再去ping windows 就可以ping通啦。这时候用winscp去连接也可以啦。

二.windows通过本地连接连接虚拟机ubuntu和树莓派

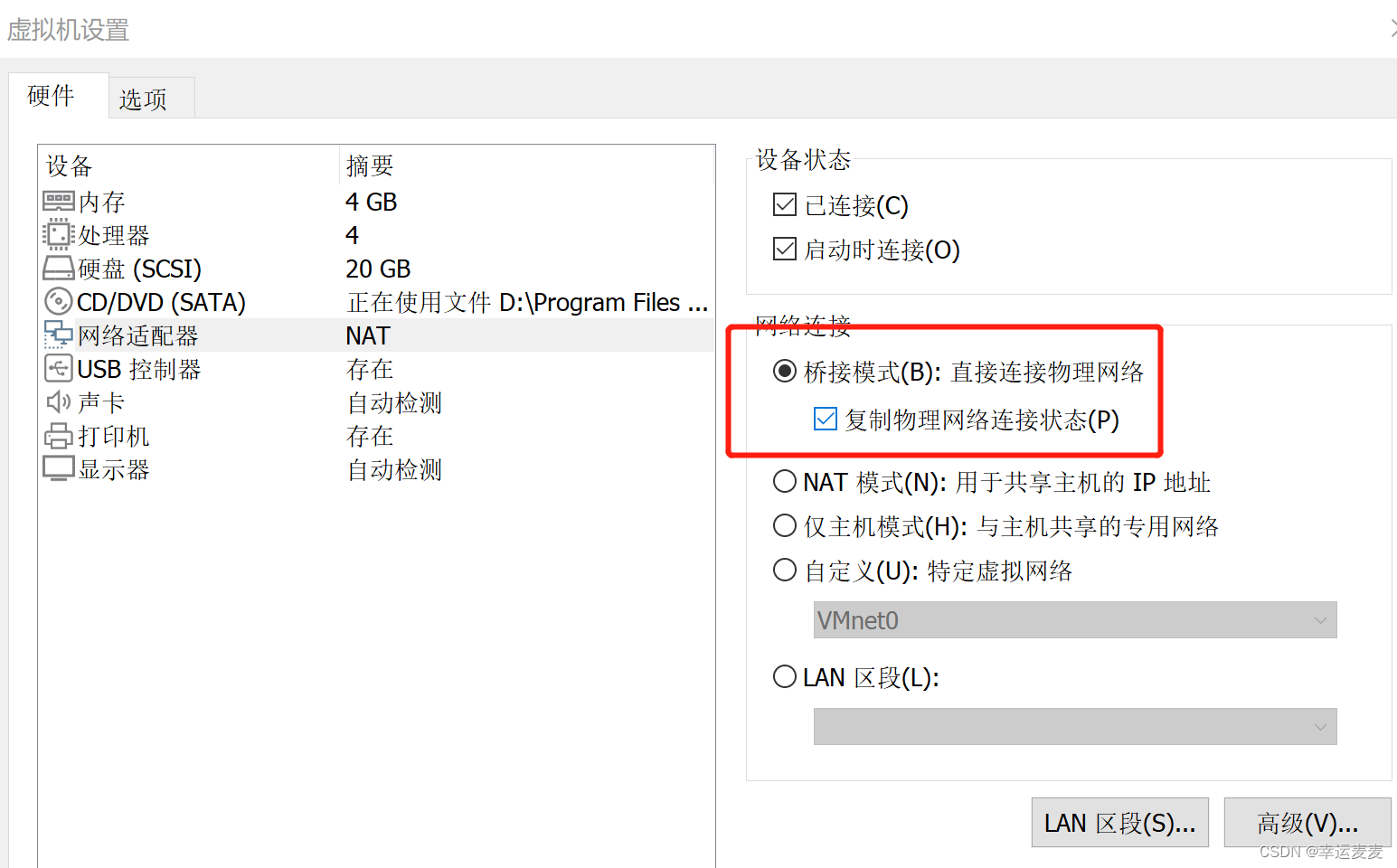

1.设置虚拟机的网络适配器为桥接模式,且勾选复制物理网络连接状态。

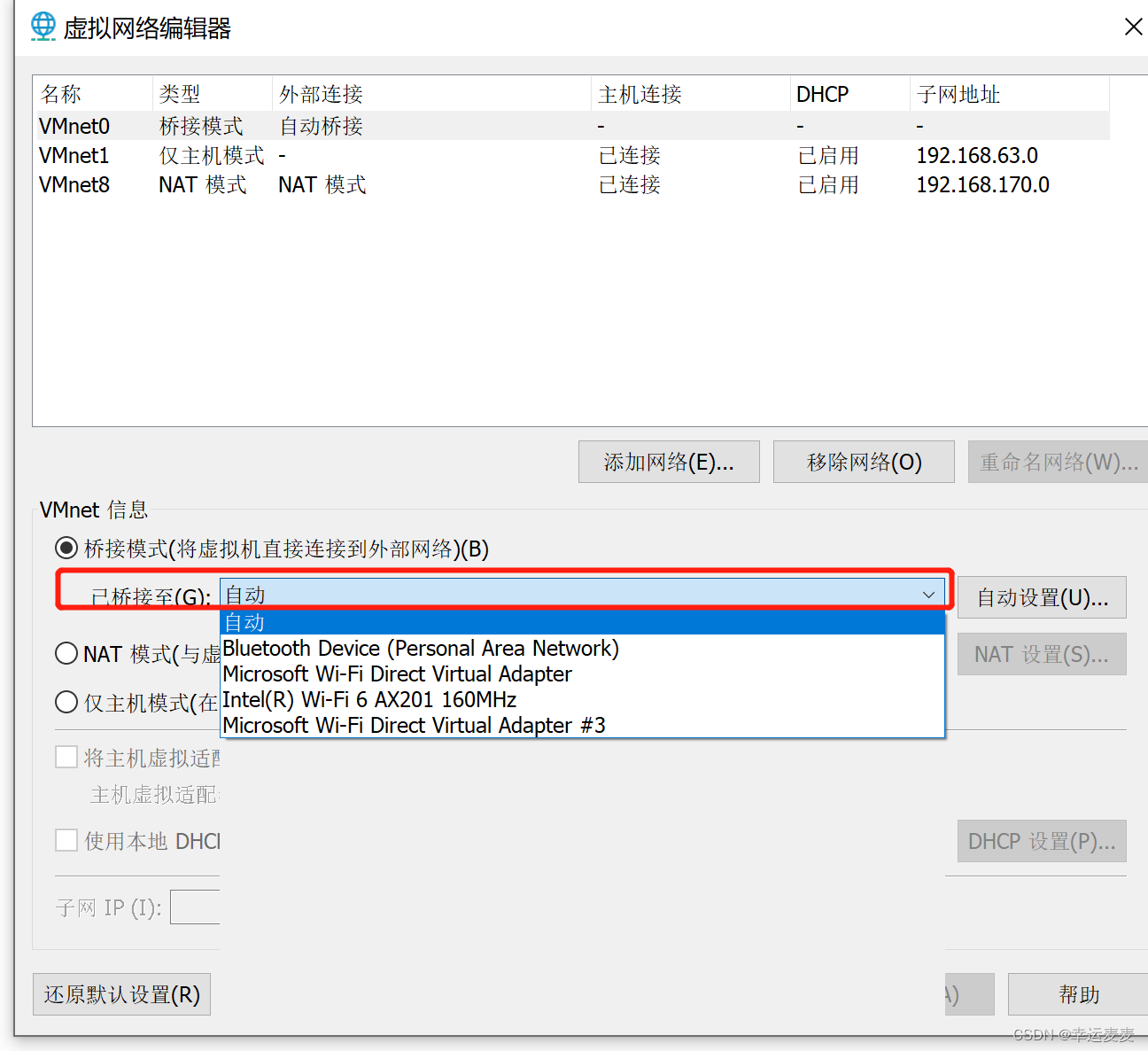

2. 在虚拟机编辑下拉菜单的虚拟网络编辑器里选择添加一个网络,选择桥接模式,注意桥接至的地方要选择本地连接对应的那个端口。之前我选择自动,结果就是连不上,要手工选对的那个就连上了。

3.设置完后用ifconfig在终端查看下ip地址。

4.将windows的本地连接的IP地址调至和linux里同一个网段,树莓派的ip和他们同一个网段, 就可以实现通过本地连接实现三者通讯了。

7118

7118

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?