一、漏洞说明

EmpireCMS 7.5版本及之前版本在后台备份数据库时,未对数据库表名做验证,通过修改数据库表名

二、搭建环境

下载地址:http://www.phome.net/download/

然后执行:http://127.0.0.1/EmpireCMS_7.5_SC_UTF8/upload/e/install/index.php

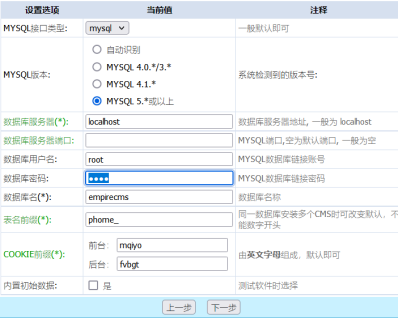

输入数据库用户名密码

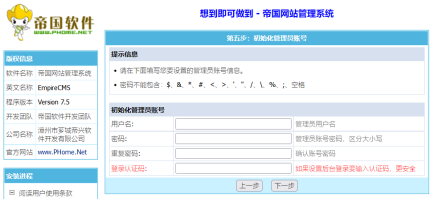

设置管理员用户密码

后台:

http://127.0.0.1/EmpireCMS_7.5_SC_UTF8/upload/e/admin/admin.php?ehash_3N8UY=ixXFxxZ4MEEqVNyWa9lU

三、漏洞复现

1.进入后台

进入后台,依次访问 ->

本文揭示了EmpireCMS7.5及之前版本的数据库备份漏洞,攻击者可通过修改表名进行数据篡改。指南包括漏洞利用步骤和环境搭建链接,强调了安全防护的重要性。

本文揭示了EmpireCMS7.5及之前版本的数据库备份漏洞,攻击者可通过修改表名进行数据篡改。指南包括漏洞利用步骤和环境搭建链接,强调了安全防护的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3737

3737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?