一、漏洞特征

Fastjson提供了autotype功能,允许用户在反序列化数据中通过“@type”指定反序列化的类型,Fastjson自定义的反序列化机制时会调用指定类中的setter方法及部分getter方法,那么当组件开启了autotype功能并且反序列化不可信数据时,攻击者可以构造数据,使目标应用的代码执行流程进入特定类的特定setter或者getter方法中,若指定类的指定方法中有可被恶意利用的逻辑(也就是通常所指的“Gadget”),则会造成一些严重的安全问题。并且在Fastjson

1.2.47及以下版本中,利用其缓存机制可实现对未开启autotype功能的绕过

影响版本:Fastjson <=1.2.47

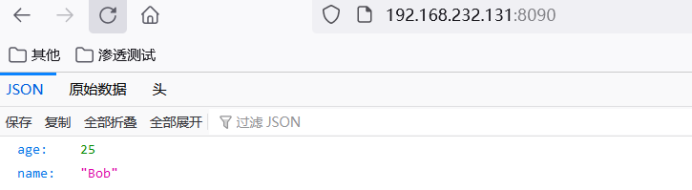

访问http://192.168.232.131:8090/即可看到JSON格式的输出

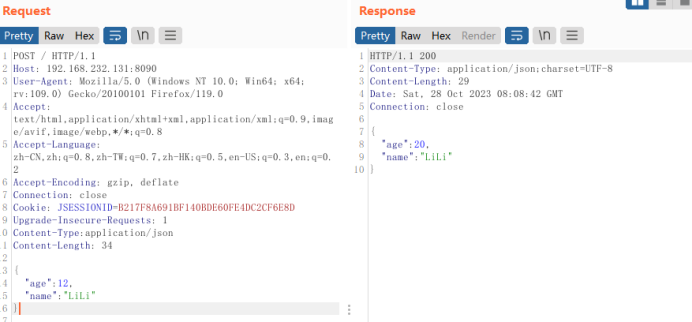

修改用户信息发现有回显

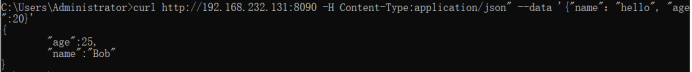

二、漏洞复现

1.编译java文件

// javac TouchFile.java

import

本文详细描述了Fastjson的autotype功能可能导致的安全漏洞,攻击者可通过构造恶意数据触发代码执行,Fastjson1.2.47之前的版本还存在缓存绕过。文章提供了一套漏洞复现步骤,包括Java代码编写、HTTP服务、RMI服务启动和构造特定payload进行攻击。

本文详细描述了Fastjson的autotype功能可能导致的安全漏洞,攻击者可通过构造恶意数据触发代码执行,Fastjson1.2.47之前的版本还存在缓存绕过。文章提供了一套漏洞复现步骤,包括Java代码编写、HTTP服务、RMI服务启动和构造特定payload进行攻击。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1417

1417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?