MAC地址漂移的定义:

MAC地址漂移是指在同一个VLAN内,一个MAC地址被交换机的两个不同端口学习到,并且后学习到的MAC地址表项覆盖了原先的表项。

这种现象通常发生在网络中存在环路或遭受网络攻击时。

MAC地址漂移的影响:

MAC地址漂移可能导致数据包错误地转发到未经授权的设备上,从而造成信息泄露或拒绝服务攻击。

因此,防止和检测MAC地址漂移是维护网络安全的重要措施。

MAC地址漂移的检测与防止方法:

配置静态ARP表项,将IP地址与正确的MAC地址绑定,防止错误的MAC地址关联。

启用端口安全功能,限制每个端口允许的MAC地址数量,防止通过改变MAC地址进行攻击。

使用动态ARP检查(DAI)来验证接收到的ARP响应是否来自合法的MAC地址。

定期监控网络流量,检测异常行为如大量的ARP请求或响应、频繁的MAC地址变更等。

部署网络入侵检测系统(NIDS)或网络入侵防御系统(NIPS)来识别和阻止MAC地址漂移攻击。

确保所有网络设备的固件和软件都是最新的,以修复已知的安全漏洞。

采用分层防御策略,在不同层次上实施安全控制,增强整体安全性。

实验步骤:

配置交换机上的相关命令,如设置MAC地址学习优先级、启用MAC地址漂移检测功能等。

通过PING命令测试网络连接状态,观察交换机的MAC地址表和告警信息。

展示MAC地址漂移导致的端口阻塞及恢复过程,理解网络安全性在防止MAC欺骗和环路问题中的作用。

实验结果分析:

当端口发生MAC地址漂移后,系统会触发广播、组播和未知单播的流量抑制,使得发生漂移的出接口转发速率为入接口带宽的1%。

可以通过display mac-address flapping record查看漂移记录

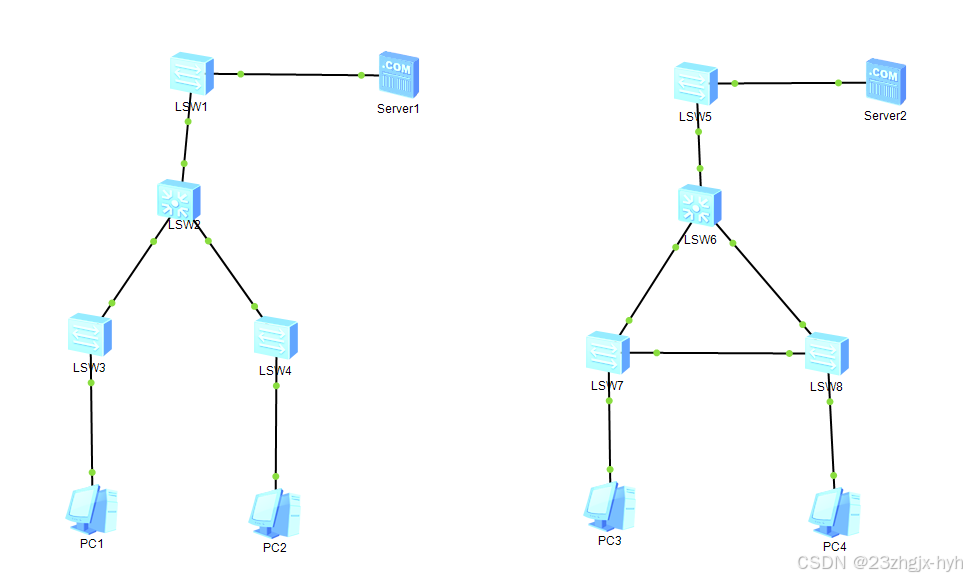

(实验1) (实验2)

实验1:防止黑客攻击的mac地址漂移保护

<s1>sys

[s1]undo info-center enable

[s1]int g0/0/1

[s1-GigabitEthernet0/0/1]mac-learning priority 3

[s1-GigabitEthernet0/0/1]q

<s2>sys

[s2]undo info-center enable

Info: Information center is disabled.

[s2]mac-address flapping detection

[s2]mac-address flapping aging-time 80

[s2]int g0/0/1

[s2-GigabitEthernet0/0/1]mac-address flapping trigger error-down

[s2-GigabitEthernet0/0/1]q

[s2]int g0/0/2

[s2-GigabitEthernet0/0/2]mac-address flapping trigger error-down

[s2-GigabitEthernet0/0/2]q

[s2]error-down auto-recovery cause mac-address-flapping interval 80

实验二:无stp防护的mac地址漂移保护

<s1>sys

[s1]undo info-center enable

[s1]int g0/0/1

[s1-GigabitEthernet0/0/1]mac-learning priority 3

[s1-GigabitEthernet0/0/1]q

<s2>sys

[s2]undo info-center enable

Info: Information center is disabled.

[s2]mac-address flapping detection

[s2]mac-address flapping aging-time 80

[s2]int g0/0/1

[s2-GigabitEthernet0/0/1]mac-address flapping trigger error-down

[s2-GigabitEthernet0/0/1]q

[s2]int g0/0/2

[s2-GigabitEthernet0/0/2]mac-address flapping trigger error-down

[s2-GigabitEthernet0/0/2]q

[s2]error-down auto-recovery cause mac-address-flapping interval 80

由于默认原因实验2的需要关闭stp:undo stp enable :关闭stp环路

2599

2599

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?