当时在做安全访问功能时,配置机会都是抄着老项目以及被工具的错误提示推着走,以至于功能开发完成了,但是对于加密栈子元素的依赖关系仍然是一头雾水,那么趁此机会,整理下加密栈的依存关系以及个人对这个栈的理解。

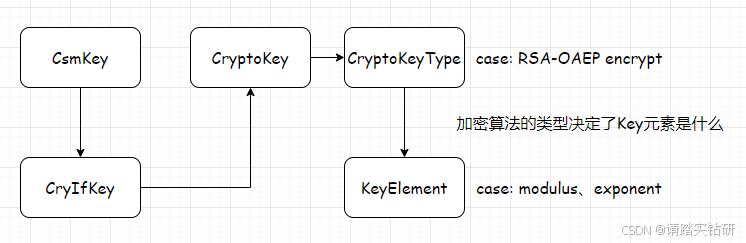

在这三个模块中(Csm、CryIf、Crypto),贯穿始终的有一个Key。举个例子,CryptoKeyType相当于一种食物,有可能是肉包有可能是煎蛋,那么对于肉包而言,肉馅和面粉是其元素,而对于煎蛋而言,鸡蛋和食用油就是其元素,那么对于RSA而言元素就是模数和公/私钥指数。而在下图的依赖关系中,将在KeyElement中对元素的属性进行配置。

而在定好了肉馅的种类、质量和面粉的种类、质量(key的初始值、长度、访问权限)后,那我们就要选择做肉包的方法对其原材料进行加工,那么对于加密而言,这个“加工方法”实际上可以类比为加密原语。

DriverObject类比为蒸笼,CryptoPrimitive类比为食物的做法。

Family(算法族)类比为肉包做法,和面、包包子、上锅蒸(RSA算法)。

Mode(算法模式)类比为肉馅里要不要加韭菜(OAEP填充)。

Secondar

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

528

528

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?