关注我们 - 数字罗塞塔计划 -

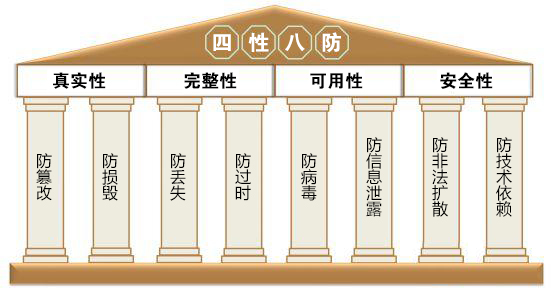

1、“四性八防”

近日,《中国档案》2025年第1期刊登了国家档案局档案干部教育中心杜恒琪主任的文章《电子档案“八防”的涵义解析与应对措施》(以下简称“《论文》”),本号也第一时间进行了转载。笔者认为,电子档案“八防”概念的提出在电子档案管理领域具有开创性的意义,其重要性不亚于电子档案“四性”!

正如大家耳熟能详的智慧城市和数字政府建设“四梁八柱”的提法,随着电子档案“八防”的提出,今后电子档案管理领域“四性八防”的提法也必将成为档案行业的共识。

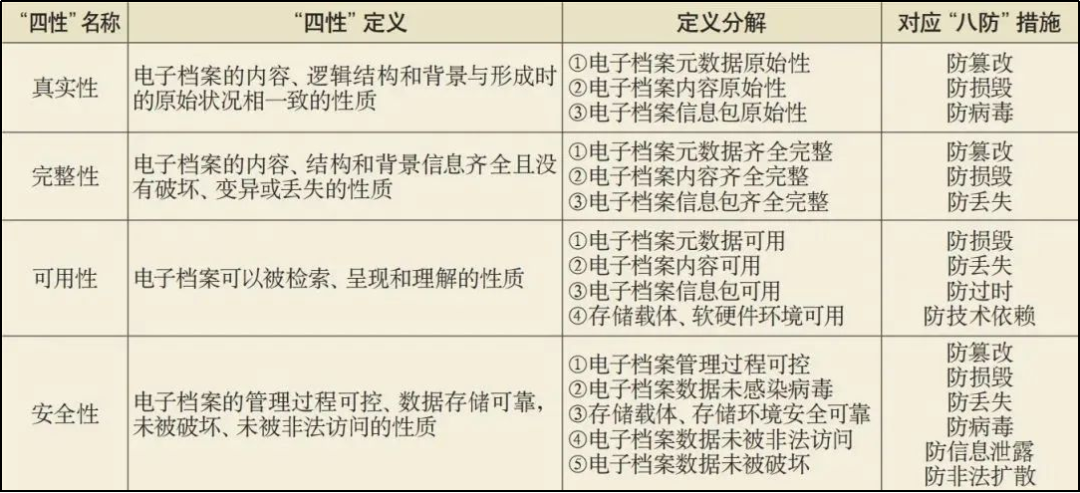

有关电子档案“八防”的涵义及其与电子档案“四性”之间的关系,在《论文》中已有详细介绍,这里只引用文中的“四性”“八防”对应关系表:

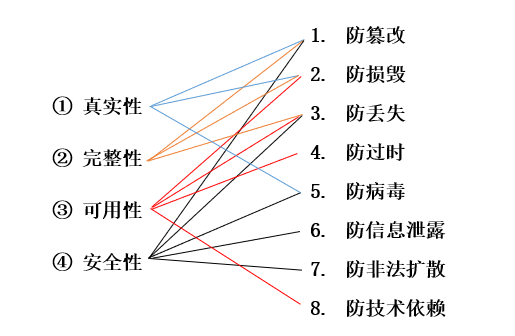

从上表的对应关系可以看出,电子档案“八防”是保证电子档案“四性”的重要手段,两者之间实际上是防护措施与管理目标之间的关系。具体的对应关系如下图所示:

2、“八防”措施

实际上,电子档案“八防”措施是保证电子档案“四性”的必要条件,并且在大多数情况下也是充分条件,因此,要实现电子档案的“四性保证”可以从电子档案的“八防”措施入手。那么电子档案的“八防”措施具体如何落地呢?下面笔者就结合《论文》中的描述,给出具体的落地措施。

2.1 防篡改

在防篡改方面《论文》中一共提到了三种措施:

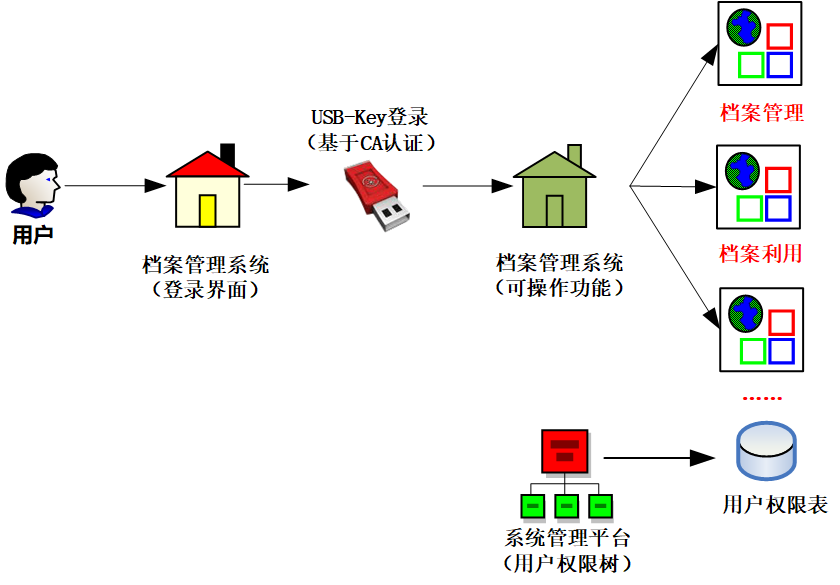

01、配备基于CA的强身份认证系统→防止伪造身份登录系统修改数据。

02、安装杀毒软件→防止系统被植入木马程序修改数据。

03、采用WORM载体存储重要档案数据→防止数据被篡改。

所谓WORM载体是指一次写入多次读取(Write Once Read Many)数据存储载体,常见的WORM载体包括CD-R、DVD-R、BD-R光盘,缩微(数字)胶片等。

2.2 防损毁

在防损毁方面《论文》中提到了需要从物理和逻辑两个方向上进行防护:

1、加强信息系统定期巡检、及时更新,做好数据备份→防物理损毁(计算机软硬件故障原因导致的档案数据损毁);

从某种意义上来说,计算机软硬件故障是难以避免的,这只能靠做好信息系统的运维工作来保障。对于档案部门而言,如果自身的人员和资源配置不足以支撑这项专业性较强的工作,可以考虑尽可能使用政务网平台上集中运维管理的资源,或者将系统运维工作外包给第三方专业机构。

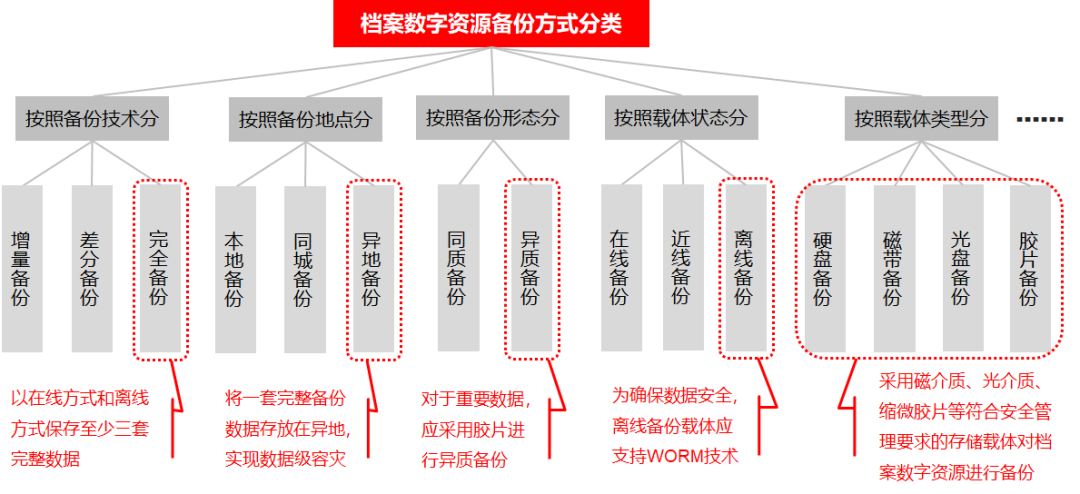

另外,关于数据备份,本号已经发过多篇相关文章,比如《电子档案备份相对于数据备份的特别之处》、《档案数字资源备份与长期保存关系梳理》等,有兴趣的读者可以去查阅。这里要特别强调的是:档案数据备份基于普通数据备份又高于普通数据备份,档案数据备份是实现电子档案长期安全保存的重要手段。

2、加强身份认证和权限控制,建立行为审计和数据恢复机制→防逻辑损毁(恶意用户登录系统之后对档案数据的损毁行为)。

这方面和“2.1防篡改”的第一种措施比较接近,特别强调了用户行为审计和数据恢复机制。

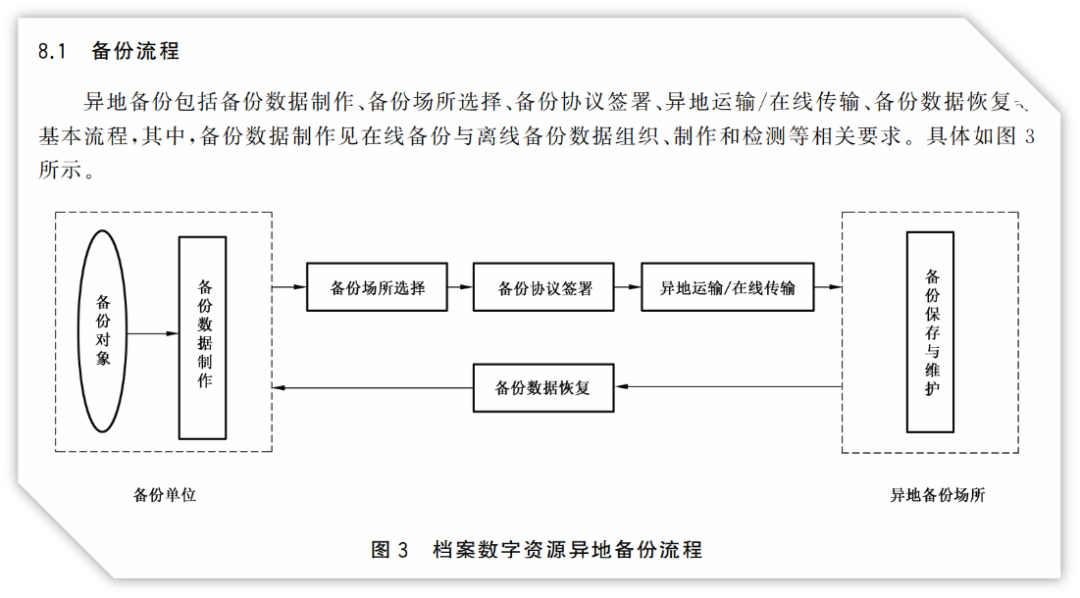

2.3 防丢失

在防丢失方面《论文》中同样提到了需要从物理和逻辑两个方向上进行防护,而且防护的要求比“2.2 防损毁”更高。比如还需要考虑做好档案数据的容灾备份工作,以应对地震、火灾、水灾等灾难性事件可能导致的数据丢失。有关异地容灾备份的相关要求可以参考DA/T 99-2024《档案数字资源备份实施规范》中的描述。

2.4 防过时

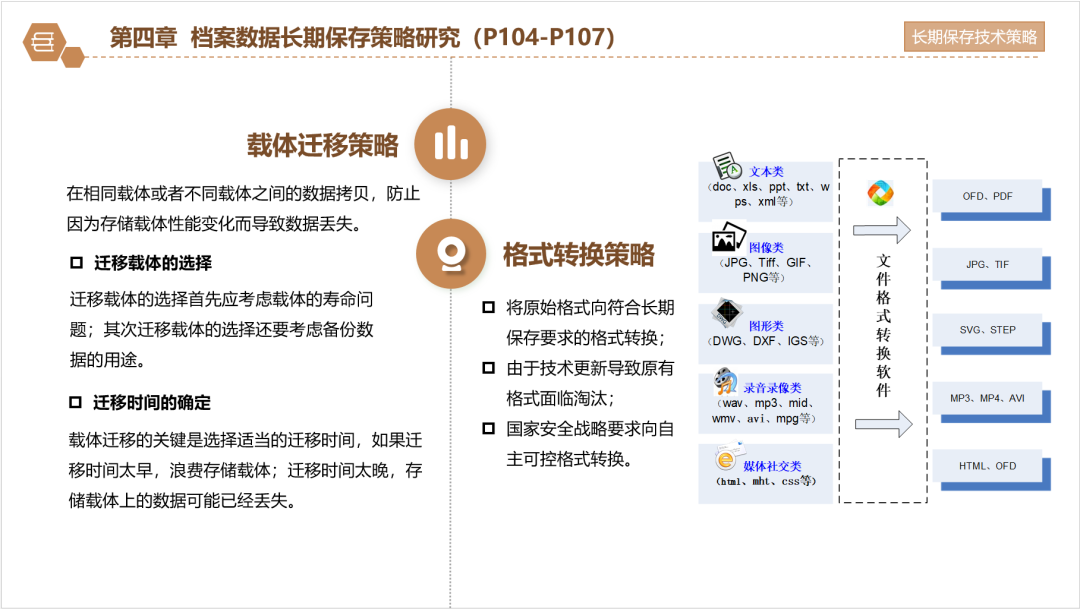

在防过时方面《论文》特别提到了转换和迁移措施,详细可参见本号文章《数字资源长期保存技术概览(下)》。实际上,DA/T 58-2014《电子档案管理基本术语》对于转换和迁移有明确定义:所谓转换就是在确保档案原有信息不发生变化的前提下,变更档案的载体形式或文件格式;所谓迁移在不改变文件格式的前提下,将电子档案由一种软硬件配置转移到另一种软硬件配置的过程。

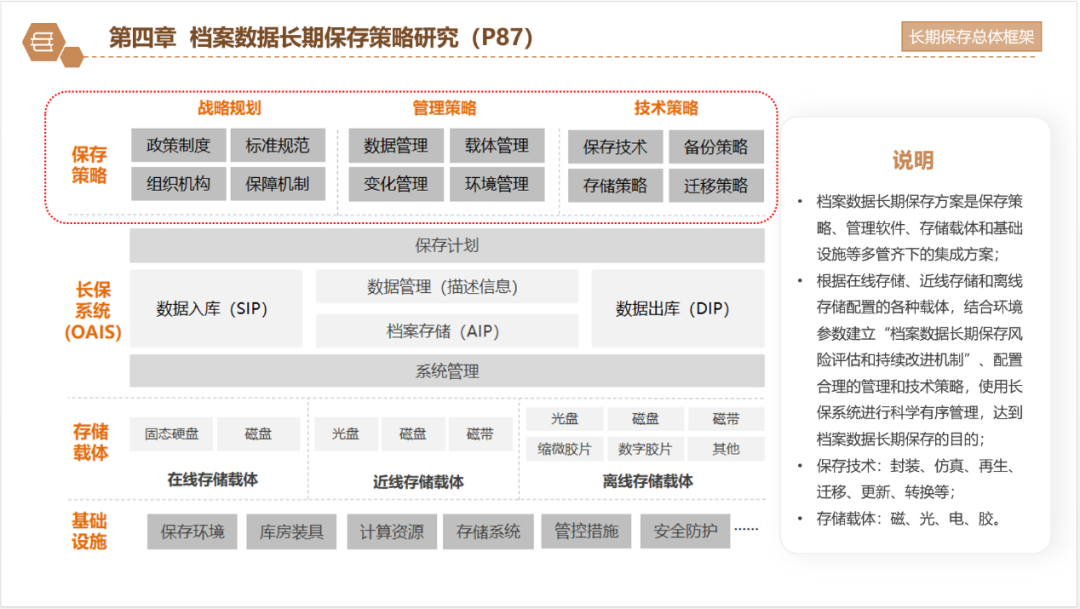

电子档案保存机构需要制定有针对性的转换和迁移策略,在软硬件设备、载体或者格式过时之前适时开展转换和迁移工作。相关内容可以参考由笔者参与编著的《档案数据管理与长期保存策略》一书的第四章“档案数据长期保存策略研究”。

2.5 防病毒

在防病毒方面《论文》特别说明“本文所称的病毒是广义的,既包括通常所说的计算机病毒,也包括木马病毒”,防护措施也很简单,就是通过安装杀毒软件的方式进行防护。另外对于某些顽固病毒,还需要安装专杀工具。

2.6 防信息泄露

在防信息泄露方面《论文》中一共提到了三种措施:

1、加强身份认证和权限控制→防止伪造身份登录系统窃取信息。

这方面和“2.1防篡改”的第一种措施比较接近,不再赘述。

2、安装杀毒软件→防止系统被植入木马程序收集信息。

这方面与“2.1防篡改”的第二种措施比较接近,不再赘述。

3、数据传输加密→防止网络侦听截获数据。

采用SSL/TLS等协议对网络通信中的数据流进行加密,即使数据在传输过程中被截获,也无法破解,从而确保数据在传输过程中的安全。具体的加密算法有很多,比如得到广泛应用的AES系列加密算法或者SM系列国密算法,档案部门可以根据自身需要选用。

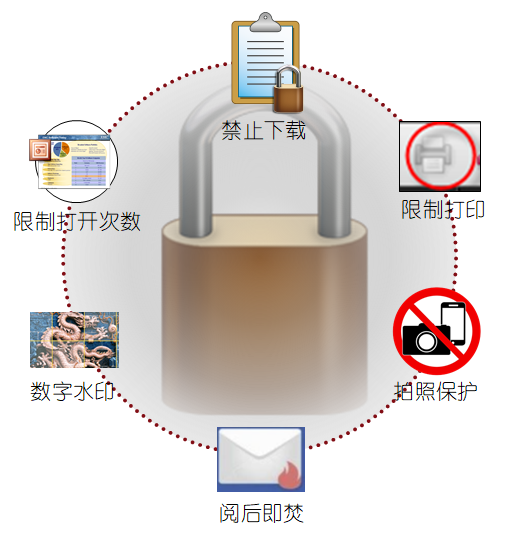

2.7 防非法扩散

在防非法扩散方面《论文》首先说明“扩散信息的前提是获取信息”,这就是说首先要实现“2.6防信息泄露”。在此基础上再对信息的非法传播扩散进行防护,这可以通过在档案软件中开发“限制打印、禁止下载、拍照保护、数字水印、限制打开次数、阅后即焚”等功能来实现。

2.8 防技术依赖

在电子档案“八防”措施中,防技术依赖的难度无疑是最大的,正如《论文》中所说“数字信息的技术依赖在一定程度上来说是不可避免的,只能尽可能想办法降低其技术依赖”。《论文》中一共提到了三种防护措施:

1、选用安全可靠无依赖的存储载体→防止存储载体依赖。

《中华人民共和国档案法实施条例》和国家档案局令第22号《电子档案管理办法》中关于电子档案存储载体的描述都推荐了三种:磁介质、光介质、缩微胶片。绝对无技术依赖的电子档案存储载体可以说是不存在的,这其中依赖性最低的是缩微胶片,因为其上存储的是“可见”的模拟图像,相关介绍参见本号文章《胶片存储信息的价值主要不在于保存年限,而在于模拟图像!》。当然,由于缩微胶片存储容量小、读写速度慢、单位存储成本高、保管环境要求高,只适合作为重要电子档案数据的异质备份,在实际应用过程中比较切实可行的措施是采用不同载体多套备份组合的方式来确保档案数据安全,比如本号多次介绍的“4-3-2-1”备份策略(详见本号文章《备份策略从“3-2-1”到“4-3-2-1”》):

2、选用主流、开放、稳定的文件格式→防止文件格式依赖。

文件格式本身就是与信息技术高度相关的,而且还依赖于信息系统环境,无论怎样选择文件格式,都不可能做到一劳永逸。当然,选用主流、开放、稳定的文件格式,尽可能延长迁移和转换的周期,实现电子档案长期可读可用的基本原则肯定是没错的。

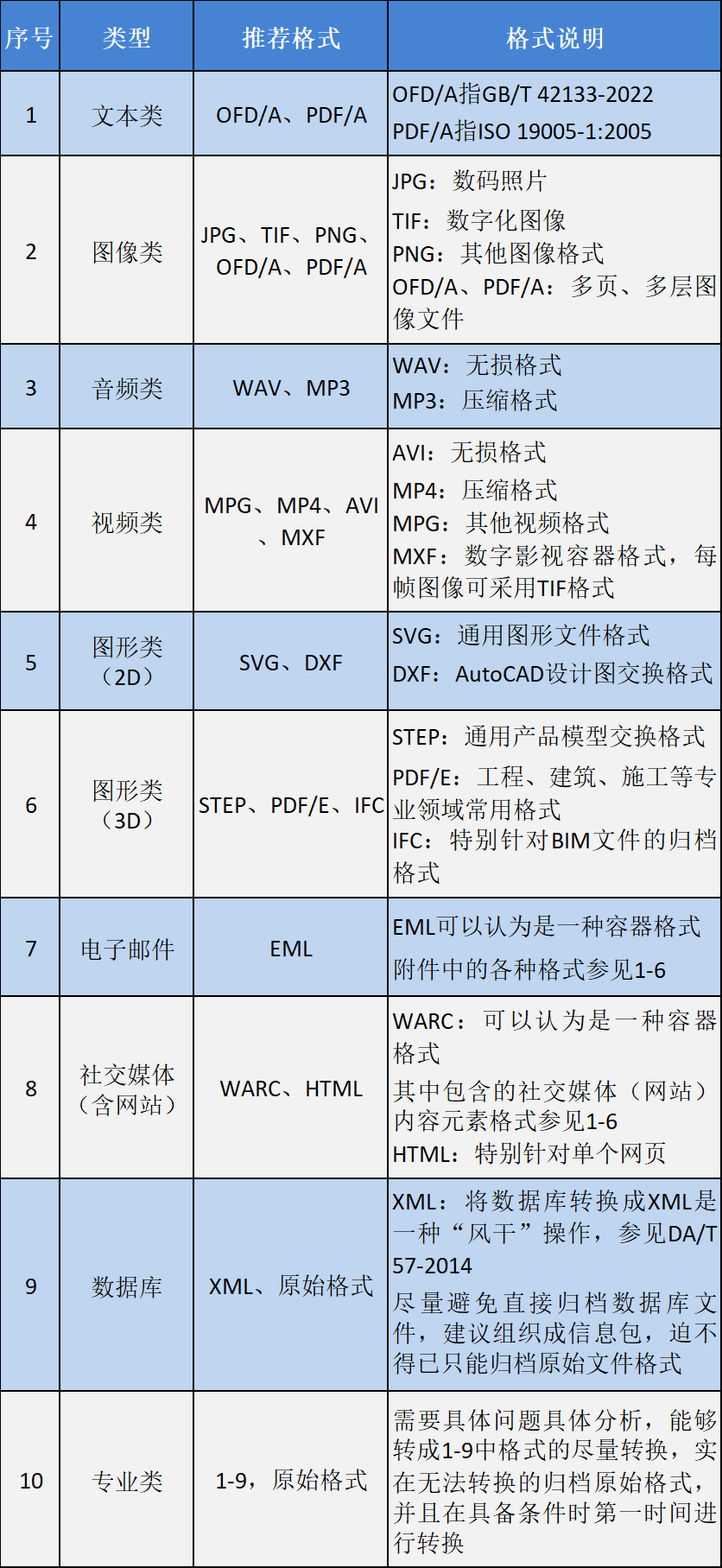

笔者曾经对当前主流的各类文件格式进行了梳理、对比、分析,给出了适合于当前实际情况的各类电子文件推荐归档格式:

有关文件格式的详细介绍参见本号文章《各种类型电子文件归档格式对比总结》。

3、制定完善的长期保存策略→防止信息系统依赖。

电子档案(档案数据)长期保存策略是一个较为庞大的体系,相关内容可以参考由笔者参与编著的《档案数据管理与长期保存策略》一书的第四章“档案数据长期保存策略研究”。限于文章篇幅,这里只给出档案数据长期保存的总体框架,其中最上面一层就是保存策略。

3、结 语

至此,电子档案“八防”的落地措施介绍完毕。

与传统档案库房管理领域的“八防”一样,电子档案“八防”也是一种通俗易懂的称谓,但这并不影响其重要性。一方面,电子档案“四性保证”的管理目标要求实现电子档案的“八防”,体现出电子档案“八防”的必要性;另一方面,如果实现了电子档案的“八防”,也就基本实现了电子档案的“四性保证”,体现出电子档案“八防”的充分性。

《论文》关于电子档案“四性”与“八防”的必要性论证已经非常到位,但正如《论文》中所述,对于两者之间充分性的论证尚不够深入具体,这有待在今后的实践中不断深化研究和提炼总结。

数字罗塞塔计划公众号致力于作为中立的第三方客观公正地表达自己对于档案信息化领域的看法和观点。真理越辩越明,我们也衷心欢迎越来越多的人投身到档案数字资源管理和保存这一领域的研究中来并发表真知灼见,共同为人类文明的传承而努力奋斗!

关注我们 - 数字罗塞塔计划 -

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?