实验环境全在虚拟机下

ARP欺骗:

ARP表有个后来记录的原则

假定两台PC机,PC1为攻击机,PC2为被攻击机,pc2访问网站需要通过网关,这时候PC1发送数据包告诉PC2网关的ip地址为PC1的mac地址这样在PC2的arp表中网关的MAC地址就会变成PC1的mac地址这样就可以用wireshark截取PC2发往网站的数据包来获取账号密码。

实验步骤及截图

实现03截取xp发往网站的包

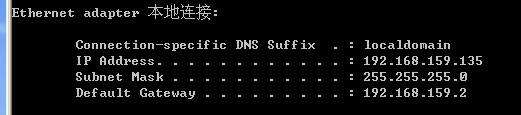

xp的ip地址

打开03下的p2p

选中xp地址之后启动提速

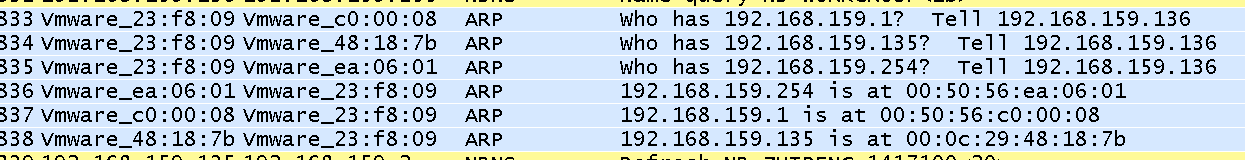

在wireshark看一看p2p的发包形式

在wireshark看一看p2p的发包形式

可以看到03在告诉xp192.168.159.2的网关是自己的mac地址

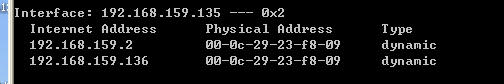

现在我们在看看xp的arp表

可以看到xp的arp表已经修改了

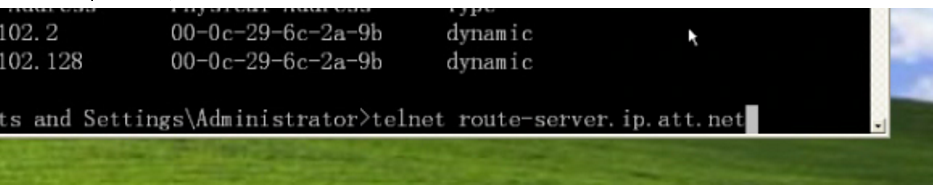

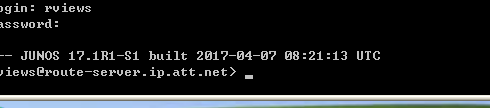

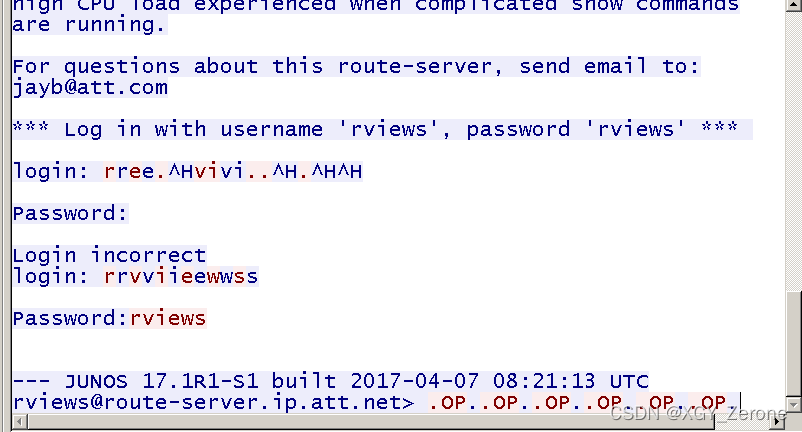

现在我们用xp访问一个美国的明文密码

用03的wireshark抓包看看

成功截取密码

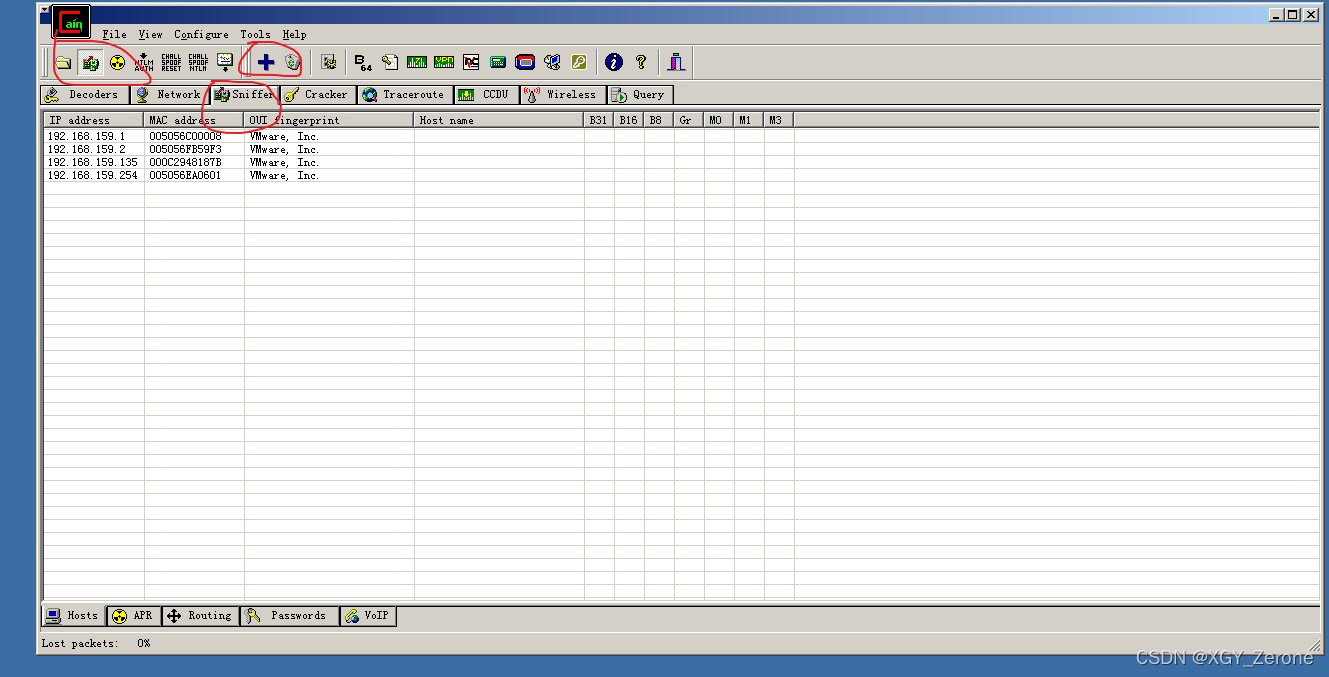

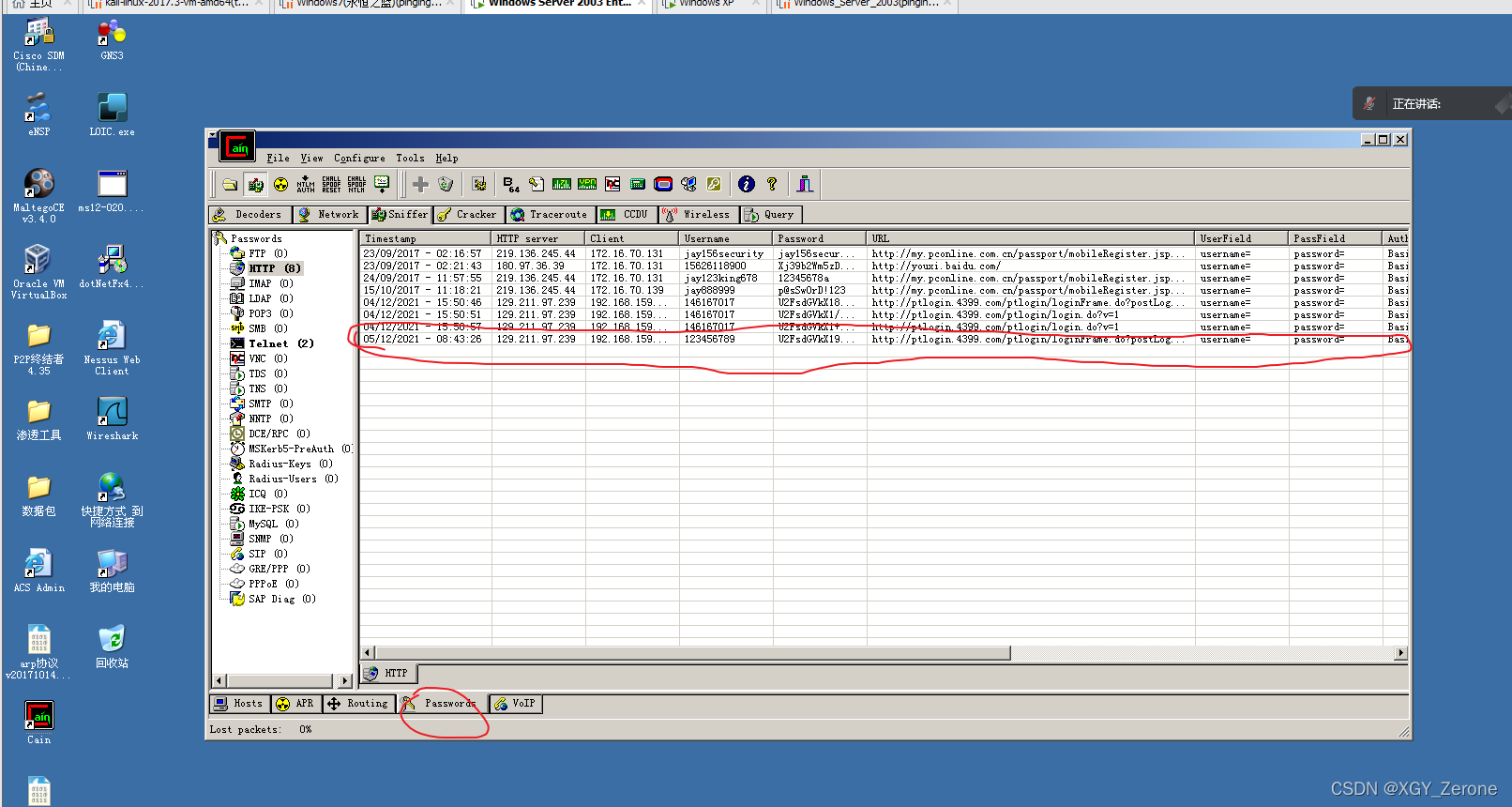

下个实验我们用cain截取xp访问4399的账号和密码

打开03的cain点击三个地方,找到主机

然后点击左下角的arp

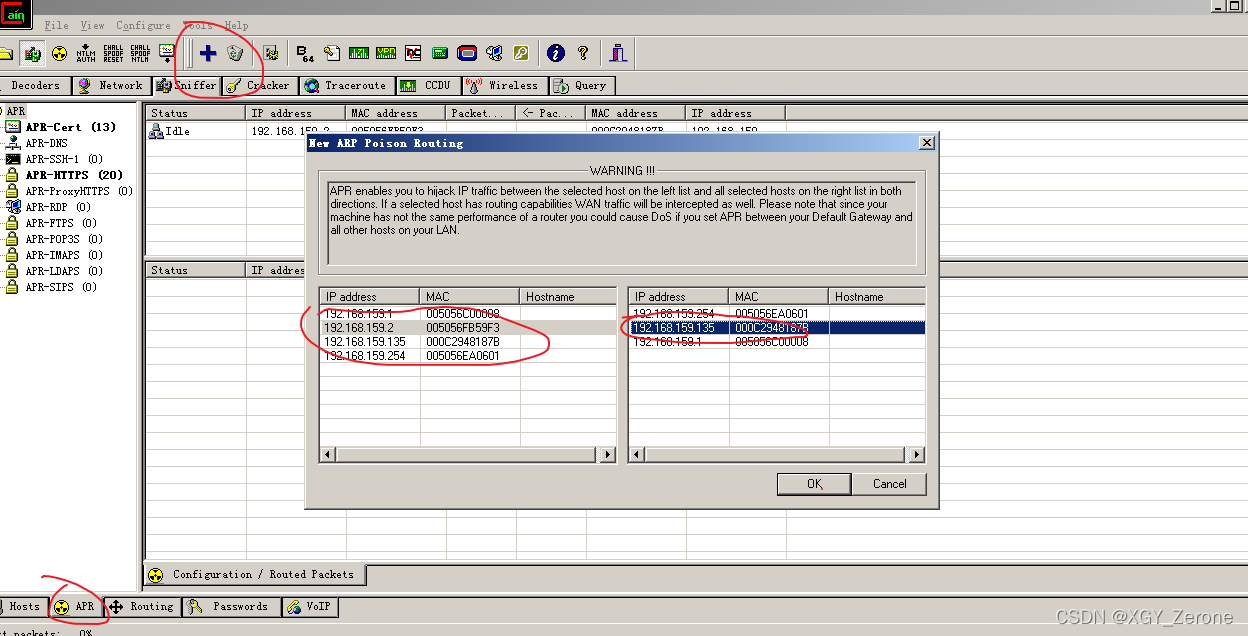

然后点击+号匹配对应的网关与ip

确定

xp访问4399并填写账户和密码正确与否无关

再看cain

最后一行就是刚刚xp的账户和经过加密的密码

实验成功

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?